씨클리너 프로그램 모듈 변조, 1개월 가량 악성코드 유포

우리나라도 백신업체와 해외 본사 중심으로 현재 피해상황 조사중

[보안뉴스 김경애 기자] 보안업체 어베스트(Avast)에서 인수한 최적화 프로그램 씨클리너(CCleaner)의 모듈이 변조되어 악성코드가 유포된 정황이 포착됐다. 게다가 디지털 인증서까지 탈취돼 이용자들의 주의가 요구된다.

씨클리너는 임시 파일을 제거하고 시스템 성능을 최적화한다. 설치된 프로그램 관리를 간소화하고, PC 성능을 향상시켜주는 프로그램이다.

이러한 가운데 씨클리너의 프로그램 모듈이 변조되는 사건이 발생했다. 모듈이 변조된 프로그램은 지난 8월 15일 출시된 씨클리너 v5.33.6162 윈도우 32비트와 씨클리너 클라우드1.07.3191 윈도우 32비트 버전이다. 이후 9월 12일 버전 5.34(정식 버전)가 출시됐는데, 그때까지는 약 1개월 정도가 악성코드 감염에 노출된 것이다. 또한, 지난 9월 13일 모듈이 변조된 사실이 발견된 것으로 알려졌다.

이번 사고 발생과 관련해 어베스트 코리아 블로그는 지난 18일 “Piriform사는 2017년 9월 12일 씨클리너 제품에서 특정 IP로 데이터를 주고받는 현상을 포착하고, 관련 분석을 통해 씨클리너 제품이 인터넷에 공개되기 전에 무단 변조된 사실을 파악했다”며 “사법 당국과 접촉하여 관련 문제 해결을 위해 공조한 바 있다”고 밝혔다.

하지만 기술적인 추가 분석을 진행하는 과정 중에 C&C 서버가 다운되고 공격자가 보유한 것으로 추정되는 서버들도 제어할 수 없는 상황으로 파악됐다는 것. 즉, 해킹으로 인해 추가적인 피해가 발생하기 전에 위협이 해소됐다는 얘기다.

이번 사태와 관련해 보안전문가 AuditorLee는 “모듈의 변조 유무를 확인하는 것이 디지털 서명의 역할인데, 변조됐으면 디지털 서명과 같지 않다고 나와야 한다”며 “그런데 동일하게 나오는 경우는 2가지인데, 첫째는 디지털 서명까지 모두 털려서 공격자가 모듈을 바꿔치기한 뒤 다시 디지털 서명을 한 경우이고, 두번째는 아예 개발소스가 털린 경우”라고 예측했다.

모듈이 변조된 버전의 프로그램은 백신에 차단되지 않도록 정상 프로그램으로 위장하는데, 암호가 해독된 데이터를 복사하거나 초기 메모리 복사본을 삭제하거나 할당된 메모리를 해제하는 등의 악성행위를 한다.

특히, 해커는 C&C 서버를 월별 DGA 방식으로 사용한 것으로 분석됐다. 이에 대해 한 보안전문가는 “C&C 서버가 차단되는 것을 막기 위해 해커가 도메인 생성 알고리즘인 DGA를 이용해 C&C 서버를 생성한 것”이라며 “공격자 입장에서는 뚫기 어려울 수 있어도 파급효과가 크기 때문에 이런 방법을 사용하는 것”이라고 분석했다.

그렇다면 현재 국내 씨클리너 사용자의 피해 상황은 어떨까. 어베스트코리아 최현주 과장은 “씨클리너의 보안 이슈에 대한 정보를 요약 정리해 홈페이지에 공지했으며, 구매 고객을 대상으로 별도의 메일로 알렸다”며 “추가 피해 발생 여부와 추이를 현재 면밀히 살펴보고 있다”고 밝혔다.

이어 한국인터넷진흥원 이동근 단장은 “이번 사건은 해외에서 발생한 사례지만 국내 사용자도 있는 만큼 국내 백신사 등을 통해 피해사례 등을 수집하고 있으며, 해외에 있는 어베스트 본사를 통해서도 국내 사용자가 프로그램을 다운로드 받았는지 등 피해상황에 대해 파악중에 있다”며 “문제가 확인될 경우 보안 업데이트 권고 사항 등으로 논의해 공지할 계획”이라고 밝혔다.

또한, IBM 통합 보안관제 서비스에 따르면 씨클리너에서 유포된 악성코드가 지속적으로 탐지돼 관련 도메인과 IP가 차단 조치되고 있으며, 차단 도메인 리스트와 차단 IP 리스트는 다음과 같다. 따라서 이용자는 차단 도메인과 IP를 참고해 악성코드에 감염되지 않도록 주의해야 한다.

1. 차단 도메인

ab6d54340c1a[.]com

aba9a949bc1d[.]com

ab2da3d400c20[.]com

ab3520430c23[.]com

ab1c403220c27[.]com

ab1abad1d0c2a[.]com

ab8cee60c2d[.]com

ab1145b758c30[.]com

ab890e964c34[.]com

ab3d685a0c37[.]com

ab70a139cc3a[.]com

2. 차단 IP 리스트

216[.]126[.]225[.]148

이에 따라 사용자는 씨클리너 버전 5.34 프로그램으로 다시 다운로드 받는 것이 바람직하다. 어베스트코리아 블로그에 따르면 Piriform사는 씨클리너 PC용 제품은 최신 버전으로 업데이트하고, 클라우드 버전은 자동 업데이트 알림을 받게 되어 최신 버전으로 업데이트하도록 준비했다고 안내했다.

특히, 이번 사건은 지난 8월에 발생한 넷사랑 소프트웨어 모듈 변조사건과 매우 유사한 데다가 비슷한 시기에 발생했다. 더욱이 하반기 보안위협으로 우려돼 왔던 SW 개발사를 통한 우회 공격이라고 할 수 있어 우려의 목소리가 커지고 있다.

익명을 요청한 한 보안전문가는 “정상 프로그램에서 발생했기 때문에 보안체계를 제대로 갖추고 있는 기업에서도 문제점을 찾아내기가 쉽지 않다”며 “관리적인 측면에서 메일이나 다운로드 파일은 유심히 점검하고 살펴보는 반면, 정상으로 판명된 설치 프로그램은 상대적으로 느슨하게 관리되기 때문”이라고 지적했다.

보안업계 관계자는 “최근 발생한 대부분의 백도어 관련 이슈에서는 C&C로 연결하는 방식이 거의 HTTPS(SSL)가 표준으로 자리매김하는 추세”라며 “하지만, 유해여부를 떠나 SSL 프로토콜의 특성상 탐지하기 위해서는 로컬 PC 또는 네트워크 장비에서 패킷을 분석해야하는 한계가 있다. 악성코드의 발견도 중요하지만, 페이로드 이후 C&C 서버로 연결하는 SSL 패킷을 효과적으로 탐지 및 분석하는 방안이 요구된다”고 밝혔다.

시큐리티플러스 박형근 대표는 “이번 사건이 소프트웨어 자산 관리와 사용자 통제라는 보안관점과 BYOA(Bring Your Own Application)라는 사용자의 요구가 상충되는 사건인 만큼 문제해결이 쉽지 않다”며 “사용자에 대한 보안인식 향상은 물론 책임, 의무의 공유라는 보안 전략 차원에서 접근해야 할 시점”이라고 말했다.

이어 박형근 대표는 “사용자 환경 통제가 가능한 기업이라면 이런 사건이 있을 때마다 취약점 관리 프로세스를 강화하고 사이버 위협을 탐지할 수 있는 역량을 높여야 한다”며 “보안팀은 이제 통제와 책임 중심에서 합의와 참여를 이끌어 내는 방향의 보안 리더십이 그 필요하다. 이와 함께 기술적 측면에서 해당 악성코드에 접속한 사용자가 있는지 확인하는 작업이 요구된다”고 강조했다.

[김경애 기자(boan3@boannews.com)]

우리나라도 백신업체와 해외 본사 중심으로 현재 피해상황 조사중

[보안뉴스 김경애 기자] 보안업체 어베스트(Avast)에서 인수한 최적화 프로그램 씨클리너(CCleaner)의 모듈이 변조되어 악성코드가 유포된 정황이 포착됐다. 게다가 디지털 인증서까지 탈취돼 이용자들의 주의가 요구된다.

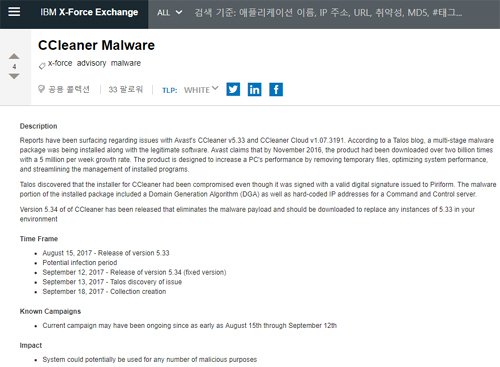

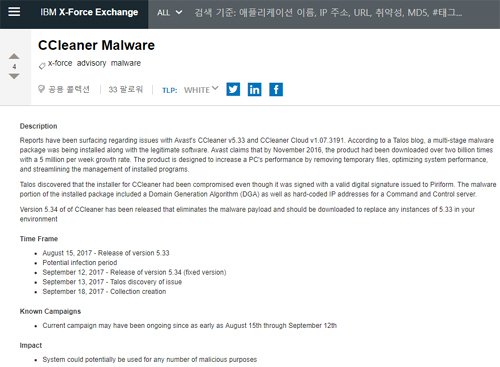

▲씨클리너 프로그램 모듈 변조 분석[IBM X-Force Exchange 사이트 캡처]

씨클리너는 임시 파일을 제거하고 시스템 성능을 최적화한다. 설치된 프로그램 관리를 간소화하고, PC 성능을 향상시켜주는 프로그램이다.

이러한 가운데 씨클리너의 프로그램 모듈이 변조되는 사건이 발생했다. 모듈이 변조된 프로그램은 지난 8월 15일 출시된 씨클리너 v5.33.6162 윈도우 32비트와 씨클리너 클라우드1.07.3191 윈도우 32비트 버전이다. 이후 9월 12일 버전 5.34(정식 버전)가 출시됐는데, 그때까지는 약 1개월 정도가 악성코드 감염에 노출된 것이다. 또한, 지난 9월 13일 모듈이 변조된 사실이 발견된 것으로 알려졌다.

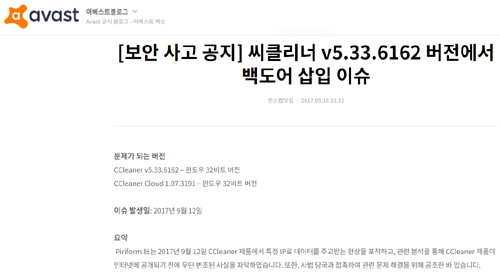

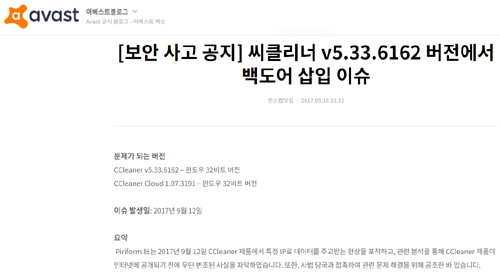

이번 사고 발생과 관련해 어베스트 코리아 블로그는 지난 18일 “Piriform사는 2017년 9월 12일 씨클리너 제품에서 특정 IP로 데이터를 주고받는 현상을 포착하고, 관련 분석을 통해 씨클리너 제품이 인터넷에 공개되기 전에 무단 변조된 사실을 파악했다”며 “사법 당국과 접촉하여 관련 문제 해결을 위해 공조한 바 있다”고 밝혔다.

하지만 기술적인 추가 분석을 진행하는 과정 중에 C&C 서버가 다운되고 공격자가 보유한 것으로 추정되는 서버들도 제어할 수 없는 상황으로 파악됐다는 것. 즉, 해킹으로 인해 추가적인 피해가 발생하기 전에 위협이 해소됐다는 얘기다.

이번 사태와 관련해 보안전문가 AuditorLee는 “모듈의 변조 유무를 확인하는 것이 디지털 서명의 역할인데, 변조됐으면 디지털 서명과 같지 않다고 나와야 한다”며 “그런데 동일하게 나오는 경우는 2가지인데, 첫째는 디지털 서명까지 모두 털려서 공격자가 모듈을 바꿔치기한 뒤 다시 디지털 서명을 한 경우이고, 두번째는 아예 개발소스가 털린 경우”라고 예측했다.

모듈이 변조된 버전의 프로그램은 백신에 차단되지 않도록 정상 프로그램으로 위장하는데, 암호가 해독된 데이터를 복사하거나 초기 메모리 복사본을 삭제하거나 할당된 메모리를 해제하는 등의 악성행위를 한다.

특히, 해커는 C&C 서버를 월별 DGA 방식으로 사용한 것으로 분석됐다. 이에 대해 한 보안전문가는 “C&C 서버가 차단되는 것을 막기 위해 해커가 도메인 생성 알고리즘인 DGA를 이용해 C&C 서버를 생성한 것”이라며 “공격자 입장에서는 뚫기 어려울 수 있어도 파급효과가 크기 때문에 이런 방법을 사용하는 것”이라고 분석했다.

그렇다면 현재 국내 씨클리너 사용자의 피해 상황은 어떨까. 어베스트코리아 최현주 과장은 “씨클리너의 보안 이슈에 대한 정보를 요약 정리해 홈페이지에 공지했으며, 구매 고객을 대상으로 별도의 메일로 알렸다”며 “추가 피해 발생 여부와 추이를 현재 면밀히 살펴보고 있다”고 밝혔다.

▲ 씨클리너 사고 관련 공지문[이미지=어베스트(Avast) 코리아 블로그 캡처]

이어 한국인터넷진흥원 이동근 단장은 “이번 사건은 해외에서 발생한 사례지만 국내 사용자도 있는 만큼 국내 백신사 등을 통해 피해사례 등을 수집하고 있으며, 해외에 있는 어베스트 본사를 통해서도 국내 사용자가 프로그램을 다운로드 받았는지 등 피해상황에 대해 파악중에 있다”며 “문제가 확인될 경우 보안 업데이트 권고 사항 등으로 논의해 공지할 계획”이라고 밝혔다.

또한, IBM 통합 보안관제 서비스에 따르면 씨클리너에서 유포된 악성코드가 지속적으로 탐지돼 관련 도메인과 IP가 차단 조치되고 있으며, 차단 도메인 리스트와 차단 IP 리스트는 다음과 같다. 따라서 이용자는 차단 도메인과 IP를 참고해 악성코드에 감염되지 않도록 주의해야 한다.

1. 차단 도메인

ab6d54340c1a[.]com

aba9a949bc1d[.]com

ab2da3d400c20[.]com

ab3520430c23[.]com

ab1c403220c27[.]com

ab1abad1d0c2a[.]com

ab8cee60c2d[.]com

ab1145b758c30[.]com

ab890e964c34[.]com

ab3d685a0c37[.]com

ab70a139cc3a[.]com

2. 차단 IP 리스트

216[.]126[.]225[.]148

이에 따라 사용자는 씨클리너 버전 5.34 프로그램으로 다시 다운로드 받는 것이 바람직하다. 어베스트코리아 블로그에 따르면 Piriform사는 씨클리너 PC용 제품은 최신 버전으로 업데이트하고, 클라우드 버전은 자동 업데이트 알림을 받게 되어 최신 버전으로 업데이트하도록 준비했다고 안내했다.

특히, 이번 사건은 지난 8월에 발생한 넷사랑 소프트웨어 모듈 변조사건과 매우 유사한 데다가 비슷한 시기에 발생했다. 더욱이 하반기 보안위협으로 우려돼 왔던 SW 개발사를 통한 우회 공격이라고 할 수 있어 우려의 목소리가 커지고 있다.

익명을 요청한 한 보안전문가는 “정상 프로그램에서 발생했기 때문에 보안체계를 제대로 갖추고 있는 기업에서도 문제점을 찾아내기가 쉽지 않다”며 “관리적인 측면에서 메일이나 다운로드 파일은 유심히 점검하고 살펴보는 반면, 정상으로 판명된 설치 프로그램은 상대적으로 느슨하게 관리되기 때문”이라고 지적했다.

보안업계 관계자는 “최근 발생한 대부분의 백도어 관련 이슈에서는 C&C로 연결하는 방식이 거의 HTTPS(SSL)가 표준으로 자리매김하는 추세”라며 “하지만, 유해여부를 떠나 SSL 프로토콜의 특성상 탐지하기 위해서는 로컬 PC 또는 네트워크 장비에서 패킷을 분석해야하는 한계가 있다. 악성코드의 발견도 중요하지만, 페이로드 이후 C&C 서버로 연결하는 SSL 패킷을 효과적으로 탐지 및 분석하는 방안이 요구된다”고 밝혔다.

시큐리티플러스 박형근 대표는 “이번 사건이 소프트웨어 자산 관리와 사용자 통제라는 보안관점과 BYOA(Bring Your Own Application)라는 사용자의 요구가 상충되는 사건인 만큼 문제해결이 쉽지 않다”며 “사용자에 대한 보안인식 향상은 물론 책임, 의무의 공유라는 보안 전략 차원에서 접근해야 할 시점”이라고 말했다.

이어 박형근 대표는 “사용자 환경 통제가 가능한 기업이라면 이런 사건이 있을 때마다 취약점 관리 프로세스를 강화하고 사이버 위협을 탐지할 수 있는 역량을 높여야 한다”며 “보안팀은 이제 통제와 책임 중심에서 합의와 참여를 이끌어 내는 방향의 보안 리더십이 그 필요하다. 이와 함께 기술적 측면에서 해당 악성코드에 접속한 사용자가 있는지 확인하는 작업이 요구된다”고 강조했다.

[김경애 기자(boan3@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

김경애기자 기사보기

김경애기자 기사보기

[2024-04-24]

[2024-04-24]

.jpg)