웹사이트 7곳, 동일범 소행으로 보이는 해커에게 디페이스 해킹

7개 웹사이트 모두 동일한 IP와 운영체제 웹서버 사용으로 조사돼

웹호스팅 업체부터 웹사이트 관리자 등 총체적으로 관리 부실 여과없이 드러나

[보안뉴스 김경애 기자] 국내 웹사이트 7곳에서 웹사이트 화면이 변조되는 디페이스 해킹 정황이 포착됐다. 특히, 해킹된 7개 웹사이트의 공통점은 모두 동일한 화면으로 변조됐다는 점, 1개의 특정 IP를 동일하게 사용했다는 점, 동일한 웹서버를 사용했다는 점이다.

지난 13일 이를 본지를 알려온 제보자는 “보안이 허술하고, 웹사이트 관리가 부실한 국내 여러 사이트가 동일범 소행으로 보이는 공격자에게 반복적으로 해킹되는 정황이 탐지됐다”며 웹사이트 보안에 주의를 당부했다.

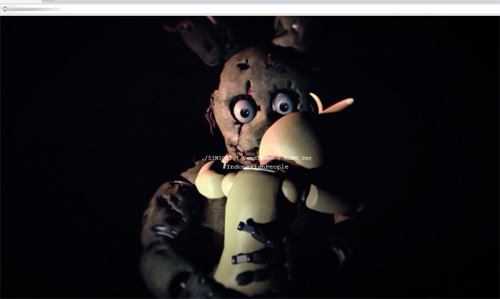

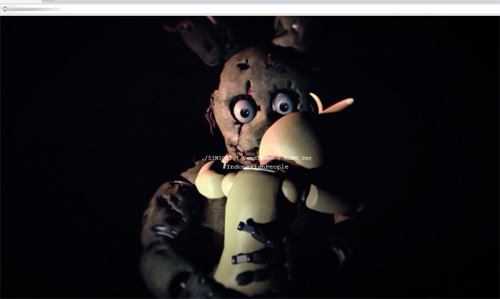

디페이스 해킹을 당한 7곳은 △도서출판 X람 △XX에스몰 △XXXX인디고 △XXXX커뮤니케이션즈 △XXX맨 △XXX공무원 XX제작 의뢰시스템, △XXX컴퍼니 XX제작 의뢰시스템이다. 해당 사이트는 모두 해킹된 정보를 공유하는 한 사이트에도 올라왔다. 해커는 자신을 ‘Mr.ToKeiChun69’라고 소개하며, 변조한 웹사이트에 흔적을 남겼다.

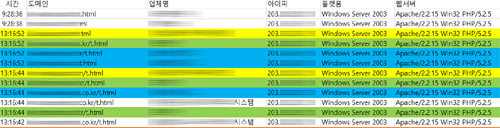

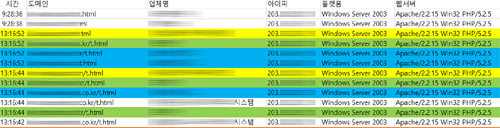

여기서 주목되는 건 해킹된 웹사이트 모두 203.XXX.XXX.XXX이라는 특정 IP를 사용하고 있다는 점이다. 서버 운영체제 역시 Windows Server 2003 버전 사용으로 알려져 있으며, 웹서버도 Apache/2.2.15 Win32 PHP/5.2.5로 모두 동일한 것으로 조사됐다.

이에 따라 웹서버 관리 부실에 대한 지적이 제기됐다. 인터넷피해구제협회 김근주 회장은 “디페이스 해킹을 당한 곳은 모두 동일한 서버를 사용한 것으로 추정된다”며 “이 중에는 지난 10월에도 해킹 당한 곳도 있다. 아직까지 웹사이트가 복구되지 않은 것으로 보아 웹사이트가 여전히 부실하게 관리되고 있다”고 지적했다.

특히, 플랫폼(운영체제) 취약점을 업데이트하지 않으면 SSH, FTP 등 여러 정보가 해커에게 넘어갈 수 있다는 것. 이로 인해 앞으로도 취약점 패치 미흡 등 관리 소홀로 인한 문제가 지속적으로 발생할 가능성이 크다는 게 그의 설명이다.

하우리 김정수 센터장은 “동일한 공격으로 다수 웹사이트가 반복적으로 디페이스 공격에 피해를 입었다는 것은 해당 업체들의 보안관리 상태를 증명해주는 결과”라며 “현재 국내 수많은 웹사이트들이 웹서버 취약점에 노출돼 있어 하루에도 수십건 이상의 디페이스 공격이 이루어진다”고 지적했다.

이어 김정수 센터장은 “디페이스 공격을 단순히 자기 과시성 웹사이트 변조라고 간과해서는 안 된다”며 “디페이스 공격 전후로 이미 중요자료 탈취나 추가 악성코드에 감염되어 있을 가능성이 있기 때문에 업체 내부의 전사적인 보안점검과 적절한 대응조치가 반드시 필요하고, 보안에 대한 관심과 사회적 책임이 더욱 높아져야 반복되는 디페이스 공격을 예방할 수 있다”고 강조했다.

더욱이 해킹 공격 대부분은 자동화 프로그램을 돌려 감행되고 있는 점이다. 이에 대해 라온시큐어 이종호 연구원은 “이러한 유형의 해킹 공격 대부분은 자동화 프로그램에 당하는 것”이라며 “사이트 혹은 서버 접속 시 사용하고 있는 웹 솔루션이나 SSH, 운영체제 버전과 같은 정보를 취득할 수 있는 배너를 노출하지 않도록 관리해야 하고, 운영체제 등은 항상 최신 버전을 유지하는 것이 바람직하다”고 당부했다.

익명의 한 CISO는 “일반적으로 디페이스 공격의 경우 그 자체로는 해커가 ‘과시성 흔적’을 남기는 것에 지나지 않았지만 이번 해킹의 경우 실제 DB나 그것에 연결된 어플리케이션 레벨까지도 침투가 되었을 가능성이 농후해 보인다”며 “기업에서 단순히 디페이스 해킹 대응으로만 그칠 경우 또 다시 공격 대상이 되거나 다른 공격의 숙주로 지속적으로 악용될 수 있어 근본적인 점검과 개선이 필요하다”고 강조했다. 또한 “보안은 나중에 상황이 좋아졌을 때, 고려할 수 있는 옵션이 아니라 서비스를 만들기로 착수한 시점부터 적용되어야 하는 필수사항”이라고 덧붙였다.

특히, 웹사이트 개발과 호스팅을 의뢰하는 경우, 사이트 기능이나 외관 또는 비용에만 치중해 품질과 보안성 보증(Security & Quality Assurance)을 제공하지 않는 업체도 많다는 문제가 제기되고 있다. 이와 관련 앞서의 CISO는 “웹사이트 개발과 호스팅을 대행하는 영세 업체의 경우 취약성이 있는 코드로 만든 웹사이트를 껍데기만 바꿔서 계속 반복적으로 납품하는 사례도 적지 않다”고 지적했다.

[김경애 기자(boan3@boannews.com)]

7개 웹사이트 모두 동일한 IP와 운영체제 웹서버 사용으로 조사돼

웹호스팅 업체부터 웹사이트 관리자 등 총체적으로 관리 부실 여과없이 드러나

[보안뉴스 김경애 기자] 국내 웹사이트 7곳에서 웹사이트 화면이 변조되는 디페이스 해킹 정황이 포착됐다. 특히, 해킹된 7개 웹사이트의 공통점은 모두 동일한 화면으로 변조됐다는 점, 1개의 특정 IP를 동일하게 사용했다는 점, 동일한 웹서버를 사용했다는 점이다.

▲디페이스 해킹을 당한 사이트 엑셀파일 화면[표=보안뉴스]

지난 13일 이를 본지를 알려온 제보자는 “보안이 허술하고, 웹사이트 관리가 부실한 국내 여러 사이트가 동일범 소행으로 보이는 공격자에게 반복적으로 해킹되는 정황이 탐지됐다”며 웹사이트 보안에 주의를 당부했다.

디페이스 해킹을 당한 7곳은 △도서출판 X람 △XX에스몰 △XXXX인디고 △XXXX커뮤니케이션즈 △XXX맨 △XXX공무원 XX제작 의뢰시스템, △XXX컴퍼니 XX제작 의뢰시스템이다. 해당 사이트는 모두 해킹된 정보를 공유하는 한 사이트에도 올라왔다. 해커는 자신을 ‘Mr.ToKeiChun69’라고 소개하며, 변조한 웹사이트에 흔적을 남겼다.

여기서 주목되는 건 해킹된 웹사이트 모두 203.XXX.XXX.XXX이라는 특정 IP를 사용하고 있다는 점이다. 서버 운영체제 역시 Windows Server 2003 버전 사용으로 알려져 있으며, 웹서버도 Apache/2.2.15 Win32 PHP/5.2.5로 모두 동일한 것으로 조사됐다.

▲디페이스 해킹 화면[이미지=보안뉴스]

이에 따라 웹서버 관리 부실에 대한 지적이 제기됐다. 인터넷피해구제협회 김근주 회장은 “디페이스 해킹을 당한 곳은 모두 동일한 서버를 사용한 것으로 추정된다”며 “이 중에는 지난 10월에도 해킹 당한 곳도 있다. 아직까지 웹사이트가 복구되지 않은 것으로 보아 웹사이트가 여전히 부실하게 관리되고 있다”고 지적했다.

특히, 플랫폼(운영체제) 취약점을 업데이트하지 않으면 SSH, FTP 등 여러 정보가 해커에게 넘어갈 수 있다는 것. 이로 인해 앞으로도 취약점 패치 미흡 등 관리 소홀로 인한 문제가 지속적으로 발생할 가능성이 크다는 게 그의 설명이다.

하우리 김정수 센터장은 “동일한 공격으로 다수 웹사이트가 반복적으로 디페이스 공격에 피해를 입었다는 것은 해당 업체들의 보안관리 상태를 증명해주는 결과”라며 “현재 국내 수많은 웹사이트들이 웹서버 취약점에 노출돼 있어 하루에도 수십건 이상의 디페이스 공격이 이루어진다”고 지적했다.

이어 김정수 센터장은 “디페이스 공격을 단순히 자기 과시성 웹사이트 변조라고 간과해서는 안 된다”며 “디페이스 공격 전후로 이미 중요자료 탈취나 추가 악성코드에 감염되어 있을 가능성이 있기 때문에 업체 내부의 전사적인 보안점검과 적절한 대응조치가 반드시 필요하고, 보안에 대한 관심과 사회적 책임이 더욱 높아져야 반복되는 디페이스 공격을 예방할 수 있다”고 강조했다.

더욱이 해킹 공격 대부분은 자동화 프로그램을 돌려 감행되고 있는 점이다. 이에 대해 라온시큐어 이종호 연구원은 “이러한 유형의 해킹 공격 대부분은 자동화 프로그램에 당하는 것”이라며 “사이트 혹은 서버 접속 시 사용하고 있는 웹 솔루션이나 SSH, 운영체제 버전과 같은 정보를 취득할 수 있는 배너를 노출하지 않도록 관리해야 하고, 운영체제 등은 항상 최신 버전을 유지하는 것이 바람직하다”고 당부했다.

익명의 한 CISO는 “일반적으로 디페이스 공격의 경우 그 자체로는 해커가 ‘과시성 흔적’을 남기는 것에 지나지 않았지만 이번 해킹의 경우 실제 DB나 그것에 연결된 어플리케이션 레벨까지도 침투가 되었을 가능성이 농후해 보인다”며 “기업에서 단순히 디페이스 해킹 대응으로만 그칠 경우 또 다시 공격 대상이 되거나 다른 공격의 숙주로 지속적으로 악용될 수 있어 근본적인 점검과 개선이 필요하다”고 강조했다. 또한 “보안은 나중에 상황이 좋아졌을 때, 고려할 수 있는 옵션이 아니라 서비스를 만들기로 착수한 시점부터 적용되어야 하는 필수사항”이라고 덧붙였다.

특히, 웹사이트 개발과 호스팅을 의뢰하는 경우, 사이트 기능이나 외관 또는 비용에만 치중해 품질과 보안성 보증(Security & Quality Assurance)을 제공하지 않는 업체도 많다는 문제가 제기되고 있다. 이와 관련 앞서의 CISO는 “웹사이트 개발과 호스팅을 대행하는 영세 업체의 경우 취약성이 있는 코드로 만든 웹사이트를 껍데기만 바꿔서 계속 반복적으로 납품하는 사례도 적지 않다”고 지적했다.

[김경애 기자(boan3@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

김경애기자 기사보기

김경애기자 기사보기

[2024-04-23]

[2024-04-23]

.jpg)