УЙ ЙјТА ЧЧЧиРк, АГРЮСЄКИ КаРяСЖСЄПЁМ 2Йј НТМвЧЯАэЕЕ KTЗЮКЮХЭ БтСіБЙ СЄКИ РкЗс Иј ЙоОЦ

[КИОШДКНК ПјКДУЖ БтРк] СіГ 2022Гт 1Пљ 5РЯ, <КИОШДКНК>АЁ ДмЕЖ КИЕЕЧб ЁЎ[ДмЕЖ] KT АэАД РЏНЩ КЙЛчЗЮ ОЯШЃШЦѓ ХЛУы? БЙГЛ УЙ НЩНКПЭЧЮ РЧНЩ ЧЧЧи ЙпЛ§ЁЏ БтЛч РЬШФ, БЙГЛ УЙ НЩНКПЭЧЮ ЛчЗЪЗЮ РЧНЩЕЧДТ РЬЙј ЙќСЫАЁ ПЉЗЏ ИХУМИІ ХыЧи ОЫЗССГДй. ЦЏШї, УЙ ЙјТА ЧЧЧиРк ПмПЁЕЕ ЧЧЧиРкАЁ АшМг ОчЛъЕЦАэ, РЯАЂПЁМДТ 30Иэ РЬЛѓРЧ ЧЧЧиРкАЁ АцТћПЁ ЧЧЧиЛчНЧРЛ НХАэЧб ЛѓШВРЬЖѓДТ СжРхЕЕ СІБтЕЦДй.

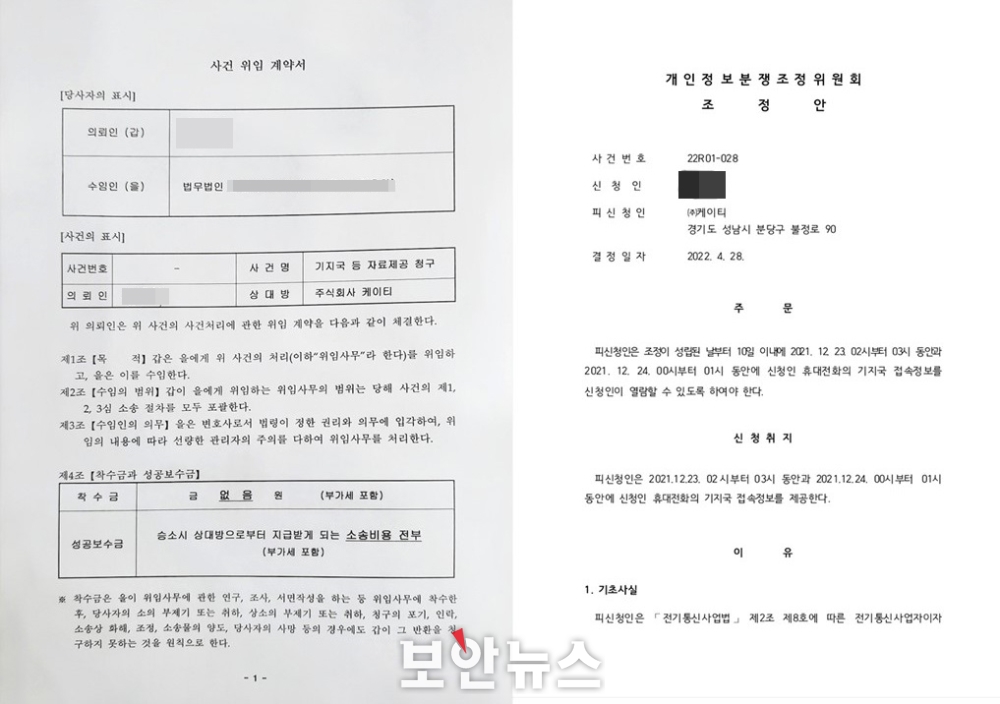

ЁуЙ§ПјПЁ БтСіБЙ СЄКИИІ ПфУЛЧб ЧЧЧиРкЕщ(ПоТЪ)Ањ ЧЧЧиРкПЁАд БтСіБЙ СЄКИИІ СІАјЧЯЖѓАэ СЖСЄЧб АГРЮСЄКИКаРяСЖСЄРЇПјШИ[РкЗс=КИОШДКНК]

НЩНКПЭЧЮРК НКИЖЦЎЦљПЁ РхТјЕШ РЏНЩ(u-SIM) ФЈРЧ СЄКИИІ ШЩУФ ЁЎКЙЛч РЏНЩЁЏРЛ ИИЕч Ек, РЬИІ ДйИЅ НКИЖЦЎЦљПЁ РхТјЧи ЖШААРК КЙСІ РќШБтИІ ИИЕхДТ АјАнРЛ ИЛЧбДй. ХыНХЛчПЭ НКИЖЦЎЦљРК БтСИ РЏНЩРЛ ЛѕЗЮПю ЦљПЁ РхТјЧи БтБт КЏАцРЛ ЧпДйАэ ЦЧДмЧЯАэ, ГЊСпПЁ ЕПРлЧб КЙЛчЕШ РЏНЩРЛ НЧСІ РЏНЩРИЗЮ РЮНФЧЯБт ЖЇЙЎПЁ, НЧСІ АэАДРЬ КИРЏЧб РЏНЩАњ РќШБтДТ ХыНХРЬ ВїОюСіАд ЕШДй. РЬ ЖЇЙЎПЁ РЬЙј НЩНКПЭЧЮ АјАнРК ЧЧЧиРкАЁ ХыНХРЬ ВїОюСіДТ АЭРЛ РЮНФЧЯСі ИјЧЯЕЕЗЯ ЛѕКЎНУАЃДыПЁ СжЗЮ РЬЗяСГДй.

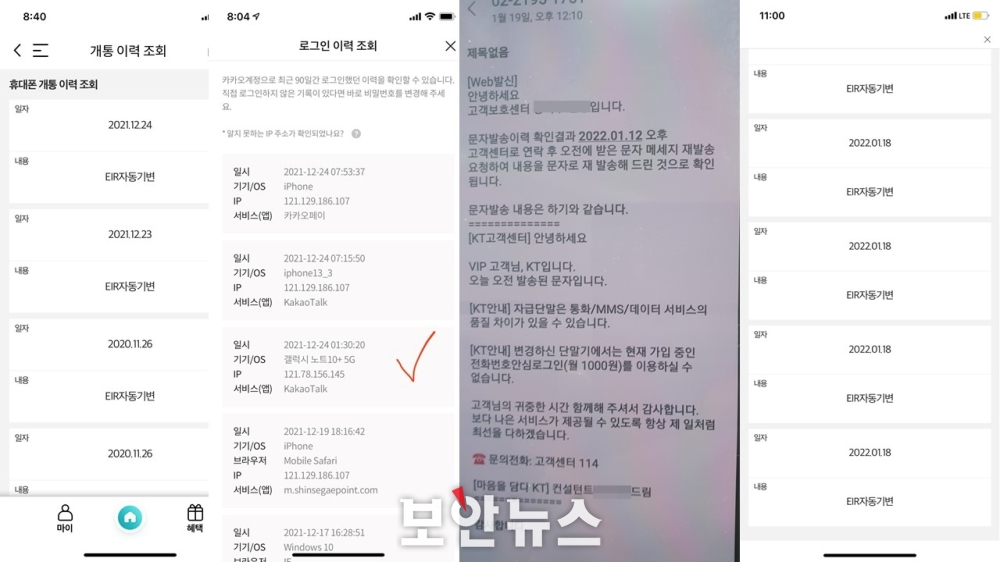

УЙ ЙјТА ЧЧЧиРкДТ 2021Гт 12Пљ 23РЯАњ 24РЯ ЛѕКЎ ПЌМгРИЗЮ АјАнРЛ ЙоОвДй. ЧЧЧиРк AООДТ ОЦФЇПЁ РЯОюГЊКИДЯ НКИЖЦЎЦљРЧ ХыНХРЬ ПЌАсЕЧСі ОЪОвАэ, ДЉАЁ ИєЗЁ ГзРЬЙіПЭ ФЋФЋПРПЁ СЂМгЧи КёЙаЙјШЃИІ КЏАцЧЯАэ, РЬИІ ХыЧи АЁЛѓРкЛъ АХЗЁМвПЁ СЂБйЧиМ 100ПЉИИ ПјПЁ ДоЧЯДТ ОЯШЃШЦѓИІ ЛЉАЌДй. ЧЧЧиРк AООДТ РЬЗЏЧб ЛчНЧРЛ ХыНХЛчРЮ KTПЭ АЁЛѓРкЛъ АХЗЁМв ФкРЮПјПЁ НХАэЧпСіИИ, БЙГЛПЁ Рп ОЫЗССіСі ОЪРК ЛѕЗЮПю ЙќСЫРЬДй КИДЯ КАДйИЅ ДыРРРЬГЊ ДыУЅРЛ ОШГЛЙоСі ИјЧпДй.

<КИОШДКНК>АЁ ЛчАЧРЛ КИЕЕЧб ШФ, 2022Гт 1Пљ 12РЯПЁ ЖЧ ДйИЅ ЧЧЧиРкАЁ ЙпЛ§ЧпДй. ЧЧЧиРк BООДТ <КИОШДКНК>ПЁ AООПЭ РЏЛчЧб ЙцЙ§РИЗЮ АјАнРЛ ЙоОвАэ, 2,000ПЉИИ ПјРЧ ОЯШЃШЦѓИІ ХЛУыДчЧЯДТ ЧЧЧиИІ РдОњДйАэ ЙрЧћДй. ЦЏШї, BООЕЕ AООПЭ ИЖТљАЁСіЗЮ ХыНХЛчДТ KTИІ, ОЯШЃШЦѓАЁ КќСЎГЊАЃ АХЗЁМвДТ ФкРЮПјРЛ ЛчПыЧпДй.

ММ ЙјТА ЧЧЧиРк CООДТ 2022Гт 1Пљ 16РЯ РЯПфРЯПЁ АјАнРЛ ЙоОвДй. АјАн МіЙ§РК ААОвСіИИ CООРЧ НКИЖЦЎЦљРК ОеМБ AООПЭ BООПЭ ДоИЎ РЏНЩРЛ ЛАДйАЁ ВХОЦЕЕ СЄЛѓРИЗЮ ЕЙОЦПРСі ОЪОвДй. ЦЏШї, РЮБй ДыИЎСЁПЁМ СїПјРЧ РЏНЩРЛ ВХОЦКСЕЕ РлЕПЧЯСі ОЪОвДйАэ CООДТ МГИэЧпДй. ПЊНУГЊ ХыНХЛчДТ KTИІ ЛчПыЧпАэ, ФкРЮПјПЁМ ОЯШЃШЦѓИІ АХЗЁЧпСіИИ, ДйЧрШї ФкРЮПјРЬ ПмКЮ СЂБйРЬ РЧНЩНКЗДДйИч УтБн СІЧб ЛѓХТЗЮ РќШЏНУФб ЧЧЧиИІ ПЙЙцЧв Мі РжОњДй.

РЬОю Гз ЙјТА ЧЧЧиРк DООПЭ ДйМИ ЙјТА ЧЧЧиРк EООЕЕ <КИОШДКНК>ПЁ ЧЧЧиИІ ШЃМвЧпДй. ЦЏШї, ДйМИ ЙјТА ЧЧЧиРк EООДТ НУБтЛѓРИЗЮДТ УЙ ЙјТА ЧЧЧиРкПЭ ААРК 2021Гт 12Пљ 24РЯ АјАнРЛ ЙоОвРИИч, Х№СїБн Ею Ор 2Оя ПјДыРЧ ОЯШЃШЦѓИІ ХЛУыДчЧб АЭРИЗЮ ОЫЗССГДй.

БтБт КЏАцРЬ РЬЗяСГРЛ ЖЇ РЏНЩРЧ БтСіБЙ СЄКИАЁ РяСЁ

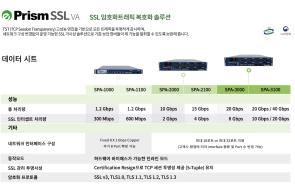

РЬЙј ЛчАЧРЧ УЙ ЙјТА РяСЁРК РЬАЭРЬ ЁЎНЩНКПЭЧЮ ЙќСЫРЮАЁ ОЦДбАЁЁЏПДДй. ПьМБ РЏНЩ КЙЛч РкУМДТ АЁДЩЧЯДй. ПЙИІ ЕщОю, РЏНЩРЬГЊ НКИЖЦЎЦљРЛ РвОюЙіИЎАХГЊ, РЏНЩРЬ БњСіАХГЊ ЙАПЁ СЅДТ Ею ЛчПыЧв Мі ОјРЛ ЖЇ ХыНХЛчПЁМ АэАДПЁАд Лѕ РЏНЩРЛ ЙпБоЧиСжИщМ БтСИ АэАДРЧ РЏНЩСЄКИИІ БзДыЗЮ ПХАмСжДТ МКёНКАЁ РжДй. Ся, РЏНЩ КЙЛчДТ ДыИЎСЁПЁМЕЕ Чв Мі РжДТ МКёНКРЮ МРРЬДй. ДйИИ, РЏНЩ КЙЛчИІ СјЧрЧв ЖЇДТ ЁЎОюДР ДыИЎСЁЁЏПЁМ ЁЎСїПј ОЦЙЋАГЁЏАЁ ЁЎАэАД ОЦЙЋАГЁЏРЧ СЄКИИІ ЛѕЗЮПю ЁЎРЏНЩЁЏПЁ КЙЛчЧЯАэ, БтСИ ЁЎРЏНЩЁЏРК ЛшСІЧбДйДТ ГЛПыРЬ ХыНХЛчРЧ РќЛъ НУНКХлПЁ БтЗЯЕШДй.

ЁуЧЧЧиРкЕщРЧ РЏНЩ БтКЏРЬ ААРК ГЏ ПЉЗЏ Йј РЬЗяСГДйДТ СЄШВЕщ[РкЗс=КИОШДКНК]

БзЗБЕЅ НЩНКПЭЧЮРЧ АцПь РЬЗЏЧб БтЗЯРЬ ГВСі ОЪОЦ ААРК РЏНЩРЬ 2АГАЁ ЕЧОю ЙіИАДй. РЬ ЖЇЙЎПЁ КЙЛчЧб РЏНЩРЛ ШоДыЦљПЁ ГЂПю УЄ РќПјРЛ ВАДй ФбИщ РќЛъЛѓРИЗЮДТ ЁЎБтБт КЏАцЁЏРЬ РЬЗяСј АЭРИЗЮ БтЗЯЕШДй. ЧЧЧиРкПЭ АјАнРкРЧ ШоДыЦљРЬ МЗЮ ДйИЃБт ЖЇЙЎРЬДй. Ся, ЧЧЧиРкАЁ РсРЛ РкАэ РжРЛ ЖЇ АјАнРкАЁ КЙЛчЧб РЏНЩРЛ ШоДыЦљПЁ ГжАэ РќПјРЛ ВАДйАЁ ФбИщ, РќЛъЛѓРИЗЮ БтБт КЏАцРЬ РЬЗяСј АЭРИЗЮ ЦЧДмЧЯАэ АјАнРкРЧ ШоДыЦљРЬ СЄЛѓ ЕПРлЧЯИч, ЧЧЧиРкРЧ ШоДыЦљРК ЁЎИдХыЁЏРЬ ЕШДй. ЙнДыЗЮ ЧЧЧиРкАЁ ИдХыРЬ ЕШ ШоДыЦљРЬ РЬЛѓЧи РЏНЩРЛ ЛАДйАЁ ДйНУ ГжАэ РќПјРЛ ДйНУ ФбИщ, РЬЙјПЃ АјАнРкРЧ ШоДыЦљРЬ ИдХыРЬ ЕШДй. НЧСІЗЮ ЕЮ ЙјТА ЧЧЧиРк BООДТ РЬЗЏЧб ЙцЙ§РИЗЮ ЛѕКЎПЁ АјАнРкПЭ Ию Йј ХыНХ СжЕЕБЧ НЮПђРЛ ЙњПДДј АЭРИЗЮ ЕхЗЏГЕДй.

РќЛъЛѓ ЧиХЗРЧ ШчРћРЬ ОјБт ЖЇЙЎПЁ ХыНХЛчРЮ KTДТ РЬЙј ЛчАЧРЛ ДмМјЧб ЁЎБтБт КЏАцЁЏРИЗЮ КИАэ ЧЧЧиРкПЁАд КАДйИЅ ДыРРРЛ ЧЯСі ОЪОвДй. РЬПЁ ЧЧЧиРкЕщРК KTПЁАд БтБт КЏАцРЬ РЯОюГЕРЛ ЖЇ БтСіБЙ РЇФЁИІ ОЫЗСДоЖѓАэ ПфУЛЧпДй. КЙЛчЕШ РЏНЩРИЗЮ ХыНХ СжЕЕБЧРЬ ПХАмСГРЛ ЖЇ, ЧЧЧиРкПЭ АјАнРкРЧ БтСіБЙ РЇФЁ СЄКИАЁ МЗЮ ДйИЃДйИщ РЬДТ НЩНКПЭЧЮРИЗЮ КМ Мі РжБт ЖЇЙЎРЬДй. ПЙИІ ЕщИщ, ЧЧЧиРк AООАЁ ЛчПыЧв ЖЇ ЁЎМПяЁЏПЁ РжОњДТЕЅ, АјАнРкАЁ КЙСІЕШ РЏНЩРЛ ЛчПыЧи ШоДыЦљРЛ ФбМ БтБт КЏАцРЬ РЬЗяСГРЛ ЖЇРЧ РЇФЁАЁ ЁЎКЮЛъЁЏРЬЖѓИщ РЏНЩРЬ 2АГРЮ АЭРЛ ШЎРЮЧв Мі РжБт ЖЇЙЎРЬДй. РЬАЭРЬ ЙйЗЮ ЕЮЙјТА РяСЁРЮ ЁЎБтСіБЙ СЄКИЁЏДй.

ЙЎСІДТ KTАЁ ЧЧЧиРкЕщРЬ ПфУЛЧб РЬ БтСіБЙ СЄКИИІ ХИРЮРЧ АГРЮСЄКИАЁ ЦїЧдЕЦДйИч ОЫЗССжСі ОЪРИИщМ ЙпЛ§ЧпДй. РЬПЁ ЧЧЧиБнОзРЬ ХЋ ЕЮ ЙјТА ЧЧЧиРк BООПЭ ДйМИ ЙјТА ЧЧЧиРк EООДТ Й§ЙЋЙ§РЮРЛ ХыЧи ЁЎБтСіБЙ Ею РкЗсИІ СІАјЧЯЖѓЁЏИч МвМлРЛ СІБтЧпДй.

ЖЧЧб, УжУЪРЧ ЧЧЧиРкРЮ AООДТ АГРЮСЄКИКИШЃРЇПјШИ ЛъЧЯ АГРЮСЄКИКаРяСЖСЄРЇПјШИ(РЬЧЯ РЇПјШИ)ИІ ХыЧи СЄКИ СІАјРЛ ПфБИЧпДй. УжУЪ АГРЮСЄКИ КаРяСЖСЄПЁМДТ KTПЁАд БтСіБЙ СЄКИИІ СІАјЧЯЖѓАэ СЖСЄЧпСіИИ, KTДТ ЙЎРкИІ МіНХЧб БтСіБЙ СЄКИДТ СІ3РкРЧ БтСіБЙ СЄКИРЬБт ЖЇЙЎПЁ СІАјЧв Мі ОјДйАэ АХКЮЧпДй.

РЬПЁ AООДТ РЇПјШИПЁ ДйНУ КаРяСЖСЄРЛ ПфУЛЧпАэ, АсСЄРЯ(4Пљ 28РЯ)ЗЮКЮХЭ 10РЯ РЬГЛ НХУЛРЮ(ЧЧЧиРк AОО) ШоДыРќШ БтСіБЙ СЂМг СЄКИИІ СІАјЧЯЖѓАэ ДйНУ СЖСЄЧпДй. СЖСЄОШПЁ ЕћИЃИщ АГРЮСЄКИКИШЃЙ§ПЁ ЕћЖѓ АГРЮСЄКИ УГИЎРкАЁ СЄКИСжУМРЧ АГРЮСЄКИ ПЖї ПфБИИІ ЙоОвРЛ ЖЇДТ СЄДчЧб ЛчРЏАЁ ОјДТ Чб 10РЯ РЬГЛПЁ СЄКИСжУМАЁ ЧиДч АГРЮСЄКИИІ ПЖїЧв Мі РжЕЕЗЯ ЧиОп ЧбДйИч, ДйНУБн СЄКИИІ СІАјЧЯЖѓАэ АсЗаРЛ ГЛЗШДй.

РЬПЭ АќЗУ ЧЧЧиРк AООДТ ЁАСЖСЄОШРЬ Й§Рћ АСІЗТРЬ ОјБт ЖЇЙЎПЁ РЬЙјПЁЕЕ KTДТ КАЕЕЗЮ ДфКЏРЛ ЧЯСі ОЪРЛ АЭ ААДйЁБИч, ЁАДйИИ РЇПјШИПЁМ РЬЗЏЧб СЖСЄОШРЛ БЧАэЧб ИИХ ЧіРч МвМл СпРЮ ДйИЅ ЧЧЧиРкЕщПЁАд ЕЕПђРЬ ЕЦРИИщ ССАкДйЁБАэ ИЛЧпДй.

[ПјКДУЖ БтРк(boanone@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

ПјКДУЖБтРк БтЛчКИБт

ПјКДУЖБтРк БтЛчКИБт

[2025-04-07]

[2025-04-07]

.jpg)