ОШЗІ ASEC КаМЎЦР ЁАНЧСІ РлАЁРЧ РЬИЇРЬ ЦїЧдЕХ БєК§ МгРЛ АЁДЩМК ГєОЦ СжРЧ ЧЪПфЁБ

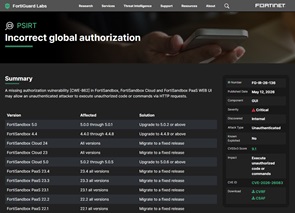

[КИОШДКНК БЧ Си БтРк] АњАХПЁ РЏЦїЕШ ЕПРЯЧб РњРлБЧЙ§ РЇЙнРЧ ГЛПыРИЗЮ ЛчФЊЧб ЧЧНЬ ИоРЯРЛ ХыЧи УжБй ЗЯКј(LockBit) ЗЃМЖПўОюАЁ ДйНУ РЏЦїЕЧАэ РжДТ АЭРИЗЮ ЕхЗЏГЕДй.

ОШЗІ ASEC КаМЎЦРПЁ ЕћИЃИщ СіГ 2Пљ РЏЦїЕЦДј ЧЧНЬ ИоРЯ КЛЙЎАњ РЏЛчЧб ГЛПыРИЗЮ РлМКЕЦРИИч БтСИУГЗГ УЗКЮЕШ ЦФРЯИэПЁ ОаУр ЦФРЯРЧ КёЙаЙјШЃИІ ЦїЧдЧи РЏЦїЧб АЭРИЗЮ ЕхЗЏГЕДй.

ЧЧНЬ ИоРЯПЁ УЗКЮЕШ ОаУр ЦФРЯ ГЛКЮПЁ УпАЁ ОаУр ЦФРЯРЬ СИРчЧЯДТ АЭРЛ ШЎРЮЧв Мі РжДТЕЅ, ГЛКЮРЧ ОаУр ЦФРЯРЛ ЧЎИщ, PDF ЦФРЯ ОЦРЬФмРЛ РЇРхЧб НЧЧр ЦФРЯРЬ СИРчЧбДй. ЧиДч ЦФРЯРК NSIS ЦФРЯ ЧќХТЗЮ ШЎРЮЕЦРИИч, nsi НКХЉИГЦЎ ГЛПыРЛ ШЎРЮЧиКИИщ, ЁЎ162809383ЁЏРЧ ЕЅРЬХЭ ЦФРЯРЛ Е№ФкЕљЧЯПЉ РчБЭ НЧЧр Йз РЮСЇМЧРЛ ХыЧи ОЧМКЧрРЇИІ НЧЧрЧЯАд ЕШДй.

ЧиДч ЗЃМЖПўОюДТ КЙБИИІ ИЗБт РЇЧи КМЗ§ НІЕЕПь КЙЛчКЛРЛ ЛшСІЧЯИч, ЗЃМЖПўОюРЧ СіМгРћРЮ НЧЧрРЛ РЇЧи ЗЙСіНКЦЎИЎ ЗБХА ЕюЗЯАњ LockBit_Ransomware.htaРЛ ЙйХСШИщПЁ ЕхЗгЧи ЙшАцШИщ КЏАц Йз РчКЮЦУ РЬШФПЁЕЕ РЏСіЕЩ Мі РжЕЕЗЯ ЗЙСіНКЦЎИЎИІ ЕюЗЯЧбДй. НЧЧр СпРЮ ЙЎМ ЦФРЯ АЈПА ЧрРЇ Йз КаМЎ ШИЧЧИІ РЇЧи ДйМіРЧ МКёНКПЭ ЧСЗЮММНКИІ СОЗсЧЯДТ АЭРИЗЮ КаМЎЕЦДй.

ЦЏСЄ МКёНК Йз ЧСЗЮММНК СОЗс ШФ ОЯШЃШАЁ СјЧрЕЧИч, ЕхЖѓРЬКъ ХИРдРЬ DRIVE_REMOVABLE, DRIVE_FIXED, DRIVE_RAMDISKРЮ АцПь ОЯШЃШАЁ РЬЗчОюСјДй. ОЯШЃШЕШ ЦФРЯРК .lockbitРЧ ШЎРхРкПЭ ЦЏСЄ ОЦРЬФмРЛ АЁСіИч, Restore-My-Files.txt ЦФРЯИэРЧ ЗЃМЖГыЦЎАЁ ОЯШЃШАЁ СјЧрЕШ ЦњДѕ ГЛПЁ Л§МКЕШДй.

ОШЗІ ASEC КаМЎЦРРК ЁАРњРлБЧ АќЗУ ГЛПыРИЗЮ РЇРхЧб ЗЃМЖПўОю РЏЦїДТ АњАХКЮХЭ СіМгРћРИЗЮ РЬЗчОюСіАэ РжДйЁБИч, ЁАЖЧЧб, ЧиДч РЏЧќРЧ ОЧМКФкЕх РЏЦї РЬИоРЯПЁДТ НЧСІ РлАЁРЧ РЬИЇРЬ ЦїЧдЕЧОю РжОю ЛчПыРкАЁ ОЧМК ИоРЯРгРЛ РЮСіЧЯСі ИјЧЯАэ УЗКЮЦФРЯРЛ НЧЧрЧв Мі РжОю ЛчПыРкРЧ АЂКАЧб СжРЧАЁ ЧЪПфЧЯДйЁБАэ ДчКЮЧпДй.

[БЧ Си БтРк(editor@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

.png)

БЧСиБтРк БтЛчКИБт

БЧСиБтРк БтЛчКИБт

.png)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)