ЧЧЧи КИЛѓ ДыЛѓРк PDF УЗКЮЦФРЯЗЮ РЇРхЧи ЧіШЄ, АЁТЅ ИЕХЉЗЮ АшСЄ ЧЧНЬ НУЕЕ

АГРЮСЄКИ ХЛУы ШФ СЄЛѓ PDF ЙЎМ УтЗТ...ЧиХЗ РЮСі НБСі ОЪОЦ СжРЧ ЧЪПф

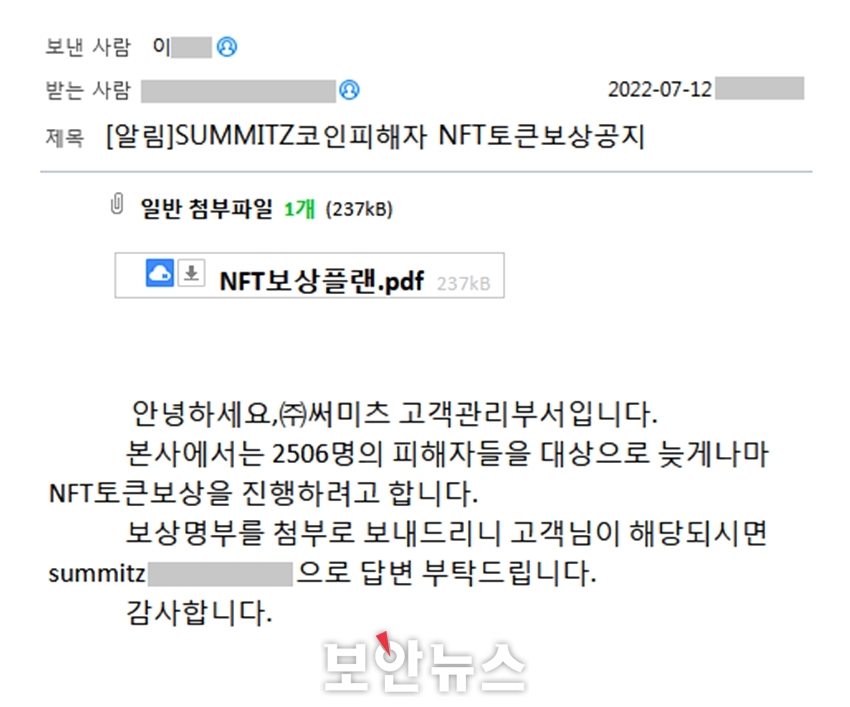

[КИОШДКНК ПјКДУЖ БтРк] ИЖФЁ АњАХ НсЙЬУї(SUMMITZ) ФкРЮ ЧЧЧиРкПЁ ДыЧб NFT(ДыУМКвАЁДЩХфХЋ) КИЛѓ АјСі ГЛПыУГЗГ РЇРхЧб КЯЧб ПЌАш ЧиХЗ АјАнРЬ БЙГЛМ ЙпАпЕХ АЂКАЧб СжРЧАЁ ПфБИЕШДйАэ КИОШ РќЙЎ БтОї РЬНКЦЎНУХЅИЎЦМАЁ 22РЯ ЙрЧћДй.

ЁуНсЙЬУї ФкРЮ ЧЧЧиРк ДыЛѓ NFT КИЛѓ АјСіЗЮ РЇРхЧб ЧиХЗ РЬИоРЯ ШИщ[РкЗс=РЬНКЦЎНУХЅИЎЦМ]

НсЙЬУї ФкРЮ ЛчБт ЧЧЧиДТ СіГ 2018Гт РќШФ ИЖФЁ БЙГЛ ДыБтОїРЧ БтМњЗТРЬ ХѕРкЕШ ФкРЮ ЙпЧрУГЗГ РЇРхЧи ПЉЗЏ ХѕРкРкИІ КвЗЏ И№ОЦ ЛчБтЧрАЂРЛ ЙњРЮ ЛчАЧРЬДй. ДчНУ ДыБтОї УбМі РЯАЁЕЕ ХѕРкПЁ ТќПЉЧб АЭ ИЖГЩ ЛчЖїЕщРЛ ЧіШЄЧи ХѕРкБнРЛ ДУЗШСіИИ, НЧСІ ДыБтОї БтМњЗТ ХѕРдРЬГЊ ЧљОр УМАсАњДТ РќЧє ЙЋАќЧб ЛчНЧЙЋБйРИЗЮ ЙрЧєСіИч, АэНКЖѕШї ХѕРкРкРЧ ЧЧЧиЗЮ РЬОюСГДй. ДчНУ НсЙЬУї АјЕПДыЧЅДТ ЦЏСЄАцСІЙќСЫ АЁСпУГЙњ ЕюПЁ АќЧб Й§Зќ РЇЙнРИЗЮ НЧЧќРЛ МБАэЙоОЦ МіАЈ СпРЮ АЭРИЗЮ ОЫЗССГДй.

РЬЙјПЁ ЛѕЗЮ ЙпАпЕШ АјАнРК АњАХ НсЙЬУї АќЗУ ХѕРкПЁ ТќПЉЧпАХГЊ, NFT КИЛѓПЁ ШЃБтНЩРЛ АЁСј РЮЙА, КёЦЎФкРЮ КИРЏРк ЕюРЛ ЧЅРћРИЗЮ ЛяДТДй. АјАнРкДТ ЁЎ[ОЫИВ]SUMMITZФкРЮЧЧЧиРк NFTХфХЋКИЛѓАјСіЁЏ СІИёРЧ РЬИоРЯАњ ИЖФЁ НсЙЬУї АэАДАќИЎКЮМАЁ КЛЛчТїПјПЁМ 2,506ИэРЧ ЧЧЧиРк ДыЛѓРИЗЮ СјЧрЧЯДТ NFTКИЛѓ АјСіУГЗГ РЇРхЧпДй.

РЬИоРЯ ГЛПыПЁ ЕћИЃИщ ЁЎNFTКИЛѓЧУЗЃ.pdfЁЏ УЗКЮЦФРЯПЁ КИЛѓ ИэКЮ ГЛПыРЛ ДуАэ РжРИДЯ, ЧиДч ПЉКЮИІ ЦФОЧ ШФ ДфКЏРЛ КИГЛЕЕЗЯ РЏЕЕЧЯСіИИ, РЬНКЦЎНУХЅИЎЦМ НУХЅИЎЦМДыРРМОХЭ(РЬЧЯ ESRC)АЁ СЖЛчЧб АсАњ ОЧМК ЧЧНЬ ЛчРЬЦЎЗЮ ПЌАсЕШ АЭРЬ ШЎРЮЕЦДй.

ЁуКЛРЮ ШЎРЮУГЗГ РЇРхЧб ЧЧНЬ ЛчРЬЦЎ ШИщ[РкЗс=РЬНКЦЎНУХЅИЎЦМ]

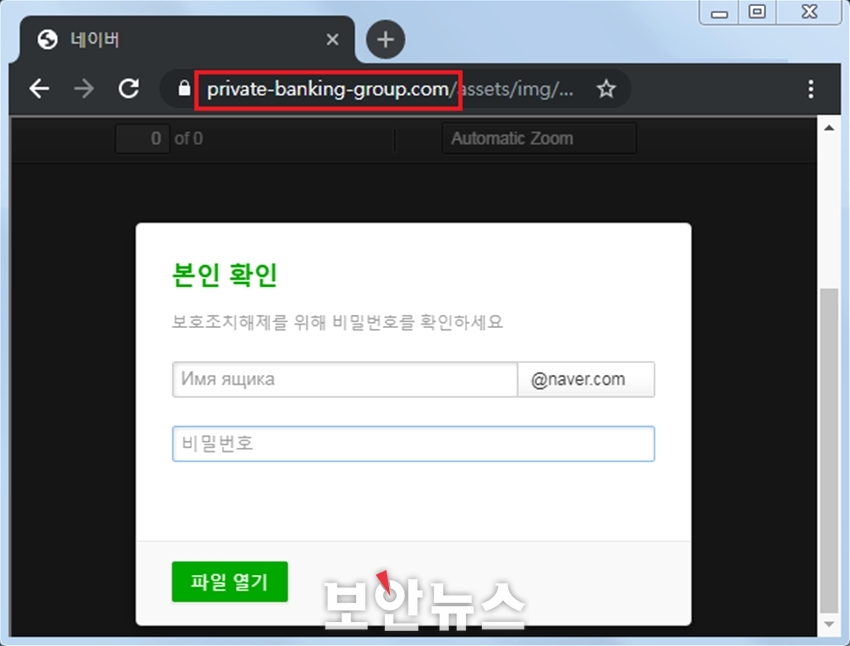

ИИОр МіНХРкАЁ УЗКЮЦФРЯ КЮКаРЛ ХЌИЏЧЯИщ, ЦїХа МКёНКРЧ КЛРЮ ШЎРЮ МКёНКУГЗГ РЇРхЧб КёЙаЙјШЃ РдЗТ ЛчРЬЦЎ(private-banking-group[.]com)АЁ ГЊХИГЊАэ, РЬАїПЁ СЄКИИІ РдЗТЧв АцПь РкНХЕЕ И№ИЃАд АГРЮСЄКИ РЏУт ЧЧЧиИІ РдАд ЕШДй. ОЦПяЗЏ ЧиДч РЮХЭГн ЛчРЬЦЎРЧ СжМвПЭ НЧСІ ГЛКЮ РЅ ЦфРЬСіПЁ NFTГЊ КёЦЎФкРЮ АќЗУ ГЛПыРЛ ДуАэ РжОю, ОѓЧЭ СЄЛѓ ЛчРЬЦЎЗЮ КМ Мі РжСіИИ, ЧіРч ЧиХЗ ИёРћРИЗЮ ОЧПы СпРЮ ЛѓХТРЬЙЧЗЮ СЂБйРЛ СІЧбЧЯАэ ТїДмЧЯДТ АЭРЬ ЧЪПфЧЯДй.

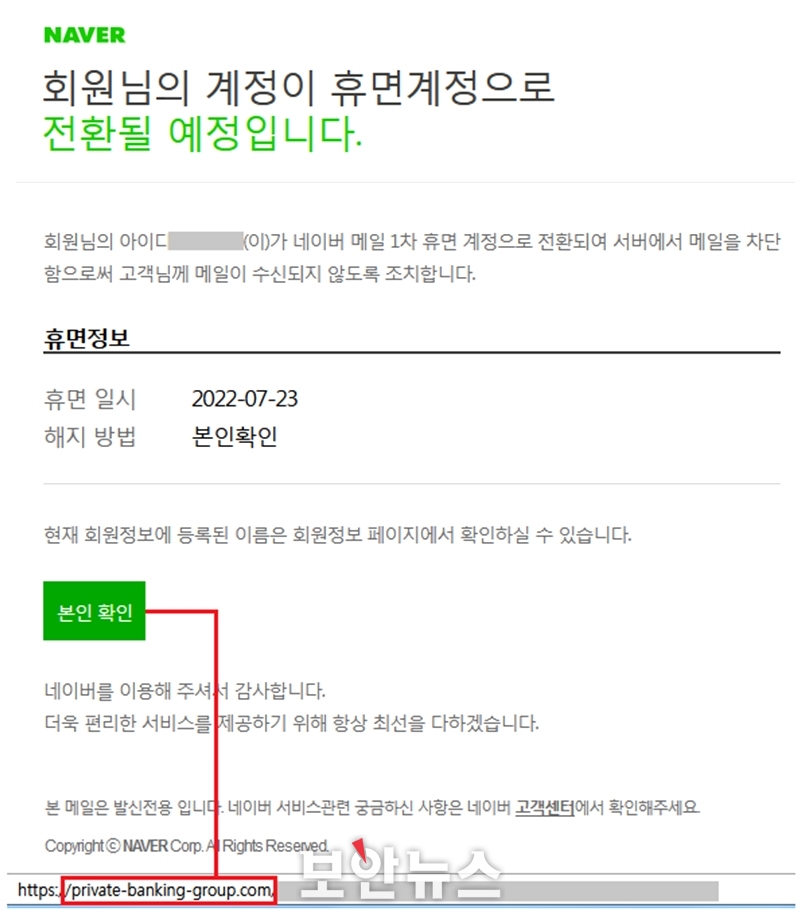

ESRCДТ РЬЙј ЛчАЧ СЖЛч АњСЄПЁМ АјАнРкАЁ ЁЏsslnaver[.]onlineЁЏ, ЁЏcdndaum[.]onlineЁЏ ЕЕИоРЮ ШАПы СЄШВРЛ ЦїТјЧпАэ, ЧиДч ЕЕИоРЮ ЕюЗЯРк СЄКИ СпПЁ ЁЎlion.simba21@protonmail[.]comЁЏ СжМв ЛчПы РЬЗТРЛ ЦФОЧЧпДй. ЖЧ, АјАнРкДТ NFTКИЛѓ ОШГЛЗЮ РЇРхЧб МіЙ§ЛгИИ ОЦДЯЖѓ, ДыКЯ СОЛчРк ЛѓДы ЦїХа АэАДМОХЭ ЛчФЊ АјАнПЁ ЁЎprivate-banking-group[.]comЁЏ СжМвАЁ КЙМіЗЮ ЕПРЯЧЯАд ЛчПыЕШ АЭЕЕ ШЎРЮЧпДйАэ ЙрЧћДй.

ЁуЦїХа АэАДМОХЭИІ ЛчФЊЧб ЧиХЗ РЬИоРЯ ШИщ[РкЗс=РЬНКЦЎНУХЅИЎЦМ]

РЬЕщРК МіГтАЃ ЦїХаЛч АэАДМОХЭУГЗГ РЇРхЧи ХЛКЯЙЮРЬГЊ ПмБГЁЄОШКИЁЄХыРЯ КаОп СОЛчРк ЕюПЁАд ВіСњБф ЧиХЗ АјАнРЛ РќАГ СпРЮЕЅ, ДыЧЅРћРИЗЮ ЁЎnavers[.]onlineЁЏ, ЁЎnavers[.]storeЁЏ, ЁЎnaveos[.]onlineЁЏ, ЁЎnaveos[.]websiteЁЏ, ЁЎcom-silver[.]siteЁЏ, ЁЎcom-pass[.]onlineЁЏ, ЁЎcom-password[.]linkЁЏ, ЁЎcom-info[.]storeЁЏ, ЁЎcom-checking[.]linkЁЏ, ЁЎconfirm-pw[.]linkЁЏ, ЁЎcom-share[.]barЁЏ, ЁЎnonghyup[.]websiteЁЏ, ЁЎcom-gstatic[.]linkЁЏ, ЁЎjiia[.]tokyoЁЏ ЕюРЧ ЕЕИоРЮРЛ ЧЧНЬПЁ ЛчПыЧпАэ, РЯКЮ СжМвРЧ ЕюЗЯ СЄКИПЁ ЁЎfullget888@gmail[.]comЁЏ РЬИоРЯРЬ ОВПДДй. РЬ СжМвЕщРК ЙшШФАЁ КЯЧбРИЗЮ СіИёЕШ ЛчРЬЙі РЇЧљ ЛчЗЪПЁМ ЦїТјЕЦДй.

ESRC МОХЭРх ЙЎСОЧі РЬЛчДТ ЁАРЬЙј АјАнРК СіГ 2Пљ БЙГЛ СіЛѓЦФ ЙцМлБЙ АјАнАњ РЯКЛ БЙСІЙЎСІПЌБИМв ЛчФЊ АјАн, 3ПљРЧ АЧААЫСј СѕИэМ ЙпБо РЇРх АјАн ЕюРЛ ЦїЧдЧи И№ЕЮ нС ПЌАш РЯИэ KGH ФЗЦфРЮ РЯШЏРИЗЮ КаМЎЕЦДйЁБИч, ЁАУжБй ХЛКЯ ОюЙЮ КЯМл АќЗУ ГВКЯ СЄФЁ ЧіОШ Ею КЯЧб РЮБЧ РќЙЎАЁПЭ ПмБГЁЄОШКИЁЄБЙЙц КаОп БГМі ЕюРЛ ГыИА АјАнРЬ АэСЖЕЧАэ РжДйЁБАэ СіРћЧпДй.

ЧбЦэ, РЬНКЦЎНУХЅИЎЦМ ESRCДТ РЬПЭ АќЗУЕШ ЛчРЬЙі РЇЧљ СЄКИИІ ЧбБЙРЮХЭГнСјШяПј(KISA) Ею АќАш ДчБЙАњ БфЙаШї АјРЏЧи БтСИПЁ ОЫЗССј РЇЧљРЬ ШЎЛъЕЧСі ОЪЕЕЗЯ ЧљЗТРЛ РЏСіЧЯАэ РжДй.

[ПјКДУЖ БтРк(boanone@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

ПјКДУЖБтРк БтЛчКИБт

ПјКДУЖБтРк БтЛчКИБт

[2025-04-07]

[2025-04-07] .jpg)

.jpg)

.jpg)