KISA, ‘2022 하반기 사이버 위협 동향 보고서’ 발표

랜섬웨어 공격으로 전 세계 의료, 통신, 보험 분야 전방위 피해 확산

가상자산 해킹 사건 및 주요 기반시설에 대한 사이버 위협 증가

[보안뉴스 원병철 기자] 최근 몇 년간 기승을 부렸던 랜섬웨어가 2022년 하반기에도 주요 산업에서 피해를 입힌 것으로 조사됐다. 특히 의료분야에서는 환자의 생명까지 위협한 것으로 드러나 이에 대한 대책마련이 시급해졌다. 한국인터넷진흥원(원장 이원태, 이하 KISA)은 ‘2022 하반기 사이버 위협 동향 보고서’를 발표하고 이와 같은 내용을 공개했다.

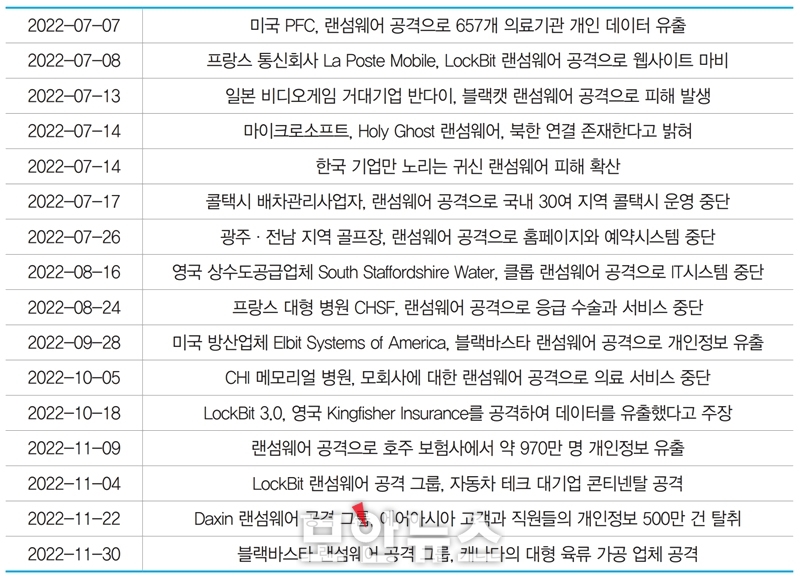

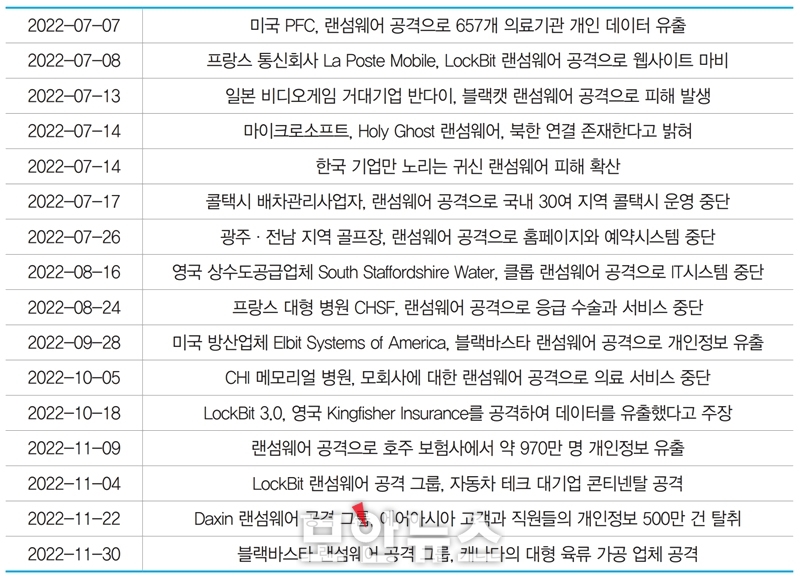

2022년 하반기에는 랜섬웨어 감염으로 인해 의료, 상수도, 통신 등 주요 분야에 대한 피해가 지속 발생했다. 특히 의료 분야의 경우, 응급 수술이 중단되거나 환자의 진료 일정이 연기되는 등 사람의 생명을 직접적으로 위협하는 수준까지 확대되었다는 점에서 사회적 파장이 크다. 그 외에도 국내 콜택시 시스템 운영업체가 공격을 당해 전국 30여 개의 지역 콜택시 운영이 중단되는 등 비즈니스 연속성이 단절되는 사례도 발생했다.

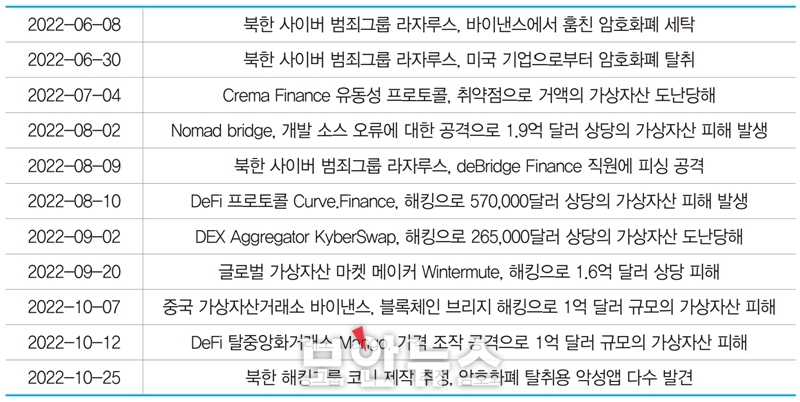

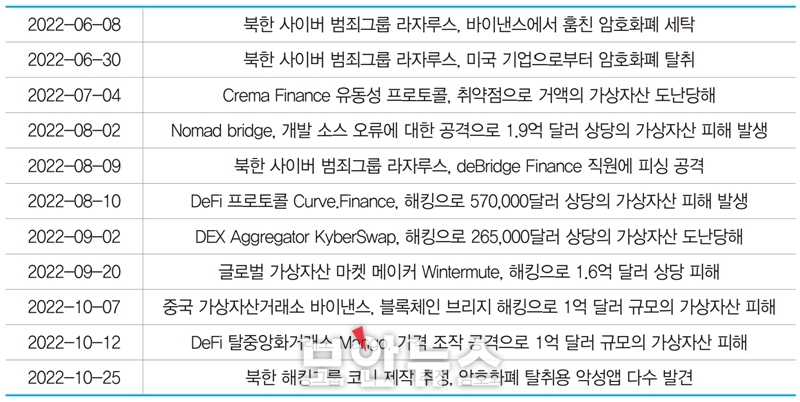

가상자산 분야에서는 APT 공격 그룹이 가상자산을 탈취하기 위해 거래소를 공격하거나 악성앱을 제작해 유포한 사례가 확인됐다. 그 외에도 가상자산을 교환해 주는 블록체인 브리지와 DeFi에 유동성을 공급하는 마켓 메이커가 공격을 당해 대규모 피해가 발생했다. 브리지의 개발 소스에 존재하던 오류로 인해 금전적 피해가 발생했으며, 거래 수수료를 산정하는 알고리즘을 공격한 사례도 있었다. 뿐만 아니라 DNS 하이재킹이나 웹 사이트 해킹 등 전통적인 사이버 공격으로 인한 피해도 발생했다.

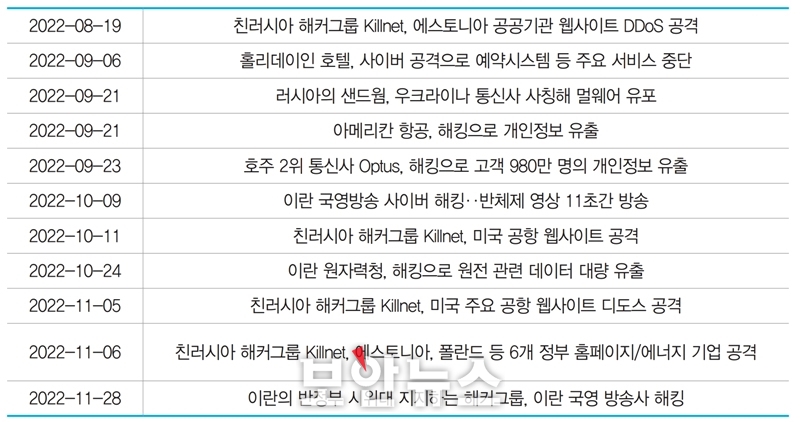

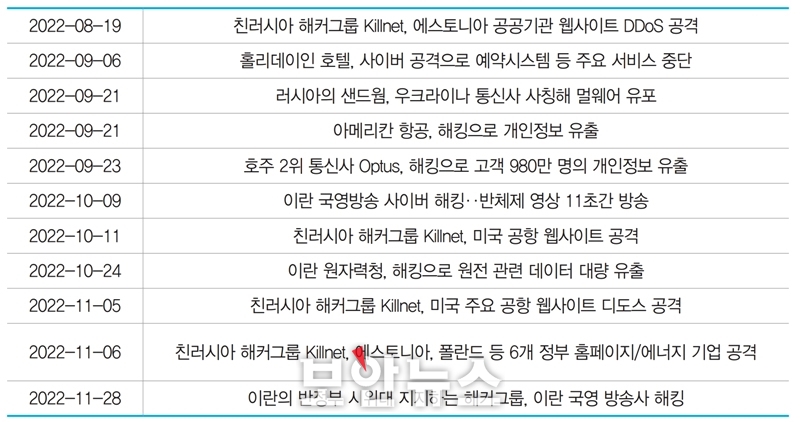

이란에서는 반정부 시위를 지지하는 해커그룹의 방송사나 원자력청 등 기반시설에 대한 공격이 발생했다. 친러시아 해커그룹으로 알려진 Killnet은 미국과 같이 러시아와 대립하는 국가들을 대상으로 주요 기반 시설에 대한 공격을 수행했다. 이는 러시아와 우크라이나의 전쟁이 사이버 위협에도 여전히 영향을 미치고 있음을 시사한다. 호주는 통신사와 건강보험회사의 해킹 사건으로 인해 국민의 40%가 넘는 1천 100만 명의 개인정보가 유출되는 등 주요정보통신기반시설의 해킹 사건으로 인하여 사회적 혼란이 컸을 것으로 예상된다.

국내에서는 10월에 발생한 카카오의 대규모 장애와 10.29 이태원 참사를 악용한 피싱 메일, 악성코드 유포가 발생됐다. 사회적 관심사가 집중된 사안을 악용한 피싱 공격이다. 이 외에도 SNS가 홍보와 사업의 수단으로 광범위하게 이용됨에 따라, 정부와 기업의 유튜브 채널 계정을 탈취하고 해당 계정을 악의적인 목적으로 이용하는 사건이 다수 발생했다.

1. 랜섬웨어 공격으로 의료, 통신, 보험 등 글로벌 피해 전방위 확산

랜섬웨어 공격으로 의료 서비스가 일부 중단되는 피해 발생. 프랑스의 ‘Center Hospitalier Sud Francilien(CHSF)’ 병원이 랜섬웨어 공격을 받아 응급 수술 및 진료 서비스가 모두 중단됐고, 응급 치료가 필요한 환자들을 다른 병원으로 이송되는 일이 발생했다. 뿐만 아니라 미국 대형 의료체인 CommonSpirit Health가 랜섬웨어 공격을 받아 IT시스템이 중단됐으며, 이 영향으로 부속병원 CHI Memorial 병원의 전자건강기록(HER) 시스템이 중단되며 일부 환자의 진료일정을 조정하는 등의 피해가 발생했다.

LockBit 랜섬웨어 공격 그룹의 공격으로 프랑스 통신회사 La Poste Mobile이 랜섬웨어 공격을 받아 웹사이트 및 고객 서비스가 일시적으로 폐쇄됐으며, 영국의 상수도공급업체 South Staffordshire Water가 Clop 랜섬웨어 공격 그룹의 공격으로 IT시스템이 중단됐으나, 안전 및 물 분배 시스템은 여전히 작동되어 안전한 물 공급에는 문제가 발생하지 않았다고 밝혔다.

국내에서도 랜섬웨어 침해사고가 다수 발생했다. 전국 콜택시 사업자에 배차 관리 서비스를 제공하는 IT 기업 오토피온이 해외 랜섬웨어 공격 그룹의 공격으로 시스템이 마비됐으며, 이로 인해 대전, 부산, 인천, 춘천 등 전국 30여 지역 콜택시 운영이 중단됐다. 오토피온은 경찰과 KISA에 신고하는 한편, 랜섬웨어 공격 그룹과 접촉해 수천만 원을 지급하고 복구 키를 받아 시스템을 복구해 각 지역의 콜택시 서비스가 순차적으로 재개됐다. 한국 기업만 노리는 랜섬웨어 ‘귀신(GWISIN)’으로 인한 국내 피해가 발생했다. ‘귀신’은 랜섬웨어 이름부터 몸값 협상에 이르기까지 한국 기업의 현황과 문화를 잘 이해하고 있는 것이 특징이다.

이처럼 랜섬웨어 공격이 의료, 통신, 보험, 제조 등 전방위적으로 확산하고 있다. 부가적인 협박 수단으로 사용하기 위해 피해 기관의 중요 데이터를 유출하는 방식도 여전히 지속되고 있어 주의가 필요하다.

특히, 국내 기업을 전문적으로 노리는 랜섬웨어 공격 그룹이 등장했는데, 국내 기업을 공격하는 국외 랜섬웨어 공격 그룹의 공격으로 인해 국내 기업의 피해가 급증하고 있어 비즈니스 연속성을 유지하기 위한 대비가 필요하다.

2. 알고리즘 악용, 개발 소스 오류 등 대규모 가상자산 해킹 발생

가상자산 이더리움과 Solana, Moonbeam 등을 교환해 주는 크로스체인 브리지 Nomad bridge가 해킹을 당해 wBTC, wETH, USDC 등 1.9억 달러(약 2500억 원) 상당의 가상자산을 도난당했다. 이번 해킹은 한 블록체인에서 브리지에 적은 금액의 가상자산을 보내고, 다른 블록체인에서 많은 금액의 가상자산을 받을 수 있는, Nomad에서 업데이트한 소스의 치명적인 오류로 인해 발생했다.

Paradigm사의 연구원 Sam Sun에 따르면, 프로젝트의 메인 스마트계약이 잘못 설정되어 누구든지 자신에게 출금할 수 있도록 권한을 부여할 수 있어서 사람들은 단지 성공한 트랜잭션을 찾아서 해당 소스에서 수신자의 지갑주소를 자신의 것으로 바꿈으로써 해킹할 수 있었다. 이를 알게 된 다수의 사람들이 이 ‘약탈’에 참여함으로써 ‘탈중앙화 약탈’(decentralized robbery)이 발생했다. Nomad가 반환용 이더리움 지갑주소를 게시한 뒤 3,260만 달러(약 424억 원) 상당의 가상자산이 반환됐다.

세계 최대의 가상자산거래소인 중국의 바이낸스(Binance)가 운영하는 크로스체인 브리지가 개발 소스의 취약점을 악용한 해킹으로 1억 달러(약 1,300억 원) 규모의 가상자산(BNB) 피해가 발생했다. 이 취약점으로 인해 범인은 바이낸스 브리지가 한 체인에서 다른 체인으로 송금할 때 사용하는 거래 증명 메시지를 위조함으로써 새로운 BNB 토큰을 발행할 수 있었다.

한편, 로이터통신은 북한의 사이버 범죄그룹 라자루스가 2020년 9월 슬로바키아의 가상자산거래소 Eterbase에서 훔친 540만 달러(약 70억 원) 상당의 가상자산을 최소 24개의 익명 계좌를 통해 환전했다고 보도했다. 또한 블록체인 분석 기업 Elliptic은 블록체인 기업 Harmony의 Horizon bridge를 해킹해 1억 달러(약 1300억 원) 상당의 가상자산을 훔친 범인으로 북한 ‘라자루스’를 지목했다.

이처럼 2022년 하반기에도 수십 만 달러에서 1억 달러 이상의 규모까지 대규모 가상자산 침해사고가 잇달아 발생했다. 가상자산 침해사고의 원인은 크게 ①개발 소스의 오류에 대한 공격 ②유동성 공급이나 거래 수수료 및 가격 결정 알고리즘의 허점을 악용한 공격 ③웹사이트 해킹이나 피싱 공격 등 전통적인 기업에 대한 사이버 공격 방식으로 분류할 수 있어서 이에 대한 대비가 필요하다.

아울러 북한이 가상자산거래소 해킹 등 정부와 연계된 사이버 범죄그룹의 활동을 통해 무기 자금을 조달하는 상황이 지속적으로 나타남에 따라, 미국 정부와 블록체인 전문기업을 중심으로 이를 차단하고 제재하는 활동이 이뤄지고 있다.

3. 주요 기반시설에 대한 사이버 위협 증가

러시아가 우크라이나를 침공한 이후 친러시아 해커그룹 Killnet은 러시아와 대립하는 국가의 정부나 사회 기반시설에 대한 DDoS 공격을 해오고 있다. Killnet은 미국의 로스엔젤레스 국제공항과 뉴욕 라과디아 공항 등 10여 곳의 공항에 DDoS 공격을 했다. 공항 측과 미국 FBI, 사이버보안 및 인프라 보안국(CISA) 등 정부 측은 웹사이트에 부분적인 중단이 발생했지만, 공항시스템이나 항공관제 등에는 아무런 영향이 없다고 밝혔다.

미국의 아메리칸 항공에서 해킹으로 고객과 직원 1,708명의 개인정보가 유출됐다. 유출된 개인 정보에는 직원 및 고객의 이름, 생년월일, 주소, 전화 번호, 이메일 주소, 운전면허증 번호, 여권 번호 또는 특정 의료정보가 포함됐다. 회사 측은 해킹 당한 직원의 Microsoft365 계정에서 다른 직원들에 대한 피싱 공격이 있었고, 이를 통해 확보한 여러 직원의 계정에서 다른 직원들에게 더 많은 피싱 이메일을 보낸 것으로 나타났다고 밝혔다. 당시 피싱 공격 대상에서 데이터 유출이 발견됐고, 이 계정 사용자들의 Sharepoint 클라우드 서비스에 저장된 파일도 영향을 받았다고 설명했다.

주요 사회 기반시설에 대한 공격은 의도와 무관하게 사회에 혼란과 불안을 조성하게 되므로 공공이나 민간 구분 없이 기반시설 관리주체는 사이버 위협에 대비할 필요가 있다.

4. 사회적 이슈를 이용한 악성코드 배포 피싱 공격

과기정통부와 KISA는 카카오의 대규모 서비스 장애가 발생함에 따라 이를 악용한 피싱 메일 또는 스미싱이 유포되는 등 사이버 공격이 발생했음을 경고했다. 특정 분야의 전문가들을 대상으로 카카오톡 장애 대응 업데이트 파일로 위장한 스피어피싱 공격 발생했으며, 해당 피싱 메일은 “KakaoTalkUpdate.zip” 등 카카오톡 설치 파일로 위장하여 악성 프로그램 설치를 유도했다고 밝혔다.

또한, 인텔리전스 서비스에 '서울 용산 이태원 사고 대처상황(06시)'이라는 제목의 마이크로소프트 워드(.docx) 악성코드 파일이 게시됐다. 행정안전부 홈페이지에 게시된 중앙재난안전대책본부 보고서로 위장한 악성 파일로서, 실제 보고서는 한글(.hwp) 파일로 작성된 반면 악성코드는 MS 워드로 작성됐다. 이스트시큐리티 시큐리티대응센터에 따르면, 이 파일이 실행되면 외부에서 악성 매크로를 불러와 실행하는 ‘원격 템플릿 인젝션’ 기능이 사용되는 것으로 드러났다.

이처럼 코로나19 발생과 확산, 10.29 참사 등 사회적 관심이 집중된 이슈를 악용한 피싱 및 스미싱 공격으로 악성코드 유포, 개인정보 탈취 같은 사이버 공격이 급증할 수 있어 사전에 이에 대한 경고, 교육 등의 대비가 필요하다.

[원병철 기자(boanone@boannews.com)]

랜섬웨어 공격으로 전 세계 의료, 통신, 보험 분야 전방위 피해 확산

가상자산 해킹 사건 및 주요 기반시설에 대한 사이버 위협 증가

[보안뉴스 원병철 기자] 최근 몇 년간 기승을 부렸던 랜섬웨어가 2022년 하반기에도 주요 산업에서 피해를 입힌 것으로 조사됐다. 특히 의료분야에서는 환자의 생명까지 위협한 것으로 드러나 이에 대한 대책마련이 시급해졌다. 한국인터넷진흥원(원장 이원태, 이하 KISA)은 ‘2022 하반기 사이버 위협 동향 보고서’를 발표하고 이와 같은 내용을 공개했다.

[이미지=utoimage]

2022년 하반기에는 랜섬웨어 감염으로 인해 의료, 상수도, 통신 등 주요 분야에 대한 피해가 지속 발생했다. 특히 의료 분야의 경우, 응급 수술이 중단되거나 환자의 진료 일정이 연기되는 등 사람의 생명을 직접적으로 위협하는 수준까지 확대되었다는 점에서 사회적 파장이 크다. 그 외에도 국내 콜택시 시스템 운영업체가 공격을 당해 전국 30여 개의 지역 콜택시 운영이 중단되는 등 비즈니스 연속성이 단절되는 사례도 발생했다.

가상자산 분야에서는 APT 공격 그룹이 가상자산을 탈취하기 위해 거래소를 공격하거나 악성앱을 제작해 유포한 사례가 확인됐다. 그 외에도 가상자산을 교환해 주는 블록체인 브리지와 DeFi에 유동성을 공급하는 마켓 메이커가 공격을 당해 대규모 피해가 발생했다. 브리지의 개발 소스에 존재하던 오류로 인해 금전적 피해가 발생했으며, 거래 수수료를 산정하는 알고리즘을 공격한 사례도 있었다. 뿐만 아니라 DNS 하이재킹이나 웹 사이트 해킹 등 전통적인 사이버 공격으로 인한 피해도 발생했다.

이란에서는 반정부 시위를 지지하는 해커그룹의 방송사나 원자력청 등 기반시설에 대한 공격이 발생했다. 친러시아 해커그룹으로 알려진 Killnet은 미국과 같이 러시아와 대립하는 국가들을 대상으로 주요 기반 시설에 대한 공격을 수행했다. 이는 러시아와 우크라이나의 전쟁이 사이버 위협에도 여전히 영향을 미치고 있음을 시사한다. 호주는 통신사와 건강보험회사의 해킹 사건으로 인해 국민의 40%가 넘는 1천 100만 명의 개인정보가 유출되는 등 주요정보통신기반시설의 해킹 사건으로 인하여 사회적 혼란이 컸을 것으로 예상된다.

국내에서는 10월에 발생한 카카오의 대규모 장애와 10.29 이태원 참사를 악용한 피싱 메일, 악성코드 유포가 발생됐다. 사회적 관심사가 집중된 사안을 악용한 피싱 공격이다. 이 외에도 SNS가 홍보와 사업의 수단으로 광범위하게 이용됨에 따라, 정부와 기업의 유튜브 채널 계정을 탈취하고 해당 계정을 악의적인 목적으로 이용하는 사건이 다수 발생했다.

1. 랜섬웨어 공격으로 의료, 통신, 보험 등 글로벌 피해 전방위 확산

랜섬웨어 공격으로 의료 서비스가 일부 중단되는 피해 발생. 프랑스의 ‘Center Hospitalier Sud Francilien(CHSF)’ 병원이 랜섬웨어 공격을 받아 응급 수술 및 진료 서비스가 모두 중단됐고, 응급 치료가 필요한 환자들을 다른 병원으로 이송되는 일이 발생했다. 뿐만 아니라 미국 대형 의료체인 CommonSpirit Health가 랜섬웨어 공격을 받아 IT시스템이 중단됐으며, 이 영향으로 부속병원 CHI Memorial 병원의 전자건강기록(HER) 시스템이 중단되며 일부 환자의 진료일정을 조정하는 등의 피해가 발생했다.

▲랜섬웨어 관련 침해사고 주요 일지[자료=KISA]

LockBit 랜섬웨어 공격 그룹의 공격으로 프랑스 통신회사 La Poste Mobile이 랜섬웨어 공격을 받아 웹사이트 및 고객 서비스가 일시적으로 폐쇄됐으며, 영국의 상수도공급업체 South Staffordshire Water가 Clop 랜섬웨어 공격 그룹의 공격으로 IT시스템이 중단됐으나, 안전 및 물 분배 시스템은 여전히 작동되어 안전한 물 공급에는 문제가 발생하지 않았다고 밝혔다.

국내에서도 랜섬웨어 침해사고가 다수 발생했다. 전국 콜택시 사업자에 배차 관리 서비스를 제공하는 IT 기업 오토피온이 해외 랜섬웨어 공격 그룹의 공격으로 시스템이 마비됐으며, 이로 인해 대전, 부산, 인천, 춘천 등 전국 30여 지역 콜택시 운영이 중단됐다. 오토피온은 경찰과 KISA에 신고하는 한편, 랜섬웨어 공격 그룹과 접촉해 수천만 원을 지급하고 복구 키를 받아 시스템을 복구해 각 지역의 콜택시 서비스가 순차적으로 재개됐다. 한국 기업만 노리는 랜섬웨어 ‘귀신(GWISIN)’으로 인한 국내 피해가 발생했다. ‘귀신’은 랜섬웨어 이름부터 몸값 협상에 이르기까지 한국 기업의 현황과 문화를 잘 이해하고 있는 것이 특징이다.

이처럼 랜섬웨어 공격이 의료, 통신, 보험, 제조 등 전방위적으로 확산하고 있다. 부가적인 협박 수단으로 사용하기 위해 피해 기관의 중요 데이터를 유출하는 방식도 여전히 지속되고 있어 주의가 필요하다.

특히, 국내 기업을 전문적으로 노리는 랜섬웨어 공격 그룹이 등장했는데, 국내 기업을 공격하는 국외 랜섬웨어 공격 그룹의 공격으로 인해 국내 기업의 피해가 급증하고 있어 비즈니스 연속성을 유지하기 위한 대비가 필요하다.

2. 알고리즘 악용, 개발 소스 오류 등 대규모 가상자산 해킹 발생

가상자산 이더리움과 Solana, Moonbeam 등을 교환해 주는 크로스체인 브리지 Nomad bridge가 해킹을 당해 wBTC, wETH, USDC 등 1.9억 달러(약 2500억 원) 상당의 가상자산을 도난당했다. 이번 해킹은 한 블록체인에서 브리지에 적은 금액의 가상자산을 보내고, 다른 블록체인에서 많은 금액의 가상자산을 받을 수 있는, Nomad에서 업데이트한 소스의 치명적인 오류로 인해 발생했다.

▲가상자산 관련 침해사고 주요 일지[자료=KISA]

Paradigm사의 연구원 Sam Sun에 따르면, 프로젝트의 메인 스마트계약이 잘못 설정되어 누구든지 자신에게 출금할 수 있도록 권한을 부여할 수 있어서 사람들은 단지 성공한 트랜잭션을 찾아서 해당 소스에서 수신자의 지갑주소를 자신의 것으로 바꿈으로써 해킹할 수 있었다. 이를 알게 된 다수의 사람들이 이 ‘약탈’에 참여함으로써 ‘탈중앙화 약탈’(decentralized robbery)이 발생했다. Nomad가 반환용 이더리움 지갑주소를 게시한 뒤 3,260만 달러(약 424억 원) 상당의 가상자산이 반환됐다.

세계 최대의 가상자산거래소인 중국의 바이낸스(Binance)가 운영하는 크로스체인 브리지가 개발 소스의 취약점을 악용한 해킹으로 1억 달러(약 1,300억 원) 규모의 가상자산(BNB) 피해가 발생했다. 이 취약점으로 인해 범인은 바이낸스 브리지가 한 체인에서 다른 체인으로 송금할 때 사용하는 거래 증명 메시지를 위조함으로써 새로운 BNB 토큰을 발행할 수 있었다.

한편, 로이터통신은 북한의 사이버 범죄그룹 라자루스가 2020년 9월 슬로바키아의 가상자산거래소 Eterbase에서 훔친 540만 달러(약 70억 원) 상당의 가상자산을 최소 24개의 익명 계좌를 통해 환전했다고 보도했다. 또한 블록체인 분석 기업 Elliptic은 블록체인 기업 Harmony의 Horizon bridge를 해킹해 1억 달러(약 1300억 원) 상당의 가상자산을 훔친 범인으로 북한 ‘라자루스’를 지목했다.

이처럼 2022년 하반기에도 수십 만 달러에서 1억 달러 이상의 규모까지 대규모 가상자산 침해사고가 잇달아 발생했다. 가상자산 침해사고의 원인은 크게 ①개발 소스의 오류에 대한 공격 ②유동성 공급이나 거래 수수료 및 가격 결정 알고리즘의 허점을 악용한 공격 ③웹사이트 해킹이나 피싱 공격 등 전통적인 기업에 대한 사이버 공격 방식으로 분류할 수 있어서 이에 대한 대비가 필요하다.

아울러 북한이 가상자산거래소 해킹 등 정부와 연계된 사이버 범죄그룹의 활동을 통해 무기 자금을 조달하는 상황이 지속적으로 나타남에 따라, 미국 정부와 블록체인 전문기업을 중심으로 이를 차단하고 제재하는 활동이 이뤄지고 있다.

3. 주요 기반시설에 대한 사이버 위협 증가

러시아가 우크라이나를 침공한 이후 친러시아 해커그룹 Killnet은 러시아와 대립하는 국가의 정부나 사회 기반시설에 대한 DDoS 공격을 해오고 있다. Killnet은 미국의 로스엔젤레스 국제공항과 뉴욕 라과디아 공항 등 10여 곳의 공항에 DDoS 공격을 했다. 공항 측과 미국 FBI, 사이버보안 및 인프라 보안국(CISA) 등 정부 측은 웹사이트에 부분적인 중단이 발생했지만, 공항시스템이나 항공관제 등에는 아무런 영향이 없다고 밝혔다.

▲주요 사회 기반시설에 대한 침해사고 주요 일지[자료=KISA]

미국의 아메리칸 항공에서 해킹으로 고객과 직원 1,708명의 개인정보가 유출됐다. 유출된 개인 정보에는 직원 및 고객의 이름, 생년월일, 주소, 전화 번호, 이메일 주소, 운전면허증 번호, 여권 번호 또는 특정 의료정보가 포함됐다. 회사 측은 해킹 당한 직원의 Microsoft365 계정에서 다른 직원들에 대한 피싱 공격이 있었고, 이를 통해 확보한 여러 직원의 계정에서 다른 직원들에게 더 많은 피싱 이메일을 보낸 것으로 나타났다고 밝혔다. 당시 피싱 공격 대상에서 데이터 유출이 발견됐고, 이 계정 사용자들의 Sharepoint 클라우드 서비스에 저장된 파일도 영향을 받았다고 설명했다.

주요 사회 기반시설에 대한 공격은 의도와 무관하게 사회에 혼란과 불안을 조성하게 되므로 공공이나 민간 구분 없이 기반시설 관리주체는 사이버 위협에 대비할 필요가 있다.

4. 사회적 이슈를 이용한 악성코드 배포 피싱 공격

과기정통부와 KISA는 카카오의 대규모 서비스 장애가 발생함에 따라 이를 악용한 피싱 메일 또는 스미싱이 유포되는 등 사이버 공격이 발생했음을 경고했다. 특정 분야의 전문가들을 대상으로 카카오톡 장애 대응 업데이트 파일로 위장한 스피어피싱 공격 발생했으며, 해당 피싱 메일은 “KakaoTalkUpdate.zip” 등 카카오톡 설치 파일로 위장하여 악성 프로그램 설치를 유도했다고 밝혔다.

또한, 인텔리전스 서비스에 '서울 용산 이태원 사고 대처상황(06시)'이라는 제목의 마이크로소프트 워드(.docx) 악성코드 파일이 게시됐다. 행정안전부 홈페이지에 게시된 중앙재난안전대책본부 보고서로 위장한 악성 파일로서, 실제 보고서는 한글(.hwp) 파일로 작성된 반면 악성코드는 MS 워드로 작성됐다. 이스트시큐리티 시큐리티대응센터에 따르면, 이 파일이 실행되면 외부에서 악성 매크로를 불러와 실행하는 ‘원격 템플릿 인젝션’ 기능이 사용되는 것으로 드러났다.

이처럼 코로나19 발생과 확산, 10.29 참사 등 사회적 관심이 집중된 이슈를 악용한 피싱 및 스미싱 공격으로 악성코드 유포, 개인정보 탈취 같은 사이버 공격이 급증할 수 있어 사전에 이에 대한 경고, 교육 등의 대비가 필요하다.

[원병철 기자(boanone@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

원병철기자 기사보기

원병철기자 기사보기

[2025-04-07]

[2025-04-07]

TH.jpg)

th.jpg)