[КИОШДКНК ЙЎАЁПы БтРк] ИЖРЬХЉЗЮМвЧСЦЎРЧ ОжРњ БтЙн ОЦРЬЕЇЦМЦМ Йз СЂБй АќИЎ МКёНКРЮ ОжРњ AD ФПЙіЗЮНК(Azure AD Kerberos)ИІ АјЗЋЧЯДТ БтЙ§РЬ АјАГЕЦДй. ФПЙіЗЮНКДТ ПТЧСЗЙЙЬНК ЧСЗЮХфФн Сп ЧЯГЊЗЮ, ДыФЊ ХА ОЯШЃШ БтМњРЛ БтЙнРИЗЮ ЛчПыРкПЭ РхКёИІ РЮСѕЧЯДТ ЕЅ ГЮИЎ ЛчПыЕЧАэ РжДй. ПфСђ ХЉАд РЏЧрЧЯАэ РжДТ НЬБлЛчРЮПТ(SSO)РЧ БтЙнРЬ ЕЧБтЕЕ ЧЯИч, МіИЙРК БтОїЕщРЬ ФПЙіЗЮНКИІ РЮСѕ ЧЅСи ЧСЗЮХфФнЗЮ ЕЕРдЧЯАэ РжБтЕЕ ЧЯДй. БзЗИБт ЖЇЙЎПЁ АјАнРкЕщРЧ ШАЙпЧб ПЌБИ ДыЛѓРЬ ЕШДй.

[РЬЙЬСі = utoimage]

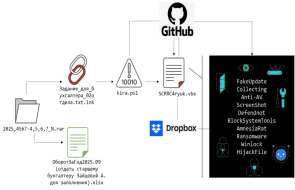

ПТЧСЗЙЙЬНК ШЏАцПЁМ АјАнРкЕщРЬ ШчШї ЛчПыЧЯДТ ОЦРЬЕЇЦМЦМ АќЗУ АјАн БтЙ§ СпПЁ ЁЎЦаНК Дѕ ЦМФЯ(Pass the Ticket)ЁЏАњ ЁЎНЧЙі ЦМФЯ(Silver Ticket)ЁЏРЬ СИРчЧбДй. ЁЎЦаНК Дѕ ЦМФЯЁЏРК ШЩФЃ ХЉИЎЕЇМШРЛ ЛчПыЧи РЮСѕ АњСЄРЛ ХыАњЧЯЕЕЗЯ Чи СжДТ БтЙ§РЬАэ, ЁЎНЧЙі ЦМФЯЁЏРК АјАнРкЕщРЬ РкНХЕщИИРЧ ХЉИЎЕЇМШРЛ Л§МКЧЯЕЕЗЯ Чи СжДТ БтЙ§РЬДй.

Еб Сп ОюЖВ ЙцЙ§РЛ ОВЕч АсБЙ ЧЧЧиРк БтОїРЧ МКёНК РЮСѕ УМСІИІ ХыАњЧв Мі РжАд ЕШДй. ЁАФПЙіЗЮНКЖѓДТ РЮСѕ ЧСЗЮХфФнРЬ ХЌЖѓПьЕх ШЏАцПЁ РћПыЕШДйАэ ЧЯДѕЖѓЕЕ РЬ ЕЮ АЁСі АјАн БтЙ§РК ОюДР СЄЕЕ ХыЧеДЯДй.ЁБ КИОШ ОїУМ НЧЙіЦїЦЎ(Silverfort)РЧ МГИэРЬДй. ТќАэЗЮ НЧЙіЦїЦЎДТ РЇ ЕЮ АЁСі АјАн БтЙ§РЬ ХЌЖѓПьЕх ШЏАцПЁМ ЙњОюСГРЛ ЖЇ ЁЎЙйПюНК Дѕ ЦМФЯ(Bounce the Ticket)ЁЏАњ ЁЎНЧЙіОЦРЬПРДйРЬЕх(Silver Iodide)ЁЏЖѓАэ КЮИЅДй.

ЁАПТЧСЗЙЙЬНКРЧ АјАн РќЗЋАњ БтМњРЬ ХЌЖѓПьЕх ШЏАцПЁМЕЕ ОюДР СЄЕЕ ХыЧбДйДТ АЧ, КИОШ РЮЧСЖѓИІ ХЌЖѓПьЕхЗЮ ПХБфДйАэ ЧЯДѕЖѓЕЕ АјАнРкЕщПЁАдДТ ХЋ АЦСЄАХИЎАЁ ЕЧСі ОЪДТДйДТ ЖцЁБРЬЖѓАэ НЧЙіЦїЦЎДТ МГИэЧбДй. ЁАОжРњ AD ФПЙіЗЮНКДТ БтСИ ФПЙіЗЮНК ЧСЗЮХфФнАњ ДоИЎ ОЦСї ЧбУЂ ЕЕРдРЬ РЬЗяСіДТ СпРдДЯДй. БзАЭЕЕ ЁЎНУРл ДмАшЁЏПЁ КвАњЧЯСв. БзЗЁМ СіБн ПЉЗЏ АјАн БтЙ§РЬ ЙпАпЕШДй ЧЯДѕЖѓЕЕ ХЋ РЇЧљРЬ ЕЧСіДТ ОЪНРДЯДй. ДйИИ MSРЧ МКёНКДТ КИХы ХЉАд РЏЧрЧЯСв. ОжРњ AD ФПЙіЗЮНКЕЕ ИЖТљАЁСіРЯ АЬДЯДй. КИДй ИЙРК ЛчЖїЕщРЬ ЛчПыЧЯБт НУРлЧбДйИщ ПТЧСЗЙЙЬНК АјЗЋЙ§РЬ ХЌЖѓПьЕх АјЗЋЙ§РИЗЮЕЕ РчШАПы АЁДЩЧЯДйДТ ЧіЛѓРК ХЋ ЙЎСІАЁ ЕЩ АЁДЩМКРЬ ГєНРДЯДй.ЁБ

MSАЁ ФПЙіЗЮНКРЧ БтДЩРЛ ОжРњ ОзЦМКъ Е№ЗКХфИЎ(Azure Active Directory)ПЁ УпАЁЧб АЧ РлГт 8ПљРЧ РЯРЬДй. ВЯГЊ ЛѕЗЮПю МКёНКЖѓАэ КМ Мі РжДй. НЧЙіЦїЦЎДТ ЁАОЦСї Лѕ НУНКХлРЬЖѓ АјАнРкЕщРЧ ПђСїРгРЬ ДЋПЁ ЖчСі ОЪДТ АХСі, А№ ЛѓШВРК ДоЖѓСњ АЭЁБРЬЖѓАэ ГЛДйКИАэ РжДй. ЁАПјЗЁ ОЦРЬЕЇЦМЦМПЭ СЂБй АќИЎ НУНКХлРК АјАнРкЕщРЬ РкСж ГыИЎДј СіСЁРЬОњНРДЯДй. MSРЧ AD ПЊНУ ИЖТљАЁСіРдДЯДй. БзЗБ ЕЮ АЁСі ПфМвАЁ ОжРњ AD ФПЙіЗЮНКЖѓДТ МКёНК ОЦЗЁ ИИГ АЬДЯДй. АјАнРкЕщРЬ ОѓИЖГЊ НХГЊАд ПЌБИЧЯАэ РжРЛ Сі ОШ КСЕЕ ЛЗЧеДЯДй.ЁБ

ЙйПюНЬ ЦМФЯАњ НЧЙі ЦМФЯ

ЁЎЙйПюНК Дѕ ЦМФЯЁЏ АјАнРК ОюЖЛАд СјЧрЕЩБю?

1) АјАнРкАЁ Чб ЛчПыРкРЧ НУНКХлПЁ ФЇХѕЧи ЕщОюАЃДй.

2) ФЇХѕЧб НУНКХлРЧ ИоИ№ИЎПЁМ ФПЙіЗЮНК КёЙа ХАИІ ШЩФЃДй.

3) ШЩФЃ КёЙа ХАИІ ШАПыЧи ХЌЖѓПьЕх ПіХЉЗЮЕхПЁ СЂМгЧбДй.

ОжРњ AD ФПЙіЗЮНКПЁ РЧЧи КИШЃ ЙоАэ РжДТ ХЌЖѓПьЕх ПіХЉЗЮЕхЖѓИщ РЬЗБ АјАнПЁ МеНБАд ЖеИБ Мі РжДйАэ НЧЙіЦїЦЎДТ АСЖЧпДй.

ЁЎНЧЙіОЦРЬПРДйРЬЕх(Silver Iodide)ЁЏ АјАнРК ОюЖЛАд СјЧрЕЩБю?

1) АјАнРкАЁ Чб ЛчПыРкРЧ ОжРњ AD АшСЄПЁ СЂМгЧЯДТ ЕЅ МКАјЧбДй.

2) 1)ЙјРЛ ЙпЦЧ ЛяОЦ ADПЭ ПЌАсЕШ ДйИЅ МКёНКЕщ(ПЙ : ОжРњ ЦФРЯСю)ПЁ СЂМгЧбДй.

3) 1)Ањ 2) ЛчРЬПЁ КИОШ УыОрСЁРЛ УЃОЦ РЭНКЧУЗЮРе ЧЯДТ АњСЄРЬ РжДй.

НЧЙіЦїЦЎДТ ОШРќ ЛѓРЧ РЬРЏЗЮ 3)Йј АњСЄРЛ БИУМРћРИЗЮ МГИэЧЯСі ОЪОвДй. ДйИИ ДйИЅ ХЌЖѓПьЕх МКёНКЕщПЁЕЕ РћПыРЬ ЕЩ ИИЧб МКАнРЧ УыОрСЁАњ РЭНКЧУЗЮРе АјАнРЬЖѓАэ ЧбДй.

Чб ЕПОШ ЦаФЁ ОјРЛ Еэ

НЧЙіЦїЦЎДТ РЬЗЏЧб ГЛПыРЛ MSПЁ ИеРњ СІКИЧпДй. ЧЯСіИИ MSДТ ЁАДчКаАЃ ЦаФЁ АшШЙРЬ ОјДйЁБАэ ДфКЏРЛ КИГЛПдДйАэ ЧбДй. ЁАРќХыРћРЮ РЧЙЬПЁМ ИЛЧЯДТ УыОрСЁРЬ ОЦДЯЁББт ЖЇЙЎРЬЖѕДй. Ся, АјАн АЁДЩМКРЬ СИРчЧбДйДТ АЧ РЮСЄЧЯСіИИ БЛРЬ РЬ ЕЮ АЁСі ЦЏМКРЛ УыОрСЁРИЗЮ КаЗљЧЯБт ОюЗЦДйДТ АЭРЬДй.

ЁАРЯЙнРћРЮ УыОрСЁ РЭНКЧУЗЮРе АјАнРЬ ОЦДеДЯДй. АдДйАЁ АјАнРЛ МКАјНУХАЗСИщ АјАнРкАЁ РЬЙЬ ЦЏСЄ НУНКХлПЁ ФЇХѕЧЯАэ БЧЧбРЛ ЛѓНТНУХАДТ АЭБюСі ЧиГЛОп ЧеДЯДй. БзЗБ ШФПЁ БЧЧбЕЕ ЛѓНТНУФбОп ЧЯАэПф. РќСІ СЖАЧРЬ ГЪЙЋГЊ ИЙРЬ КйНРДЯДй.ЁБ MSРЧ МГИэРЬДй. ЁАКёЙа ХААЁ ОюЖВ НФРИЗЮ ШАПыЕЧАэ РжДТСіИІ СжБтРћРИЗЮ И№ДЯХЭИЕЧЯАэ, ХЉИЎЕЇМШ ХЛУыИІ ИЗОЦСжДТ МвЧСЦЎПўОюИІ МГФЁЧЯДТ АЭРЬ ОШРќЧеДЯДй.ЁБ

НЧЙіЦїЦЎ УјРК ЦаФЁПЁ ГЛіРЛ ЧЅЧЯДТ MSРЧ РдРхРЛ ОюДР СЄЕЕ РЬЧиЧбДйАэ ИЛЧбДй. ЁАРњШёАЁ ЙпБМЧб АјАн НУГЊИЎПРИІ ИЗРИЗСИщ АЃДмЧб МвЧСЦЎПўОю ЦаФЁАЁ ОЦДЯЖѓ ОЦПЙ ФПЙіЗЮНК ЧСЗЮХфФнРЛ УГРНКЮХЭ ДйНУ МГАшЧиОп ЧеДЯДй. РЯЙнРћРЮ МвЧСЦЎПўОю УыОрСЁРЬ ОЦДЯЖѓАэ МГИэРЛ ЧЯДТ Ад ЙЋИЎАЁ ОЦДЯЖѓДТ АЭРЬСв. АдДйАЁ РЬЙЬ ФПЙіЗЮНКИІ ЛчПыЧЯАэ РжДТ ПРЗЁЕШ ОжЧУИЎФЩРЬМЧЕщАњ, БзЗБ ОжЧУИЎФЩРЬМЧЕщРЛ ЛчПыЧЯДТ ЛчЖї/ДмУМЕщРЧ ОШРќЕЕ АэЗСЧиОп ЧеДЯДй.ЁБ

БзЗИДйИщ РЬЗБ УыОрСЁРЬ РжДйДТ АЩ ОЫАэЕЕ ФПЙіЗЮНКИІ РжДТ БзДыЗЮ АшМг ЛчПыЧиОп ЧвБю? ЁАОжРњ СЂБй СІОю(Azure Access Control)ПЁ РћПыЕЧДТ И№Еч КЏАц ЛчЧзЕщРЛ ВФВФЧЯАд СЁАЫЧЯАэ, ОжРњ ADПЭ АќЗУЕШ И№Еч БЧЧб ЧуПы ЧзИёЕщЕЕ ДйНУ Чб Йј ШЎРЮЧЯПЉ РчСЖСЄЧЯДТ Ад ССНРДЯДй. ХЌЖѓПьЕх ХЉИЎЕЇМШРЛ РњРхЧЯАэ РжДТ НУНКХлЕщРЛ УжМвШ ЧЯДТ АЭЕЕ СпПфЧб НРАќРдДЯДй. РЬЗИАд ЧЯИщ АјАнРЬ ЧбУў Дѕ ОюЗСПіС§ДЯДй.ЁБ

3Сй ПфОр

1. MS ОжРњ AD ФПЙіЗЮНКЖѓДТ ХЌЖѓПьЕх РЮСѕ ЧСЗЮХфФнПЁМ ЕЮ АЁСі АјЗЋЙ§РЬ ЙпАпЕЪ.

2. АЂАЂ ЁЎЙйПюНК Дѕ ЦМФЯЁЏАњ ЁЎНЧЙіОЦРЬПРДйРЬЕхЁЏЖѓДТ РЬИЇРЬ КйРН.

3. ПТЧСЗЙЙЬНКПЁМ ХыЧпДј АјАнРЬ ХЌЖѓПьЕхПЁМЕЕ ХыЧЯДЯ ЙЎСІ.

[БЙСІКЮ ЙЎАЁПы БтРк(globoan@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

ЙЎАЁПыБтРк БтЛчКИБт

ЙЎАЁПыБтРк БтЛчКИБт

.gif)

.png)

.jpg)

.jpg)