부적절한 계정정보 사용하는 시스템은 계정정보 쉽게 빼앗길 수 있어

[보안뉴스 김영명 기자] 최근 메두사락커(MedusaLocker)라는 공격자들이 유포하고 있는 글로브임포스터(GlobeImposter) 랜섬웨어가 눈에 띄게 증가하고 있다. 구체적인 경로는 확인되지 않았지만 감염 로그에서 확인되는 다양한 근거들을 통해 공격이 RDP(Remote Desktop Protocol, 원격 데스크톱 프로토콜)를 통해 유포되고 있는 것으로 추정된다.

[이미지=utoimage]

안랩 ASEC 분석팀에 따르면, 공격자는 GlobeImposter 외에도 포트 스캐너, 미미카츠와 같은 다양한 도구들을 설치했는데, 이를 통해 기업 내부망으로 확인될 경우에는 내부 네트워크도 공격 대상이 될 것으로 보인다.

원격 데스크톱 서비스(RDP)를 공격 벡터로 이용하는 공격자들은 일반적으로 외부에서 접근 가능한 시스템을 대상으로 RDP가 활성화돼 있는 시스템들을 스캐닝한다. 스캐닝 과정에서 찾은 시스템들에 대해서는 무차별 대입 공격이나 사전 공격을 수행한다. 만약 사용자가 부적절한 계정정보를 사용하고 있을 경우 공격자는 쉽게 계정 정보를 획득할 수 있다.

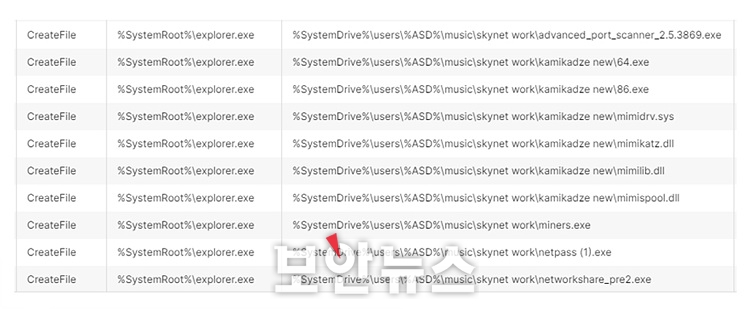

공격자가 획득한 계정정보로 원격 데스크톱을 이용해 시스템에 로그인할 경우 해당 시스템에 대한 제어 권한을 획득할 수 있으며, 그 이후 다양한 악성 행위를 수행할 수 있다. GlobeImposter를 설치한 공격자들도 RDP를 공격 벡터로 사용한 것으로 추정된다. 이에 대한 근거는 △탐색기 프로세스(explorer.exe)에 의한 악성코드 생성 △RDP 관련 설정 및 로그 삭제 △RDP를 공격 벡터로 사용하는 MedusaLocker 랜섬웨어 공격자와의 연관성 등으로 추정할 수 있다.

공격자는 주로 ‘음악’ 폴더 내에 ‘skynet work’라는 폴더를 생성한 후 해당 경로에 악성코드들을 설치한다. 해당 랜섬웨어 공격은 지난해부터 꾸준히 이뤄지고 있으며 최근까지도 같은 경로를 사용하고 있다. 다음은 과거 동일한 공격자의 공격 사례에서 확인된 로그로서 탐색기 프로세스 즉, explorer.exe가 악성코드를 생성하는 것을 확인할 수 있다. 이러한 행위는 RDP를 통해 연결한 시스템에 악성코드를 설치할 때와 같기 때문에 RDP가 공격 벡터로 사용됐다는 추정의 근거라고 할 수 있다.

▲GlobeImposter 악성코드 설치 로그[자료=안랩 ASEC 분석팀]

GlobeImposter 랜섬웨어 공격은 MedusaLocker 공격자와의 연관성도 존재한다. 최근 미국의 보건복지부에서는 MedusaLocker 랜섬웨어 공격자들이 RDP를 이용해 랜섬웨어를 감염시키고 있다는 보고서를 발표했다. MedusaLocker 공격 그룹은 과거부터 RDP를 공격 벡터로 사용하고 있으며, 미국 사이버보안 및 인프라 보안국(Cybersecurity and Infrastructure Security Agency, CISA)에서도 관련 정보를 공개했다.

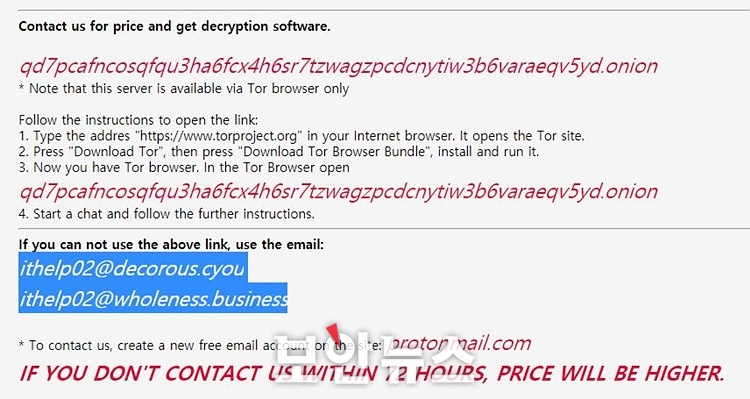

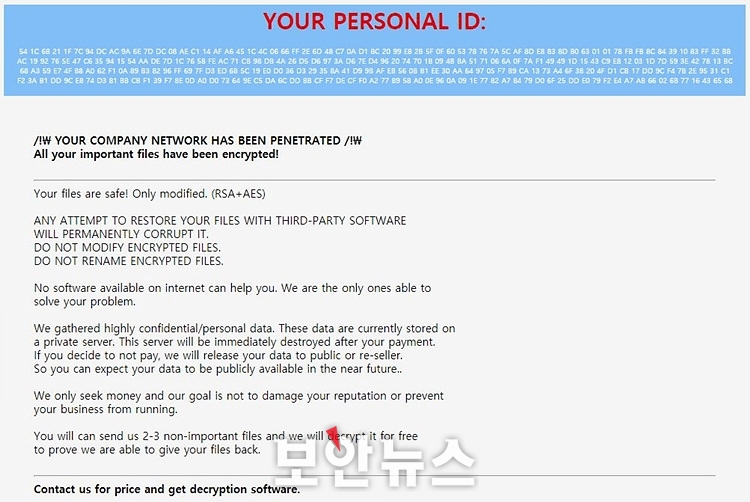

중요한 점은 최근 공격에 사용되고 있는 GlobeImposter 랜섬웨어의 랜섬노트에서 확인되는 이메일 주소와 onion 주소가 과거 CISA에서 공개한 MedusaLocker 공격 그룹이 사용하는 목록에 포함된다는 점이다.

▲랜섬노트에 명시된 메일 주소[자료=안랩 ASEC 분석팀]

그리고 다수의 로그들을 조사하던 중 몇몇 랜섬웨어 공격 사례에서 GlobeImposter와 MedusaLocker가 함께 사용된 사례도 확인됐다. 즉, MedusaLocker 랜섬웨어 공격자들은 RDP를 주요 공격 벡터로 사용해 부적절하게 관리되고 있는 시스템들을 대상으로 공격을 수행하고 있으며, 최근에는 공격에 MedusaLocker 대신 GlobeImposter 랜섬웨어를 주로 사용하고 있다는 것을 알 수 있다.

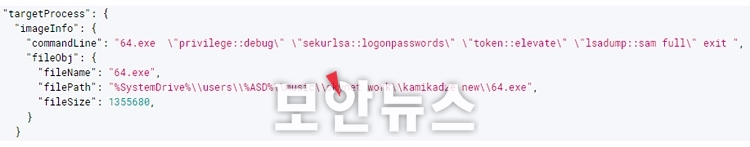

공격자는 다양한 악성코드들을 감염 시스템에 설치한다. 설치되는 도구들은 주로 스캐너 및 계정정보 탈취 도구들이다. 이를 통해 감염 시스템 외에 해당 시스템이 포함된 네트워크도 공격 대상이 될 수 있다는 점을 추정할 수 있다. 이러한 악성코드들은 △advanced_port_scanner.exe, advanced_port_scanner_2.5.3869.exe : 포트 스캐너 △‘kamikadze new’ 폴더 내의 파일들 : 미미카츠 △netpass (1).exe : NirSoft 사의 Network Password Recovery 도구 △networkshare_pre2.exe : 공유 폴더 스캐너 등의 추가 설치 파일도 발견됐다.

공격자는 RDP로 시스템을 장악한 이후 위의 도구들을 이용해 네트워크를 스캐닝해 감염 시스템이 특정 네트워크에 포함됐는지를 확인하는 것으로 보인다. 만약 특정 네트워크에 포함된 경우에는 해당 네트워크에 존재하는 다른 시스템들도 암호화하기 위해 내부 정찰 및 계정 정보 그리고 측면 이동 과정을 진행할 수 있다.

▲공격에 사용된 미미카츠 명령[자료=안랩 ASEC 분석팀]

공격자는 랜섬웨어 외에 XMRig 코인 마이너인 Miners.exe도 함께 설치하는 경우가 있다. 즉, MedusaLocker 공격자들은 랜섬웨어들을 이용해 감염 시스템을 암호화시키기도 하지만 XMRig를 설치해 코인을 채굴하기도 한다.

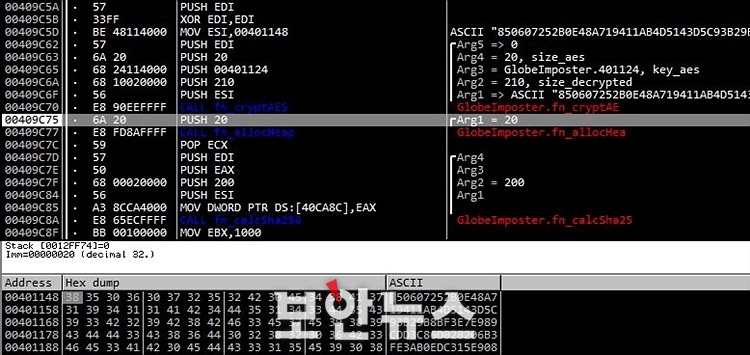

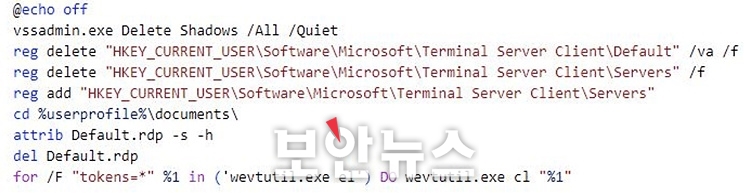

‘Skynet work’ 폴더 내의 ols.exe 파일은 GlobeImposter 랜섬웨어다. GlobeImposter는 파일 암호화에는 AES 대칭키 알고리즘을, 암호화에 사용된 키는 RSA 공개키·개인키 알고리즘을 사용하는 랜섬웨어다. GlobeImposter의 주요 특징으로는 △암호화 방식은 ‘AES / RSA-1024’ △확장자는 ‘.onelock’ △랜섬노트는 ‘how_to_back_files.html’ △RunOnce 키 등록 △볼륨 쉐도 서비스 제거 △이벤트 로그 삭제 △RDP 로그 삭제 등의 특징이 있다.

▲AES 알고리즘으로 복호화된 공격자의 RSA 공개키[자료=안랩 ASEC 분석팀]

GlobeImposter는 실행 시 새로운 RSA-1024 공개키·개인키 쌍을 생성한 후, RSA 공개키를 이용해 파일 암호화에 사용되는 AES 키를 암호화한다. 생성된 RSA 개인키는 공격자의 RSA 공개키로 암호화하는데, 해당 키는 바이너리에 암호화돼 존재한다. RSA 공개키는 다음과 같이 하드코딩된 AES 키로 복호화할 수 있다.

▲볼륨 섀도 복사본 및 로그를 제거하는 Batch 파일[자료=안랩 ASEC 분석팀]

GlobeImposter는 지속성 유지를 위해 먼저 자신을 %LOCALAPPDATA% 경로에 복사한 후 RunOnce 키에 등록해 재부팅 이후 동작할 수 있도록 설정한다. 그리고 공격자의 개인키에 대한 SHA256 해시값을 이름으로 하는 파일을 %PUBLIC% 경로에 생성한 후 키 정보를 암호화해 저장한다.

그 이후 시스템 내의 파일들을 암호화하는데, 암호화 제외 대상의 경로와 확장자 목록 같은 설정 데이터들은 AES 키로 암호화돼 있다. 참고로 설정 데이터를 복호화하는데 사용되는 AES 키는 앞서 언급한 키와 동일하게 공격자의 개인키에 대한 SHA256 해시값이다.

▲GlobeImposter 랜섬웨어가 남긴 랜섬노트[자료=안랩 ASEC 분석팀]

파일 암호화 과정이 완료되면 Batch 파일을 생성해 실행한다. Batch 파일은 볼륨 섀도 복사본과 로그를 삭제하는 기능을 담당한다. 삭제되는 로그에는 이벤트 로그와 RDP 관련 로그가 있다. 이를 통해 랜섬웨어 공격은 RDP를 통해 이루어지며 공격자가 자신의 접속 기록을 제거하기 위한 목적으로 랜섬웨어에 이러한 기능을 추가한 것으로 보인다.

랜섬노트는 감염이 이루어진 폴더에 ‘how_to_back_files.html’라는 이름으로 생성된다. 랜섬노트 또한 기존에 알려진 GlobeImposter의 랜섬노트와 다르며, 과거 Carbon Black에서 공개한 보고서에서 확인된 MedusaLocker의 랜섬노트와 동일한 것이 특징이다.

공격자들은 과거부터 꾸준히 초기 침투 과정 및 측면 이동 과정에서 RDP를 사용하고 있다. 이러한 공격은 주로 부적절한 계정정보를 갖고 있는 시스템들에 대한 무차별 대입 공격 및 사전 공격을 통해 이루어진다. 특히, MedusaLocker 공격자들 외에도 많은 수의 랜섬웨어 공격자들이 RDP를 대표적인 초기 공격 벡터로써 사용하고 있다.

안랩 ASEC 분석팀 측은 “사용자들은 RDP를 사용하지 않을 경우 비활성화해 공격 시도를 줄일 수 있다”며 “만약 RDP 서비스를 사용하고 있다면 계정의 비밀번호를 복잡한 형태로 사용하고 주기적으로 변경해 무차별 대입 공격 및 사전 공격을 방지해야 한다”고 말했다. 이어 “V3 또는 백신을 최신 버전으로 업데이트해 악성코드 감염을 사전에 차단할 수 있도록 신경써야 한다”고 덧붙였다.

[김영명 기자(boan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

TH.jpg)

김영명기자 기사보기

김영명기자 기사보기

[2025-04-07]

[2025-04-07]