[КИОШДКНК БшПЕИэ БтРк] УжБй SQL МЙіГЊ IIS РЅМЙіПЭ ААРЬ ПмКЮПЁМ СЂБй АЁДЩЧб УыОрЧб МЙіИІ ДыЛѓРИЗЮ АјАнЧЯДТ ФЇЧи ЛчЗЪАЁ КѓЙјШї ШЎРЮЕЧАэ РжДй. РЬЙј ЛчЗЪПЁМ ШЎРЮЕШ ЧЧЧи БтОїРК ЙнЕЕУМ БтОїАњ AIИІ ШАПыЧб НКИЖЦЎ СІСЖБтОї Ею ЕЮ АїРЬДй.

[РЬЙЬСі=gettyimagesbank]

ОШЗІ ASEC КаМЎЦРПЁ ЕћИЃИщ, РЬЙјПЁ ЧиХЗ АјАнРЛ МіЧрЧб АјАнБзЗьПЁМДТ ЧиХЗ ЕЕБИРЧ ЛчПыЙ§РЬ РћШљ СпБЙОю ХиНКЦЎ ЦФРЯРЬ ШЎРЮЕХ ПУЧи УЪ РќИщРћРЮ ЧбБЙ АјАнРЛ ЦлКЮОњДј ЛўПРФЁРз(Dawn Cavalry)Ањ ДоКћ(Dalbit)Ањ ААРЬ СпБЙ ЧиХЗБзЗьРИЗЮ УпСЄЧЯАэ РжДй.

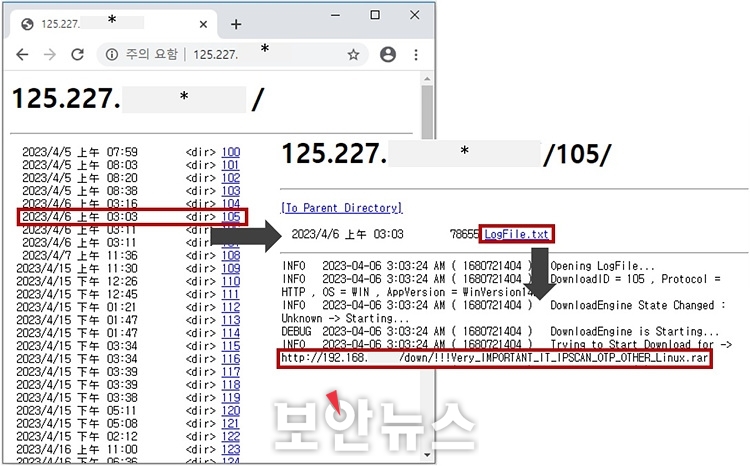

АјАнРк МЙі Йз РЏУт СЄКИИІ ШЎРЮЧпРЛ ЖЇ ЧіРч ШЎРЮЕШ АјАнРкРЧ МЙіДТ FRP АќИЎ МЙіПЭ ЦФРЯ МЙі Ею ЕЮ АГРЧ МЙіАЁ ШЎРЮЕЦДй. ИеРњ, FRP АќИЎ МЙіПЁМ АјАнРкДТ ЧЧЧи БтОї МЙіПЁ FRPИІ МГФЁЧпДй. ЕћЖѓМ ЧиДч ЦфРЬСіПЁДТ FRPАЁ МГФЁЕШ АЈПА PCПЭ АјАнРкАЁ ЛчПыЧЯДТ ЧСЗЯНУ МЙі СЄКИИІ ШЎРЮЧв Мі РжДй.

ЁуСпБЙ ЧиХЗБзЗьРЧ АјАнРк ЦФРЯ МЙі Йз ЗЮБз ЦФРЯ[РкЗс=ОШЗІ ASEC КаМЎЦР]

FRPИІ РЬПыЧб АјАн ЙцЙ§РК РЬРќПЁ МвАГЕЦДј ЁЎДоКћЁЏ APT БзЗь, УыОрЧб Atlassian Confluence МЙіИІ ДыЛѓРИЗЮ ЧЯДТ АјАн ЛчЗЪ, БЙГЛ РЧЗсБтАќРЧ УыОрЧб МЙіИІ ДыЛѓРИЗЮ РЏЦїЕШ ЙЬХЭЧСИЎХЭ(Meterpreter), УыОрЧб MySQL МЙіИІ ДыЛѓРИЗЮ РЏЦї СпРЮ AsyncRAT ОЧМКФкЕх ЕюПЁМЕЕ МГИэЧпДй.

ЕЮ ЙјТАЗЮ, ЦФРЯ МЙіПЁДТ CobaltStrike, VPN, Remote Control ЧиХЗ ЕЕБИ ЕюАњ ИЙРК ЗЮБз ЦФРЯРЬ СИРчЧбДй. ЧиДч ЗЮБз ЦФРЯРК ЙјШЃАЁ КйРК Е№ЗКХфИЎ ОШПЁ СИРчЧЯИч, Р§УыЧб ЗЮБзПЁДТ РкАн СѕИэ СЄКИПЭ ГзЦЎПіХЉ СЄКИ, БзИЎАэ БтОї ГЛКЮ РкЗсЗЮ УпСЄЕЧДТ СЄКИАЁ СИРчЧбДй.

ASEC АќАшРкДТ ЁАРЬЙјПЁ АјАнРкАЁ ЛчПыЧб ЕЕБИ Йз МЙіПЁМ ШЎРЮЕШ ЕЕБИДТ РЅНЉ, РкАнСѕИэ ХЛУы, ГзЦЎПіХЉ НКФГДз, СіМгМК РЏСі, УјИщ РЬЕП, ЧСЗЯНУ Йз VPN ЕЕБИ, ПјАн СІОю ЕЕБИ Ею ДйОчЧб ЕЕБИАЁ ШЎРЮЕЧАэ РжДйЁБИч ЁААјАнРкРЧ ИэЗЩСІОю(C2) МЙіДТ ОЦСї ПЌАсРЬ АЁДЩЧб ЛѓХТЗЮ ЧЧЧи БтОїРЧ СЄКИАЁ РЯКЮ ГыУтЕХ РжОю АјАГЧЯСі ОЪДТДйЁБАэ ЙрЧћДй.

[БшПЕИэ БтРк(boan@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

БшПЕИэБтРк БтЛчКИБт

БшПЕИэБтРк БтЛчКИБт

[2025-04-07]

[2025-04-07]

.jpg)

.jpg)

.jpg)