페이스북 메신저로 개인별 접근 후 가벼운 인사와 대화 시작

특정 문서 파일인 것처럼 속여 악성 URL 링크 주소 공유

원드라이브 클라우드 서비스를 통해 MSC 기반 위협 관찰

김수키 그룹의 ReconShark 유사 악성 코드 식별

[보안뉴스 김경애 기자] 북한 해커조직 김수키(Kimsuky)가 북한인권분야 공직자 신분처럼 위장해 페이스북 메신저로 공격 대상을 물색한 후 접근해 악성 URL 클릭을 유도해 공격한 정황이 포착됐다.

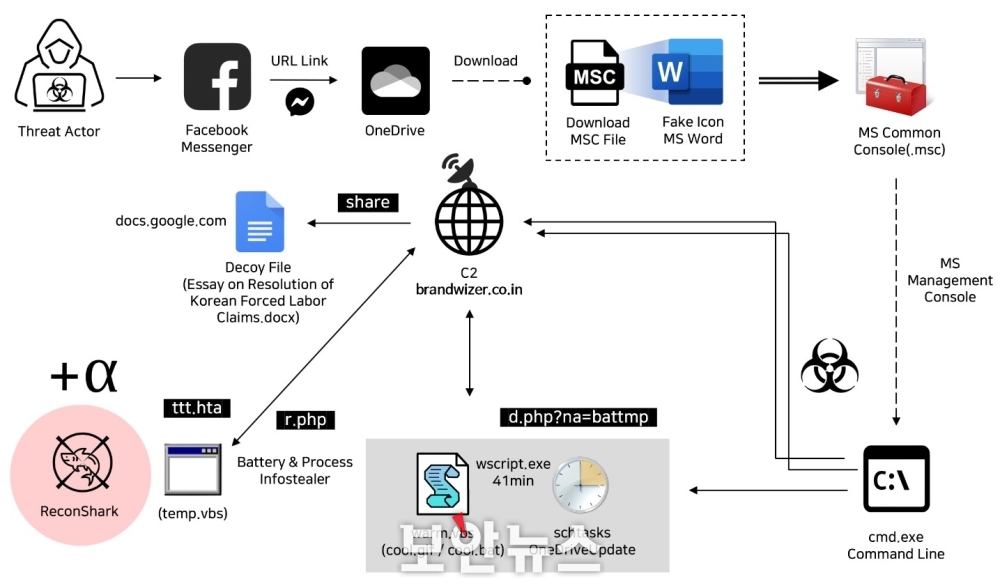

▲북한 해커조직 김수키 그룹의 페이스북 기반 ReconShark 공격 흐름도[이미지=지니언스]

지니언스 시큐리티 센터(이하 GSC)는 “김수키 APT 공격 그룹이 새로운 전략을 도입했다”며 “이번 APT 공격은 페이스북(Facebook) 서비스를 초기 침투에 활용했다”고 밝혔다.

공격자(Threat Actor)는 한국내 북한인권분야 소속 공직자처럼 위장했다. 가짜 신분의 페이스북 계정을 만든 후, 주요 대북·안보·북한인권·대북분야 관련 활동가와 종사자를 대상으로 온라인 친구신청과 전용 신저로 접근했다.

공격 시나리오(Attack Scenario)

이번 위협의 특징은 한국내 특정 공직자 프로필처럼 만든 가짜 페이스북 계정 등장이다. 국내 실존 인물의 명의를 도용해 SNS 기반 공격에 악용했다.

▲공직자 위장 페이스북 화면과 실제 메신저 공격 화면 (일부 블러 처리)[이미지=지니언스]

초기 개별 접근은 이메일 기반의 스피어 피싱 공격 전략과 유사하나, 페이스북 메신저를 통해 상호 소통하고, 신뢰도를 높이며, APT 공격이 날로 과감해지고 있다.

공격에 활용된 페이스북 화면에는 공공기관에서 찍은 것으로 보이는 배경 사진이 등록돼 있다. 공직자로 위장한 공격자는 자신이 작성한 비공개 문서를 공유해 주는 척하며, 공격 대상자의 환심을 산다. 메신저로 전달받은 내용에 현혹된 피해자를 원드라이브(OneDrive) 링크로 유도해 피해자가 접속하면, 파일 다운로드 화면이 나타난다.

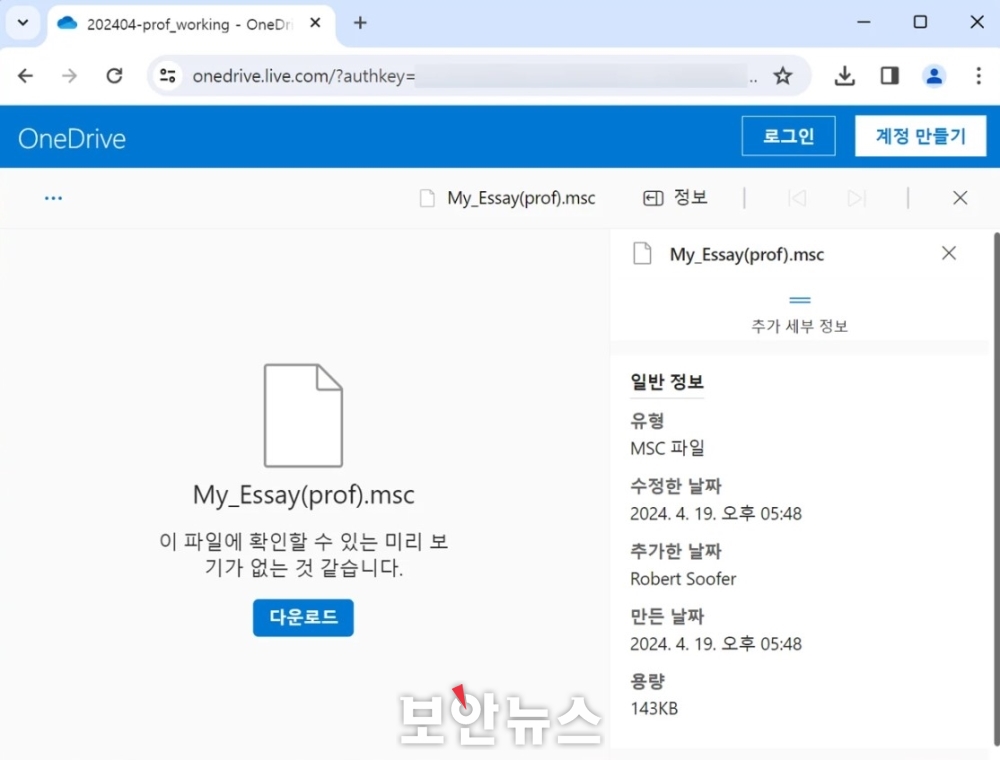

▲실제 공격 당시 사용된 원드라이브 화면 (일부 블러 처리)[이미지=지니언스]

해당 클라우드에 등록된 정보를 살펴보면, 2024년 4월 19일 오후 5시 48분에 ‘Robert Soofer’ 가입자가 ‘My_Essay(prof).msc’ 이름의 파일을 등록한 내역을 볼 수 있다. 참고로 이 이름은 전 미국방부의 핵 및 미사일 방어 정책담당 차관보를 역임한 ‘DR. ROBERT SOOFER’ 이름과 동일하다.

이번 케이스는 김수키 APT 캠페인에서 보기 드문 형태의 공격으로, 기존에 널리 알려지지 않은 공격 체계를 도입해 은밀히 사용 중이다.

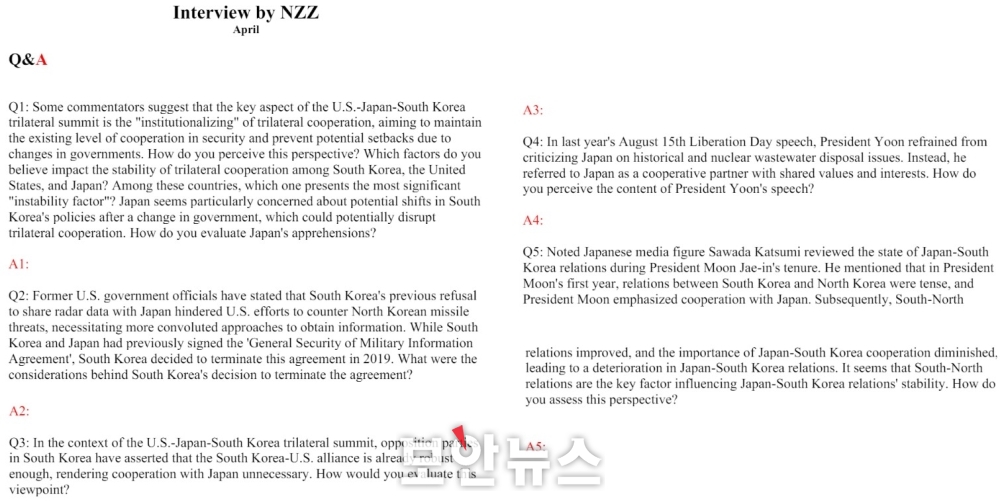

이번 사례를 조사하던 중 명령제어 서버가 동일한 유사 공격이 앞서 일본에서도 발견됐다. 지난 4월 5일 ‘NZZ_Interview_Kohei Yamamoto.msc’ 이름의 악성 파일이 구글에서 운영 중인 바이러스토탈(VirusTotal)에 업로드됐다. 공격에 쓰인 미끼(Decoy) 문서에는 ‘Interview by NZZ’ 타이틀에 한미일 3국 정상회담 및 안보 분야에 대한 일본과 관련된 영문 내용이 담겨 있다.

특히, 흥미로운 점은 해당 악성 파일이 바이러스토탈 업로드 당시 다국적 60개 Anti-Malware 스캐너 전부 위협요소를 탐지하지 못했다는 것이다. 이는 기존에 알려지지 않은 패턴이 실전 공격에 효과가 높다는 의미다.

▲‘NZZ_Interview_Kohei Yamamoto.docx’ 문서 내용[이미지=지니언스]

GSC는 ‘NZZ_Interview_Kohei Yamamoto.msc’ 악성 파일이 실행되면 보여지는 미끼용 ‘NZZ_Interview_Kohei Yamamoto.docx’ 정상 문서 내용이 있다. 일본에서 식별된 사례가 한국처럼 페이스북 메신저로 유포된 것인지 명확하지 않지만, 한국과 일본을 상대로 한 APT 공격이 은밀히 진행 중인 것은 분명하다.

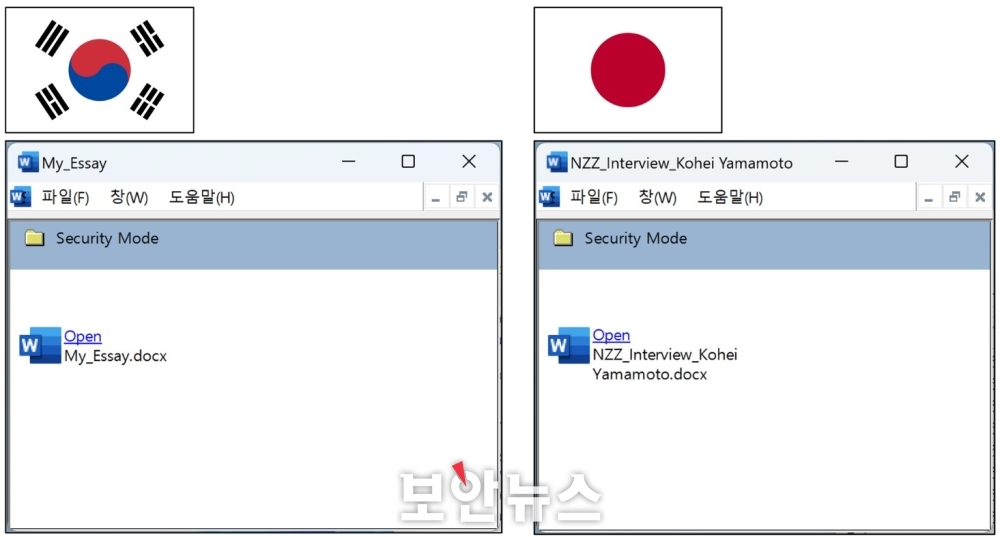

▲한국과 일본에서 확인된 악성 파일 실행 화면 비교[이미지=지니언스]

일본을 노린 공격이 먼저 관찰되고, 얼마 지나지 않아 다시 한국에서 변종이 포착된 경우는 이번이 처음이다. 두 개의 악성파일 실행 화면을 비교하면 실행을 유도하는 파일명은 다르지만, 양쪽 모두 ‘Security Mode’ 명칭을 사용해 동일한 패턴을 볼 수 있다.

악성 파일 분석 (Malware Analysis)

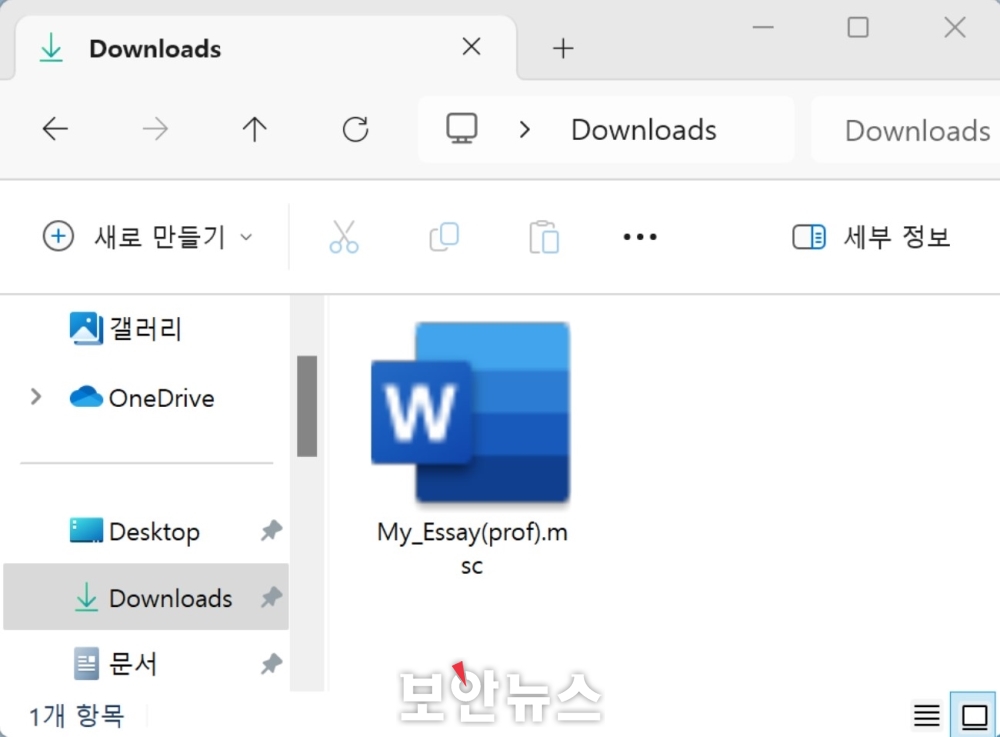

보통 윈도우 운영체제 기본 설정은 확장자가 보이지 않도록 구성돼 있다. 이를 노린 공격자는원드라이브에 등록된 ‘My_Essay(prof).msc(이하 악성파일)’ 파일을 다운로드하면 MS Office 제품 설치와 함께 확장자를 숨기고 아이콘만 보고 문서로 보이도록 해 이용자를 속였다. 악성파일은 XML(eXtensible Markup Language) 언어 구조로 조건 설정을 통해 MS Word 아이콘처럼 보이게 구성할 수 있다. 공격자가 이점을 악용한 것이다.

▲‘My_Essay(prof).msc’ 파일 다운로드 화면[이미지=지니언스]

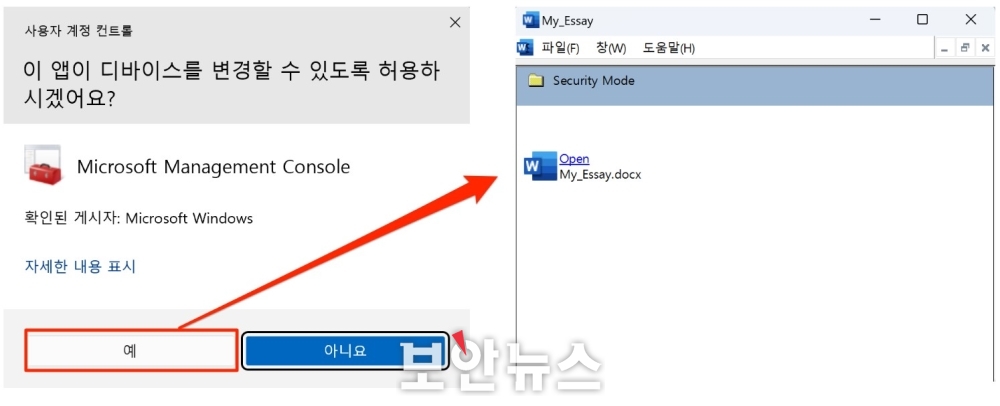

악성 파일(msc)은 작업 창을 ‘Security Mode’ 이름으로 지정해 마치 보안 기능의 문서 실행 화면처럼 속여 이용자를 안심시켰다. msc 연결 프로그램 ‘Microsoft Management Console (mmc.exe)’ 실행을 허용하면 ‘My_Essay’ 이름의 관리 콘솔 화면이 나타난다. 내부에 설정된 악성 명령이 실행되면, C&C 호스트 주소로 접속을 시도한다. 해당 도메인은 인도의 whiteserver 호스팅 업체에 등록된 곳이며, IP주소는 독일이다.

▲msc 실행 후 보여지는 관리 콘솔 화면[이미지=지니언스]

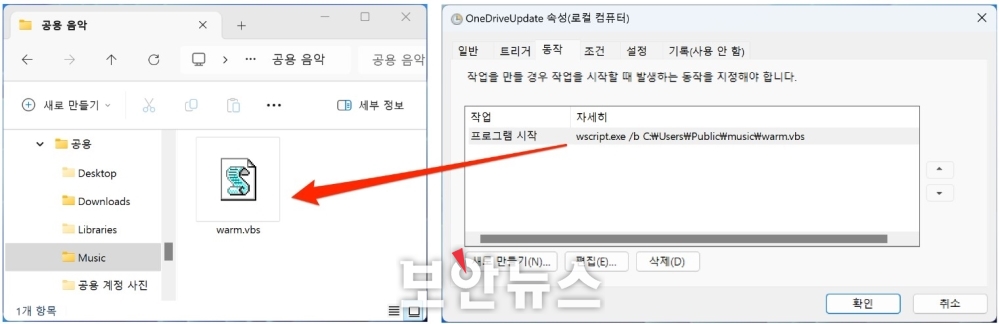

‘warm.vbs’ 파일은 작업 스케줄 명령에 따라 지속성을 유지하고 선별적 공격 명령을 수행한다. 명령줄을 통해 C&C에 존재하는 VBScript 언어로 구성된 원격 스크립트를 호출한다. 그 다음 윈도우 관리 도구 WMI(Windows Management Instrumentation) 명령을 통해 단말의 배터리(Battery), 프로세스(Process) 정보를 수집하고, 수집된 정보는 C&C 서버로 전송된다.

▲warm.vbs 악성 파일 생성 화면[이미지=지니언스]

msc, vbs 악성 파일은 각각 코드 유형과 C&C 도메인이 다르게 쓰였지만, 유사 변종 범주에 속한다. 특히 도메인은 같은 IP 대역에 포함된다. vbs 유형의 악성 파일은 바이러스토탈 텔레메트리 기준 2024-04-18 21:28:53 (UTC) 미국에서 가장 먼저 업로드됐고, 약 10분 후 한국에서 추가 등록됐다.

‘d.php’ 분석 (‘d.php’ analysis)

이번 사례와 동일한 공격자 소행의 C&C 서버정보 분석 결과, ‘d.php’ 파일은 접근한 방문자의 IP 주소, 시간, 날짜, User-Agent 등을 수집하고, 조건에 따라 추가 페이로드를 호출하고 공격 의도에 따라 개별 명령을 전달한다. 마지막에는 명령을 출력하기도 한다.

결론 및 대응방법 (Conclusion)

올해 1분기 한국내 보고된 APT 공격 중 가장 대표적인 방식은 스피어 피싱 공격이다. 더불어 바로가기(LNK) 유형의 악성 파일을 결합한 방식은 꾸준히 성행하고 있다. 뿐만 아니라 소셜미디어를 통한 은밀한 공격도 발생하고 있다. 1:1 개인화된 공격 진행이다 보니, 보안 모니터링에 쉽게 포착되기 어려운 특성이 있다. 공격자가 단말의 Anti-Virus 회피 전략을 강화하고 있기 때문이다. 피해자가 인지해도 외부에 신고되는 경우는 드문 편이다.

한국과 일본을 상대로 진행된 것으로 보이는 이번 APT 공격은 이른바 ‘BabyShark’, ‘ReconShark’ 이름의 위협 캠페인으로 김수키 그룹이 배후에 있는 것으로 알려져 있다. 따라서 이러한 맞춤형 위협은 초기 단계에서 탐지가 매우 중요하다.

APT 공격이 나날이 국지화되고 있어, 시그니처 기반의 1차 방어선이 무력화될 경우를 대비해 보안 관리자는 행위기반 이상행위를 탐지하는 전문화된 보안 솔루션을 활용해 신속히 대응하는 게 바람직하다.

[김경애 기자(boan3@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

TH.jpg)

김경애기자 기사보기

김경애기자 기사보기

[2025-04-07]

[2025-04-07]