ХѕРк СІОШМЗЮ РЇРхЧб ОЧМК DOC ЦФРЯРЛ ЙЬГЂЗЮ АјАн

[КИОШДКНК ПјКДУЖ БтРк] КЯЧбРЧ ДыЧЅРћРЮ ЛчРЬЙі АјАнБзЗьРИЗЮ ОЫЗССј ЖѓРкЗчНКАЁ УжБй ЧбБЙАњ ЙЬБЙ МЙіИІ РЬПыЧи APT АјАнРЛ МіЧрЧЯАэ РжДТ АЭРИЗЮ ОЫЗССЎ СжРЧИІ ПфЧЯАэ РжДй. РЬНКЦЎНУХЅИЎЦМ ЛчРЬЙі РЇЧљ РЮХкИЎРќНК(CTI) РќЙЎСЖСїРЮ НУХЅИЎЦМДыРРМОХЭ(РЬЧЯ ESRC)ДТ ЖѓРкЗчНКАЁ СіГ 3Пљ ЧиПм ОЯШЃШЦѓ АХЗЁМвИІ АјАнЧпДј АЭАњ РЏЛчЧб ЛчЗЪИІ ЦїТјЧпДйАэ ЙрЧћДй.

[РЬЙЬСі=iclickart]

ESRCДТ ЁЎЖѓРкЗчНК(Lazarus)ЁЏАЁ СіГ 3Пљ ЧиПмРЧ ОЯШЃШЦѓ АХЗЁМв Йз ЧЩХзХЉ АќЗУ ШИЛчИІ АјАнЧпДј АЭРИЗЮ ОЫЗССЎ РжДйИщМ, ДчНУ ЛчПыЧб ОЧМКЦФРЯРК MS Word ЙЎМЦїИЫПЁ ОЧМК ИХХЉЗЮ(Macro) ФкЕхИІ Л№РдЧб ЧќХТРЬИч, ЙЬГЂ(Decoy) ЦФРЯРК ОЯШЃШЦѓ АХЗЁ Йз ЧЩХзХЉ АќЗУ ГЛПыРЧ ХѕРк СІОШМЗЮ РЇРхЧЯАэ РжОњДйАэ МГИэЧпДй.

ЁуХѕРк СІОШМЗЮ РЇРхЧб ОЧМК DOC ЙЎМ НЧЧр ШИщ[РкЗс=ESRC]

БзЗБЕЅ ESRCДТ 11Пљ, 3Пљ АјАнАњ РЏЛчЧб АјАнЛчЗЪИІ УпАЁЗЮ ЦїТјЧи РЇЧљ РЮХкИЎРќНК БтЙнРЧ УпРћСЖЛчИІ НУРлЧпДйАэ МГИэЧпДй. АјАнРкДТ 2018Гт 10Пљ ИЛАц ОЧМК DOC ЙЎМИІ СІРлЧпДТЕЅ, СжЗЮ ЧиПмИІ АјАнЧЯАэ РжДТ АЭРИЗЮ УпСЄЕЧИч, 2АГ РЬЛѓРЧ АјАн СЄШВРЬ ЦїТјЕЦДйДТ АЭ. РЯКЮ ЦФРЯРК ГВОЦЧСИЎФЋ АјШБЙПЁМ КИАэЕЦДТЕЅ, УжБй US-CERTПЁМ АјАГЧпДј ЁЎHIDDEN COBRA – FASTCash CampaignЁЏРЧ ATM АјАн ЦФРЯРЬ ГЊРЬСіИЎОЦ, ФЩГФ, ГВОЦЧСИЎФЋ АјШБЙ ЕюПЁМ СжЗЮ КИАэЕШ РЬЗТАњ РЏЛчЧЯДйАэ АСЖЧпДй.

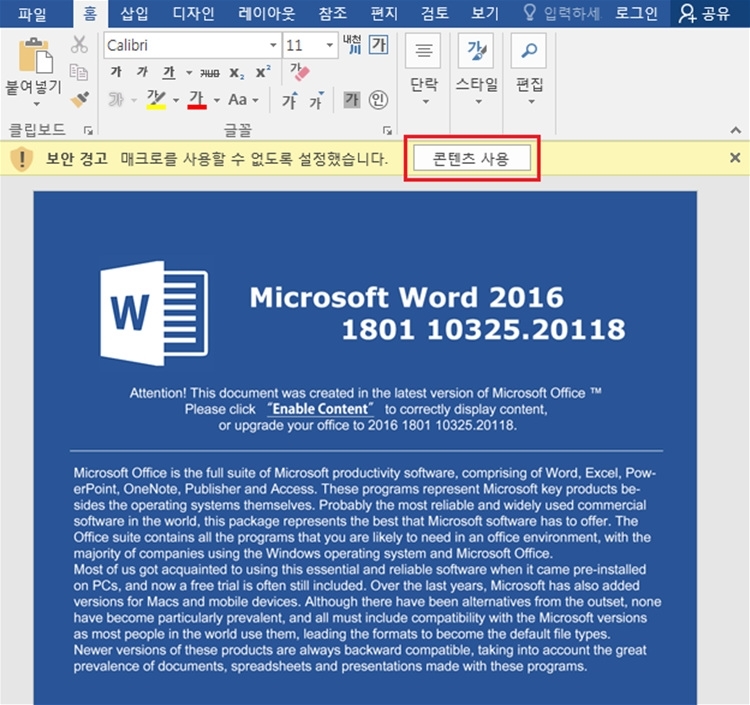

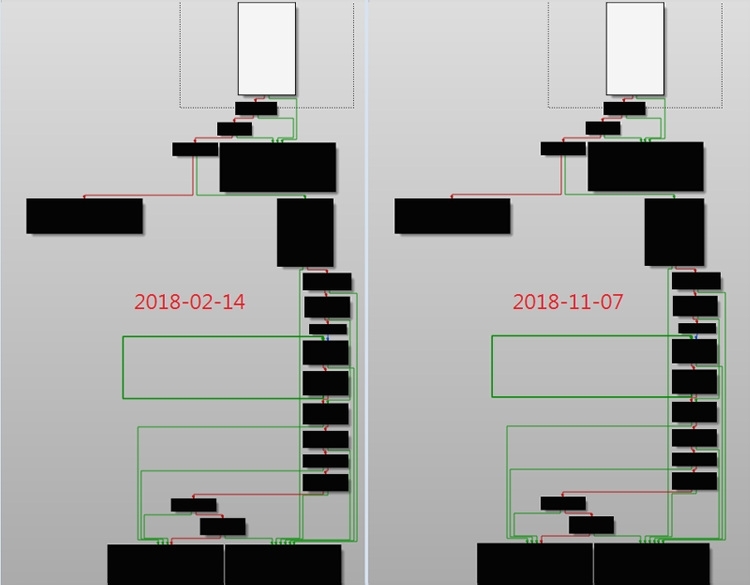

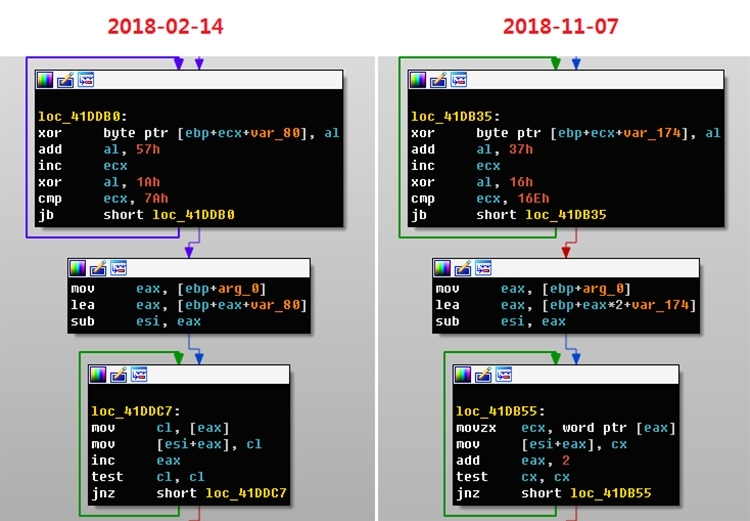

ESRCДТ ЧиДч РЇЧљРЛ СЖЛчЧЯДј Сп ЙщЕЕОю(RAT) БтДЩРЛ МіЧрЧЯДТ ЙйРЬГЪИЎ(EXE) НУИЎСюИІ ЙпАпЧпДТЕЅ, ЧбБЙНУАЃ БтСиРИЗЮ 2018Гт 11Пљ 7РЯ СІРлЕШ АЭРИЗЮ ШЎРЮЧпДй. РЬДТ 2018Гт 2Пљ ЙпАпЕШ Йй РжДТ РЏЛч НУИЎСюПЭ ФкЕх БИСЖАЁ РЯФЁЧЯДТ АЭРИЗЮ КаМЎЕЦДй. РЬЙјПЁ ЙпАпЕШ ОЧМК ЙЎМ ЦФРЯРЧ АцПь, НЧЧрЕЩ АцПь ДйРНАњ ААРЬ ИХХЉЗЮИІ НЧЧрЧЯЕЕЗЯ РЏЕЕЧЯДТ ПЕЙЎ ЙЎБИЗЮ РЬПыРкИІ ЧіШЄЧЯАэ РжДй.

ЁуИХХЉЗЮ НЧЧрРЛ РЏЕЕЧЯДТ ОЧМК ЙЎМШИщ[РкЗс=ESRC]

ИХХЉЗЮАЁ НЧЧрЕЧБт РќБюСј ОЧРЧРћРЮ БтДЩРЬ ДыБтЛѓХТРЬИч, ПРЧЧНК ЙіРќ ЙЎСІЗЮ РЮЧи ИХХЉЗЮИІ НЧЧрЧЯЕЕЗЯ РЏЕЕЧЯДТ ПЕЙЎ ГЛПыРЬ КИРЮДй. ИХХЉЗЮ ФкЕхДТ ЦЏСЄ РЅ ЛчРЬЦЎЗЮ СЂМгЧи УпАЁ ОЧМКЦФРЯРЛ МГФЁЧЯДТ ИэЗЩРЛ МіЧрЧбДй.

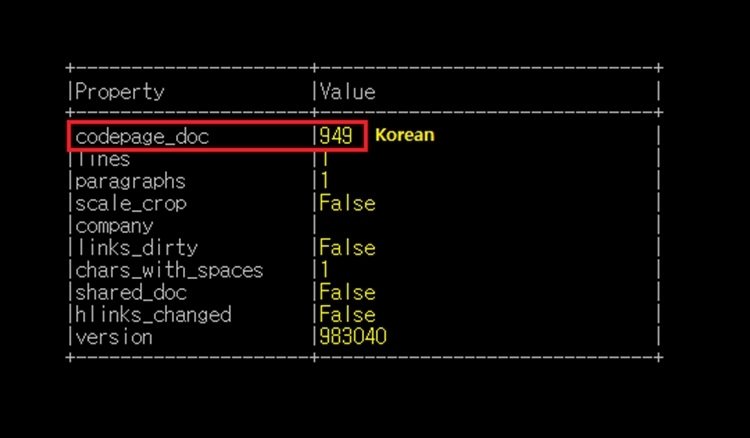

DOC ЙЎМДТ ПЕЙЎРИЗЮ РлМКЕЧОю СжЗЮ ПЕОюБЧПЁ РжДТ ЛчЖїРЛ АјАнЧЯБт РЇЧи ИИЕч АЭРИЗЮ КИРЬДТЕЅ, ГЛКЮ ФкЕхИІ КаМЎЧи КИИщ ЙЎМРЧ ЁЎФкЕх ЦфРЬСіАЁ 949ЁЏАЊРИЗЮ МГСЄЕЧОю РжДй. ОЧМК ЦФРЯ СІРлРкАЁ ПЕОю ЙЎБИИІ ЛчПыЧи АјАнРЛ МіЧрЧпСіИИ, ФкЕх ЦфРЬСіАЁ 949ЖѓДТ СЁРК ЧбБл БтЙнРЧ ШЏАцПЁМ СІРлЧпРЛ АЁДЩМКРЬ ГєДйАэ ESRCДТ МГИэЧЯАэ РжДй.

ЁуФкЕхЦфРЬСі(949)АЁ ЧбБЙОюЗЮ МГСЄЕЧОю РжДТ ШИщ[РкЗс=ESRC]

РЬПЭ КААГЗЮ ИэЗЩСІОю(C&C) МЙіПЭ ХыНХРЛ НУЕЕЧЯДТ ПЁРЬРќЦЎ АцПь 2018Гт 2Пљ 14РЯ СІРлЕШ НУИЎСюПЭ ЧдМі НЧЧр БИСЖАЁ АХРЧ ЕПРЯЧЯИч, C2 СжМвАЁ РЯКЮ КЏАцЕЦДй. ESRC ОЧМКФкЕх КаМЎ РќЙЎАЁЕщРК ЧиДч DOC ОЧМКЙЎМПЭ EXE ПЌАќМКРЛ СіМгРћРИЗЮ СЖЛчЧЯАэ РжРИИч, АјАнРкДТ ФкЕхРЧ ДйОчЧб КЮКаПЁМ ВйСиШї РчШАПыЧЯАэ РжСіИИ, ГЊИЇДыЗЮ КИОШ ШИЧЧ ГыЗТЕЕ МіЧрЧЯАэ РжДТ АЭРИЗЮ КИАэ РжДйАэ ESRCДТ ЕЁКйПДДй.

ЁуLazarus РЏЛч КЏСО ЧдМі КёБГ ШИщ[РкЗс=ESRC]

ОЧМКФкЕхДТ 4АГРЧ ИэЗЩСІОю(C&C) МЙіПЭ ХыНХРЛ НУЕЕЧЯАэ, 2АГРЧ ЧбБЙ(KR), 2АГРЧ ЙЬБЙ(US) IPИІ ЛчПыЧбДй. ЦЏШї, РЉЕЕПь МЙіЗЮ БИМКЕШ ЙЬБЙ(US) МвРч РЯКЮ ИэЗЩСІОю IP СжМвРЧ АцПь, ИэЗЩСІОю МЙі БтДЩЛгИИ ОЦДЯЖѓ ОЧМК ЦФРЯ РЏЦїСіЗЮЕЕ ЧдВВ ШАПыРЬ ЕЧАэ РжДТ АЭРЬ ШЎРЮЕЦРИИч, ГЛКЮРћРИЗЮ ЛчПыЧЯДТ ОЯШЃШЕШ ФкЕхРЧ КЙШЃШ ЗчЦО ПЊНУ 2018Гт 2Пљ Ац ЧиПмРЧ АјАнПЁМ ЙпАпЕШ ШхИЇАњ ЕПРЯЧЯДйДТ АЭРЛ ОЫ Мі РжДйАэ ESRCДТ МГИэЧпДй.

ЁуКЙШЃШ ЗчЦО ФкЕх КёБГ ШИщ[РкЗс=ESRC]

ЦЏШї, RAT(Remote Administration Tool) БтДЩРЛ МіЧрЧЯДТ ОЧМКЦФРЯРК ДйОчЧб ЧдМіИэЗЩПЁ ЕћЖѓ ФФЧЛХЭРЧ СЄКИИІ МіС§ЧЯИч, МіС§ЕШ СЄКИДТ ИэЗЩСІОю МЙіЗЮ РќМлЕЧАэ, МЙіЗЮКЮХЭ УпАЁ ЦФРЯРЛ ДйПюЗЮЕхЧв МіЕЕ РжДйАэ ESRCДТ АСЖЧпДй.

ESRCДТ УжБйБюСіЕЕ СЄКЮСіПјРЛ ЙоДТ АЭРИЗЮ УпСЄЕЧДТ APT АјАнБзЗь(state-sponsored actor)РЧ ШАЕПРЬ ИХПь ШАЙпШї РќАГЕЧАэ РжДйДТ СЁПЁ АЂКАЧб СжРЧАЁ ЧЪПфЧЯДйИщМ, ESRCДТ БЙАЁБтЙн ЛчРЬЙі РЇЧљБзЗьПЁ ДыЧб УМАшРћРЮ РЮХкИЎРќНК ПЌБИПЭ УпРћРЛ ХыЧи, РЏЛч КИОШРЇЧљРИЗЮ РЮЧб ГыУтРЛ ЙЬПЌПЁ ПЙЙцЧЯАэ, ЧЧЧиАЁ УжМвШЕЩ Мі РжЕЕЗЯ АќЗУ КИОШ И№ДЯХЭИЕРЛ АШЧЯАкДйАэ ЙрЧћДй.

[ПјКДУЖ БтРк(boanone@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

ПјКДУЖБтРк БтЛчКИБт

ПјКДУЖБтРк БтЛчКИБт

[2025-04-07]

[2025-04-07] .jpg)

.jpg)

.jpg)