윈도우 엑셀 ‘연인심리테스트.xls’ 파일과 맥 앱 ‘Album.app’ 등 윈도우 및 맥용 프로그램 동시 발견

[보안뉴스 원병철 기자] 미국이 북한 정찰총국 산하 해킹그룹으로 지목한 3개 해킹그룹(라자루스 그룹, 블루노로프, 안다리얼) 중 한 곳인 ‘라자루스(Lazarus)’가 다시금 APT공격에 나선 징후가 포착됐다. 통합보안기업 이스트시큐리티(대표 정상원)는 라자루스의 공격정황이 발견됐다고 밝혔다.

라자루스 그룹은 2014년 소니픽처스 해킹 사건과 2016년 방글라데시 중앙은행 해킹 사건의 주범으로 지목되고 있으며, 지난 2014년 미국 연방수사국(FBI)은 수사를 통해 특정 정부가 배후에 있다고 밝힌 바 있다. 또한 이 해커 조직은 텔레그램 메신저 등을 통해 악성코드를 은밀히 유포하는 특징을 가지고도 있다.

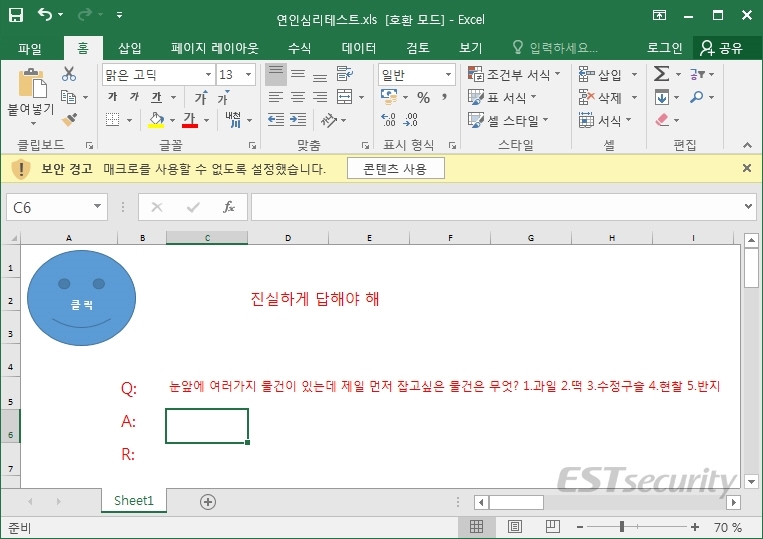

이스트시큐리티 시큐리티대응센터(이하 ESRC)에 따르면 “이달 22일 자체 모니터링 시스템을 통해 라자루스 그룹이 제작한 것으로 추정되는 악성 파일이 발견됐으며, 윈도우(Windows)와 맥(MAC) 운영체제에서 동작하는 각각의 파일로 제작되었다”며, “연인심리테스트.xls라는 엑셀(Excel) 문서 형식과 ‘Album.app’이라는 맥기반 응용 프로그램으로 동시 발견되었고, 심리테스트를 가장한 엑셀 문서가 실행되면 한글로 된 질문 화면이 나타난다”고 설명했다.

ESRC는 분석 결과 이번 악성코드는 지난 6월 ESRC가 외부에 분석 결과를 공개한 ‘라자루스 APT조직, 텔레그램 메신저로 진실겜.xls 악성파일 공격’과 다양한 측면에서 매우 높은 연관성을 가진 것으로 나타났다. 당시 유포된 ‘진실겜.xls’ 악성 문서 파일은 PC용 텔레그램 ‘Telegram Desktop’ 다운로드 폴더에서 발견되었다.

또한 같은 달 자사의 악성코드 위협 대응 솔루션 ‘쓰렛인사이드(Threat Inside)’ 고객에게 제공한 ‘Operation : Shape Changer’ 인텔리전스 보고서에서 분석했던, 라자루스 그룹의 또 다른 공격과도 유사점이 존재하는 것으로 나타났다. 작전명 ‘Operation : Shape Changer’ 공격은 라자루스 그룹이 윈도우와 맥 기반 악성 파일을 동시에 유포한 사례로, 당시 유포했던 Windows 파워쉘 스크립트와 맥용 악성 파일은 플랫폼이 다르지만 페이로드(Payload) 기능이 대부분 동일한 것으로 분석된 바 있다.

ESRC는 새롭게 발견된 라자루스 그룹 추정 공격 역시, 각 OS에서 동작하는 악성 파일이 동시에 발견된 점으로 미루어보아 공격자가 멀티플랫폼 기반의 위협에 본격화한 것으로 판단하고 있다.

ESRC 센터장 문종현 이사는 “이메일이나 메신저를 통해 무심코 전달받은 미끼 파일에 노출되면 그 즉시 PC가 악성코드에 감염되고, 봇(Bot)에 의해 각종 정보가 탈취되는 동시에 해커가 원격제어, 추가 악성파일 설치 등 예기치 못한 피해로 이어져 컴퓨터가 좀비PC화 된다”며, “특히 이번 공격은 지난 6월에 암호 화폐 사용자를 대상으로 했던 공격과 연관성이 매우 높고 윈도우와 맥OS 등 멀티 플랫폼에 대한 공격 가능성이 증대된 만큼, 기업과 기관은 물론 개인 사용자도 메신저 등에서 받은 파일을 열어볼 때 각별한 주의를 기울일 필요가 있다”고 당부했다.

현재 ESRC에서는 피해를 방지하기 위해 공격에 사용된 악성 파일을 면밀히 분석하고 있으며, 상세 분석 내용은 자사의 인텔리전스 기반 악성코드 위협 대응 솔루션 ‘쓰렛인사이드(Threat Inside)’에 공개할 예정이다. 또한 이번 악성코드는 백신 프로그램 ‘알약(ALYac)’에서 탐지명 ‘Trojan.OSX.Nukesped’로 차단하고 있다.

[원병철 기자(boanone@boannews.com)]

[보안뉴스 원병철 기자] 미국이 북한 정찰총국 산하 해킹그룹으로 지목한 3개 해킹그룹(라자루스 그룹, 블루노로프, 안다리얼) 중 한 곳인 ‘라자루스(Lazarus)’가 다시금 APT공격에 나선 징후가 포착됐다. 통합보안기업 이스트시큐리티(대표 정상원)는 라자루스의 공격정황이 발견됐다고 밝혔다.

▲라자루스 그룹이 공격에 사용한 ‘연인심리테스트.xls’ 파일[자료=이스트시큐리티]

라자루스 그룹은 2014년 소니픽처스 해킹 사건과 2016년 방글라데시 중앙은행 해킹 사건의 주범으로 지목되고 있으며, 지난 2014년 미국 연방수사국(FBI)은 수사를 통해 특정 정부가 배후에 있다고 밝힌 바 있다. 또한 이 해커 조직은 텔레그램 메신저 등을 통해 악성코드를 은밀히 유포하는 특징을 가지고도 있다.

이스트시큐리티 시큐리티대응센터(이하 ESRC)에 따르면 “이달 22일 자체 모니터링 시스템을 통해 라자루스 그룹이 제작한 것으로 추정되는 악성 파일이 발견됐으며, 윈도우(Windows)와 맥(MAC) 운영체제에서 동작하는 각각의 파일로 제작되었다”며, “연인심리테스트.xls라는 엑셀(Excel) 문서 형식과 ‘Album.app’이라는 맥기반 응용 프로그램으로 동시 발견되었고, 심리테스트를 가장한 엑셀 문서가 실행되면 한글로 된 질문 화면이 나타난다”고 설명했다.

ESRC는 분석 결과 이번 악성코드는 지난 6월 ESRC가 외부에 분석 결과를 공개한 ‘라자루스 APT조직, 텔레그램 메신저로 진실겜.xls 악성파일 공격’과 다양한 측면에서 매우 높은 연관성을 가진 것으로 나타났다. 당시 유포된 ‘진실겜.xls’ 악성 문서 파일은 PC용 텔레그램 ‘Telegram Desktop’ 다운로드 폴더에서 발견되었다.

또한 같은 달 자사의 악성코드 위협 대응 솔루션 ‘쓰렛인사이드(Threat Inside)’ 고객에게 제공한 ‘Operation : Shape Changer’ 인텔리전스 보고서에서 분석했던, 라자루스 그룹의 또 다른 공격과도 유사점이 존재하는 것으로 나타났다. 작전명 ‘Operation : Shape Changer’ 공격은 라자루스 그룹이 윈도우와 맥 기반 악성 파일을 동시에 유포한 사례로, 당시 유포했던 Windows 파워쉘 스크립트와 맥용 악성 파일은 플랫폼이 다르지만 페이로드(Payload) 기능이 대부분 동일한 것으로 분석된 바 있다.

ESRC는 새롭게 발견된 라자루스 그룹 추정 공격 역시, 각 OS에서 동작하는 악성 파일이 동시에 발견된 점으로 미루어보아 공격자가 멀티플랫폼 기반의 위협에 본격화한 것으로 판단하고 있다.

ESRC 센터장 문종현 이사는 “이메일이나 메신저를 통해 무심코 전달받은 미끼 파일에 노출되면 그 즉시 PC가 악성코드에 감염되고, 봇(Bot)에 의해 각종 정보가 탈취되는 동시에 해커가 원격제어, 추가 악성파일 설치 등 예기치 못한 피해로 이어져 컴퓨터가 좀비PC화 된다”며, “특히 이번 공격은 지난 6월에 암호 화폐 사용자를 대상으로 했던 공격과 연관성이 매우 높고 윈도우와 맥OS 등 멀티 플랫폼에 대한 공격 가능성이 증대된 만큼, 기업과 기관은 물론 개인 사용자도 메신저 등에서 받은 파일을 열어볼 때 각별한 주의를 기울일 필요가 있다”고 당부했다.

현재 ESRC에서는 피해를 방지하기 위해 공격에 사용된 악성 파일을 면밀히 분석하고 있으며, 상세 분석 내용은 자사의 인텔리전스 기반 악성코드 위협 대응 솔루션 ‘쓰렛인사이드(Threat Inside)’에 공개할 예정이다. 또한 이번 악성코드는 백신 프로그램 ‘알약(ALYac)’에서 탐지명 ‘Trojan.OSX.Nukesped’로 차단하고 있다.

[원병철 기자(boanone@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

원병철기자 기사보기

원병철기자 기사보기

.gif)

.png)

.png)

.jpg)