Бз ПмПЁЕЕ ПјАн ФкЕх НЧЧр АЁДЩФЩ ЧЯДТ ФЁИэРћРЮ РЇЧшЕЕ АЁСј УыОрСЁ 18АГ ЦаФЁ

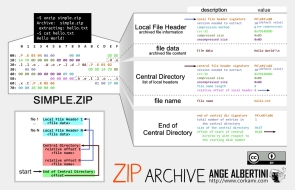

[КИОШДКНК ЙЎАЁПы БтРк] ИЖРЬХЉЗЮМвЧСЦЎАЁ РЉЕЕПь DNS МЙі(Windows DNS Server)ПЁМ ЙпАпЕШ ПјАн ФкЕх УыОрСЁРЛ ПРДУ ЦаФЁЧпДй. РЬ УыОрСЁПЁ ПЕЧтРЛ ЙоДТ АЧ РЉЕЕПь МЙі 2003 ЙіРќБюСі АХННЗЏ ПУЖѓАЃДй. 17Гт ЕПОШ СИРчЧиПдДј ПРЗљЖѓДТ АЭРЬДй.

[РЬЙЬСі = utoimage]

РЉЕЕПь ЕЕИоРЮ РЬИЇ НУНКХл МЙі(Windows DNS)ДТ РЉЕЕПь ЕЕИоРЮ ШЏАцРЛ БИМКЧЯДТ ЧйНЩ ПфМвДй. РЬАїПЁМ КИОШ ОїУМ УМХЉЦїРЮЦЎ(Check Point)АЁ ЙпАпЧб 17Гт ЕШ УыОрСЁРК CVE-2020-1350РИЗЮ, CVSSИІ БтСиРИЗЮ 10СЁ ИИСЁРЛ ЙоОвДй. РЬ УыОрСЁРЛ РЭНКЧУЗЮРе ЧЯДТ ЕЅ МКАјЧЯИщ РгРЧРЧ ФкЕхИІ ЗЮФУ НУНКХл(Local System) БЧЧбРИЗЮ НЧЧрЧЯДТ Ад АЁДЩЧЯДй.

АдДйАЁ РЬ УыОрСЁРК ПіИгКэ(wormable)РЬЖѓДТ ЦЏМКЕЕ АЁСіАэ РжДй. Ся ДЉБКАЁ АГРдЧЯСі ОЪОЦЕЕ ОЫОЦМ УыОрЧб МЙіЕщ ЛчРЬПЁМ СѕНФЧбДйДТ АЭРЬДй. ЧіРчБюСі РЬ УыОрСЁРЬ НЧСІ АјАнПЁ ОЧПыЕШ ЛчЗЪДТ ЙпАпЕЧСі ОЪАэ РжСіИИ, РќЙЎАЁЕщРК СЖИИАЃ ЛчАэАЁ ЙпЛ§Чв АЁДЩМКРЬ ГєДйАэ КИАэ РжДй. MSЕЕ РЬ СЁПЁ ДыЧиМДТ РЬАпРЛ ДоСі ОЪАэ РжДй.

АјАнРкДТ ОЧМК ПфУЛРЛ УыОрЧб РЉЕЕПь DNS МЙіЗЮ РќМлЧдРИЗЮНс УыОрСЁРЛ РЭНКЧУЗЮРе Чв Мі РжДй. МКАј НУ АјАнРкДТ ЕЕИоРЮ АќИЎРкРЧ БЧЧбРЛ АЁСЎАЁАд ЕЧИч, РЬИІ ХыЧи БтОї РќУМРЧ ГзЦЎПіХЉИІ РЇЧљЧв Мі РжАд ЕШДйАэ ЧбДй. УМХЉЦїРЮЦЎРЧ ПШИЎ ЧьИЃНКФкКёФЁ(Omri Herscovici)ДТ ЁААјАнРкАЁ ГзЦЎПіХЉПЁ РжДТ И№Еч ЦФРЯАњ РЬИоРЯ Ею ПТАЎ СЄКИПЁ СЂБйЧв Мі РжАд ЕШДйЁБАэ МГИэЧбДй.

ЁАDNSДТ СЖСїРЧ РЮЧСЖѓ Сп ДыДмШї СпПфЧб ПфМвРЮ АЭРЬ ИТНРДЯДй. СжЗЮ ЕЕИоРЮ ФСЦЎЗбЗЏ(Domain Controller)ПЁ РЇФЁЧи РжСіПф.ЁБ КИОШ ОїУМ ЦЎЗЛЕх ИЖРЬХЉЗЮ(Trend Micro)РЧ КъЖѓРЬО№ АэЗРХЉ(Brian Gorenc)РЧ МГИэРЬДй. ЁААјАнРкАЁ ЕЕИоРЮ ФСЦЎЗбЗЏИІ ФЇЧиЧЯДТ ЕЅ МКАјЧв АцПь, ЛчНЧЛѓ ЕЕИоРЮ РќУМИІ РхОЧЧб АЭРЬГЊ ДйИЇРЬ ОјНРДЯДй.ЁБ MSДТ РЉЕЕПь DNS МЙіРЧ ПфУЛ УГИЎ ЙцНФРЛ ЙйВоРИЗЮНс РЬ УыОрСЁРЛ ЧиАсЧпДй.

КИОШ РќЙЎАЁЕщРК РЬ ЦаФЁИІ НУБоШї РћПыЧиОп ЧбДйАэ АСЖЧбДй. КИОШ ОїУМ ЦФЛчРЬЦЎ НУХЅИЎЦМ(Farsight Security)РЧ CEOРЮ Цњ КђНУ(Paul Vixie)ДТ ЁАЦаФЁАЁ ГЊПУ ЖЇБюСі КЅДѕИІ ОаЙкЧЯАэ, Бз ЦаФЁАЁ ГЊПРИщ КќИЃАд РћПыЧЯДТ АЭРЬ МвКёРкЕщРЧ ИђЁБРЬЖѓАэ АСЖЧбДй. ЁАНЩСіОю РЬЙј УыОрСЁРК ПіИгКэ ЦЏМКЕЕ АЁСіАэ РжОю РЇЧшРЬ КќИЃАд РќЦФЕЩ АЭРдДЯДй. ЦЏШї СЖСї РќУМАЁ РЉЕЕПь БтЙн БтБтЕщЗЮ РЬЗчОюСЎ РжДйИщ ЙЎСІДТ Дѕ НЩАЂЧеДЯДй.ЁБ

КђНУДТ ЁАДуДчРкАЁ ЕќШї СЄЧиСіСі ОЪОЦМ АќНЩАњ АќИЎИІ ЙоСі ИјЧЯДТ РхКёЕщРЬ ЦЏШї АЦСЄЕШДйЁБДТ РдРхРЬДй. ЁАРЬЗБ НУНКХлЕщРК ЦаФЁАЁ СІДыЗЮ ЕЧСі ОЪДТ АцПьАЁ ИЙАХЕчПф. ЖЧЧб ЧЧФЁ ИјЧв ЛчСЄРИЗЮ ЦаФЁАЁ РћПыЕЧСі ОЪДТ АцПьЕЕ РжАэПф. БзЗЁМ ЦаФЁПЁДТ РќЗЋРЬ ЧЪПфЧЯАэ, ФПДйЖѕ ЦВПЁМРЧ РЯСЄ АќИЎАЁ ЧЪПфЧеДЯДй. АГЙпАњ РћПыРИЗЮИИ РЬЗяСј ДмМј РлОїРЬ ОЦДеДЯДй.ЁБ

РЬЙј До MSАЁ ЙпЧЅЧб ЦаФЁДТ Уб 123АГДй. CVE-2020-1350РК Бз Сп ЧЯГЊРЯ ЛгРЬДй. MSДТ РЬЗЮНс 5До ПЌМг 110АГАЁ ГбДТ ЦаФЁИІ СЄБт ЦаФЁРЯПЁ ЙпЧЅЧЯАд ЕЧОњДй. 2019Гт Чб Чи ЕПОШ MSАЁ ЦаФЁЧб УыОрСЁРК Уб 851АГПДДТЕЅ, ПУЧи 7ПљБюСі ЦаФЁЕШ УыОрСЁРК 742АГДй.

123АГ Сп 18АГДТ ФЁИэРћРЮ РЇЧшЕЕИІ АЁСіАэ РжДТ АЭРИЗЮ ГЊХИГЕДй. БзИЎАэ СіГ ДоАњ ИЖТљАЁСіЗЮ ДыКЮКаРЬ ПјАн ФкЕх НЧЧрРЛ АЁДЩЧЯАд ЧиСжДТ УыОрСЁРЬДй.

1) CVE-2020-1147 : ДхГн ЧСЗЙРгПіХЉ(.NET Framework), ИЖРЬХЉЗЮМвЧСЦЎ МЮОюЦїРЮЦЎ, КёСжОѓ НКЦЉЕ№ПРПЁМ ЙпАпЕШ ПјАн ФкЕх НЧЧр УыОрСЁ

2) CVE-2020-1349 : ИЖРЬХЉЗЮМвЧСЦЎ ОЦПєЗшПЁМ ЙпАпЕШ ПјАн ФкЕх НЧЧр УыОрСЁ

3) CVE-2020-1410 / CVE-2020-1374 / CVE-2020-1436 : НКФЋРЬЧС, ПРЧЧНК, RDCПЁМ ЙпАпЕШ ПјАн ФкЕх НЧЧр УыОрСЁ.

3Сй ПфОр

1. MS, РЬЙј До СЄБт ЦаФЁ ХыЧи 123АГ УыОрСЁ ЧиАс.

2. Бз Сп DNS МЙіПЁМ ЙпАпЕШ УыОрСЁРЬ АЁРх НУБоЧЯАд ЧиАсЧиОп Чв УыОрСЁ.

3. Бз ПмПЁЕЕ ФЁИэРћРЮ РЇЧшЕЕИІ АЁСј ПјАн ФкЕх НЧЧр УыОрСЁ ДйМі ЙпАпЕЪ.

[БЙСІКЮ ЙЎАЁПы БтРк(globoan@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

ЙЎАЁПыБтРк БтЛчКИБт

ЙЎАЁПыБтРк БтЛчКИБт

.gif)

.jpg)

.png)

.jpg)

.png)