취약한 장비에 ‘마스터키’처럼 원격 접속 가능...정보 탈취 및 사이버공격 위험성 제기

[보안뉴스 권 준 기자] 최근 자이젤(ZYXEL)의 방화벽과 AP(엑세스 포인트) 컨트롤러 등 네트워크 장비에 관리자 권한을 가진 하드코딩된 백도어 계정이 숨어 있는 취약점(CVE-2020-29583)이 발견됐다.

이렇게 노출된 백도어 계정의 비밀번호가 이미 공개되어 다크웹에 기업정보를 공개하는 랜섬웨어 해커 조직 등 사이버 범죄자들이 취약한 장비의 관리자 권한을 획득해 악용할 것으로 예상됨에 따라 신속한 보안 점검과 함께 펌웨어 보안 업데이트가 요구된다.

자이젤은 대만 본사와 전 세계 지사에서 총 1,500여명 직원이 근무하고, 매출은 3억 7,900만 달러에 달하는 네트워크 장비 제조업체로, 국내에서도 상당수의 기업이 자이젤 장비를 사용 중에 있다.

이번에 발견된 취약점(CVE-2020-29583)을 악용해 해당 장비에 대한 관리자 권한을 부여받게 될 경우 마스터키 또는 백도어 역할이 가능해짐으로써 해당 장비에 제한 없이 원격 접속할 수 있게 된다. 이에 따라 사이버 스파이 활동을 비롯한 다양한 사이버 공격을 감행할 수 있어 사이버 범죄자들의 집중 타깃이 될 위험성이 높아진다.

이에 자이젤 측은 “해당 백도어 계정의 비밀번호의 원래 목적은 FTP를 통해 해당 장비에 자동 업데이트를 제공하기 위해서였다”며, “이번에 Eye Control Netherlands에서 보고한 이번 취약점에 대한 공식 펌웨어 업데이트를 완료했다”고 밝혔다.

이와 관련 국내 보안전문가는 “우리나라 기업 상당수도 자이젤의 네트워크 장비를 사용하고 있는 만큼 이번 취약점에 노출된 장비인지 반드시 확인한 후, 펌웨어 보안 업데이트 패치를 하는 등의 신속한 보안 대응이 필요하다”고 강조했다.

[권 준 기자(editor@boannews.com)]

[보안뉴스 권 준 기자] 최근 자이젤(ZYXEL)의 방화벽과 AP(엑세스 포인트) 컨트롤러 등 네트워크 장비에 관리자 권한을 가진 하드코딩된 백도어 계정이 숨어 있는 취약점(CVE-2020-29583)이 발견됐다.

[이미지=utoimage]

이렇게 노출된 백도어 계정의 비밀번호가 이미 공개되어 다크웹에 기업정보를 공개하는 랜섬웨어 해커 조직 등 사이버 범죄자들이 취약한 장비의 관리자 권한을 획득해 악용할 것으로 예상됨에 따라 신속한 보안 점검과 함께 펌웨어 보안 업데이트가 요구된다.

자이젤은 대만 본사와 전 세계 지사에서 총 1,500여명 직원이 근무하고, 매출은 3억 7,900만 달러에 달하는 네트워크 장비 제조업체로, 국내에서도 상당수의 기업이 자이젤 장비를 사용 중에 있다.

이번에 발견된 취약점(CVE-2020-29583)을 악용해 해당 장비에 대한 관리자 권한을 부여받게 될 경우 마스터키 또는 백도어 역할이 가능해짐으로써 해당 장비에 제한 없이 원격 접속할 수 있게 된다. 이에 따라 사이버 스파이 활동을 비롯한 다양한 사이버 공격을 감행할 수 있어 사이버 범죄자들의 집중 타깃이 될 위험성이 높아진다.

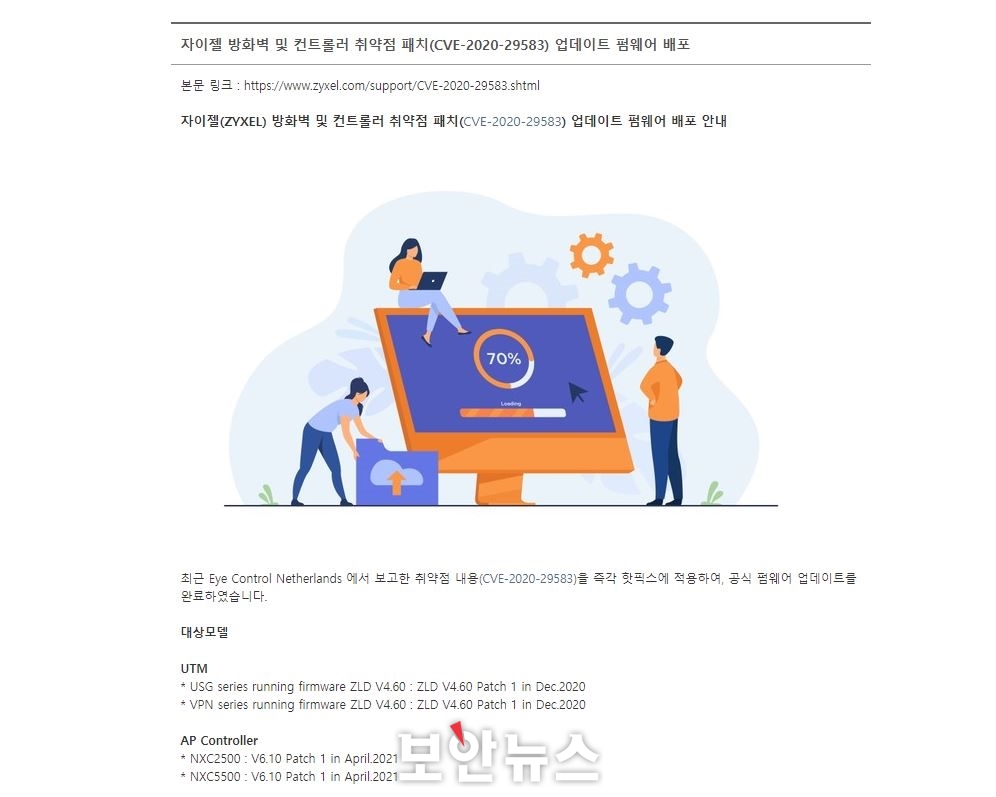

▲자이젤코리아 홈페이지에 올라온 해당 취약점 펌웨어 업데이트 배포 안내 공지[이미지=자이젤코리아 홈페이지 캡처]

이에 자이젤 측은 “해당 백도어 계정의 비밀번호의 원래 목적은 FTP를 통해 해당 장비에 자동 업데이트를 제공하기 위해서였다”며, “이번에 Eye Control Netherlands에서 보고한 이번 취약점에 대한 공식 펌웨어 업데이트를 완료했다”고 밝혔다.

이와 관련 국내 보안전문가는 “우리나라 기업 상당수도 자이젤의 네트워크 장비를 사용하고 있는 만큼 이번 취약점에 노출된 장비인지 반드시 확인한 후, 펌웨어 보안 업데이트 패치를 하는 등의 신속한 보안 대응이 필요하다”고 강조했다.

[권 준 기자(editor@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

권준기자 기사보기

권준기자 기사보기

.gif)

.png)

.png)

.png)

.jpg)