국가기반시설 제어망에 대한 사이버 테러, OT 보안 전문 도구 통해 선제적 보안체계 구축 필요

[보안뉴스 이상우 기자] 올해 2월초, 미국 플로리다의 소도시 올즈마(Oldsmar)에 위치한 수처리 시설이 사이버 테러를 당했다. 해당 사이버 공격을 시도한 공격자는 데스크톱의 공유 소프트웨어인 팀뷰어(TeamViewer)를 통해 원격으로 제어시설에 접근해 주거용 및 상업용으로 사용되는 식수의 수산화나트륨 농도를 100배 이상 높이려고 시도했다. 쉽게 설명하면 해킹으로 ‘양잿물’을 우물에 풀려고 한 셈이다.

다행히 이번 테러 시도는 수처리 시설의 운영자에 의해 원격 접속이 차단돼 성공에 이르지는 못했다. 하지만, 이는 국가기반시설 제어망에 대한 사이버 테러가 재발된 사건으로, 공격이 성공적으로 이뤄져 식수가 오염됐다면 극심한 인명피해를 유발할 수 있는 매우 심각한 사건이다.

올즈마 수처리 시설 공격은 원격 접속을 통해 퍼듀(Purdue) 모델 L1 계층의 기본제어 컨트롤러 수치를 조작하는 전형적인 운영기술(OT) 대상 공격으로, 지난 2020년 4월 발생한 이스라엘 수도국 사이버 테러 사건과 유사한 유형인 것으로 밝혀졌다. 이와 같은 OT 대상 공격은 기존의 IT 네트워크에 대한 공격이나 Purdue L2, L3 대상의 랜섬웨어 공격과는 공격 경로와 대상이 근본적으로 다르기 때문에 IT 보안 도구로 이러한 침해 시도를 탐지하는 것이 거의 불가능하다.

실제로 많은 ICS/OT 환경에서 기술지원이나 유지보수를 위해 Perdue L2의 HMI/EWS에 외부로부터의 원격 연결을 허용하고 있고, 이를 악용해 Perdue L1의 필드 장비를 조작하는 공격이 점점 증가하는 추세다. 이러한 OT 대상 공격에 효과적으로 대응하기 위해서는 선제적인 대응체계를 구축하는 것이 무엇보다 중요하다. 하지만, 제어시설을 운영하는 책임자 및 담당자들은 현재까지 보고된 명확한 피해사례가 없다는 이유로 제어시설에 대한 보안관제 구축 투자를 주저하는 경향이 있어 지속적으로 발생하는 사이버 테러 위협에 체계적으로 대응하지 못하고 있다.

많은 공장 운영자가 공장은 완벽한 폐쇄망이기 때문에 사이버 보안체계를 구축하지 않아도 된다고 생각하는 경향이 있다. 하지만 실제 산업 현장에서는 장비 업데이트를 위해 USB를 장비에 연결하거나 스마트폰 테더링을 통해 인터넷에 연결하는 모습을 종종 확인할 수 있다. 뿐만 아니라 최근 산업 환경은 IT와 서서히 융합되면서 스마트공장으로 진화하는 추세다. 앞서 언급한 수처리 시설 테러 시도 역시 산업시설의 원격 유지보수 채널로 열어둔 팀뷰어를 통해 공격자가 시스템에 접근했다. 이처럼 폐쇄망 기반의 시스템 제어 단말기라도 원격제어나 업데이트 등을 위해 외부망에 연결될 수 있고, 이 과정에서 사이버 보안에 대한 대비가 부실하다면 심각한 사고로 이어질 수 있다.

미국 사이버 보안 담당기관 CISA(Cybersecurity & Infrastructure Security Agency)는 제어시설 보안 강화를 위해 다단계 인증 사용, 강력한 암호를 통한 원격 연결 보호 등을 포함해 세부 보안 권장사항을 발표했다. 하지만, 제어시설 보안을 관리하는 대부분의 보안담당자가 OT에 대한 전문지식을 갖추지 못하고 있는 상황에서 OT 네트워크에 연결되어 있는 자산의 가시성을 확보하는 것이 불가능하고, 전반적인 OT 보안에 대한 점검 시스템도 갖춰지지 않아 수동으로 이를 관리하는 데는 한계가 있다.

쿤텍 ISA/IEC 62443 사이버 보안 전문가 나가진 팀장은 “가용성이 중시되는 산업제어시설은 사이버 공격을 받을 경우 운영에 치명적인 차질을 빚을 수 있고, 천문학적인 피해 및 대규모 인명피해로 이어질 수 있는 만큼 사전에 보안을 관리하는 것이 중요하지만, ICS/OT 네트워크는 자산의 가시성을 확보하는 것 자체가 까다롭고 네트워크에 접근하는 원격 액세스를 제대로 관리할 수 있는 시스템을 갖추는 것이 어렵기 때문에 CISA의 권고사항을 충족하기 위해 OT 보안 전문 도구를 통해 선제적인 보안체계를 구축하는 것이 필수적”이라고 말했다.

스마트화된 산업제어시스템 및 운영기술 환경을 위해서는 ICS/OT 자산에 대한 가시성을 확보하고, 네트워크에 대한 이상징후를 탐지 및 대응하는 일이 필요하다. 특히, 실시간 보안위협과 함께 운영상 비정상 행위 혹은 이상징후를 탐지해야 한다. 또한, 지속적으로 취약점을 모니터링하고, 공격 방식이나 OT 자산 정보에 대한 다차원적인 분석이 필요하다. 이와 함께 원격 접근에 대한 안전성을 확보하고, 지속적인 컴플라이언스 준수 여부를 파악해야 한다.

클래로티는 글로벌 산업제어시스템 보안기업으로 산업제어시스템 관리를 위한 OT 기반 네트워크 모니터링 및 보안 솔루션을 제공한다. 클래로티는 지속적인 위협 탐지를 지원하는 CTD(Continuous Threat Detection), 안전한 원격 액세스를 지원하는 SRA(Secure Remote Access) 등을 통해 올즈마 수처리 시설 테러 등의 사이버 공격유형에 대응할 수 있다고 설명한다.

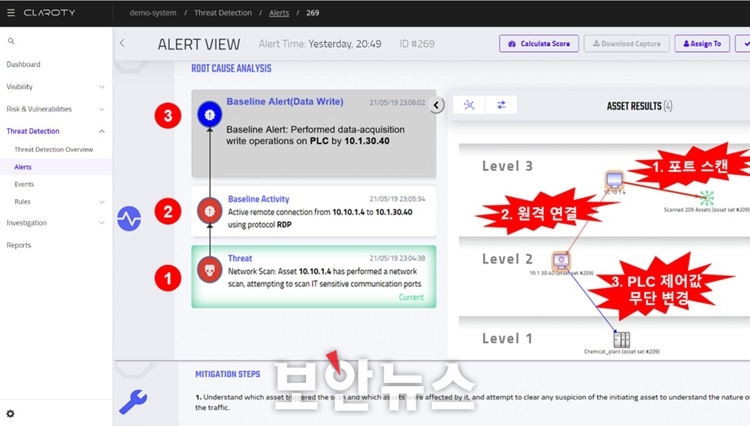

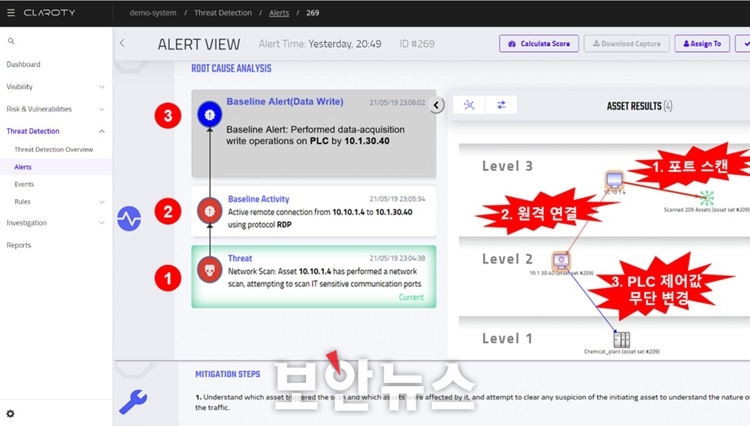

CTD는 자산 분석 플랫폼으로 OT 네트워크를 구성하는 모든 자산에 대한 가시성을 제공하며, 지속적인 위협 및 취약점 모니터링을 수행한다. 이와 함께 제로데이 취약점까지도 실시간으로 탐지할 수 있으며, OT 네트워크 마이크로 세그먼트를 제공해 각종 사이버 보안 위협으로부터 ICS 자산을 효율적으로 지킬 수 있도록 지원한다.

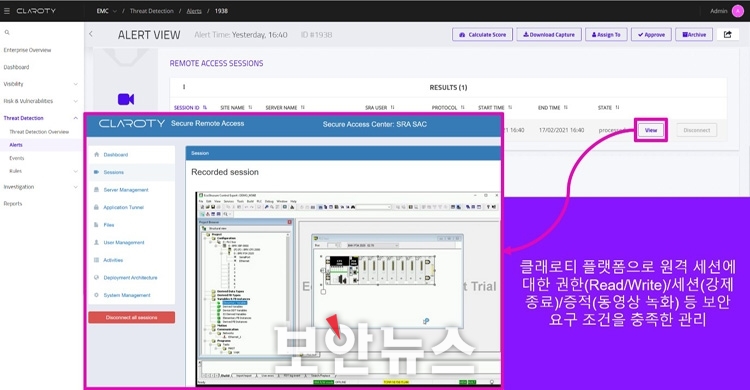

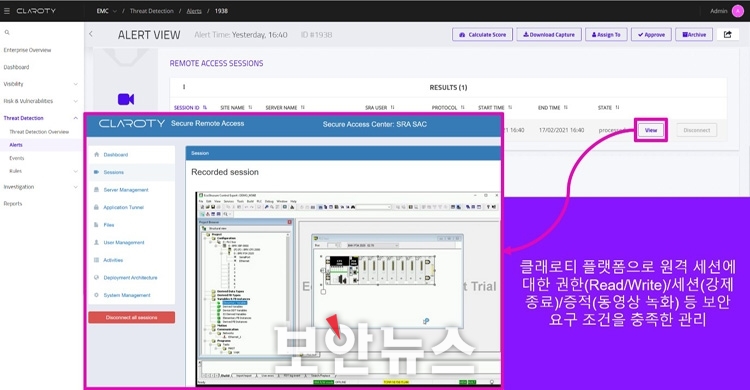

또한, SRA는 OT 네트워크 및 제어시설에 대한 원격 접속을 관리할 수 있는 플랫폼으로, △원격 사용자의 연결 및 인증 관리 △OT 자산과 관련한 소프트웨어 업데이트 내역 △정기 유지보수 내역 등을 통해 내외부의 안전한 원격접속을 지원한다. 뿐만 아니라 원격 접속자의 접속날짜, 접속시간, 접속가능 장비 등에 대한 상세정보를 설정하고 원격 접속자의 행위도 실시간으로 확인할 수 있으며, 악성행위가 발생했을 경우 이를 즉시 차단할 수 있다.

클래로티의 각 플랫폼은 별도의 에이전트 설치가 필요 없고, 기존 IT 보안 인프라와 원활하게 통합할 수 있다. 또한, OT 자산에 대한 완벽한 가시성 확보를 기반으로 위협 탐지, 취약점 관리, 위협 분류, 위협 완화의 4가지 측면을 통한 가장 광범위하면서도 뛰어난 OT 보안 기능을 제공함으로써 각종 보안위협으로부터 OT 자산을 지킬 수 있는 최적의 OT 보안 솔루션이라는 평가를 받고 있다.

클래로티의 국내 파트너사 쿤텍은 “클래로티의 SRA와 CTD 통합 솔루션은 제어시설 네트워크에 대한 원격 연결을 안전하게 관리하고 통합적인 실시간 보안 경고 모니터링을 수행함으로써 점점 증가하고 있는 원격 접속을 통한 ICS/OT 장비 공격 방어를 지원하는 것은 물론 산업제어시설 전반에 대한 쿤텍의 전문적인 OT 보안 컨설팅을 기반으로 ICS/OT에 대한 심층적인 보안 강화가 가능하다”고 말했다.

[이상우 기자(boan@boannews.com)]

[보안뉴스 이상우 기자] 올해 2월초, 미국 플로리다의 소도시 올즈마(Oldsmar)에 위치한 수처리 시설이 사이버 테러를 당했다. 해당 사이버 공격을 시도한 공격자는 데스크톱의 공유 소프트웨어인 팀뷰어(TeamViewer)를 통해 원격으로 제어시설에 접근해 주거용 및 상업용으로 사용되는 식수의 수산화나트륨 농도를 100배 이상 높이려고 시도했다. 쉽게 설명하면 해킹으로 ‘양잿물’을 우물에 풀려고 한 셈이다.

[이미지=utoimage]

다행히 이번 테러 시도는 수처리 시설의 운영자에 의해 원격 접속이 차단돼 성공에 이르지는 못했다. 하지만, 이는 국가기반시설 제어망에 대한 사이버 테러가 재발된 사건으로, 공격이 성공적으로 이뤄져 식수가 오염됐다면 극심한 인명피해를 유발할 수 있는 매우 심각한 사건이다.

올즈마 수처리 시설 공격은 원격 접속을 통해 퍼듀(Purdue) 모델 L1 계층의 기본제어 컨트롤러 수치를 조작하는 전형적인 운영기술(OT) 대상 공격으로, 지난 2020년 4월 발생한 이스라엘 수도국 사이버 테러 사건과 유사한 유형인 것으로 밝혀졌다. 이와 같은 OT 대상 공격은 기존의 IT 네트워크에 대한 공격이나 Purdue L2, L3 대상의 랜섬웨어 공격과는 공격 경로와 대상이 근본적으로 다르기 때문에 IT 보안 도구로 이러한 침해 시도를 탐지하는 것이 거의 불가능하다.

실제로 많은 ICS/OT 환경에서 기술지원이나 유지보수를 위해 Perdue L2의 HMI/EWS에 외부로부터의 원격 연결을 허용하고 있고, 이를 악용해 Perdue L1의 필드 장비를 조작하는 공격이 점점 증가하는 추세다. 이러한 OT 대상 공격에 효과적으로 대응하기 위해서는 선제적인 대응체계를 구축하는 것이 무엇보다 중요하다. 하지만, 제어시설을 운영하는 책임자 및 담당자들은 현재까지 보고된 명확한 피해사례가 없다는 이유로 제어시설에 대한 보안관제 구축 투자를 주저하는 경향이 있어 지속적으로 발생하는 사이버 테러 위협에 체계적으로 대응하지 못하고 있다.

많은 공장 운영자가 공장은 완벽한 폐쇄망이기 때문에 사이버 보안체계를 구축하지 않아도 된다고 생각하는 경향이 있다. 하지만 실제 산업 현장에서는 장비 업데이트를 위해 USB를 장비에 연결하거나 스마트폰 테더링을 통해 인터넷에 연결하는 모습을 종종 확인할 수 있다. 뿐만 아니라 최근 산업 환경은 IT와 서서히 융합되면서 스마트공장으로 진화하는 추세다. 앞서 언급한 수처리 시설 테러 시도 역시 산업시설의 원격 유지보수 채널로 열어둔 팀뷰어를 통해 공격자가 시스템에 접근했다. 이처럼 폐쇄망 기반의 시스템 제어 단말기라도 원격제어나 업데이트 등을 위해 외부망에 연결될 수 있고, 이 과정에서 사이버 보안에 대한 대비가 부실하다면 심각한 사고로 이어질 수 있다.

▲클래로티 대시보드[이미지=쿤텍]

미국 사이버 보안 담당기관 CISA(Cybersecurity & Infrastructure Security Agency)는 제어시설 보안 강화를 위해 다단계 인증 사용, 강력한 암호를 통한 원격 연결 보호 등을 포함해 세부 보안 권장사항을 발표했다. 하지만, 제어시설 보안을 관리하는 대부분의 보안담당자가 OT에 대한 전문지식을 갖추지 못하고 있는 상황에서 OT 네트워크에 연결되어 있는 자산의 가시성을 확보하는 것이 불가능하고, 전반적인 OT 보안에 대한 점검 시스템도 갖춰지지 않아 수동으로 이를 관리하는 데는 한계가 있다.

쿤텍 ISA/IEC 62443 사이버 보안 전문가 나가진 팀장은 “가용성이 중시되는 산업제어시설은 사이버 공격을 받을 경우 운영에 치명적인 차질을 빚을 수 있고, 천문학적인 피해 및 대규모 인명피해로 이어질 수 있는 만큼 사전에 보안을 관리하는 것이 중요하지만, ICS/OT 네트워크는 자산의 가시성을 확보하는 것 자체가 까다롭고 네트워크에 접근하는 원격 액세스를 제대로 관리할 수 있는 시스템을 갖추는 것이 어렵기 때문에 CISA의 권고사항을 충족하기 위해 OT 보안 전문 도구를 통해 선제적인 보안체계를 구축하는 것이 필수적”이라고 말했다.

스마트화된 산업제어시스템 및 운영기술 환경을 위해서는 ICS/OT 자산에 대한 가시성을 확보하고, 네트워크에 대한 이상징후를 탐지 및 대응하는 일이 필요하다. 특히, 실시간 보안위협과 함께 운영상 비정상 행위 혹은 이상징후를 탐지해야 한다. 또한, 지속적으로 취약점을 모니터링하고, 공격 방식이나 OT 자산 정보에 대한 다차원적인 분석이 필요하다. 이와 함께 원격 접근에 대한 안전성을 확보하고, 지속적인 컴플라이언스 준수 여부를 파악해야 한다.

▲클래로티의 원격 세션에 대한 관리 및 보안 강화[이미지=쿤텍]

클래로티는 글로벌 산업제어시스템 보안기업으로 산업제어시스템 관리를 위한 OT 기반 네트워크 모니터링 및 보안 솔루션을 제공한다. 클래로티는 지속적인 위협 탐지를 지원하는 CTD(Continuous Threat Detection), 안전한 원격 액세스를 지원하는 SRA(Secure Remote Access) 등을 통해 올즈마 수처리 시설 테러 등의 사이버 공격유형에 대응할 수 있다고 설명한다.

CTD는 자산 분석 플랫폼으로 OT 네트워크를 구성하는 모든 자산에 대한 가시성을 제공하며, 지속적인 위협 및 취약점 모니터링을 수행한다. 이와 함께 제로데이 취약점까지도 실시간으로 탐지할 수 있으며, OT 네트워크 마이크로 세그먼트를 제공해 각종 사이버 보안 위협으로부터 ICS 자산을 효율적으로 지킬 수 있도록 지원한다.

또한, SRA는 OT 네트워크 및 제어시설에 대한 원격 접속을 관리할 수 있는 플랫폼으로, △원격 사용자의 연결 및 인증 관리 △OT 자산과 관련한 소프트웨어 업데이트 내역 △정기 유지보수 내역 등을 통해 내외부의 안전한 원격접속을 지원한다. 뿐만 아니라 원격 접속자의 접속날짜, 접속시간, 접속가능 장비 등에 대한 상세정보를 설정하고 원격 접속자의 행위도 실시간으로 확인할 수 있으며, 악성행위가 발생했을 경우 이를 즉시 차단할 수 있다.

클래로티의 각 플랫폼은 별도의 에이전트 설치가 필요 없고, 기존 IT 보안 인프라와 원활하게 통합할 수 있다. 또한, OT 자산에 대한 완벽한 가시성 확보를 기반으로 위협 탐지, 취약점 관리, 위협 분류, 위협 완화의 4가지 측면을 통한 가장 광범위하면서도 뛰어난 OT 보안 기능을 제공함으로써 각종 보안위협으로부터 OT 자산을 지킬 수 있는 최적의 OT 보안 솔루션이라는 평가를 받고 있다.

클래로티의 국내 파트너사 쿤텍은 “클래로티의 SRA와 CTD 통합 솔루션은 제어시설 네트워크에 대한 원격 연결을 안전하게 관리하고 통합적인 실시간 보안 경고 모니터링을 수행함으로써 점점 증가하고 있는 원격 접속을 통한 ICS/OT 장비 공격 방어를 지원하는 것은 물론 산업제어시설 전반에 대한 쿤텍의 전문적인 OT 보안 컨설팅을 기반으로 ICS/OT에 대한 심층적인 보안 강화가 가능하다”고 말했다.

[이상우 기자(boan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

.png)

이상우기자 기사보기

이상우기자 기사보기

[2025-04-07]

[2025-04-07] .jpg)

.jpg)

.jpg)