СЄКИХЛУыЧќ ОЧМКФкЕхРЮ Formbook, AgentTesla, Lokibot МјРИЗЮ 1~3РЇ ТїСі

[КИОШДКНК БЧ Си БтРк] ЛѕЧаБтАЁ НУРлЕШ 3Пљ УЙТА СжПЁДТ РЮЦїНКЦПЗЏ(СЄКИХЛУы) РЏЧќРЧ ОЧМКФкЕхАЁ 1~3РЇБюСі ТїСіЧЯДТ Ею АЁРх ИЙРЬ ЙпАпЕШ АЭРИЗЮ С§АшЕЦДй. КИОШРќЙЎ ОїУМ ОШЗІРЧ ASEC КаМЎЦРРЬ ASEC РкЕП КаМЎ НУНКХл ЁЎRAPITЁЏИІ ШАПыЧи 3Пљ 1РЯКЮХЭ 7РЯБюСі ЙпАпЕШ ОЧМКФкЕхИІ КаМЎЧб АсАњ, РЮЦїНКЦПЗЏ ОЧМКФкЕхРЮ ЁЎFormbookЁЏРЬ 1РЇИІ ТїСіЧпАэ, 2РЇПЭ 3РЇЕЕ РЮЦїНКЦПЗЏ ОЧМКФкЕхРЮ ЁЎAgentTeslaЁЏ, ЁЎLokibotЁЏРЬОњДј АЭРИЗЮ СЖЛчЕЦДй.

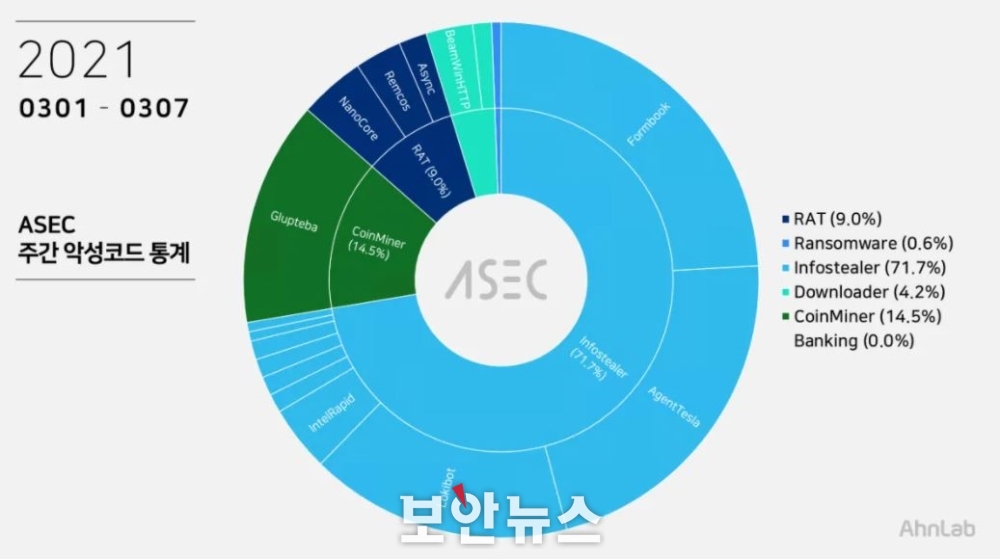

Ёу2021Гт 2Пљ УЙТА Сж ОЧМКФкЕх ХыАш[РкЗс=ОШЗІ ASEC КаМЎЦР]

ДыКаЗљ ЛѓРИЗЮ РЮЦїНКЦПЗЏАЁ 71.7%ЗЮ 1РЇИІ ТїСіЧпРИИч, Бз ДйРНРИЗЮДТ ФкРЮ ИЖРЬГЪ(ОЯШЃШЦѓ УЄБМ)АЁ 14.5%, RAT ОЧМКФкЕхАЁ 9.0%ИІ ГЊХИГТДй. РЬ ПмПЁ ДйПюЗЮДѕДТ 4.2%ЗЮ С§АшЕЦРИИч, ЗЃМЖПўОюДТ 0.6%ИІ ТїСіЧпДй. Й№ХЗ ОЧМКФкЕхРЧ АцПь 3Пљ УЙТА СжПЁДТ 1АЧЕЕ ЙпАпЕЧСі ОЪОвДй.

ЖЧЧб, ЗЃМЖПўОюРЧ АцПьЕЕ 0.6%ПЁ БзУФ КвЦЏСЄ ДйМіРЧ АГРЮПЁАд РЏЦїЧЯДТ ЙцНФРК ХЋ ЦјРИЗЮ АЈМвЧЯАэ РжДТ АЭРИЗЮ КИРЮДй. ЙнИщ, ЦЏСЄ БтОїРЛ ХИБъРИЗЮ ЗЃМЖПўОю АјАнРЛ Чб Ек ДйХЉРЅПЁ РЯКЮ СЄКИИІ АјАГЧЯАэ ЧљЙкЧЯДТ ЙцНФРЬ ДѕПэ БтНТРЛ КЮИЎАэ РжДй.

Ёт1РЇ : РЮЦїНКЦПЗЏ ОЧМКФкЕх ЁЎFormbookЁЏ

FormbookРК РЮЦїНКЦПЗЏ ОЧМКФкЕхЗЮМ 24.1%ИІ ТїСіЧЯИч 1РЇПЁ ПУЖњДй. ДйИЅ РЮЦїНКЦПЗЏ ОЧМКФкЕхЕщАњ ЕПРЯЧЯАд ДыКЮКа НКЦд ИоРЯРЛ ХыЧи РЏЦїЕЧИч РЏЦї ЦФРЯИэЕЕ РЏЛчЧЯДй. Formbook ОЧМКФкЕхДТ ЧіРч НЧЧр СпРЮ СЄЛѓ ЧСЗЮММНКРЮ explorer.exe Йз system32 АцЗЮПЁ РжДТ ЖЧ ДйИЅ СЄЛѓ ЧСЗЮММНКПЁ РЮСЇМЧЧдПЁ ЕћЖѓ ОЧРЧРћРЮ ЧрРЇДТ СЄЛѓ ЧСЗЮММНКПЁ РЧЧи МіЧрЕШДй. РЅ КъЖѓПьРњРЧ ЛчПыРк АшСЄ СЄКИ ПмПЁЕЕ ХАЗЮБы, Clipboard Grabbing, РЅКъЖѓПьРњРЧ Form Grabbing Ею ДйОчЧб СЄКИИІ ХЛУыЧв Мі РжДй.

Ёт2РЇ : РЮЦїНКЦПЗЏ ОЧМКФкЕх ЁЎAgentTeslaЁЏ

3Пљ УЙТА СжПЁДТ РЮЦїНКЦПЗЏ ОЧМКФкЕх AgentTeslaДТ 21.8%ИІ ТїСіЧЯИч 2РЇИІ БтЗЯЧпДй. AgentTeslaДТ РЅ КъЖѓПьРњ, ИоРЯ Йз FTP ХЌЖѓРЬО№ЦЎ ЕюПЁ РњРхЕШ ЛчПыРк СЄКИИІ РЏУтЧбДй. ДыКЮКа МлРх(Invoice), МБРћ МЗљ(Shipment Document), БИИХ СжЙЎМ(P.O.–Purchase Order) ЕюРИЗЮ РЇРхЧб НКЦд ИоРЯРЛ ХыЧи РЏЦїЕЧБт ЖЇЙЎПЁ ЦФРЯ РЬИЇЕЕ ЕПРЯЧЯАд РЇПЭ ААРК РЬИЇРЬ ЛчПыЕШДй. ЖЧЧб, ШЎРхРкРЧ АцПь pdf, xlsxПЭ ААРК ЙЎМ ЦФРЯРЬГЊ .dwg Ся Auto CAD ЕЕИщ ЦФРЯЗЮ РЇРхЧб АЭЕщЕЕ ДйМі СИРчЧЯДТ АЭРИЗЮ КаМЎЕЦДй.

Ёт3РЇ : РЮЦїНКЦПЗЏ ОЧМКФкЕх ЁЎLokibotЁЏ

3Пљ УЙТА СжДТ РЮЦїНКЦПЗЏ ОЧМКФкЕх ЁЎLokibotРЬ 16.5% ЗЮ 3РЇИІ ТїСіЧпДй. LokibotРК РЅКъЖѓПьРњ, ИоРЯ ХЌЖѓРЬО№ЦЎ, FTP ХЌЖѓРЬО№ЦЎ ЕюРЧ ЧСЗЮБзЗЅЕщПЁ ДыЧб СЄКИИІ РЏУтЧбДй. НКЦд ИоРЯРЛ ХыЧи РЏЦїЕЧДТ ДйИЅ ОЧМКФкЕхЕщУГЗГ НКЦд ИоРЯ ЧќХТЗЮ РЏЦїЕШДй.

Ёт4РЇ : ФкРЮ ИЖРЬГЪ ОЧМКФкЕх ЁЎGluptebaЁЏ

РќУМРЧ 14.1%ИІ ТїСіЧб ЁЎGluptebaЁЏДТ ДйМіРЧ УпАЁ И№ЕтРЛ ДйПюЗЮЕхЧЯИч ПЉЗЏ БтДЩРЛ АЎСіИИ НЧСњРћРИЗЮДТ XMR(И№ГзЗЮ) ФкРЮ ИЖРЬГЪИІ МГФЁЧЯДТ Ад ИёРћРЮ ФкРЮ ИЖРЬГЪ ОЧМКФкЕхРЬДй. GluptebaДТ НЧЧрЕЧИщ UAC BypassИІ АХУФМ TrustedInstallerРЧ БЧЧбРЛ РЬПыЧи НУНКХл БЧЧбРЛ АЎАд ЕШДй. БзИЎАэ C:Windowsrsscsrss.exe РЬИЇРИЗЮ СЄЛѓ ЧСЗЮММНКИІ РЇРхЧЯПЉ НУНКХлПЁ ЛѓСжЧбДй. РЬШФ УпАЁ И№ЕтРЛ ДйПюЗЮЕхЧЯДТЕЅ, Бз ДыЛѓРИЗЮДТ ЧСЗЮММНК Йз ЦФРЯЕщРЛ МћБтБт РЇЧб ЗчЦЎХЖ ЕхЖѓРЬЙіЕщРЬ РжРИИч, УжСОРћРИЗЮ МГФЁЕЧДТ ОЧМКФкЕхДТ XMR ФкРЮ ИЖРЬГЪ Йз SMB УыОрСЁРЛ ХыЧб РќЦФИІ РЇЧб РЬХЭГЮ КэЗч(Eternal Blue) ЦаХАСіАЁ РжДй. ЧіРч ШЎРЮЕШ Glupteba ДыКЮКаРК PUPИІ ХыЧи ДйПюЗЮЕхЕЧДТ ЙцНФРИЗЮ РЏЦї СпРЬДй. PUPИІ ХыЧи РЏЦї СпРгПЁЕЕ КвБИЧЯАэ MalPe ЦаФП ПмЧќРЛ АЎДТДйДТ АЭРЬ ЦЏТЁРЬДй.

Ёт5РЇ : РЮЦїНКЦПЗЏ ОЧМКФкЕх ЁЎIntelRapidЁЏ

IntelRapidДТ ClipbankerЖѓАэЕЕ ОЫЗССЎ РжРИИч АЈПА НУРЧ ЦФРЯИэРЬ IntelRapid.exe ЖѓДТ СЁПЁМ РЬИЇРЬ СЄЧиСГДй. ЦФРЯИэРК АшМг КЏАцЕЧДТ СпРЬИч, ЧіРчДТ РЏЦїЕЧДТ ЛљЧУЕщРК SmartClock.exe ЦФРЯИэРЛ ЛчПыЧбДй. АЈПА НУ ЛчПыРкРЧ ХЌИГКИЕхИІ И№ДЯХЭИЕЧЯИч, АЁЛѓШЦѓРЧ СіАЉ СжМвАЁ ХЌИГКИЕх ГЛПЁ СИРчЧв НУ АјАнРкРЧ СіАЉ СжМвЗЮ ЙйВуФЁБтЧбДйДТ Ад ОШЗІ ASEC КаМЎЦРРЧ МГИэРЬДй.

[БЧ Си БтРк(editor@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

.jpg)

БЧСиБтРк БтЛчКИБт

БЧСиБтРк БтЛчКИБт

[2025-04-07]

[2025-04-07]

.jpg)

.png)

.jpg)