피싱 메일에 삽입한 URL 대신, HTML 문서를 ‘견적서’ 사칭해 첨부하는 형태 증가

URL 이용한 피싱 사이트와 유사하지만, 백신 등으로 탐지 및 차단도 어려워

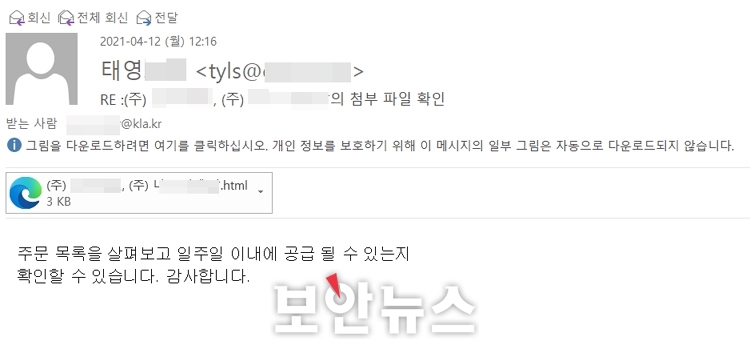

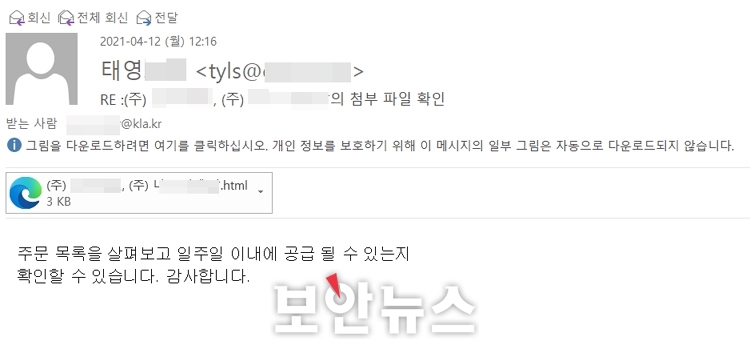

[보안뉴스 이상우 기자] 최근 피싱 이메일 동향을 살펴보면 한국어를 이용해 견적서, 인보이스 발행 등으로 위장한 공격 사례가 늘고 있으며, 이 과정에서 다른 경로로 입수한 이메일 본문이나 담당자 및 직함, 심지어 이메일 발송 계정까지 탈취해 사칭하는 등 정교함을 높여가고 있다. 특히, URL이나 이미지에 삽입한 하이퍼링크 등을 통해 피싱 사이트로 연결하고, 사용자 계정 정보 입력을 요구하는 방식뿐만 아니라, HTML 문서의 이름을 ‘견적서’, ‘인보이스’ 등으로 위장해 파일로 첨부하는 방식까지 늘고 있어 각별한 주의를 기울여야 한다.

HTML 문서의 경우 카드 명세서, 통신사 요금 내역 등 다양한 이메일 고지서에 쓰이는 방식이다. 일반 문서와 달리 문서 내에서 인터넷을 이용해 서버와 통신할 수 있도록 코딩할 수 있어 사용자 인증(생년월일을 통한 본인 확인 등) 등 보안과 관련한 기능을 구현할 수 있기 때문이다.

인터넷을 이용할 수 있다는 점은 사이버 공격자에게도 유용하다. 사용자를 별도의 피싱 사이트로 유도하지 않고도, 해당 문서에서 사용자가 입력한 정보를 자신이 지정한 서버로 전송할 수 있다. 특히, ‘견적서’ 같은 파일 이름을 사용하고 ‘보안’을 위해 ID와 비밀번호를 입력하라고 요구하는 등 그럴듯하게 속이는 것 역시 가능하다.

같은 피싱 공격이라도, URL과 비교해 HTML 문서를 이용했을 때 이점도 있다. 피싱 사이트는 우선 사이버 공격자가 원래 사이트와 유사하게 생긴 가짜 사이트를 만드는 데서 시작한다. 만약 우리가 이메일에 포함된 URL을 클릭할 경우 해당 페이지로 연결되며, 이 때 웹 브라우저에는 피싱 사이트의 주소가 고스란히 나타난다.

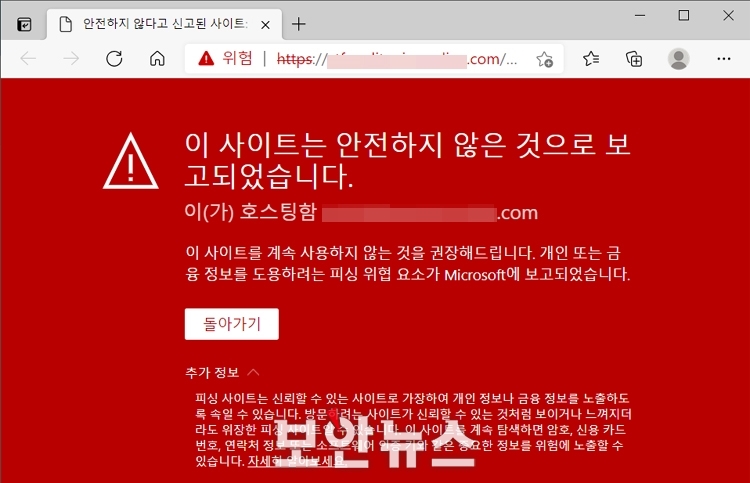

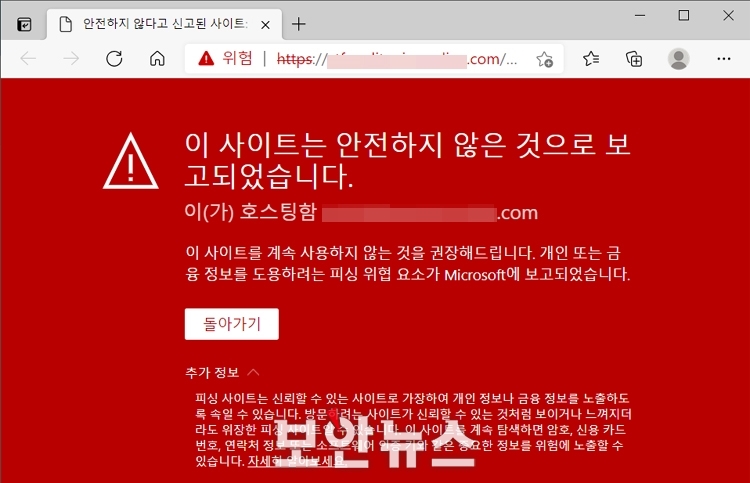

이러한 피싱은 보통 사이버 공격자가 관리가 허술한 웹사이트를 해킹한 뒤, 관리자 모르게 자신만의 피싱 페이지를 만드는 방식을 이용한다. 눈치가 빠른 사용자라면 자신이 알고 있는 원래 사이트와 주소가 전혀 다른 것을 보고 피싱 사이트임을 파악할 수 있다. 만약 정교한 공격자라면 원래 사이트와 유사한 형태의 인터넷 주소를 직접 등록하는 ‘타이포스쿼팅’ 기법을 이용하기도 한다. 하지만 이 역시 공격이 지속되면 안티 바이러스 등의 제품에서는 해당 URL을 악성 사이트로 분류해 접속 시 사용자에게 경고하기도 한다. 정리하자면 URL을 이용하는 피싱 공격은 눈에 띄기 쉽고 차단될 가능성도 크다.

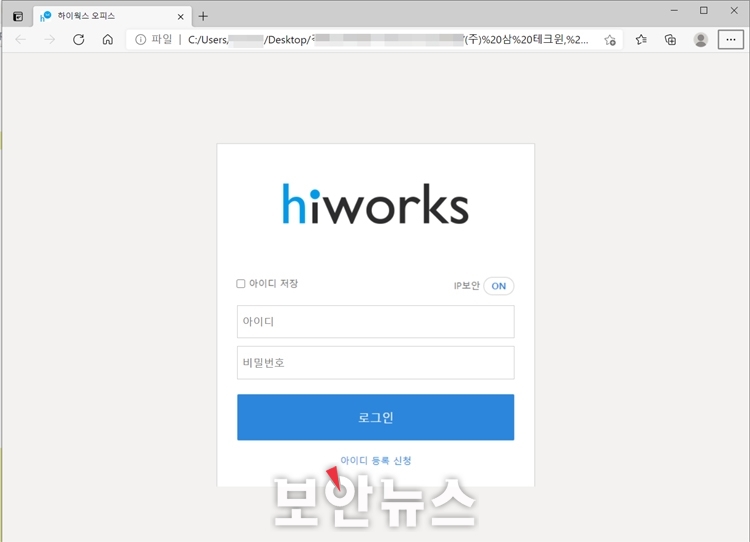

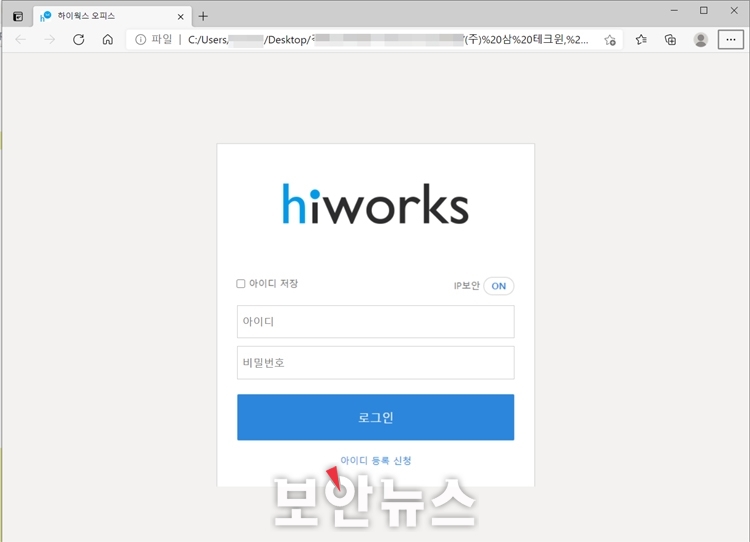

이와 달리, HTML 문서를 통한 피싱의 경우 웹 브라우저를 통해 실행된다는 점은 동일하지만, 주소 표시줄에는 URL이 아닌 파일 경로(HTML 문서가 저장된 PC 내 폴더)가 나타난다. 이 때문에 주소만으로는 사용자가 피싱임을 눈치핼 수 없으며, 백신 등의 보안 소프트웨어에서도 해당 파일을 탐지하지 못한다. 무엇보다 로컬 저장소(C드라이브 등)에 저장한 파일이기 때문에 인터넷에 연결되지 않을 것이라 오해하는 사용자도 있다.

그렇다면, 피싱을 위한 HTML 문서에 자신의 정보를 입력하면 어떤 일이 발생할까? 우선 다음 자료는 국내 대표적인 그룹웨어 로그인 화면을 사칭한 피싱용 HTML 파일로, 로그인을 위해 아이디와 비밀번호를 입력하라고 요구한다.

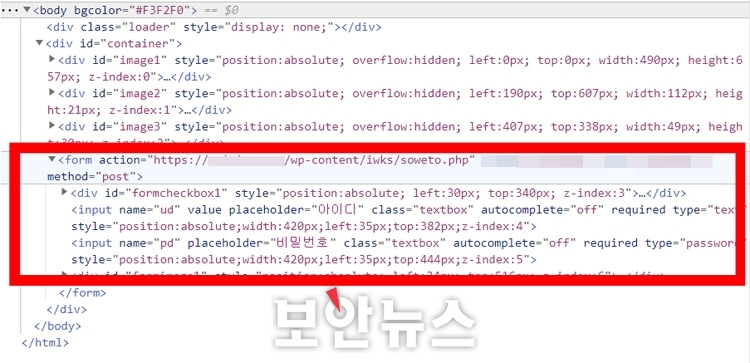

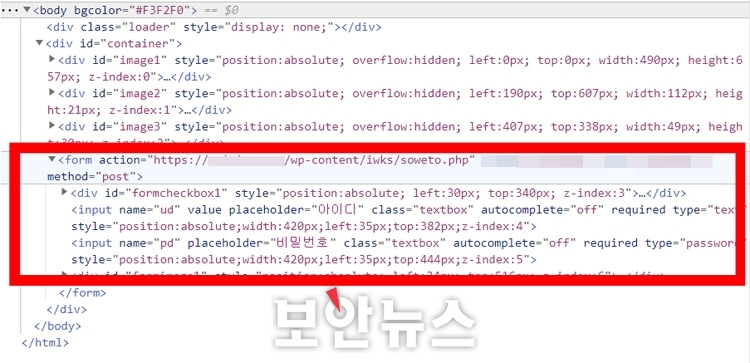

하지만 실제 HTML 코드를 보면 사용자가 입력한 폼 데이터(아이디/비밀번호 등)를 공격자가 지정한 URL로 전송하도록 구성돼 있다. 우선 [form action=“인터넷 주소”] 코드는 특정 데이터를 전송할 때 데이터가 도착하는 서버 주소를 명시하는 태그다. 함께 쓰인 [method=“post”] 코드는 데이터를 전송하는 방법을 정의하며, [form action=“인터넷 주소” method=“post”]라는 코드를 종합하면 공격자가 미리 지정해둔 서버에 폼 데이터를 전달하라는 코드가 완성된다.

즉, 사용자가 여기에 정보를 입력할 경우 해당 정보가 공격자에게 그대로 전달되는 셈이다. 실제로 코드를 보면 공격자는 해외에 있는 한 살균용 제품 쇼핑몰 사이트를 해킹한 뒤, 서버에 자신만의 파일 저장공간을 만들고 여기로 피해자가 입력한 아이디/비밀번호가 기록된다. 공격자는 이렇게 얻은 정보를 통해 직접 기업용 그룹웨어 서비스에 접근을 시도하거나, 다른 서비스에 로그인을 시도하는 ‘크리덴셜 스터핑’ 공격을 감행할 수 있다.

이러한 방식으로 데이터를 전송했을 경우, 웹 브라우저 캐시(임시 저장 파일)에도 기록되지 않기 때문에 사후 조사에서 어떤 경로로 계정정보가 유출됐는지 파악하기 어렵다. 무엇보다 이러한 피싱 파일은 웹 디자인을 하루만 배워도 제작할 수 있는 반면, 이러한 공격이 유포되는 범위나 위협도는 상당히 큰 편이다.

해당 코드가 없더라도 피싱일 가능성은 여전히 크다. 코드를 어떻게 짜느냐에 따라 서로 다른 방식으로 정보를 유출할 수 있고, HTML 뿐만 아니라 자바스크립트 등을 이용하는 경우도 있다. 이 때문에 사용자는 피싱 메일 피해를 예방하기 위해 애초에 불필요한 첨부 파일을 내려받거나 알 수 없는 URL을 클릭하는 것을 삼가야 한다. 또한, 이메일을 보낸 상대방의 이름과 이메일 주소 등을 확인하고, 이메일 본문 내용 및 서명 등과 대조해 보면서 의심스러운 메일을 걸러내야 한다.

[이상우 기자(boan@boannews.com)]

URL 이용한 피싱 사이트와 유사하지만, 백신 등으로 탐지 및 차단도 어려워

[보안뉴스 이상우 기자] 최근 피싱 이메일 동향을 살펴보면 한국어를 이용해 견적서, 인보이스 발행 등으로 위장한 공격 사례가 늘고 있으며, 이 과정에서 다른 경로로 입수한 이메일 본문이나 담당자 및 직함, 심지어 이메일 발송 계정까지 탈취해 사칭하는 등 정교함을 높여가고 있다. 특히, URL이나 이미지에 삽입한 하이퍼링크 등을 통해 피싱 사이트로 연결하고, 사용자 계정 정보 입력을 요구하는 방식뿐만 아니라, HTML 문서의 이름을 ‘견적서’, ‘인보이스’ 등으로 위장해 파일로 첨부하는 방식까지 늘고 있어 각별한 주의를 기울여야 한다.

▲HTML 형식의 악성파일이 포함된 피싱 메일 [자료=보안뉴스]

HTML 문서의 경우 카드 명세서, 통신사 요금 내역 등 다양한 이메일 고지서에 쓰이는 방식이다. 일반 문서와 달리 문서 내에서 인터넷을 이용해 서버와 통신할 수 있도록 코딩할 수 있어 사용자 인증(생년월일을 통한 본인 확인 등) 등 보안과 관련한 기능을 구현할 수 있기 때문이다.

인터넷을 이용할 수 있다는 점은 사이버 공격자에게도 유용하다. 사용자를 별도의 피싱 사이트로 유도하지 않고도, 해당 문서에서 사용자가 입력한 정보를 자신이 지정한 서버로 전송할 수 있다. 특히, ‘견적서’ 같은 파일 이름을 사용하고 ‘보안’을 위해 ID와 비밀번호를 입력하라고 요구하는 등 그럴듯하게 속이는 것 역시 가능하다.

같은 피싱 공격이라도, URL과 비교해 HTML 문서를 이용했을 때 이점도 있다. 피싱 사이트는 우선 사이버 공격자가 원래 사이트와 유사하게 생긴 가짜 사이트를 만드는 데서 시작한다. 만약 우리가 이메일에 포함된 URL을 클릭할 경우 해당 페이지로 연결되며, 이 때 웹 브라우저에는 피싱 사이트의 주소가 고스란히 나타난다.

이러한 피싱은 보통 사이버 공격자가 관리가 허술한 웹사이트를 해킹한 뒤, 관리자 모르게 자신만의 피싱 페이지를 만드는 방식을 이용한다. 눈치가 빠른 사용자라면 자신이 알고 있는 원래 사이트와 주소가 전혀 다른 것을 보고 피싱 사이트임을 파악할 수 있다. 만약 정교한 공격자라면 원래 사이트와 유사한 형태의 인터넷 주소를 직접 등록하는 ‘타이포스쿼팅’ 기법을 이용하기도 한다. 하지만 이 역시 공격이 지속되면 안티 바이러스 등의 제품에서는 해당 URL을 악성 사이트로 분류해 접속 시 사용자에게 경고하기도 한다. 정리하자면 URL을 이용하는 피싱 공격은 눈에 띄기 쉽고 차단될 가능성도 크다.

▲일정 기간 공격에 쓰인 웹 페이지는 차단될 가능성이 크다[자료=보안뉴스]

이와 달리, HTML 문서를 통한 피싱의 경우 웹 브라우저를 통해 실행된다는 점은 동일하지만, 주소 표시줄에는 URL이 아닌 파일 경로(HTML 문서가 저장된 PC 내 폴더)가 나타난다. 이 때문에 주소만으로는 사용자가 피싱임을 눈치핼 수 없으며, 백신 등의 보안 소프트웨어에서도 해당 파일을 탐지하지 못한다. 무엇보다 로컬 저장소(C드라이브 등)에 저장한 파일이기 때문에 인터넷에 연결되지 않을 것이라 오해하는 사용자도 있다.

그렇다면, 피싱을 위한 HTML 문서에 자신의 정보를 입력하면 어떤 일이 발생할까? 우선 다음 자료는 국내 대표적인 그룹웨어 로그인 화면을 사칭한 피싱용 HTML 파일로, 로그인을 위해 아이디와 비밀번호를 입력하라고 요구한다.

▲가짜 기업용 이메일 서비스 로그인 화면[자료=보안뉴스]

하지만 실제 HTML 코드를 보면 사용자가 입력한 폼 데이터(아이디/비밀번호 등)를 공격자가 지정한 URL로 전송하도록 구성돼 있다. 우선 [form action=“인터넷 주소”] 코드는 특정 데이터를 전송할 때 데이터가 도착하는 서버 주소를 명시하는 태그다. 함께 쓰인 [method=“post”] 코드는 데이터를 전송하는 방법을 정의하며, [form action=“인터넷 주소” method=“post”]라는 코드를 종합하면 공격자가 미리 지정해둔 서버에 폼 데이터를 전달하라는 코드가 완성된다.

▲HTML 문서에 계정정보 입력시 공격자가 지정한 공간으로 계정정보가 전송된다[자료=보안뉴스]

즉, 사용자가 여기에 정보를 입력할 경우 해당 정보가 공격자에게 그대로 전달되는 셈이다. 실제로 코드를 보면 공격자는 해외에 있는 한 살균용 제품 쇼핑몰 사이트를 해킹한 뒤, 서버에 자신만의 파일 저장공간을 만들고 여기로 피해자가 입력한 아이디/비밀번호가 기록된다. 공격자는 이렇게 얻은 정보를 통해 직접 기업용 그룹웨어 서비스에 접근을 시도하거나, 다른 서비스에 로그인을 시도하는 ‘크리덴셜 스터핑’ 공격을 감행할 수 있다.

이러한 방식으로 데이터를 전송했을 경우, 웹 브라우저 캐시(임시 저장 파일)에도 기록되지 않기 때문에 사후 조사에서 어떤 경로로 계정정보가 유출됐는지 파악하기 어렵다. 무엇보다 이러한 피싱 파일은 웹 디자인을 하루만 배워도 제작할 수 있는 반면, 이러한 공격이 유포되는 범위나 위협도는 상당히 큰 편이다.

해당 코드가 없더라도 피싱일 가능성은 여전히 크다. 코드를 어떻게 짜느냐에 따라 서로 다른 방식으로 정보를 유출할 수 있고, HTML 뿐만 아니라 자바스크립트 등을 이용하는 경우도 있다. 이 때문에 사용자는 피싱 메일 피해를 예방하기 위해 애초에 불필요한 첨부 파일을 내려받거나 알 수 없는 URL을 클릭하는 것을 삼가야 한다. 또한, 이메일을 보낸 상대방의 이름과 이메일 주소 등을 확인하고, 이메일 본문 내용 및 서명 등과 대조해 보면서 의심스러운 메일을 걸러내야 한다.

[이상우 기자(boan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

이상우기자 기사보기

이상우기자 기사보기

[2025-04-07]

[2025-04-07] .jpg)