5월 둘째 주 악성메일 63건 발견...5월 첫째 주 32건 대비 2배 증가

이스트시큐리티 ESRC 자체 이메일 모니터링 시스템 데이터 분석결과 살펴보니

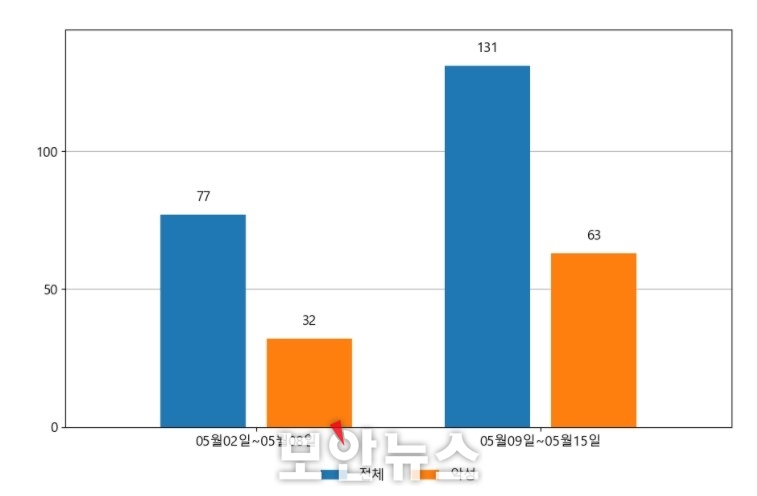

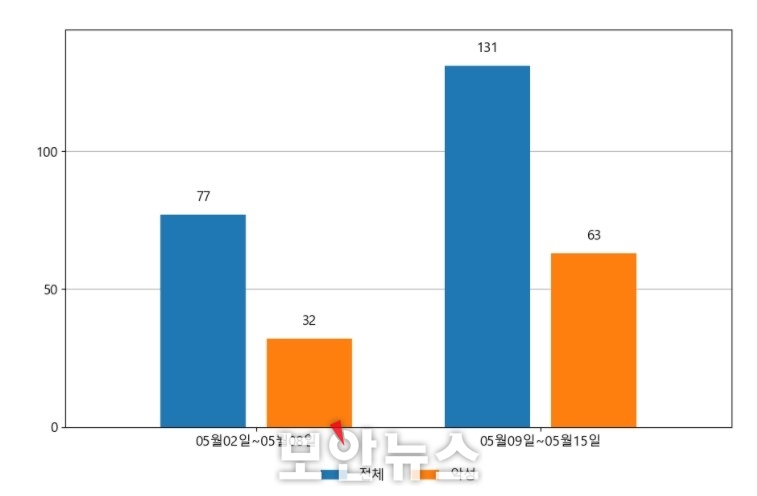

[보안뉴스 원병철 기자] 5월 둘째 주 발견된 악성메일은 총 63건으로 첫째 주 대비 2배가량 증가한 것으로 나타났다. 이스트시큐리티 시큐리티대응센터(ESRC, 센터장 문종현)는 자체 운영 중인 이메일 모니터링 시스템의 데이터를 기반으로 5월 9일~5월 15일까지의 주간 통계 정보를 발표했다.

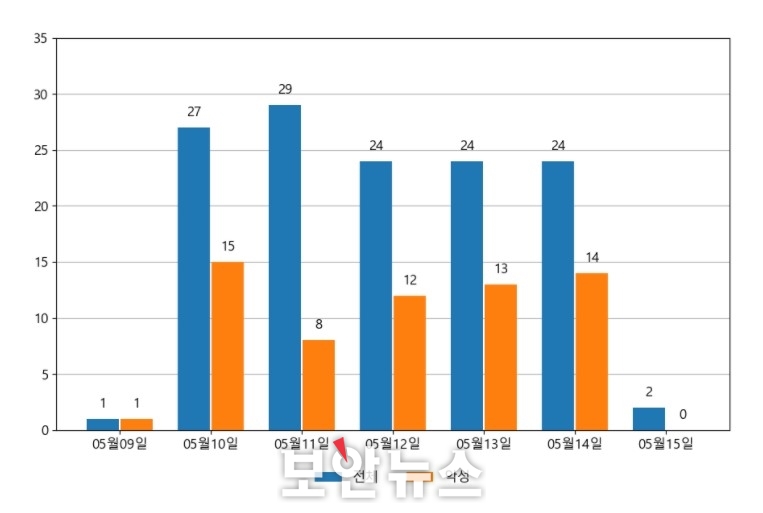

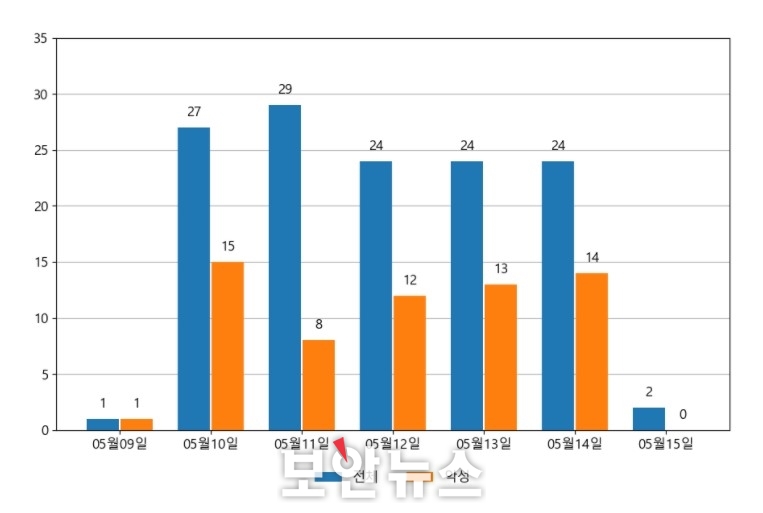

지난주 이메일 유입량은 총 131건이며, 그중 악성은 63건으로 48.09%의 비율을 보였다. 특히, 악성 이메일의 경우 그 전주(5월 첫째 주) 32건과 비교했을 때, 31건이 증가한 것을 알 수 있다. 일일 유입량은 하루 최저 1건(악성 1건)에서 최대 29건(악성 15건)으로 일별 편차가 있었지만, 보통 토요일과 일요일 등 주말에 이메일 유입이 적다는 것을 알 수 있다.

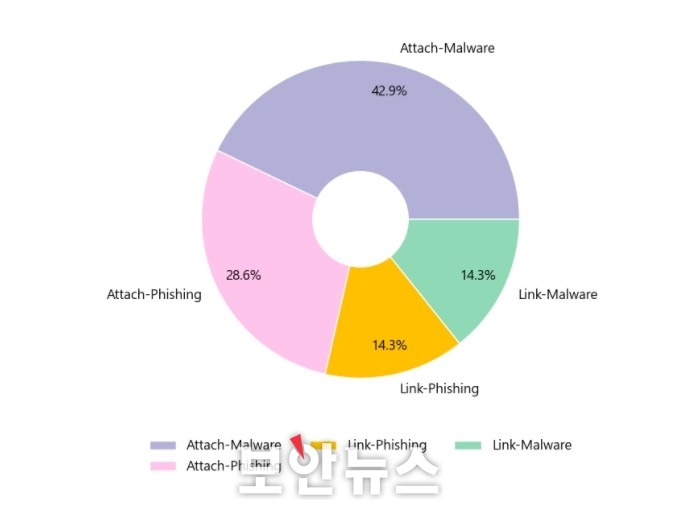

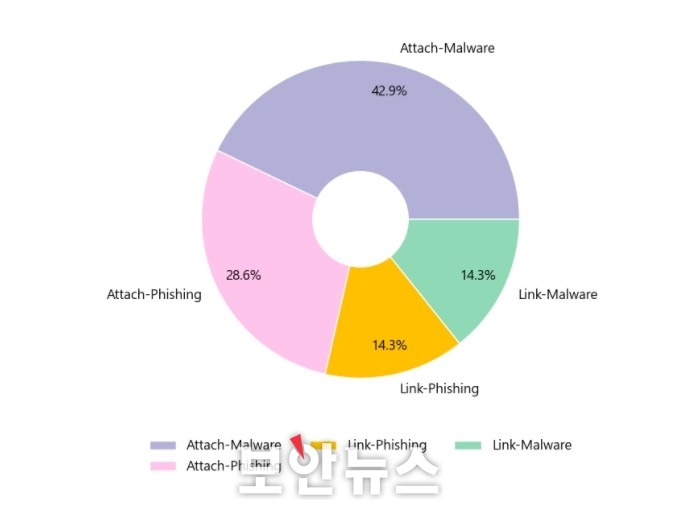

악성 이메일을 유형별로 살펴보면, 63건 중 △Attach-Malware형이 42.9%로 가장 많았고 뒤이어 △Attach-Phishing형이 28.6%를 나타냈다.

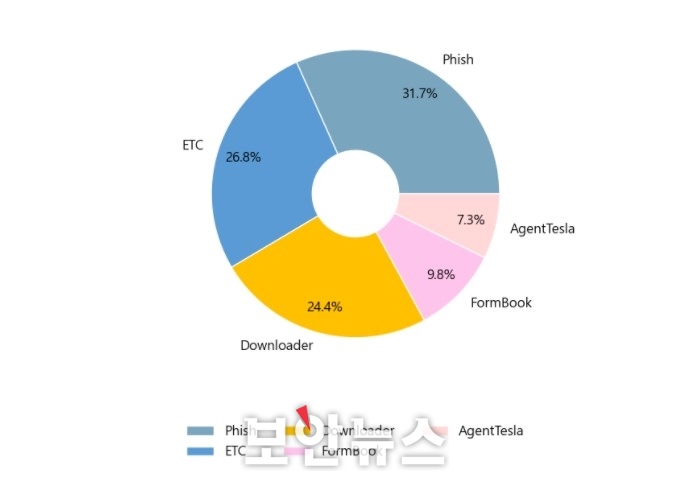

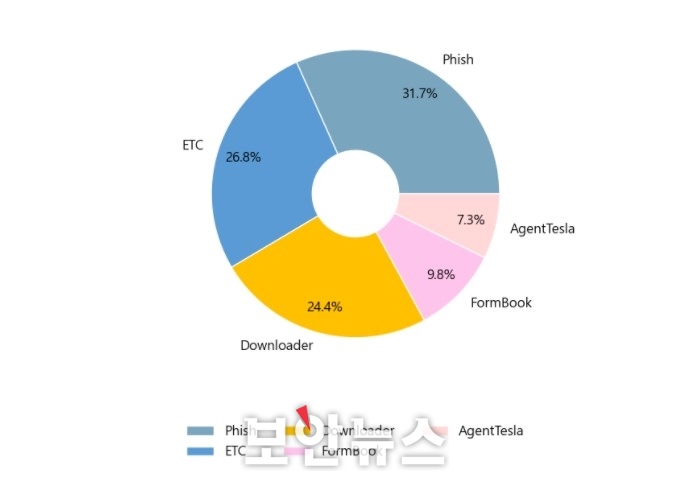

악성 이메일에 첨부된 첨부파일은 △Phish 형태가 31.7%로 제일 큰 비중을 차지했고, 뒤이어 △ETC △Downloader가 각각 26.8%, 24.4%의 비중으로 뒤를 이었다.

지난 주 같은 제목으로 다수 유포된 위협 이메일의 제목들은 다음과 같다.

·Payment from your account.

·Bank Details - Requirement

·Fwd:Re : PURCAHSE ORDER SENT FROM PETRA SRL CO.,LTD

·견적 요청

·Re: cerere urgentă

·Re: RE: Pregunta

·FW: Document - Banca Transilvania

·Invoice Due Soon!

·FedEx Billing - Invoice Ready for Payment

·RE: Order # 700213 // PO 107775-PI 2009034

아울러 지난 주 유포된 위협 이메일의 대표적인 악성 첨부파일은 다음과 같다.

·Comanda de achiziție.zip

·Bank Details - Requirement.xlsx

·Bank Details.zip

·Signed Contract.Html

·Document_BT24PDF.7z

·Invoice-1002.pdf

·7-647-66851.rtf

·SHIPPING DOCUMENT.html

·PO#1099.HTML

·Booking.rar

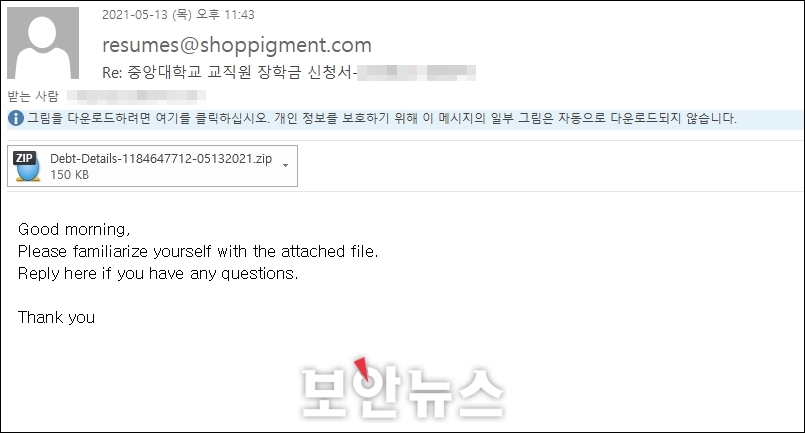

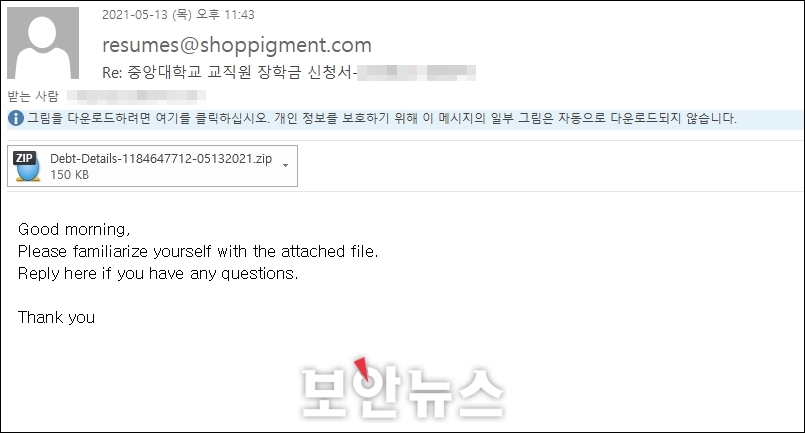

ESRC는 이번 주 가장 조심해야 할 악성 이메일로 ‘교직원 장학금 신청서’라는 제목의 악성 이메일을 선정했다. 이 악성 이메일은 지난 13일 대량으로 유포가 된 것으로 보이며, 실제 본문은 제목과는 관련이 없고, 첨부파일을 확인하면 매크로가 실행되며 악성코드가 설치된다. 특히, 최근에는 이런 방식으로 제목만 변경한 악성 이메일이 계속 유포되고 있으므로 이메일 확인시 주의가 필요하다.

이 교직원 장학금 신청서 제목의 악성메일은 압축된(ZIP) 첨부파일을 담고 있으며, 풀어보면 확장자가 변경된 액셀 파일(xlsm)이 나온다. 파일을 실행할 경우 ‘매크로를 사용할 수 없도록 설정했습니다’라는 문구와 함께 ‘편집 사용’ 및 ‘콘텐츠 사용’ 버튼을 실행하도록 유도하며, 실행할 경우 ‘QakBot(이하 Qbot)’ 악성코드를 다운로드 및 실행한다.

QBot은 사용자 PC 정보를 수집 및 전송 후 명령제어(C&C) 서버에서 공격자 명령에 따라 다운로더, 인젝션 등 추가 악성 행위를 수행하는 악성코드다. ESRC는 “Qbot이 백신 프로세스에 따라 악성코드 설치 및 실행 방법이 다르며, 페이로드에서 약 151개의 C&C 목록을 사용한다”면서, “C&C에서 브라우저, 뱅킹 정보 탈취 관련 추가 모듈 등을 다운받는 것으로 알려져 있어, 특히 기업체에서 감염이 되는 경우 큰 피해가 발생할 수 있다”고 조언했다.

[원병철 기자(boanone@boannews.com)]

이스트시큐리티 ESRC 자체 이메일 모니터링 시스템 데이터 분석결과 살펴보니

[보안뉴스 원병철 기자] 5월 둘째 주 발견된 악성메일은 총 63건으로 첫째 주 대비 2배가량 증가한 것으로 나타났다. 이스트시큐리티 시큐리티대응센터(ESRC, 센터장 문종현)는 자체 운영 중인 이메일 모니터링 시스템의 데이터를 기반으로 5월 9일~5월 15일까지의 주간 통계 정보를 발표했다.

[이미지=utoimage]

지난주 이메일 유입량은 총 131건이며, 그중 악성은 63건으로 48.09%의 비율을 보였다. 특히, 악성 이메일의 경우 그 전주(5월 첫째 주) 32건과 비교했을 때, 31건이 증가한 것을 알 수 있다. 일일 유입량은 하루 최저 1건(악성 1건)에서 최대 29건(악성 15건)으로 일별 편차가 있었지만, 보통 토요일과 일요일 등 주말에 이메일 유입이 적다는 것을 알 수 있다.

▲5월 9~15일 이메일 주간 유입량[자료=ESRC]

악성 이메일을 유형별로 살펴보면, 63건 중 △Attach-Malware형이 42.9%로 가장 많았고 뒤이어 △Attach-Phishing형이 28.6%를 나타냈다.

▲5월 9~15일 이메일 일일 유입량[자료=ESRC]

악성 이메일에 첨부된 첨부파일은 △Phish 형태가 31.7%로 제일 큰 비중을 차지했고, 뒤이어 △ETC △Downloader가 각각 26.8%, 24.4%의 비중으로 뒤를 이었다.

▲악성 이메일 유형[자료=ESRC]

지난 주 같은 제목으로 다수 유포된 위협 이메일의 제목들은 다음과 같다.

·Payment from your account.

·Bank Details - Requirement

·Fwd:Re : PURCAHSE ORDER SENT FROM PETRA SRL CO.,LTD

·견적 요청

·Re: cerere urgentă

·Re: RE: Pregunta

·FW: Document - Banca Transilvania

·Invoice Due Soon!

·FedEx Billing - Invoice Ready for Payment

·RE: Order # 700213 // PO 107775-PI 2009034

▲첨부파일 종류[자료=ESRC]

아울러 지난 주 유포된 위협 이메일의 대표적인 악성 첨부파일은 다음과 같다.

·Comanda de achiziție.zip

·Bank Details - Requirement.xlsx

·Bank Details.zip

·Signed Contract.Html

·Document_BT24PDF.7z

·Invoice-1002.pdf

·7-647-66851.rtf

·SHIPPING DOCUMENT.html

·PO#1099.HTML

·Booking.rar

ESRC는 이번 주 가장 조심해야 할 악성 이메일로 ‘교직원 장학금 신청서’라는 제목의 악성 이메일을 선정했다. 이 악성 이메일은 지난 13일 대량으로 유포가 된 것으로 보이며, 실제 본문은 제목과는 관련이 없고, 첨부파일을 확인하면 매크로가 실행되며 악성코드가 설치된다. 특히, 최근에는 이런 방식으로 제목만 변경한 악성 이메일이 계속 유포되고 있으므로 이메일 확인시 주의가 필요하다.

▲교직원 장학금 신청서 악성 이메일[자료=ESRC]

이 교직원 장학금 신청서 제목의 악성메일은 압축된(ZIP) 첨부파일을 담고 있으며, 풀어보면 확장자가 변경된 액셀 파일(xlsm)이 나온다. 파일을 실행할 경우 ‘매크로를 사용할 수 없도록 설정했습니다’라는 문구와 함께 ‘편집 사용’ 및 ‘콘텐츠 사용’ 버튼을 실행하도록 유도하며, 실행할 경우 ‘QakBot(이하 Qbot)’ 악성코드를 다운로드 및 실행한다.

QBot은 사용자 PC 정보를 수집 및 전송 후 명령제어(C&C) 서버에서 공격자 명령에 따라 다운로더, 인젝션 등 추가 악성 행위를 수행하는 악성코드다. ESRC는 “Qbot이 백신 프로세스에 따라 악성코드 설치 및 실행 방법이 다르며, 페이로드에서 약 151개의 C&C 목록을 사용한다”면서, “C&C에서 브라우저, 뱅킹 정보 탈취 관련 추가 모듈 등을 다운받는 것으로 알려져 있어, 특히 기업체에서 감염이 되는 경우 큰 피해가 발생할 수 있다”고 조언했다.

[원병철 기자(boanone@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

원병철기자 기사보기

원병철기자 기사보기

[2025-04-07]

[2025-04-07]

.jpg)

.jpg)

.png)

.jpg)