БГЙІЧб ЙцНФРЬЖѓЕЕ УЗКЮЦФРЯ Йз URL СжРЧЧЯБт, ЙщНХ ЛчПыЧЯБт Ею БтКЛ КИОШМіФЂРИЗЮ ЧЧЧи ПЙЙц АЁДЩ

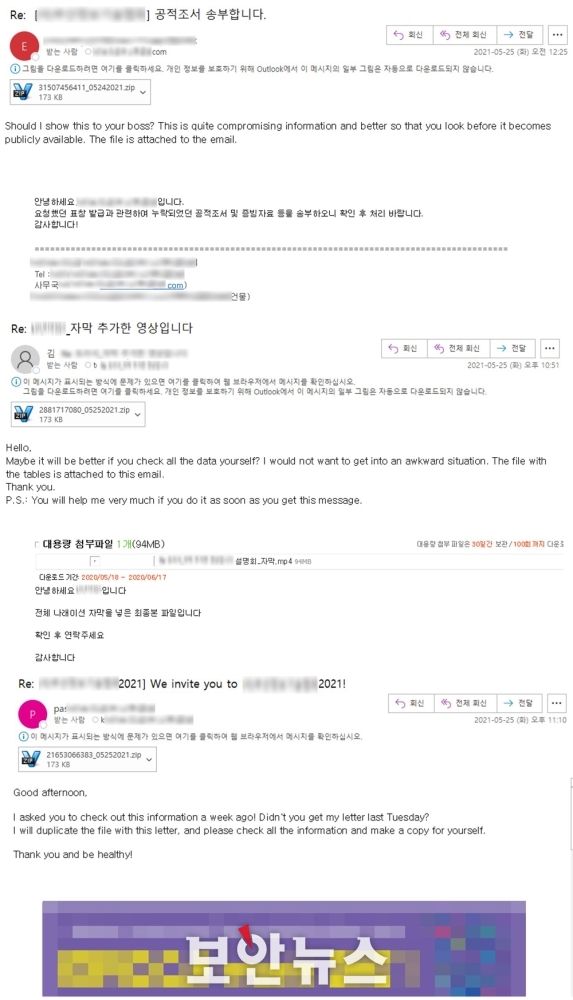

[КИОШДКНК РЬЛѓПь БтРк] УжБй ОїЙЋИоРЯ ШИНХРИЗЮ ОЧМКФкЕхИІ РЏЦїЧЯДТ ЛчЗЪАЁ ЕюРхЧи ЛчПыРк СжРЧАЁ ЧЪПфЧЯДй. АјАнРкДТ АјРћСЖМ МлКЮ, ЕППЕЛѓ ЦэС§КЛ ШЎРЮ ПфУЛ, ЧаМњ ЧрЛчОШГЛ Ею СжСІРЧ ОїЙЋАќЗУ ИоРЯРЛ ЙЬИЎ МіС§ЧпДй. РЬШФ ЧиДч ИоРЯРЛ ЙпМлЧб ЛчПыРкИІ ХИБъЦУЧи ОЧМК ПЂМПЦФРЯРЬ ДуБф ОаУрЦФРЯРЛ УЗКЮЧи ШИНХ ИоРЯРЛ КИГТДй. ЦЏШї, АјАнРкДТ ШИНХПЁ СЄКИАјАГ ЧљЙк Йз ОїЙЋ ПфУЛРЛ БтРчЧи ЛчПыРкРЧ УЗКЮЦФРЯ НЧЧрРЛ РЏЕЕЧпДй.

ЁуОЧМК ИоРЯ РЏЧќ[РкЗс=ОШЗІ]

ОШЗІРЬ РЬЙјПЁ ЙпАпЧб ОЧМК ИоРЯРК Уб 3СОЗљДй. ЁтИеРњ АјАнРкДТ ЦЏСЄ ЛчПыРкАЁ ЧЅУЂ ЙпБоРЛ РЇЧи ЙпМлЧб АјРћСЖМ ИоРЯПЁ ДыЧб ШИНХРИЗЮ ЁЎДчНХРЧ ЛѓЛчПЁАд РЬ ИоРЯРЛ КИПЉСйБю?ЁЏЖѓИч ЁЎСЄКИАЁ АјАГЕЧБт РќПЁ УЗКЮЦФРЯРЛ ШЎРЮЧЯЖѓЁЏДТ ЧљЙкМК ГЛПыРЛ БтРчЧпДй. ЁтЖЧ, ДйИЅ ЛчПыРкАЁ КИГН ЕППЕЛѓ ЦэС§КЛ ШЎРЮ ПфУЛ ИоРЯПЁ ЁЎИ№Еч ЕЅРЬХЭИІ СїСЂ ШЎРЮЧЯИщ ССАкДй, ЦФРЯРЛ УЗКЮЧпДйЁЏДТ ГЛПыРИЗЮ ШИНХЧЯБтЕЕ ЧпРИИч ЁтРЬПмПЁ АјАнРкДТ ЦЏСЄ ДмУМАЁ ЙпМлЧб ЧаМњЧрЛч ОШГЛ ИоРЯПЁ ДыЧб ШИНХРИЗЮ ЁЎРЯСжРЯ РќПЁ ШЎРЮЧЯЖѓАэ ПфУЛЧб ГЛПыРЬ РжДй. ЦФРЯРЛ КЙЛчЧпРИДЯ ШЎРЮЧЯЖѓЁЏДТ ГЛПыРЛ КИГЛ ОЧМК УЗКЮЦФРЯ НЧЧрРЛ РЏЕЕЧЯБтЕЕ ЧпДй.

3СОЗљ И№ЕЮ ОЧМКФкЕх ЕПРл ЙцНФРК ЕПРЯЧЯДй. ИИОр ЛчПыРкАЁ ЙЋНЩФк ЧиДч ШИНХ ИоРЯРЧ УЗКЮЦФРЯРЛ ГЛЗСЙоОЦ ОЧМК ПЂМПЦФРЯРЛ НЧЧрЧЯИщ ЁЎГЛПыРЛ КИБт РЇЧи ФмХйУї ЛчПы ЙіЦАРЛ ХЌИЏЧЯЖѓЁЏДТ ИоНУСіАЁ ЕюРхЧбДй. ЛчПыРкАЁ ИоНУСіПЁ МгОЦ ШИщ ЛѓДмРЧ ЁЎФмХйУї ЛчПыЁЏ ЙіЦАРЛ ХЌИЏЧв АцПь ИХХЉЗЮИІ ХыЧи ОЧМКФкЕхИІ НЧЧрЧбДй. РЬШФ ОЧМКФкЕхДТ ИэЗЩСІОю(C&C) МЙіПЁ СЂМгЧи ЗЃМЖПўОю, СЄКИРЏУт ОЧМКФкЕх ЕюРЛ УпАЁЗЮ ГЛЗСЙоДТДй. ЧіРч ОШЗІ V3 СІЧАБКРК ЧиДч ОЧМКФкЕхИІ СјДмЧЯАэ РжДй.

РЬПЭ ААРК ОЧМКФкЕх ЧЧЧиИІ СйРЬБт РЇЧиМДТ ЁтУтУГАЁ КвКаИэЧб ИоРЯРЧ УЗКЮЦФРЯЁЄURL НЧЧрБнСі ЁтЙщНХ УжНХЙіРќ РЏСі Йз НЧНУАЃ АЈНУ БтДЩ НЧЧр ЁтЦФРЯ НЧЧр Рќ УжНХ ЙіРќ ЙщНХРИЗЮ АЫЛч ЁтПюПЕУМСІ Йз РЅ КъЖѓПьРњ(IE, ХЉЗв, ЦФРЬОюЦјНК Ею), ПРЧЧНК SW УжНХ КИОШ ЦаФЁ РћПы Ею БтКЛРћРЮ КИОШ МіФЂРЛ СиМіЧиОп ЧбДй.

ОШЗІ КаМЎЦР РхМСи СжРгПЌБИПјРК ЁАРЬЙј ЛчЗЪДТ АјАнРкАЁ ДйОчЧб ЙцЙ§РИЗЮ ЛчПыРкАЁ КИГН ИоРЯРЛ МіС§Чи ЧиДч ИоРЯРЧ ШИНХРИЗЮ ОЧМКФкЕх РЏЦїИІ НУЕЕЧб АЭРЬ ЦЏТЁЁБРЬЖѓИч, ЁАСїСЂ КИГН ИоРЯПЁ ДыЧб ШИНХРЬБт ЖЇЙЎПЁ ЛчПыРкЕщРЬ РЧНЩЧЯСі ОЪАэ ЧЧЧиИІ ДчЧв Мі РжОю РЬИІ ПЙЙцЧЯБт РЇЧиМДТ УтУГАЁ КвКаИэЧб ИоРЯРЬГЊ УЗКЮЦФРЯ ЕюРК НЧЧрЧЯСі ИЛОЦОп ЧбДйЁБАэ ИЛЧпДй.

[РЬЛѓПь БтРк(boan@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

РЬЛѓПьБтРк БтЛчКИБт

РЬЛѓПьБтРк БтЛчКИБт

[2025-04-07]

[2025-04-07] .jpg)

.jpg)

.jpg)