급증하는 해킹 메일과 악성 첨부파일 해결책, 콘텐츠 무해화(CDR) 솔루션 집중 진단

외부 파일에 대해 철저히 검사하고 시스템 내부로 들여보내는 ‘디지털 방역’ 필요

시큐레터 임차성 대표 “리버스 엔지니어링 기반 악성코드 탐지 기술로 디지털 파일 검역”

[보안뉴스 이상우 기자] 사이버 공격자가 사용자의 시스템에 침투하는 방식은 다양하지만, 제대로 된 행위를 하기 위해서는 시스템 내에서 악성코드를 실행해야 한다. 작은 코드 한 줄이라도 실행하는 데 성공한다면, 해당 코드는 이후 명령제어 서버와 통신해 추가적인 파일을 내려받고, 랜섬웨어 감염, 정보 유출 등 치명적인 공격을 수행한다. 공격자는 이러한 코드를 실행하기 위해 운영체제나 하드웨어·소프트웨어의 취약점을 이용하기도 하지만, 사회공학적 기법을 통해 사용자 스스로 PC나 시스템에서 트로이목마 등의 악성파일을 실행하도록 하는 방식 역시 많이 쓰인다.

AV-TEST가 발표한 2019~2020년 보안 보고서에 따르면, 2019년부터 약 1년간 새롭게 생성된 악성코드는 1억 1,431만 2,703개며, 이 중 트로이목마가 58.29%를 차지한 것으로 나타났다. 공격자는 이용 가능한 모든 디지털 채널을 이용하는 사용자에게 악성코드를 유포하며, 대표적인 경로로는 웹 사이트를 통한 감염, 대규모 악성 이메일 캠페인, 불법 소프트웨어나 크랙 등으로 위장한 유포, 멀티미디어 콘텐츠 속 은닉 등의 방식을 사용한 것으로 나타났다.

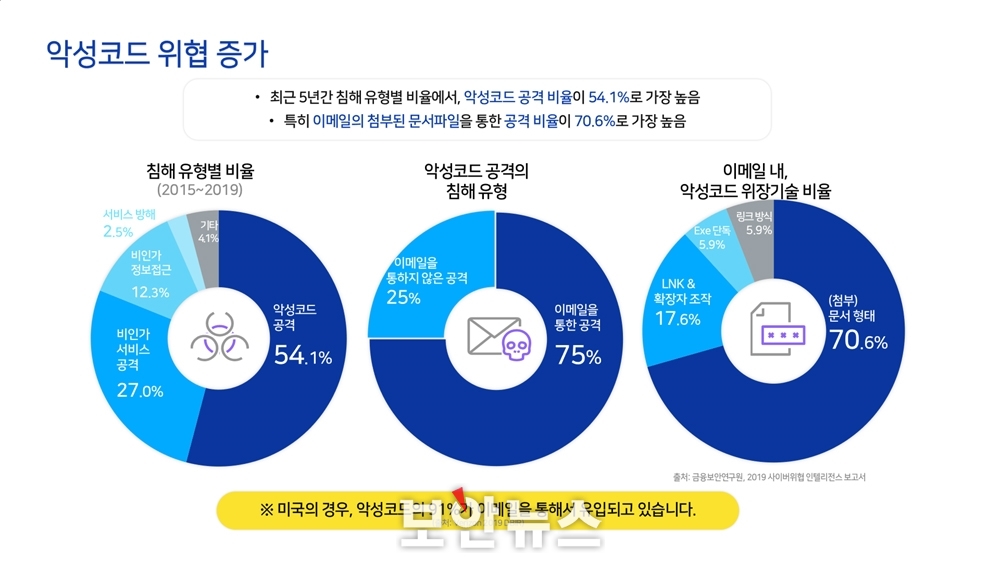

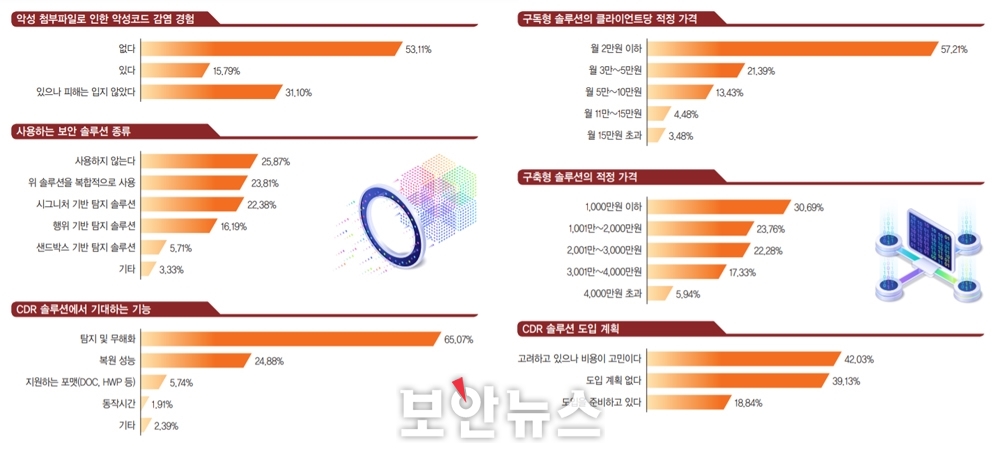

코로나19 대유행 이후로 사이버 공격은 더욱 증가하고 있다. 금융보안원이 지난해 5월 발표한 자료에 따르면 코로나19가 세계적으로 유행하면서 사이버 공간에서도 이와 관련한 위협이 지속되고 있다. 주로 사회공학적 기법인 피싱에 코로나19 이슈가 이용되고 있으며, 마이크로소프트는 매일 6만개 가량의 악성 첨부파일과 링크를 탐지하고, 구글은 G메일에서 탐지한 피싱 메일을 하루 2억 5,000만개 가량 차단하고 있는 실정이다. 코로나19 관련 악성코드는 주로 정보탈취를 위해 유포되고 있으며, 문서 파일이나 실행 파일로 위장한 악성코드를 통해 PC 내부 정보를 탈취한 뒤 명령제어 서버로 전송한다. 사이버 범죄 조사기업 Group-IB는 코로나19 관련 악성코드 중 정보탈취형 악성코드가 83%를 차지한다고 발표하기도 했다.

전염병 확산 방지를 위해 도입한 재택근무 역시 보안 위협으로 자리 잡았다. 가정에서 업무를 처리하면서 개인용 컴퓨터를 활용하는 사례도 늘고 있는데, 문제는 이를 업무에만 사용하는 것이 아니라는 점이다. 사용자는 자신의 PC를 업무뿐만 아니라 웹 서핑이나 엔터테인먼트 등 다양한 용도로 사용하고 있으며, 이 과정에서 악성 웹 사이트에 접속할 가능성도 있다. 특히, 집에서 여가시간을 즐기기 위해 불법 복제된 콘텐츠(영화, 게임 설치 파일) 등을 무단으로 내려받아 실행하면서 개인용 컴퓨터가 악성코드에 감염될 수 있다. 이러한 기기가 향후 기업 업무 시스템에 접속할 경우 숨어있던 악성코드가 기업의 주요 정보자산에 접근할 가능성도 있다.

코로나19와 함께하는 오늘날, 우리는 철저한 방역을 위해 노력하고 있다. 출입 시 명부를 작성하고 체온을 측정한다. 또한, 마스크를 착용하지 않으면 공공시설이나 매장에 입장할 수도 없다. 이와 마찬가지로 코로나19 시대에는 디지털 파일이 ‘확진자’가 아닌지 철저히 검사하고 시스템 내부로 들여보내는 ‘디지털 방역’이 필요하다.

디지털 파일에 대한 방역 시스템, CDR

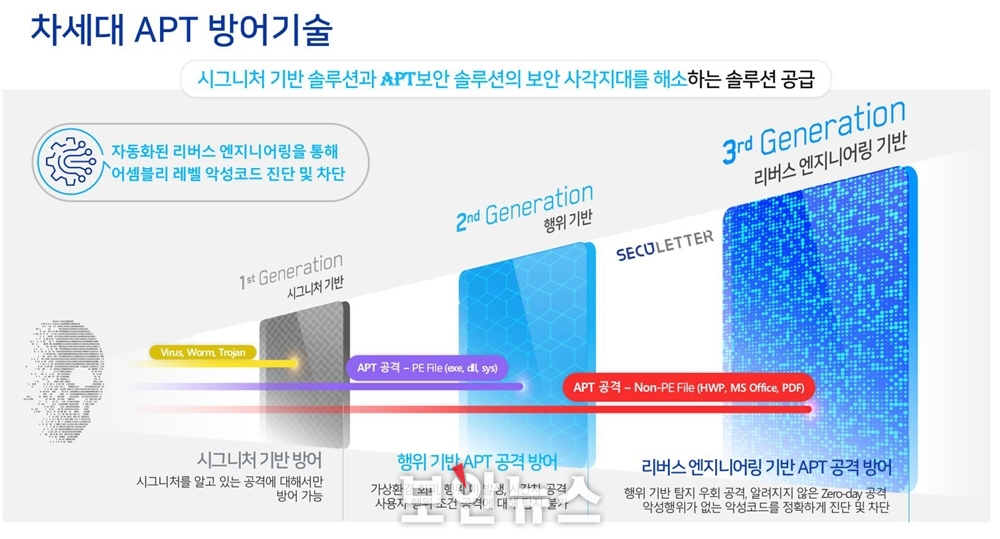

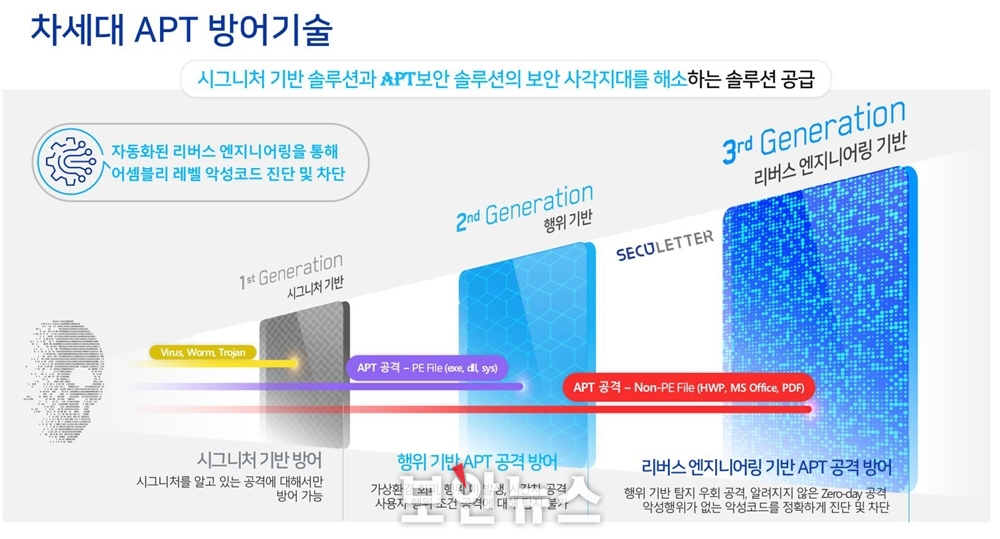

우리가 일반적으로 사용하는 ‘백신’은 이를 개발한 보안 기업이 새롭게 등장한 악성코드 정보를 업데이트해야 이를 탐지하고 차단할 수 있다. 따라서 최초로 등장한 랜섬웨어나 트로이 목마 등 *.exe 형식을 사용하는 실행 파일은 일반적으로 백신에 탐지되기 어렵다. 하지만, 이러한 파일이 보안 담당자의 눈에 띄고, 바이러스 정의 데이터베이스에 등록되면 이후에는 일반적인 백신에서도 쉽게 탐지 및 차단된다.

그런데 사이버 공격자가 유포하는 형식 중에는 실행 파일뿐만 아니라 문서 등으로 위장한 비실행 파일도 존재한다. 겉으로 보기에 *.doc, *.hwp, *.pdf 등 일반적인 문서로 위장하고 있지만, 이를 실행할 경우 공격 자가 미리 설정해둔 코드가 작동한다.

이러한 공격은 해당 문서 파일에서 정상적으로 제공하는 기능(매크로, VBS, 객체 연결 삽입 등)을 이용해 공격자가 심어놓은 악성 명령을 실행한다. 실행 파일과 달리 문서 등의 비실행 파일은 내용이나 정보를 쉽게 변경할 수 있으며, 공격자가 이를 변경할 경우 악성코드는 그대로지만 백신에서는 ‘시그니처’가 바뀐 셈이기 때문에 탐지할 수 없다.

앞서 언급한 것처럼 오늘날 개인과 기업을 노리는 사이버 공격은 이메일 첨부파일을 통해 주로 발생한다. 특히, 과거보다 사용자의 보안의식이 강화된 오늘날, 알 수 없는 실행 파일에 대한 경각심이 커진 만큼 비실행 파일과 함께 ‘동향 보고서’, ‘거래 명세서’ 등의 이름으로 사용자를 유혹하는 비실행 파일을 주로 사용하는 상황이다.

일반 문서로 위장한 악성코드의 경우 사용자 본인도 모르게 악성 행위가 이뤄질 수 있다. 보통 문서 포맷을 이용한 공격은 주로 문서의 기능을 이용하는 형태와 함께 해당 문서를 사용하기 위한 소프트웨어(워드, 한컴, 엑셀 등)의 특정 버전 취약점을 이용하기도 한다. 특히, 매크로나 객체연결삽입 등의 기능을 이용한 공격은 문서를 실행하더라도 기본적으로 차단되는 반면, 취약점을 통한 익스플로잇은 사용자가 문서를 열어보기만 해도 실행되기 때문에 상대적으로 위험하다.

CDR(콘텐츠 무해화, Content Disarm&Reconstruction)은 이처럼 파일 내부에 숨어있는 악성 행위를 사전에 탐지하고 유해한 요소를 제거(Disarm)해 다시 사용할 수 있는 형태로 만드는(Reconstruction) 기술이다. 다시 정리하자면 콘텐츠(파일)를 분석해서 해당 포맷의 필수적인 정보 외에 다른 정보가 있는지 분석하고, 다른 정보가 있을 경우 콘텐츠에서 제거한 후, 무해한 정보를 바탕으로 다시 원본과 똑같은 콘텐츠로 재구성한다.

메일 등 외부에서 들어오는 콘텐츠 파일을 분석한 후 실행 파일 등 불필요한 혹은 위험한 요소를 제거하고 문자나 그림 등 콘텐츠만을 원본처럼 구성하기 때문에 한글이나 워드 파일을 이용한 랜섬웨어, 스파이웨어 등의 공격으로부터 사용자를 보호할 수 있다. 특히, 시그니처 기반의 탐지 솔루션(백신)과 달리 정보가 변화하는 비실행 파일에 대해서도 적용할 수 있기 때문에 백신이 놓친 악성코드를 찾아낼 수 있다.

국내 기업 및 기관은 CDR을 얼마나 사용할까?

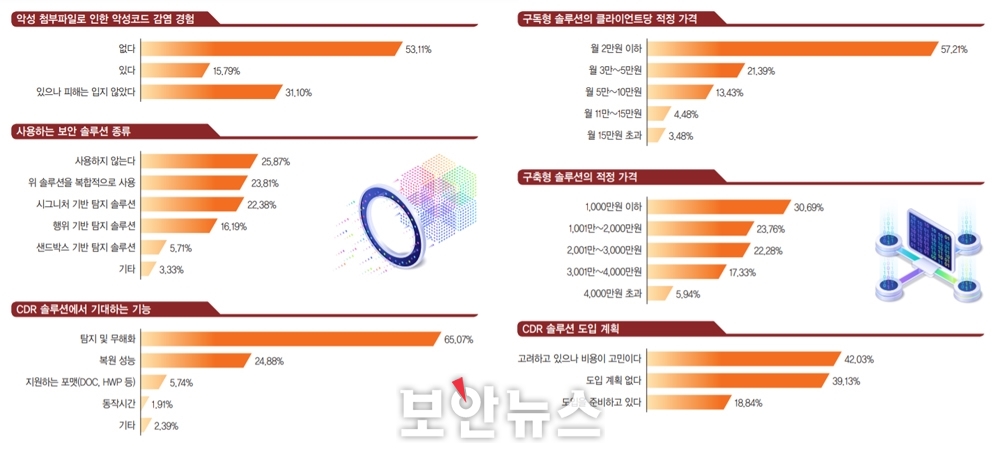

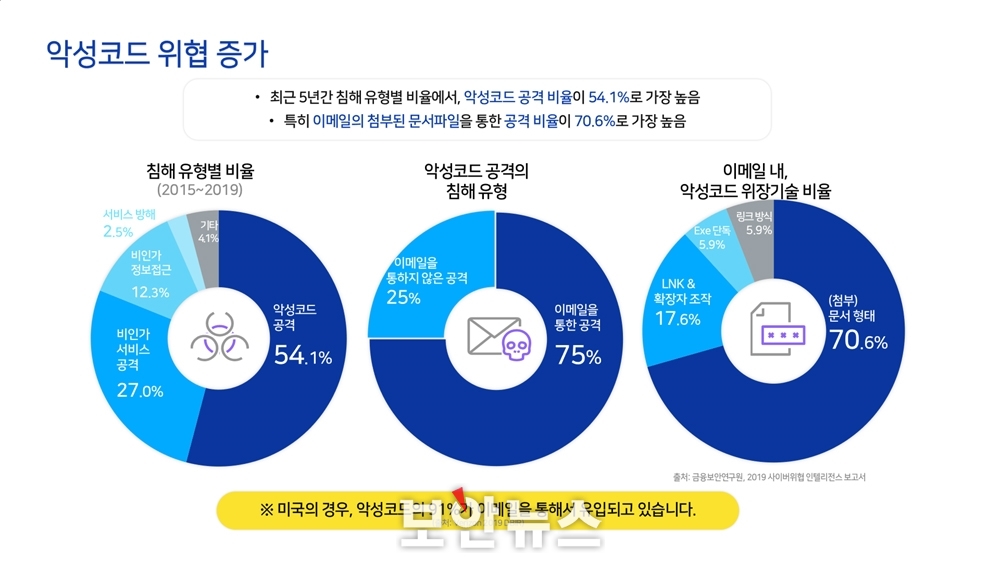

CDR은 기존의 시그니처 기반 솔루션이 탐지하기 어려운 비실행 파일의 내용을 사전에 파악하고 이를 통해 피해를 예방할 수 있는 솔루션이다. <보안뉴스>와 <시큐리티월드>가 기업·기관의 보안 담당자를 대상으로 실시한 설문조사에 따르면 응답자 중 15.79%는 악성 첨부파일이나 외부에서 받은 가짜 파일로 인해 악성코드에 감염된 경험이 있다고 응답했으며, 31.1%는 감염은 됐으나 피해를 입지 않았다고 답했다. 응답자 중 절반 가까이가 이러한 파일을 통한 공격에 직접적으로 노출된 셈이다.

기업이 현재 도입한 보안 솔루션은 시그니처 기반 탐지 솔루션(22.38%), 행위 기반 탐지 솔루션(16.19%), 샌드박스 기반 탐지 솔루션(5.71%) 순으로 많았으며, 이러한 솔루션을 복합적으로 사용한다는 응답도 23.81%로 나타났다. 다만, 아무런 보안 솔루션을 사용하지 않는다는 기업도 전체의 28.57%나 됐다.

CDR 솔루션에 대해 응답 기업의 59.2%가 어떤 솔루션인지 알고 있다고 대답했으며, 솔루션에서 요구하는 주요 기능으로는 탐지 및 무해화(65.07%)와 복원 성능(24.88%)가 가장 많았다. 다만, CDR 솔루션을 도입하지 않은 기업의 경우 응답자 중 37.07%가 해당 솔루션에 대한 정보 부족을 이유로 들었으며, 안티 바이러스 등 기존 솔루션만으로 충분하다는 응답도 14.15%였다.

향후 도입 계획을 묻는 질문에서 도입을 준비하고 있다는 기업은 18.84%로 나타났고, 고려하고 있으나 비용이 고민이라는 응답은 42.03%였다. 솔루션 형태로는 라이선스 구독형을 상대적으로 더 선호(54.41%)했으며, 구축형의 경우 41.67%로 나타났다. 가격의 경우 구독형 월 2만 원 이하(57.21%)를 가장 선호했고, 구축형은 1,000만 원 이하 30.69%, 2,000만 원 이하 23.76% 등이었다.

주요 CDR 솔루션 기업과 솔루션의 특징

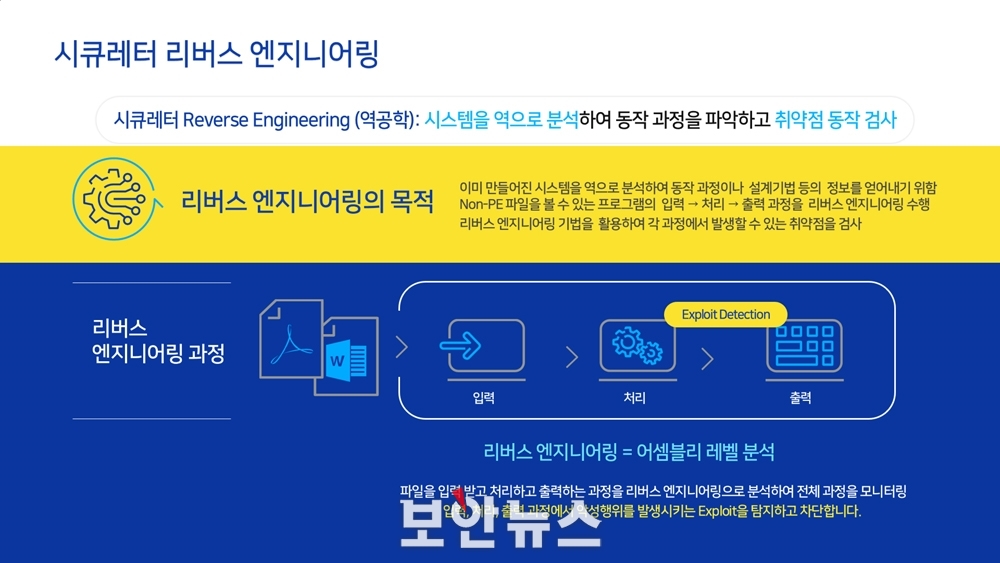

시큐레터는 “랜섬웨어 공격자들이 사용자와의 접점으로 가장 많이 쓰는 방식은 악성메일이다. APT 공격자 들은 업무관련 내용, 사회적 이슈를 이용한 내용으로 위장한 메일에 악성 URL이나 악성문서를 첨부해 클릭을 유도한다. 악성 메일 방어를 위해 메일 보안 솔루션을 이용해 악의적인 공격을 막는다”며, “악성문서를 원천적으로 해결하는 CDR 기술이 대안이다. 시큐레터는 이메일 보안 솔루션이 탐지하지 못하는 악성문서를 리버스 엔지니어링으로 분석하는 독자적인 특허 기술을 보유하고 있다”고 말했다.

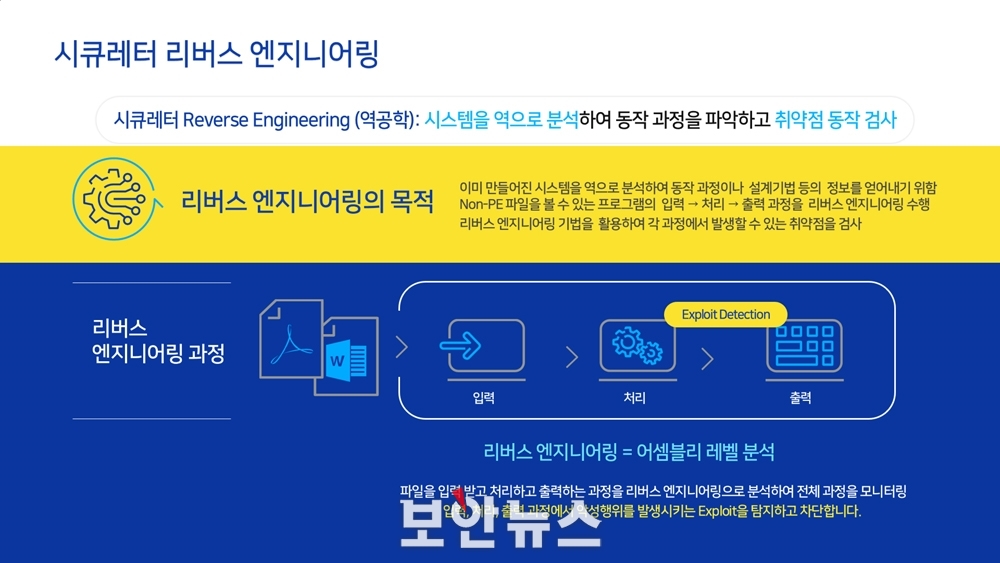

시큐레터는 문서 파일 같은 비실행 파일에 대해서 취약점을 일으킬 수 있는 원인을 어셈블리 레벨에서 진단해 차단할 수 있는 기술을 보유하고 있다. 파일에 대해 분석가가 코드를 분석하는 것처럼 매크로, 스크립트 등을 이용한 악성 행위, 취약점을 이용한 익스플로잇 등을 사전에 분석 및 차단한다. 기존 샌드박스 기반 솔루션과 달리 파일을 통한 특정 행위가 발생하지 않아도 리버스 엔지니어링을 통해 악성 행위탐지 및 차단할 수 있으며, 특히, 익스플로잇이 발생해 쉘코드(Shell code) 실행하기 전에, 이러한 악성 행위 실행 가능성을 발견할 수 있기 때문에 제로데이 취약점에 대해서도 대응 가능하다.

리버스 엔지니어링 기반 분석은 악성코드 분석가가 분석하는 방식처럼 악성코드를 분석해 악성파일 유입을 차단할 수 있다. 기존 CDR의 경우 악성코드 분석 기술이 아닌 콘텐츠 기반 기술로, 문서 파일의 매크로나 스크립트 등을 감지해 제거하고 파일을 복원할 수 있다. 이 때문에 소프트웨어 버전별 취약점을 이용한 악성코드 실행은 차단하기 어렵다. 시큐레터는 기존 보안 솔루션이 탐지하지 못하는 악성문서를 리버스 엔지니어링으로 분석해 기존 CDR의 공백을 보완한다.

시큐레터는 “악성코드는 이메일 통해서 가장 많이 유입된다. 이메일 통해 내려받은 실행파일을 열어보는 것은 매우 위험한 행동이며, 이것만 차단해도 보안성을 강화할 수 있다. 다행히 최근에는 세계적으로 이메일을 통해 실행파일이 전달되는 것을 차단하는 추세다. 하지만, 이러한 정책뿐만 아니라 기업의 보안을 강화하기 위해 문서 파일, 이미지 파일 등을 이용한 타깃 공격을 어떻게 막을 것인가도 함께 고민해야 한다”고 말했다.

소프트캠프는 “기존 보안 솔루션(백신, 샌드박스 등)은 정적분석(시그니처)이나 동적분석(행위)을 통해 악성코드의 패턴 및 악성 행위를 탐지하는 방식을 기반으로 한다. 이와 같은 방식은 제로데이 공격이나 샌드박스 회피 기법 등에는 대응이 힘들다는 한계를 가지고 있다. 2021년도 상반기에 알려진 MS오피스 취약점만 23개에 달하며 아직까지 알려지지 않은 수많은 취약점이 존재한다”며, “무엇보다 문서 편집기의 CVE를 악용한 해킹이나 APT 공격은 매우 치명적이며 이러한 CVE 공격은 단순한 패턴, 시그니처 분석, 동적 행위 탐지만으로는 대응하기 어렵다. 이렇게 고도화되는 위협에 대한 대응책으로 전 세계 시장에서는 제로 트러스트 보안 모델에 기반한 원천적인 제거 기술인 CDR을 주목하고 있다”고 설명했다.

비실행 파일을 이용한 공격은 악성코드가 파일 저장 없이 메모리상에서 동작해 흔적을 남기지 않는 공격유형으로, 워드나 엑셀의 매크로, 파워포인트의 마우스 동작에 의한 프로그램 실행 설정을 통해 동작한다. 이밖에도 응용프로그램으로 취약점을 이용한 CVE 공격 역시 발생하고 있으며, 소프트웨어 특정 버전의 취약점을 이용해 파일 열람 시 공격이 수행되도록 하는 작업도 가능하다.

소프트캠프는 자사의 CDR 솔루션에 대해 단순 액티브 콘텐츠만을 제거하는 방식이 아닌, 눈에 보이는 정상 콘텐츠만을 추출해 정합성을 확인하고 문서를 재구성하는 방식을 이용한다. 이를 통해 알려지지 않은 취약점과 알려졌지만 제거되지 않은 취약점을 악용하는 악성 콘텐츠를 차단한다고 설명했다. 또한, 문서의 위변조 검출, 문서 재구성을 통한 위험요소 선제 차단, 압축 파일에 포함된 문서 CDR 지원, 비밀번호가 걸린 문서에 대한 CDR 지원, 문서 격리를 통한 법적 분쟁 시 송신자의 원본 파일에 대한 지원 등의 기능을 제공한다.

또한, 관리자와 사용자의 편의성을 고려한 것 역시 특징이라고 덧붙였다. 대표적으로 비밀번호가 걸린 문서에 CDR 적용 시 사용자가 직접 비밀번호를 입력할 수 있고, 매크로 무해화를 통해 업무용 매크로는 유지될 수 있도록 한다. 또한, CDR 처리 전 문서 미리 보기를 통해 필요 시 CDR 후 반입할 수 있어 사용자 입장에서도 효율적으로 업무를 처리할 수도 있다. 솔루션 공급 형태는 구축형은 물론 클라우드 기반의 구독 형으로도 솔루션을 제공해 소비자의 선택폭을 넓혔다.

소프트캠프는 CDR 솔루션 선택 시 “문서 구조를 분석하고 악성 액티브 콘텐츠를 제거하는 기본적인 기능 외에도 높은 정합성으로 문서를 재구성할 수 있는지 또한 CDR 솔루션 도입 시 검토해야 할 중요 요소”라며, “이 외에도 보안 제품 도입에 따른 업무 불편함을 최소화할 수 있는 제품인지를 고려해야 한다”고 덧붙였다.

메타디펜더(Metadefender CDR)를 국내에 유통하는 인섹시큐리티는 “안티 바이러스 솔루션의 경우 시그니처 기반으로 악성코드를 탐지하기 때문에 알려진 위협에 대해서는 효과적으로 대응 가능하지만, 새롭게 만들어진 신종 및 변종 악성코드는 알려진 시그니처가 없기 때문에 탐지하기 어렵다”며, “이러한 문제를 해결하기 위해 CDR 기술이 권장된다. CDR은 외부에서 유입되는 첨부파일의 콘텐츠를 재조합해 악성코드가 내장될 수 있는 모든 경로를 차단하기 때문”이라고 설명했다.

최근 사이버 공격에서 문서 파일을 이용한 공격 방식은 매우 다양한데, 일반적으로 문서 파일 내 매크로 콘텐츠를 삽입하거나 시스템 명령어를 삽입시켜 악성 행위를 하도록 유도하는 방식 또는 문서 뷰어 프로그램의 보안 취약점을 이용해 악성코드를 감염시키는 방식이 쓰인다. 이러한 공격 방식은 문서 파일만으로 이루어지기 때문에 대응하기가 어렵다.

인섹시큐리티가 유통하는 메타디펜더는 데이터 살균 기능을 통해 문서, 이미지, 압축 파일을 무해화하고, 알려지지 않은 위협에 대해 탐지하고 제거함으로써 제로데이 공격을 사전에 차단한다. 84개 이상의 파일 형식을 지원하며, CDR 처리 전 파일은 안티 바이러스 엔진으로 1차 악성 여부를 진단하고, 이후 파일 내 콘텐츠들을 개별 요소로 분리해 메타 데이터와 콘텐츠 내 불필요한 데이터를 제거한 뒤 재구성해 원본과 동일한 파일로 복원한다.

안티 바이러스 엔진을 통해 1차 검증을 거치기 때문에 파일을 사용하기까지 걸리는 시간이 짧은 것도 특징이다. 만약 악성코드로 탐지될 경우 상대적으로 속도가 느릴 수 있는 CDR을 거치지 않고 직접 차단할 수 있다. 또한, 2차 검증에서 문서 등 파일 내 존재하는 악성코드, 익스플로잇, 악성 스크립트 등 잠재적으로 위협이 될 수 있는 이상 코드를 빠르게 제거해 악성 콘텐츠가 실행되지 않도록 한다. 메타디펜더는 구축형 으로 공급되고 서버에 설치되는 소프트웨어 방식이며, 알맞은 서버가 없을 경우 최적화된 서버를 함께 제안한다. CDR 솔루션 특성상 문서 파일이나 업무용 파일을 대상으로 무해화 처리를 수행하기 때문에 빠른무해화 처리와 자료가 외부로 유출될 수 없게 끔 하기 위해 구축형으로 공급한다는 설명이다.

인섹시큐리티는 CDR 솔루션 선택 시 “얼마나 많은 파일 확장자들을 무해화할 수 있는지, 그리고 무해화 과정에서 원본과 동일하게 파일을 만들어낼 수 있는지가 CDR 솔루션의 핵심”이라며, “처리 속도도 매우 중요한 부분이지만 파일 크기나 환경에 따라 기준을 내기가 어렵기 때문에 충분한 사전 검증 후 도입을 고려해야 한다”고 덧붙였다.

지란지교시큐리티는 “최근 보안 위협은 기존 보안 환경을 무력화하고 악성코드를 실행하도록 유도하기 위해 사회공학적 기법을 활용, 기존 보안 솔루션을 우회하는 기술을 결합한 문서 기반의 공격이 성행하고 있다. 특히, 최근 피해 규모가 커지고 있는 랜섬웨어 공격은 문서 기반의 공격이 주를 이루고 있으며, 이메일, 웹 등 기업의 업무에서 외부와 연결되는 특징을 이용해 정상 파일에 악성 콘텐츠를 삽입하고 있다”고 전했다. 이어 “기존 시그니처 기반 분석은 이미 알려진 악성코드만 탐지·방어가 가능하다. 행위 기반 분석은 실제 행위분석을 통해 악성코드를 탐지·방어하지만, 동적 분석을 우회하는 공격 기술에는 무방비하다.

CDR은 이러한 기존 보안의 ‘탐지·방어’ 관점과는 달리 악성 공격의 가능성을 내재한 요소와 형태를 사전에 원천 제거하는 ‘제거·예방’ 관점을 제시하는 기술로서 랜섬웨어 등 보안 위협의 실행 가능성을 사전에 차단할 수 있다”고 설명했다.

지란지교시큐리티의 CDR 솔루션은 문서 기반의 표적형 악성코드의 파일 구조를 분석해 액티브 콘텐츠 영역만을 탐지하고, 악성코드를 제거(비활성화)해 문서의 원본성을 보장한다. 다양한 파일 포맷 지원, 단일 장비에서 웹, 폴더, 메일, 파일서버 연동 등 여러 인터페이스를 통합 지원해 여러 파일 유통 경로에서 활용할 수 있다. 또한, 상세 리포트를 제공해 악성 문서의 무해화 결과 및 상세·연관 분석 내용을 직관적으로 파악할 수 있다. 가격과 운영에 대한 부담을 줄여야 하는 소호·중소기업에 대해 클라우드 기반의 엔드포인트 보안 솔루션과 함께 기업별 환경에 맞춰 설치 가능한 구축형 솔루션 등 두 가지 형태로 CDR 솔루션을 제공한다. 이를 통해 보안 운영 방식에 있어 고객의 선택 폭을 넓혔다.

지란지교시큐리티는 CDR 솔루션 선택 시 “CDR 솔루션은 문서의 구조, 분석, 스캔, 재구성하는 기술로 구조 분석의 정확성, 신속성과 사용자 데이터 보전 기능이 보장돼야 한다. 이에 구조에 대한 이해와 전문성이 요구되며, 업무의 연속성을 위해 분석 속도 역시 중요한 검토 사항이다. 소프트웨어 업데이트에 대응력도 중요하다. 포맷 버전별 CDR도 업데이트가 필요하기 때문에 포맷 변화에 얼마나 능동적인 대응이 가능한지에 대한 성능 확인이 필요하다”며, 기업의 보안관리자 입장에서 무해화 결과에 대한 상세분석 기능도 중요한 사항이다. CDR을 통해 제거된 콘텐츠에 어떤 악성요소가 있는지 보여주는 리포트를 통해 오탐·미탐 요소가 있는지 확인하고 액티브 콘텐츠의 위험성을 식별하는 기술로 무해화 성과를 가시화할 수 있어야 한다“고 덧붙였다.

[CDR 솔루션 분야 다크호스, 시큐레터 임차성 대표 인터뷰]

시큐레터 임차성 대표, “리버스 엔지니어링 기반 악성코드 솔루션으로

기존 보안 우회하는 악성파일 탐지해 보안 공백 보완한다”

오늘날 이메일은 대표적인 사이버 공격 경로 중 하나로 자리 잡았다. 이메일과 첨부파일은 사이버 공격자가 가장 쉽게 접근할 수 있는 기업과의 접점이다. 공격자는 악성 이메일의 첨부파일과 URL 등을 이메일로 전송하고, 국제 정세, 코로나19 등 사회적·개인적 관심사를 이용해 이를 열어보도록 한다.

특히, 문서 파일은 외부에서 기업 내부 시스템으로 넘어오는 가장 대표적인 파일 형식이다. 이러한 문서 파일을 통해 발생할 수 있는 악성 행위는 크게 두 가지다. 우선 매크로나 스크립트 실행 등 문서의 정상적인 기능을 악용하는 방식이다. 사용자가 이러한 문서를 열고, 매크로나 연결된 객체 실행을 허용할 경우 공격자가 사전에 입력한 코드가 실행되면서 명령제어 서버와 통신해 공격을 위한 추가 파일을 내려받거나 PC 정보를 탐색해 명령제어 서버로 전송한다.

또 다른 방식은 해당 문서 파일 자체의 취약점을 악용하는 방식이다. MS 오피스, 한글과컴퓨터 등 우리가 자주 사용하는 소프트웨어는 매 버전마다 악성 행위에 쓰일 수 있는 새로운 취약점이 발견되고, 개발사는 이를 보완하기 위한 패치를 진행한다. 하지만, 패치가 등장하지 않은 제로데이 취약점이나 미리 알려졌지만 사용자가 패치를 진행하지 않은 취약점은 사이버 공격자에 의해 악용돼 원격에서 악성코드를 실행하는 용도로 쓰이기도 한다.

전자의 경우 소프트웨어에서 매크로나 외부 파일 연결 등을 자동으로 차단하고, 사용자에게 물은 뒤 실행하기 때문에 주의를 기울인다면 충분히 사고를 예방할 수 있다. 반면, 취약점을 이용한 공격의 경우 파일을 열어보는 것만으로도 악성 행위가 일어난다. 사용자 동의 없이도 공격이 시작되며, 이러한 문서 파일은 주로 특정 기업이나 기관을 대상으로 하는 정교한 공격을 위해 개발되는 경우가 많다. 실제로 최근 발생하는 랜섬웨어나 정보유출 등의 대규모 사이버 공격의 시발점은 이러한 파일인 경우가 대부분이다.

시큐레터 임차성 대표는 “보안을 위해 주로 사용해온 백신 등 시그니처 기반 솔루션은 실행파일의 정보를 파악하고 이를 차단하는데 특화되어 있다. 하지만, 오늘날 사이버 공격은 문서 등 비실행 파일을 통해 주로 발생하며, 비실행 파일은 약간의 수정만으로 시그니처를 변경할 수 있기 때문에 이러한 솔루션을 피할 수 있다”고 설명했다.

또, “샌드박스를 통한 행위 기반 솔루션은 가상 환경에서 파일을 실행해 악성 행위를 탐지해 비실행 파일을 점검할 수 있지만, 샌드박스를 우회할 수 있는 기술은 무한대에 가깝다. 실제로 악성코드가 현재 자신이 설치된 환경이 샌드박스 환경을 탐지하고 아무런 동작을 하지 않는 경우도 있고, 공격자가 악성코드 설치후 수 시간이 지나야 동작하도록 미리 설정하는 것도 가능하다. 이러한 우회기술을 적용한 파일은 행위 기반 솔루션에서 쉽게 탐지해내기 어렵다. 뿐만 아니라 소프트웨어 취약점의 경우 특정 소프트웨어 버전에서만 작동하는데, 샌드박스에서는 이러한 모든 환경을 구현해두기 어려워 악성 파일을 정상 파일로 인식해 통과시킬 수도 있다”고 덧붙였다.

시큐레터는 문서 등 비실행 파일에 대해서 취약점을 일으킬 수 있는 요소를 어셈블리 레벨에서 진단해 차단할 수 있는 기술을 보유하고 있다. 파일에 대한 리버스 엔지니어링을 기반으로 분석하고, 사용되지 말아야 할 코드가 포함돼 있거나 비정상적인 CPU 레지스터를 분석해 익스플로잇을 일으킬 수 있는 트리거를 찾아 악성 파일로 진단한다. 파일에 대해 악성코드 분석가가 코드를 분석하는 것처럼 매크로, 스크립트 등을 이용한 악성 행위, 취약점을 이용한 익스플로잇 등을 사전에 분석 및 차단한다. 기존 샌드박스 기반 솔루션과 달리 파일을 통한 특정 행위가 발생하지 않아도 리버스 엔지니어링을 통해 악성 행위탐지 및 차단할 수 있으며, 특히, 익스플로잇이 발생해 쉘코드(Shell code)를 실행하기 전에, 이러한 악성 행위 실행 가능성을 발견할 수 있어 제로데이 취약점에 대해서도 대응 가능하다.

그는 “기존 CDR의 개념은 매크로 등 문서 자체의 기능을 악용해 발생할 수 있는 행위를 제거하고, 재조립하는 역할을 한다. 하지만 소프트웨어 취약점을 이용한 익스플로잇은 일반적인 CDR로 제거할 수 있는 영역이 아니다. 특히, 취약점을 통한 공격은 특정 기업이나 기관을 겨냥한 표적 공격에 주로 쓰이기 때문에 일반적인 CDR만으로는 보안 공백이 발생할 수 있다”고 말했다.

이어 “특히 우리 기술은 알려지지 않은 제로데이 취약점에 대해서도 대응이 가능하다. 일반적으로 익스플로잇은 취약점을 통해 원격에서 쉘코드를 실행하는 것에서 시작한다. 이러한 익스플로잇을 일으키는 방법은 다양하지만, 결과적으로는 쉘코드를 실행하는 것이 목적이다. 우리 기술은 리버스 엔지니어링을 기반으로 어셈블리 레벨에서 진단하기 때문에 익스플로잇이 일어나지 않아도 공격을 위한 쉘코드가 포함돼 있는지 점검할 수 있다”고 설명했다.

기존 CDR의 경우 악성코드 분석 기술이 아닌 콘텐츠 기반 기술로, 문서 파일의 매크로나 스크립트 등을 감지해 제거하고 파일을 복원할 수 있다. 이 때문에 소프트웨어 버전별 취약점을 이용한 악성코드 실행은 차단하기 어렵다. 반면, 시큐레터는 기존 보안 솔루션이 탐지하지 못하는 악성문서를 리버스 엔지니어링으로 분석해 기존 CDR의 공백을 보완한다.

임차성 대표는 “CDR은 문서 파일의 정상 기능을 이용한 악성행위에 대응하기 위한 효과적인 솔루션이다. 이에 시큐레터도 CDR 엔진을 보유하고 있다. 하지만, CDR만으로는 완벽한 대응이 어려울 수 있다. 우리가 추구하는 것은 Narrow Malware Detection이다. CDR로 처리할 수 있는 영역은 CDR을 활용하고, 취약점을 통한 익스플로잇은 리버스 엔지니어링을 기반으로 탐지 및 제거한다. 이로 인해 우리 솔루션은 CDR을 하나의 기능으로 제공하고, CDR만으로는 부족한 영역을 악성코드 분석 기술로 보완했다”고 말했다.

또, “보안은 악성코드만 진단할 수 있다고 해결되는 것이 아니다. 유입 경로가 워낙 다양하기 때문이다. 따라서 우리는 다른 분야의 보안 솔루션과 협업하고, 우리가 잘 할 수 있는 분석 영역에 집중할 계획이다. 보안에서 가장 중요한 부분은 해킹 차단이다. 사업 전략 역시 솔루션을 늘리는 것이 아니라, 우리 기술을 API 형태로 오픈하고 망연계 솔루션, SSL VPN, 개인정보 보호 솔루션 등과 연동하는 방식으로 확장할 계획”이라고 덧붙였다.

마지막으로 임차성 대표는 “널리 알려진 것처럼 악성코드는 이메일을 통해서 가장 많이 유입된다. 이메일 통해 내려받은 실행파일을 열어보는 것은 매우 위험한 행동이며, 이것만 차단해도 보안성을 강화할 수 있다. 다행히 최근에는 세계적으로 이메일을 통해 실행파일이 전달되는 것을 차단하는 추세다. 하지만, 이러한 정책뿐만 아니라 기업의 보안을 강화하기 위해 문서 파일, 이미지 파일 등을 이용한 타깃 공격을 어떻게 막을 것인가도 함께 고민해야 한다”고 말했다.

[이상우 기자(boan@boannews.com)]

외부 파일에 대해 철저히 검사하고 시스템 내부로 들여보내는 ‘디지털 방역’ 필요

시큐레터 임차성 대표 “리버스 엔지니어링 기반 악성코드 탐지 기술로 디지털 파일 검역”

[보안뉴스 이상우 기자] 사이버 공격자가 사용자의 시스템에 침투하는 방식은 다양하지만, 제대로 된 행위를 하기 위해서는 시스템 내에서 악성코드를 실행해야 한다. 작은 코드 한 줄이라도 실행하는 데 성공한다면, 해당 코드는 이후 명령제어 서버와 통신해 추가적인 파일을 내려받고, 랜섬웨어 감염, 정보 유출 등 치명적인 공격을 수행한다. 공격자는 이러한 코드를 실행하기 위해 운영체제나 하드웨어·소프트웨어의 취약점을 이용하기도 하지만, 사회공학적 기법을 통해 사용자 스스로 PC나 시스템에서 트로이목마 등의 악성파일을 실행하도록 하는 방식 역시 많이 쓰인다.

[이미지=utoimage]

AV-TEST가 발표한 2019~2020년 보안 보고서에 따르면, 2019년부터 약 1년간 새롭게 생성된 악성코드는 1억 1,431만 2,703개며, 이 중 트로이목마가 58.29%를 차지한 것으로 나타났다. 공격자는 이용 가능한 모든 디지털 채널을 이용하는 사용자에게 악성코드를 유포하며, 대표적인 경로로는 웹 사이트를 통한 감염, 대규모 악성 이메일 캠페인, 불법 소프트웨어나 크랙 등으로 위장한 유포, 멀티미디어 콘텐츠 속 은닉 등의 방식을 사용한 것으로 나타났다.

코로나19 대유행 이후로 사이버 공격은 더욱 증가하고 있다. 금융보안원이 지난해 5월 발표한 자료에 따르면 코로나19가 세계적으로 유행하면서 사이버 공간에서도 이와 관련한 위협이 지속되고 있다. 주로 사회공학적 기법인 피싱에 코로나19 이슈가 이용되고 있으며, 마이크로소프트는 매일 6만개 가량의 악성 첨부파일과 링크를 탐지하고, 구글은 G메일에서 탐지한 피싱 메일을 하루 2억 5,000만개 가량 차단하고 있는 실정이다. 코로나19 관련 악성코드는 주로 정보탈취를 위해 유포되고 있으며, 문서 파일이나 실행 파일로 위장한 악성코드를 통해 PC 내부 정보를 탈취한 뒤 명령제어 서버로 전송한다. 사이버 범죄 조사기업 Group-IB는 코로나19 관련 악성코드 중 정보탈취형 악성코드가 83%를 차지한다고 발표하기도 했다.

전염병 확산 방지를 위해 도입한 재택근무 역시 보안 위협으로 자리 잡았다. 가정에서 업무를 처리하면서 개인용 컴퓨터를 활용하는 사례도 늘고 있는데, 문제는 이를 업무에만 사용하는 것이 아니라는 점이다. 사용자는 자신의 PC를 업무뿐만 아니라 웹 서핑이나 엔터테인먼트 등 다양한 용도로 사용하고 있으며, 이 과정에서 악성 웹 사이트에 접속할 가능성도 있다. 특히, 집에서 여가시간을 즐기기 위해 불법 복제된 콘텐츠(영화, 게임 설치 파일) 등을 무단으로 내려받아 실행하면서 개인용 컴퓨터가 악성코드에 감염될 수 있다. 이러한 기기가 향후 기업 업무 시스템에 접속할 경우 숨어있던 악성코드가 기업의 주요 정보자산에 접근할 가능성도 있다.

코로나19와 함께하는 오늘날, 우리는 철저한 방역을 위해 노력하고 있다. 출입 시 명부를 작성하고 체온을 측정한다. 또한, 마스크를 착용하지 않으면 공공시설이나 매장에 입장할 수도 없다. 이와 마찬가지로 코로나19 시대에는 디지털 파일이 ‘확진자’가 아닌지 철저히 검사하고 시스템 내부로 들여보내는 ‘디지털 방역’이 필요하다.

디지털 파일에 대한 방역 시스템, CDR

우리가 일반적으로 사용하는 ‘백신’은 이를 개발한 보안 기업이 새롭게 등장한 악성코드 정보를 업데이트해야 이를 탐지하고 차단할 수 있다. 따라서 최초로 등장한 랜섬웨어나 트로이 목마 등 *.exe 형식을 사용하는 실행 파일은 일반적으로 백신에 탐지되기 어렵다. 하지만, 이러한 파일이 보안 담당자의 눈에 띄고, 바이러스 정의 데이터베이스에 등록되면 이후에는 일반적인 백신에서도 쉽게 탐지 및 차단된다.

▲침해사고 유형과 악성코드 유입 경로[이미지=시큐레터]

그런데 사이버 공격자가 유포하는 형식 중에는 실행 파일뿐만 아니라 문서 등으로 위장한 비실행 파일도 존재한다. 겉으로 보기에 *.doc, *.hwp, *.pdf 등 일반적인 문서로 위장하고 있지만, 이를 실행할 경우 공격 자가 미리 설정해둔 코드가 작동한다.

이러한 공격은 해당 문서 파일에서 정상적으로 제공하는 기능(매크로, VBS, 객체 연결 삽입 등)을 이용해 공격자가 심어놓은 악성 명령을 실행한다. 실행 파일과 달리 문서 등의 비실행 파일은 내용이나 정보를 쉽게 변경할 수 있으며, 공격자가 이를 변경할 경우 악성코드는 그대로지만 백신에서는 ‘시그니처’가 바뀐 셈이기 때문에 탐지할 수 없다.

앞서 언급한 것처럼 오늘날 개인과 기업을 노리는 사이버 공격은 이메일 첨부파일을 통해 주로 발생한다. 특히, 과거보다 사용자의 보안의식이 강화된 오늘날, 알 수 없는 실행 파일에 대한 경각심이 커진 만큼 비실행 파일과 함께 ‘동향 보고서’, ‘거래 명세서’ 등의 이름으로 사용자를 유혹하는 비실행 파일을 주로 사용하는 상황이다.

일반 문서로 위장한 악성코드의 경우 사용자 본인도 모르게 악성 행위가 이뤄질 수 있다. 보통 문서 포맷을 이용한 공격은 주로 문서의 기능을 이용하는 형태와 함께 해당 문서를 사용하기 위한 소프트웨어(워드, 한컴, 엑셀 등)의 특정 버전 취약점을 이용하기도 한다. 특히, 매크로나 객체연결삽입 등의 기능을 이용한 공격은 문서를 실행하더라도 기본적으로 차단되는 반면, 취약점을 통한 익스플로잇은 사용자가 문서를 열어보기만 해도 실행되기 때문에 상대적으로 위험하다.

CDR(콘텐츠 무해화, Content Disarm&Reconstruction)은 이처럼 파일 내부에 숨어있는 악성 행위를 사전에 탐지하고 유해한 요소를 제거(Disarm)해 다시 사용할 수 있는 형태로 만드는(Reconstruction) 기술이다. 다시 정리하자면 콘텐츠(파일)를 분석해서 해당 포맷의 필수적인 정보 외에 다른 정보가 있는지 분석하고, 다른 정보가 있을 경우 콘텐츠에서 제거한 후, 무해한 정보를 바탕으로 다시 원본과 똑같은 콘텐츠로 재구성한다.

메일 등 외부에서 들어오는 콘텐츠 파일을 분석한 후 실행 파일 등 불필요한 혹은 위험한 요소를 제거하고 문자나 그림 등 콘텐츠만을 원본처럼 구성하기 때문에 한글이나 워드 파일을 이용한 랜섬웨어, 스파이웨어 등의 공격으로부터 사용자를 보호할 수 있다. 특히, 시그니처 기반의 탐지 솔루션(백신)과 달리 정보가 변화하는 비실행 파일에 대해서도 적용할 수 있기 때문에 백신이 놓친 악성코드를 찾아낼 수 있다.

국내 기업 및 기관은 CDR을 얼마나 사용할까?

CDR은 기존의 시그니처 기반 솔루션이 탐지하기 어려운 비실행 파일의 내용을 사전에 파악하고 이를 통해 피해를 예방할 수 있는 솔루션이다. <보안뉴스>와 <시큐리티월드>가 기업·기관의 보안 담당자를 대상으로 실시한 설문조사에 따르면 응답자 중 15.79%는 악성 첨부파일이나 외부에서 받은 가짜 파일로 인해 악성코드에 감염된 경험이 있다고 응답했으며, 31.1%는 감염은 됐으나 피해를 입지 않았다고 답했다. 응답자 중 절반 가까이가 이러한 파일을 통한 공격에 직접적으로 노출된 셈이다.

[자료=보안뉴스]

기업이 현재 도입한 보안 솔루션은 시그니처 기반 탐지 솔루션(22.38%), 행위 기반 탐지 솔루션(16.19%), 샌드박스 기반 탐지 솔루션(5.71%) 순으로 많았으며, 이러한 솔루션을 복합적으로 사용한다는 응답도 23.81%로 나타났다. 다만, 아무런 보안 솔루션을 사용하지 않는다는 기업도 전체의 28.57%나 됐다.

CDR 솔루션에 대해 응답 기업의 59.2%가 어떤 솔루션인지 알고 있다고 대답했으며, 솔루션에서 요구하는 주요 기능으로는 탐지 및 무해화(65.07%)와 복원 성능(24.88%)가 가장 많았다. 다만, CDR 솔루션을 도입하지 않은 기업의 경우 응답자 중 37.07%가 해당 솔루션에 대한 정보 부족을 이유로 들었으며, 안티 바이러스 등 기존 솔루션만으로 충분하다는 응답도 14.15%였다.

향후 도입 계획을 묻는 질문에서 도입을 준비하고 있다는 기업은 18.84%로 나타났고, 고려하고 있으나 비용이 고민이라는 응답은 42.03%였다. 솔루션 형태로는 라이선스 구독형을 상대적으로 더 선호(54.41%)했으며, 구축형의 경우 41.67%로 나타났다. 가격의 경우 구독형 월 2만 원 이하(57.21%)를 가장 선호했고, 구축형은 1,000만 원 이하 30.69%, 2,000만 원 이하 23.76% 등이었다.

주요 CDR 솔루션 기업과 솔루션의 특징

시큐레터는 “랜섬웨어 공격자들이 사용자와의 접점으로 가장 많이 쓰는 방식은 악성메일이다. APT 공격자 들은 업무관련 내용, 사회적 이슈를 이용한 내용으로 위장한 메일에 악성 URL이나 악성문서를 첨부해 클릭을 유도한다. 악성 메일 방어를 위해 메일 보안 솔루션을 이용해 악의적인 공격을 막는다”며, “악성문서를 원천적으로 해결하는 CDR 기술이 대안이다. 시큐레터는 이메일 보안 솔루션이 탐지하지 못하는 악성문서를 리버스 엔지니어링으로 분석하는 독자적인 특허 기술을 보유하고 있다”고 말했다.

[이미지=시큐레터]

시큐레터는 문서 파일 같은 비실행 파일에 대해서 취약점을 일으킬 수 있는 원인을 어셈블리 레벨에서 진단해 차단할 수 있는 기술을 보유하고 있다. 파일에 대해 분석가가 코드를 분석하는 것처럼 매크로, 스크립트 등을 이용한 악성 행위, 취약점을 이용한 익스플로잇 등을 사전에 분석 및 차단한다. 기존 샌드박스 기반 솔루션과 달리 파일을 통한 특정 행위가 발생하지 않아도 리버스 엔지니어링을 통해 악성 행위탐지 및 차단할 수 있으며, 특히, 익스플로잇이 발생해 쉘코드(Shell code) 실행하기 전에, 이러한 악성 행위 실행 가능성을 발견할 수 있기 때문에 제로데이 취약점에 대해서도 대응 가능하다.

리버스 엔지니어링 기반 분석은 악성코드 분석가가 분석하는 방식처럼 악성코드를 분석해 악성파일 유입을 차단할 수 있다. 기존 CDR의 경우 악성코드 분석 기술이 아닌 콘텐츠 기반 기술로, 문서 파일의 매크로나 스크립트 등을 감지해 제거하고 파일을 복원할 수 있다. 이 때문에 소프트웨어 버전별 취약점을 이용한 악성코드 실행은 차단하기 어렵다. 시큐레터는 기존 보안 솔루션이 탐지하지 못하는 악성문서를 리버스 엔지니어링으로 분석해 기존 CDR의 공백을 보완한다.

시큐레터는 “악성코드는 이메일 통해서 가장 많이 유입된다. 이메일 통해 내려받은 실행파일을 열어보는 것은 매우 위험한 행동이며, 이것만 차단해도 보안성을 강화할 수 있다. 다행히 최근에는 세계적으로 이메일을 통해 실행파일이 전달되는 것을 차단하는 추세다. 하지만, 이러한 정책뿐만 아니라 기업의 보안을 강화하기 위해 문서 파일, 이미지 파일 등을 이용한 타깃 공격을 어떻게 막을 것인가도 함께 고민해야 한다”고 말했다.

소프트캠프는 “기존 보안 솔루션(백신, 샌드박스 등)은 정적분석(시그니처)이나 동적분석(행위)을 통해 악성코드의 패턴 및 악성 행위를 탐지하는 방식을 기반으로 한다. 이와 같은 방식은 제로데이 공격이나 샌드박스 회피 기법 등에는 대응이 힘들다는 한계를 가지고 있다. 2021년도 상반기에 알려진 MS오피스 취약점만 23개에 달하며 아직까지 알려지지 않은 수많은 취약점이 존재한다”며, “무엇보다 문서 편집기의 CVE를 악용한 해킹이나 APT 공격은 매우 치명적이며 이러한 CVE 공격은 단순한 패턴, 시그니처 분석, 동적 행위 탐지만으로는 대응하기 어렵다. 이렇게 고도화되는 위협에 대한 대응책으로 전 세계 시장에서는 제로 트러스트 보안 모델에 기반한 원천적인 제거 기술인 CDR을 주목하고 있다”고 설명했다.

비실행 파일을 이용한 공격은 악성코드가 파일 저장 없이 메모리상에서 동작해 흔적을 남기지 않는 공격유형으로, 워드나 엑셀의 매크로, 파워포인트의 마우스 동작에 의한 프로그램 실행 설정을 통해 동작한다. 이밖에도 응용프로그램으로 취약점을 이용한 CVE 공격 역시 발생하고 있으며, 소프트웨어 특정 버전의 취약점을 이용해 파일 열람 시 공격이 수행되도록 하는 작업도 가능하다.

소프트캠프는 자사의 CDR 솔루션에 대해 단순 액티브 콘텐츠만을 제거하는 방식이 아닌, 눈에 보이는 정상 콘텐츠만을 추출해 정합성을 확인하고 문서를 재구성하는 방식을 이용한다. 이를 통해 알려지지 않은 취약점과 알려졌지만 제거되지 않은 취약점을 악용하는 악성 콘텐츠를 차단한다고 설명했다. 또한, 문서의 위변조 검출, 문서 재구성을 통한 위험요소 선제 차단, 압축 파일에 포함된 문서 CDR 지원, 비밀번호가 걸린 문서에 대한 CDR 지원, 문서 격리를 통한 법적 분쟁 시 송신자의 원본 파일에 대한 지원 등의 기능을 제공한다.

또한, 관리자와 사용자의 편의성을 고려한 것 역시 특징이라고 덧붙였다. 대표적으로 비밀번호가 걸린 문서에 CDR 적용 시 사용자가 직접 비밀번호를 입력할 수 있고, 매크로 무해화를 통해 업무용 매크로는 유지될 수 있도록 한다. 또한, CDR 처리 전 문서 미리 보기를 통해 필요 시 CDR 후 반입할 수 있어 사용자 입장에서도 효율적으로 업무를 처리할 수도 있다. 솔루션 공급 형태는 구축형은 물론 클라우드 기반의 구독 형으로도 솔루션을 제공해 소비자의 선택폭을 넓혔다.

소프트캠프는 CDR 솔루션 선택 시 “문서 구조를 분석하고 악성 액티브 콘텐츠를 제거하는 기본적인 기능 외에도 높은 정합성으로 문서를 재구성할 수 있는지 또한 CDR 솔루션 도입 시 검토해야 할 중요 요소”라며, “이 외에도 보안 제품 도입에 따른 업무 불편함을 최소화할 수 있는 제품인지를 고려해야 한다”고 덧붙였다.

메타디펜더(Metadefender CDR)를 국내에 유통하는 인섹시큐리티는 “안티 바이러스 솔루션의 경우 시그니처 기반으로 악성코드를 탐지하기 때문에 알려진 위협에 대해서는 효과적으로 대응 가능하지만, 새롭게 만들어진 신종 및 변종 악성코드는 알려진 시그니처가 없기 때문에 탐지하기 어렵다”며, “이러한 문제를 해결하기 위해 CDR 기술이 권장된다. CDR은 외부에서 유입되는 첨부파일의 콘텐츠를 재조합해 악성코드가 내장될 수 있는 모든 경로를 차단하기 때문”이라고 설명했다.

최근 사이버 공격에서 문서 파일을 이용한 공격 방식은 매우 다양한데, 일반적으로 문서 파일 내 매크로 콘텐츠를 삽입하거나 시스템 명령어를 삽입시켜 악성 행위를 하도록 유도하는 방식 또는 문서 뷰어 프로그램의 보안 취약점을 이용해 악성코드를 감염시키는 방식이 쓰인다. 이러한 공격 방식은 문서 파일만으로 이루어지기 때문에 대응하기가 어렵다.

인섹시큐리티가 유통하는 메타디펜더는 데이터 살균 기능을 통해 문서, 이미지, 압축 파일을 무해화하고, 알려지지 않은 위협에 대해 탐지하고 제거함으로써 제로데이 공격을 사전에 차단한다. 84개 이상의 파일 형식을 지원하며, CDR 처리 전 파일은 안티 바이러스 엔진으로 1차 악성 여부를 진단하고, 이후 파일 내 콘텐츠들을 개별 요소로 분리해 메타 데이터와 콘텐츠 내 불필요한 데이터를 제거한 뒤 재구성해 원본과 동일한 파일로 복원한다.

안티 바이러스 엔진을 통해 1차 검증을 거치기 때문에 파일을 사용하기까지 걸리는 시간이 짧은 것도 특징이다. 만약 악성코드로 탐지될 경우 상대적으로 속도가 느릴 수 있는 CDR을 거치지 않고 직접 차단할 수 있다. 또한, 2차 검증에서 문서 등 파일 내 존재하는 악성코드, 익스플로잇, 악성 스크립트 등 잠재적으로 위협이 될 수 있는 이상 코드를 빠르게 제거해 악성 콘텐츠가 실행되지 않도록 한다. 메타디펜더는 구축형 으로 공급되고 서버에 설치되는 소프트웨어 방식이며, 알맞은 서버가 없을 경우 최적화된 서버를 함께 제안한다. CDR 솔루션 특성상 문서 파일이나 업무용 파일을 대상으로 무해화 처리를 수행하기 때문에 빠른무해화 처리와 자료가 외부로 유출될 수 없게 끔 하기 위해 구축형으로 공급한다는 설명이다.

인섹시큐리티는 CDR 솔루션 선택 시 “얼마나 많은 파일 확장자들을 무해화할 수 있는지, 그리고 무해화 과정에서 원본과 동일하게 파일을 만들어낼 수 있는지가 CDR 솔루션의 핵심”이라며, “처리 속도도 매우 중요한 부분이지만 파일 크기나 환경에 따라 기준을 내기가 어렵기 때문에 충분한 사전 검증 후 도입을 고려해야 한다”고 덧붙였다.

지란지교시큐리티는 “최근 보안 위협은 기존 보안 환경을 무력화하고 악성코드를 실행하도록 유도하기 위해 사회공학적 기법을 활용, 기존 보안 솔루션을 우회하는 기술을 결합한 문서 기반의 공격이 성행하고 있다. 특히, 최근 피해 규모가 커지고 있는 랜섬웨어 공격은 문서 기반의 공격이 주를 이루고 있으며, 이메일, 웹 등 기업의 업무에서 외부와 연결되는 특징을 이용해 정상 파일에 악성 콘텐츠를 삽입하고 있다”고 전했다. 이어 “기존 시그니처 기반 분석은 이미 알려진 악성코드만 탐지·방어가 가능하다. 행위 기반 분석은 실제 행위분석을 통해 악성코드를 탐지·방어하지만, 동적 분석을 우회하는 공격 기술에는 무방비하다.

CDR은 이러한 기존 보안의 ‘탐지·방어’ 관점과는 달리 악성 공격의 가능성을 내재한 요소와 형태를 사전에 원천 제거하는 ‘제거·예방’ 관점을 제시하는 기술로서 랜섬웨어 등 보안 위협의 실행 가능성을 사전에 차단할 수 있다”고 설명했다.

지란지교시큐리티의 CDR 솔루션은 문서 기반의 표적형 악성코드의 파일 구조를 분석해 액티브 콘텐츠 영역만을 탐지하고, 악성코드를 제거(비활성화)해 문서의 원본성을 보장한다. 다양한 파일 포맷 지원, 단일 장비에서 웹, 폴더, 메일, 파일서버 연동 등 여러 인터페이스를 통합 지원해 여러 파일 유통 경로에서 활용할 수 있다. 또한, 상세 리포트를 제공해 악성 문서의 무해화 결과 및 상세·연관 분석 내용을 직관적으로 파악할 수 있다. 가격과 운영에 대한 부담을 줄여야 하는 소호·중소기업에 대해 클라우드 기반의 엔드포인트 보안 솔루션과 함께 기업별 환경에 맞춰 설치 가능한 구축형 솔루션 등 두 가지 형태로 CDR 솔루션을 제공한다. 이를 통해 보안 운영 방식에 있어 고객의 선택 폭을 넓혔다.

지란지교시큐리티는 CDR 솔루션 선택 시 “CDR 솔루션은 문서의 구조, 분석, 스캔, 재구성하는 기술로 구조 분석의 정확성, 신속성과 사용자 데이터 보전 기능이 보장돼야 한다. 이에 구조에 대한 이해와 전문성이 요구되며, 업무의 연속성을 위해 분석 속도 역시 중요한 검토 사항이다. 소프트웨어 업데이트에 대응력도 중요하다. 포맷 버전별 CDR도 업데이트가 필요하기 때문에 포맷 변화에 얼마나 능동적인 대응이 가능한지에 대한 성능 확인이 필요하다”며, 기업의 보안관리자 입장에서 무해화 결과에 대한 상세분석 기능도 중요한 사항이다. CDR을 통해 제거된 콘텐츠에 어떤 악성요소가 있는지 보여주는 리포트를 통해 오탐·미탐 요소가 있는지 확인하고 액티브 콘텐츠의 위험성을 식별하는 기술로 무해화 성과를 가시화할 수 있어야 한다“고 덧붙였다.

[CDR 솔루션 분야 다크호스, 시큐레터 임차성 대표 인터뷰]

시큐레터 임차성 대표, “리버스 엔지니어링 기반 악성코드 솔루션으로

기존 보안 우회하는 악성파일 탐지해 보안 공백 보완한다”

오늘날 이메일은 대표적인 사이버 공격 경로 중 하나로 자리 잡았다. 이메일과 첨부파일은 사이버 공격자가 가장 쉽게 접근할 수 있는 기업과의 접점이다. 공격자는 악성 이메일의 첨부파일과 URL 등을 이메일로 전송하고, 국제 정세, 코로나19 등 사회적·개인적 관심사를 이용해 이를 열어보도록 한다.

▲시큐레터 임차성 대표[사진=시큐레터]

특히, 문서 파일은 외부에서 기업 내부 시스템으로 넘어오는 가장 대표적인 파일 형식이다. 이러한 문서 파일을 통해 발생할 수 있는 악성 행위는 크게 두 가지다. 우선 매크로나 스크립트 실행 등 문서의 정상적인 기능을 악용하는 방식이다. 사용자가 이러한 문서를 열고, 매크로나 연결된 객체 실행을 허용할 경우 공격자가 사전에 입력한 코드가 실행되면서 명령제어 서버와 통신해 공격을 위한 추가 파일을 내려받거나 PC 정보를 탐색해 명령제어 서버로 전송한다.

또 다른 방식은 해당 문서 파일 자체의 취약점을 악용하는 방식이다. MS 오피스, 한글과컴퓨터 등 우리가 자주 사용하는 소프트웨어는 매 버전마다 악성 행위에 쓰일 수 있는 새로운 취약점이 발견되고, 개발사는 이를 보완하기 위한 패치를 진행한다. 하지만, 패치가 등장하지 않은 제로데이 취약점이나 미리 알려졌지만 사용자가 패치를 진행하지 않은 취약점은 사이버 공격자에 의해 악용돼 원격에서 악성코드를 실행하는 용도로 쓰이기도 한다.

전자의 경우 소프트웨어에서 매크로나 외부 파일 연결 등을 자동으로 차단하고, 사용자에게 물은 뒤 실행하기 때문에 주의를 기울인다면 충분히 사고를 예방할 수 있다. 반면, 취약점을 이용한 공격의 경우 파일을 열어보는 것만으로도 악성 행위가 일어난다. 사용자 동의 없이도 공격이 시작되며, 이러한 문서 파일은 주로 특정 기업이나 기관을 대상으로 하는 정교한 공격을 위해 개발되는 경우가 많다. 실제로 최근 발생하는 랜섬웨어나 정보유출 등의 대규모 사이버 공격의 시발점은 이러한 파일인 경우가 대부분이다.

시큐레터 임차성 대표는 “보안을 위해 주로 사용해온 백신 등 시그니처 기반 솔루션은 실행파일의 정보를 파악하고 이를 차단하는데 특화되어 있다. 하지만, 오늘날 사이버 공격은 문서 등 비실행 파일을 통해 주로 발생하며, 비실행 파일은 약간의 수정만으로 시그니처를 변경할 수 있기 때문에 이러한 솔루션을 피할 수 있다”고 설명했다.

또, “샌드박스를 통한 행위 기반 솔루션은 가상 환경에서 파일을 실행해 악성 행위를 탐지해 비실행 파일을 점검할 수 있지만, 샌드박스를 우회할 수 있는 기술은 무한대에 가깝다. 실제로 악성코드가 현재 자신이 설치된 환경이 샌드박스 환경을 탐지하고 아무런 동작을 하지 않는 경우도 있고, 공격자가 악성코드 설치후 수 시간이 지나야 동작하도록 미리 설정하는 것도 가능하다. 이러한 우회기술을 적용한 파일은 행위 기반 솔루션에서 쉽게 탐지해내기 어렵다. 뿐만 아니라 소프트웨어 취약점의 경우 특정 소프트웨어 버전에서만 작동하는데, 샌드박스에서는 이러한 모든 환경을 구현해두기 어려워 악성 파일을 정상 파일로 인식해 통과시킬 수도 있다”고 덧붙였다.

시큐레터는 문서 등 비실행 파일에 대해서 취약점을 일으킬 수 있는 요소를 어셈블리 레벨에서 진단해 차단할 수 있는 기술을 보유하고 있다. 파일에 대한 리버스 엔지니어링을 기반으로 분석하고, 사용되지 말아야 할 코드가 포함돼 있거나 비정상적인 CPU 레지스터를 분석해 익스플로잇을 일으킬 수 있는 트리거를 찾아 악성 파일로 진단한다. 파일에 대해 악성코드 분석가가 코드를 분석하는 것처럼 매크로, 스크립트 등을 이용한 악성 행위, 취약점을 이용한 익스플로잇 등을 사전에 분석 및 차단한다. 기존 샌드박스 기반 솔루션과 달리 파일을 통한 특정 행위가 발생하지 않아도 리버스 엔지니어링을 통해 악성 행위탐지 및 차단할 수 있으며, 특히, 익스플로잇이 발생해 쉘코드(Shell code)를 실행하기 전에, 이러한 악성 행위 실행 가능성을 발견할 수 있어 제로데이 취약점에 대해서도 대응 가능하다.

[자료=시큐레터]

그는 “기존 CDR의 개념은 매크로 등 문서 자체의 기능을 악용해 발생할 수 있는 행위를 제거하고, 재조립하는 역할을 한다. 하지만 소프트웨어 취약점을 이용한 익스플로잇은 일반적인 CDR로 제거할 수 있는 영역이 아니다. 특히, 취약점을 통한 공격은 특정 기업이나 기관을 겨냥한 표적 공격에 주로 쓰이기 때문에 일반적인 CDR만으로는 보안 공백이 발생할 수 있다”고 말했다.

이어 “특히 우리 기술은 알려지지 않은 제로데이 취약점에 대해서도 대응이 가능하다. 일반적으로 익스플로잇은 취약점을 통해 원격에서 쉘코드를 실행하는 것에서 시작한다. 이러한 익스플로잇을 일으키는 방법은 다양하지만, 결과적으로는 쉘코드를 실행하는 것이 목적이다. 우리 기술은 리버스 엔지니어링을 기반으로 어셈블리 레벨에서 진단하기 때문에 익스플로잇이 일어나지 않아도 공격을 위한 쉘코드가 포함돼 있는지 점검할 수 있다”고 설명했다.

기존 CDR의 경우 악성코드 분석 기술이 아닌 콘텐츠 기반 기술로, 문서 파일의 매크로나 스크립트 등을 감지해 제거하고 파일을 복원할 수 있다. 이 때문에 소프트웨어 버전별 취약점을 이용한 악성코드 실행은 차단하기 어렵다. 반면, 시큐레터는 기존 보안 솔루션이 탐지하지 못하는 악성문서를 리버스 엔지니어링으로 분석해 기존 CDR의 공백을 보완한다.

임차성 대표는 “CDR은 문서 파일의 정상 기능을 이용한 악성행위에 대응하기 위한 효과적인 솔루션이다. 이에 시큐레터도 CDR 엔진을 보유하고 있다. 하지만, CDR만으로는 완벽한 대응이 어려울 수 있다. 우리가 추구하는 것은 Narrow Malware Detection이다. CDR로 처리할 수 있는 영역은 CDR을 활용하고, 취약점을 통한 익스플로잇은 리버스 엔지니어링을 기반으로 탐지 및 제거한다. 이로 인해 우리 솔루션은 CDR을 하나의 기능으로 제공하고, CDR만으로는 부족한 영역을 악성코드 분석 기술로 보완했다”고 말했다.

또, “보안은 악성코드만 진단할 수 있다고 해결되는 것이 아니다. 유입 경로가 워낙 다양하기 때문이다. 따라서 우리는 다른 분야의 보안 솔루션과 협업하고, 우리가 잘 할 수 있는 분석 영역에 집중할 계획이다. 보안에서 가장 중요한 부분은 해킹 차단이다. 사업 전략 역시 솔루션을 늘리는 것이 아니라, 우리 기술을 API 형태로 오픈하고 망연계 솔루션, SSL VPN, 개인정보 보호 솔루션 등과 연동하는 방식으로 확장할 계획”이라고 덧붙였다.

마지막으로 임차성 대표는 “널리 알려진 것처럼 악성코드는 이메일을 통해서 가장 많이 유입된다. 이메일 통해 내려받은 실행파일을 열어보는 것은 매우 위험한 행동이며, 이것만 차단해도 보안성을 강화할 수 있다. 다행히 최근에는 세계적으로 이메일을 통해 실행파일이 전달되는 것을 차단하는 추세다. 하지만, 이러한 정책뿐만 아니라 기업의 보안을 강화하기 위해 문서 파일, 이미지 파일 등을 이용한 타깃 공격을 어떻게 막을 것인가도 함께 고민해야 한다”고 말했다.

[이상우 기자(boan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

박성호기자 기사보기

박성호기자 기사보기

[2025-04-07]

[2025-04-07] .jpg)