[КИОШДКНК ЙЎАЁПы БтРк] КИОШ ОїУМ ИрЗЮ НУХЅИЎЦМ(Menlo Security)ПЭ ИЖРЬХЉЗЮМвЧСЦЎ(Microsoft) ЛѕЗЮПю ИжПўОю РЏЦї ФЗЦфРЮРЛ РћЙпЧи ЙпЧЅЧпДй. РЬЙј ФЗЦфРЮ ПюПЕРкЕщРЬ ЛчПыЧЯБт НУРлЧб АЧ HTML НКИгБлИЕ(HTML Smuggling)РЬЖѓДТ БтЙ§РИЗЮ, ЛѕЗЮПю БтМњРК ОЦДЯСіИИ КИОШ ОїАшРЧ ЁЎЛѕЗЮПю АќНЩЁЏРЬ ЧЪПфЧб АЧ ЛчНЧРЬЖѓАэ ЕЮ ОїУМДТ АСЖЧпДй.

[РЬЙЬСі = utoimage]

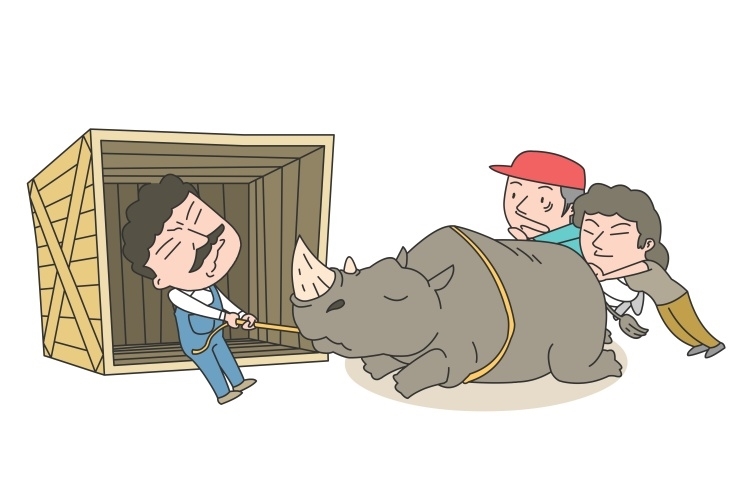

HTML НКИгБлИЕРЧ РхСЁРК HTML5РЧ ЧеЙ§Рћ БтДЩЕщАњ РкЙйНКХЉИГЦЎ ФкЕхИІ ЛчПыЧи ЦФРЯРЛ РЏЦїЧЯБт ЖЇЙЎПЁ ГзЦЎПіХЉ КИОШ ЕЕБИЕщРЛ ШИЧЧЧЯБтАЁ НБДйДТ АЭРЬДй. ДыКЮКаРЧ КИОШ ЕЕБИЕщРК ЦЎЗЁЧШРЛ СіФбКИДйАЁ МіЛѓЧб ЦаХЯРЬГЊ НУБзДЯУГАЁ ЙпАпЕЧИщ АцКИИІ ПяИЎДТЕЅ, HTML5ПЭ РкЙйНКХЉИГЦЎ ФкЕхДТ ЁЎМіЛѓЧи КИРЬСі ОЪБтЁЏ ЖЇЙЎРЬДй. АдДйАЁ HTML НКИгБлИЕ БтЙ§РЛ ЛчПыЧв ЖЇ НЧСІ ОЧМК ЦфРЬЗЮЕхДТ ЧЧЧиРкРЧ РхФЁПЁ МГФЁЕШ СЄЛѓ КъЖѓПьРњ ОШПЁМ ПЯМКЕЧБт ЖЇЙЎПЁ КИОШ ЕЕБИЕщРК ЁЎЦЎЗЁЧШ ЛѓХТЁЏПЁМДТ РЬИІ ЙпАпЧЯСі ИјЧбДй.

HTML НКИгБлИЕРК УыОрСЁ РЭНКЧУЗЮРеАњ ЛѓАќРЬ ОјДй. КъЖѓПьРњПЁ УыОрСЁРЬГЊ ПРЗљАЁ СИРчЧЯСі ОЪОЦЕЕ НЧЧрЧв Мі РжДТ АјАнРЬЖѓДТ АЭРЬДй. АјАнРкАЁ ЧиОп Чв РЯРК ЧЧНЬ АјАнРЬГЊ МвМШ ПЃСіДЯОюИЕРЛ ХыЧи АјАн ДыЛѓПЁ ОЧМК ИоРЯРЛ КИГЛАэ, АјАн ДыЛѓРЬ ИоРЯ ГЛ ИЕХЉИІ ХЌИЏЧЯЕЕЗЯ РЏЕЕЧЯДТ АЭРЬДй. ХЌИЏРЛ ХыЧи ЧЧЧиРкИІ ЙЬИЎ ИИЕщОю Еа HTML ЦфРЬСіЗЮ СЂМгНУХАИщ ЕШДй. ЙАЗа РЬ ЦфРЬСіДТ HTMLАњ РкЙйНКХЉИГЦЎ ФкЕхИІ ЛчПыЧи ОЧМК ЦфРЬЗЮЕхИІ КъЖѓПьРњ ГЛПЁМ ФоЦФРЯИЕ ЧЯЕЕЗЯ ИИЕщОюСј АЭРЬДй. РЬ HTML ЦфРЬСіИІ УЗКЮ ЦФРЯ ЧќХТЗЮ РќМлЧЯДТ АЭЕЕ АЁДЩЧЯДй.

ИрЗЮ НУХЅИЎЦМРЧ КИОШ ПЌБИ УЅРгРкРЮ КёГЊРЬ ЧЧДйХЛЖѓ(Vinay Pidathala)ДТ РЬЗБ HTML НКИгБлИЕ БтЙн АјАн ФЗЦфРЮРЮ ОЦРЬМвИ№ЧС(ISOMorph)ИІ АќТћЧи ПТ РЮЙАЗЮ ЁААјАнРкЕщРК ISO ЦФРЯРЛ ИоРЯПЁ УЗКЮЧи ЧЧЧиРкЕщПЁАд КИГТДйЁБАэ МГИэЧбДй. РЬ ISO ЦФРЯ ОШПЁДТ ОЧМК НКХЉИГЦЎАЁ ЦїЧдЕЧОю РжАэ, НЧЧрЕЩ АцПь УпАЁ ЦФПіМа НКХЉИГЦЎЕщРЛ ДйПюЗЮЕх ЙоДТ БтДЩРЛ АЁСіАэ РЬДйАэ ЧбДй. РЬ ОЧМК ЦФПіМа НКХЉИГЦЎРЧ АцПь, ЧіРчБюСі Уб 7АЁСі СОЗљАЁ ЙпАпЕЧОњДйАэ ЧбДй. ЁАРЬ И№Еч НКХЉИГЦЎЕщРЬ ЧЧЧиРкРЧ КъЖѓПьРњ ГЛПЁМ ФФЦФРЯИЕ ЕЫДЯДй.ЁБ

ОЧМК ЦФПіМа НКХЉИГЦЎДТ СІРЯ ИеРњ ЙщНХ НУНКХлРЛ УЃОЦГЛ КёШАМКШНУХВДй. Бз ДйРНРИЗЮДТ Е№НКФкЕх(Discord)ЗЮКЮХЭ УпАЁ ЦфРЬЗЮЕхИІ ДйПюЗЮЕх ЙоДТДй. АјАнРкЕщРК Е№НКФкЕхПЁ ОЧМК ЦфРЬЗЮЕхИІ ШЃНКЦУ ЧЯАэ РЬДйАэ ЧЧДйХЛЖѓДТ МГИэЧбДй. ЁАЕ№НКФкЕхДТ 1Оя 5УЕИИ ИэРЬ ГбДТ ЛчПыРкИІ КИРЏЧб ЧУЗЇЦћРдДЯДй. РЬЗБ ЧУЗЇЦћРЬ ЛчРЬЙі АјАнРкЕщ ЛчРЬПЁМ СЁСЁ Дѕ ГєРК РЮБтИІ БИАЁЧЯАэ РжДйДТ АЧ КИОШ ОїАш РќУМАЁ ДЋПЉАмКСОп Чв КЮКаРЬЖѓАэ Л§АЂЧеДЯДй.ЁБ

Е№НКФкЕхЗЮКЮХЭ ДйПюЗЮЕх ЕЧДТ УжСО ЦфРЬЗЮЕхДТ ПјАн СЂБй ЦЎЗЮРЬИёИЖ(RAT)РЮ ПЁРЬНЬХЉЗЇ(AsyncRAT) ШЄРК ПЃСІРЬЗЇ(NJRAT)РЬДй. ПЉЗЏ ЧиХЗ ДмУМЕщРЬ ШАПыЧи ПдДј ИжПўОюРЮЕЅ, СжЗЮ СпЕПРЧ ЧЅРћЕщРЛ ГыИЎДТ АјАнПЁМ ДЋПЁ ЖчДј ЙЋБтЕщРЬДй. ЧЯСіИИ РЬЙј ОЦРЬМвИ№ЧС ФЗЦфРЮРЧ СжПф ЧЅРћ ПЊНУ СпЕП ТЪ ДмУМГЊ РЮЛчЖѓАэ АсЗаРЛ ГЛИЎБтПЁДТ РЬИЃДй. АјАн ЧЅРћАњ АјАнРкРЧ РЧЕЕПЁ ДыЧб КаМЎРК ОЦСїЕЕ РЬОюСіАэ РжДй.

HTML НКИгБлИЕ БтЙ§РК РЬЕћБнОП ЙпАпЕЧАэ РжДТ АјАн БтМњЗЮ, ИрЗЮ НУХЅИЎЦМДТ СіГ Чи ПЉИЇПЁ ЕЮИЎ(Duri)ЖѓДТ HTML НКИгБлИЕ БтЙн АјАн ФЗЦфРЮРЛ ЙпАпЧи ММЛѓПЁ ОЫИЎБтЕЕ ЧпДй. MS ПЊНУ УжБй HTML НКИгБлИЕ БтЙ§РЧ ШАМКШИІ ДйЗщ ПЌБИ КИАэМИІ ЙпЧЅЧпОњДй. БзЗЏИщМ Чб АјАн ДмУМАЁ ЧЧЧиРкРЧ РхКёПЁ С§(Zip) ОЦФЋРЬКъИІ НЩРНРИЗЮНс ОЧМК РкКёНКХЉИГЦЎ ЦФРЯРЛ РЏЦїЧбДйАэ АцАэЧпДй. РЬ РкЙйНКХЉИГЦЎ ЦФРЯРК ОЧМК РЅЛчРЬЦЎПЭ ПЌАсЧи ЖЧ ДйИЅ ОЧМК ЦФРЯРЛ ДйПюЗЮЕх ЙоЕЕЗЯ МГАшЕЧОю РжОњДй.

ИрЗЮ НУХЅИЎЦМ УјРК ЁАФкЗЮГЊЗЮ РЮЧи ПјАн БйЙЋ УМСІАЁ ШАМКШ ЕЧИщМ HTML НКИгБлИЕРЬ ДйНУ АјАнРкЕщРЧ СжИёРЛ ЙоДТ АЭРИЗЮ КИРЮДйЁБАэ РкЛч КэЗЮБзИІ ХыЧи МГИэЧпДй. ЁАHTML НКИгБлИЕРК ПРЗЁЕШ ЛїЕхЙкНКПЭ ЧСЗЯНУ, ЙцШКЎЕщРЛ СІЙ§ Рп ПьШИЧЯДТ АјАн БтМњРдДЯДй. С§РИЗЮ Ш№ОюСј ЛчПыРкЕщРЬ УжУЗДм РхКёЕщРЛ ИЖЗУЧи ЛчПыЧЯАэ РжСіДТ ОЪСв. БзЗЏИщМ КъЖѓПьРњ ШАПыЕЕАЁ ОіУЛГЊАд ГєОЦСГАэПф. Бз СЁПЁ ТјОШЧи АјАнРкЕщРЬ ЛѕЗЮПю РЏЧрРЛ НУРлЧб АЭРИЗЮ КИРдДЯДй.ЁБ

ЧЧДйХЛЖѓДТ ЁАПјАн БйЙЋ УМСІИІ БтОїАњ БтАќЕщРЬ КИДй ИщЙаШї РЬЧиЧиОп Чв ЧЪПфАЁ РжДйЁБАэ СжРхЧбДй. ЁАБзРњ Л§ЛъРЛ АЂРк С§ПЁМ ЧЯДТ Ад РќКЮАЁ ОЦДеДЯДй. ГзЦЎПіХЉ ЧќХТПЭ БИСЖАЁ ХыТАЗЮ ЙйВюАэ, БзПЁ ЕћЖѓ ИЎНКХЉРЧ МКСњЕЕ ПЯРќШї ЕкЙйВђДЯДй. АЂ ОжЧУИЎФЩРЬМЧЕщРЧ РЇЧш ГыУтЕЕЕЕ ДоЖѓСіАэПф. КИОШ РќЙЎАЁЕщПЁАд ПфБИЕЧДТ ПЊЗЎРК, КЏШГЊ НХБтМњРЬ АЁСіАэ РжДТ РхСЁАњ ДмСЁ И№ЕЮИІ БеЧќ РжАд ЦФОЧЧЯАэ РњПяСњЧЯДТ АЭРдДЯДй. ИЛУГЗГ НЌПю АЧ ОЦДЯСіИИПф.ЁБ

3Сй ПфОр

1. ПјАн БйЙЋ УМСІ ДУОюГЊИщМ ЛѕЗгАд РЏЧрЧЯБт НУРлЧб АјАн БтЙ§, HTML НКИгБлИЕ.

2. РкЙйНКХЉИГЦЎ ФкЕхПЭ HTML БтДЩРЛ РЬПыЧи ПЉБтРњБтМ ОЧМК ПфМв АЁСЎПЭ ЧЧЧиРк КъЖѓПьРњ ГЛПЁМ СЖЧеЧЯДТ АјАн БтЙ§.

3. РЬЙјПЁ ЙпАпЕШ ФЗЦфРЮПЁМДТ РЮБт ХыНХ ЧУЗЇЦћРЮ Е№НКФкЕхАЁ ШАПыЕЧБтЕЕ Чд.

[БЙСІКЮ ЙЎАЁПы БтРк(globoan@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

ЙЎАЁПыБтРк БтЛчКИБт

ЙЎАЁПыБтРк БтЛчКИБт

[2025-04-07]

[2025-04-07]

TH.jpg)

th.jpg)

.jpg)