공격자가 웹서버 중요 파일 손에 넣을 수 있어 주의해야

[보안뉴스 김태형] 오픈 소스 블로그 솔루션 WordPress 플러그인 ‘al3x File Manager v1.2’에서 File Download 제로데이 취약점이 발견되어 이용자들의 주의가 필요하다.

국제정보보안교육센터(이하 i2Sec)에서는 전 세계적으로 많이 사용되는 CMS(Content Management System)로 알려져 있는 WordPress의 플러그인 중 ‘al3x File Manager v1.2’에서 ‘File Download’ 최신 제로데이 취약점이 발견됐다고 밝혔다.

WordPress는 현재 전 세계적으로 가장 많이 쓰이고 있는 CMS(Content Management System) 툴로 전 세계 웹 사이트 가운데 약 20%가 이를 사용해 구축돼 있고, 국내에서도 개인, 기업, 공공기관들이 이 WordPress를 이용해 웹사이트를 구축하고 있는 것으로 알려졌다.

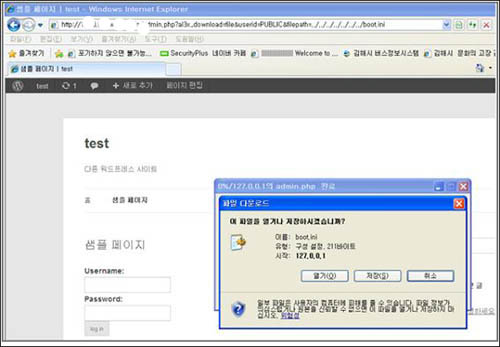

▲ WordPress 플러그인 File Download 취약점 공격코드

문경곤 i2Sec 대표는 “이번에 발견한 취약점은 13기 수강생인 방남수 씨가 발견한 것으로, 다운로드하는 파일명을 필터링하지 않아 발생하는 것으로, 이로 인해 운영 중인 웹 서버의 소스 및 시스템 파일을 다운할 수 있다”고 밝혔다.

그는 “쉽게 말해서 이용자들이 웹 서버에 접속해서 해당 사이트를 보게 되는데, 이 ‘File Download’ 취약점을 이용하면 웹 서버의 모든 파일들을 자기 PC로 다운로드 할 수 있기 때문에 해당 웹 서버의 중요한 설정파일이나 DB파일 등을 공격자들이 손에 넣을 수 있게 된다”고 설명했다.

현재 해당 개발사에 이번 취약점에 대해 통보한 상황으로, 개발사는 보안 코드의 추가를 통해 보안을 강화해야 할 것으로 보인다. 또한, 해당 플러그인을 사용하는 웹 사이트 관리자는 조만간 진행될 최신 버전의 패치를 받아야만 한다.

해당 취약점의 패치는 향후 http://wordpress.org/extend/plugins/al3x-file-manager에서 가능할 것으로 보인다.

[김태형 기자(boan@boannews.com)]

<저작권자: 보안뉴스(http://www.boannews.com/) 무단전재-재배포금지>

.jpg)

김태형기자 기사보기

김태형기자 기사보기

.jpg)

_m.jpg)

.jpg)

.jpg)