e-Discovery 시작부터 종료까지의 세부절차 살펴보기

절차진행상 ESI가 디지털 증거로 활용되기 위한 조건 충족돼야

본지에서는 현재 우리나라에서 이슈가 되고 있는 e-Discovery에 대한 개념적인 이해를 돕고, 나아갈 방향을 제시하기 위해 현재 기업보안담당자로 근무하고 있는 유정호 씨의 기고를 6회에 걸쳐 연재합니다. 독자 여러분들의 많은 관심 부탁드립니다. [편집자주]

연재목차-----------------------------

1회 e-Discovery의 필요성과 수행환경

2회 e-Discovery의 정의와 목적

3회 e-Discovery와 Digital Forensics

4회 e-Discovery 절차

5회 우리나라에서의 e-Discovery

6회 e-Discovery를 위한 준비

------------------------------------

[보안뉴스=유 정 호, 기업보안담당자] 지금까지 e-Discovery와 관련된 환경, 법적근거, 디지털 포렌식과의 차이점 등에 대해서 언급을 했다. 4회에서는 e-Discovery가 시작부터 종료까지 어떠한 절차에 의해서 이루어지는지에 대해서 알아보고자 한다.

[보안뉴스=유 정 호, 기업보안담당자] 지금까지 e-Discovery와 관련된 환경, 법적근거, 디지털 포렌식과의 차이점 등에 대해서 언급을 했다. 4회에서는 e-Discovery가 시작부터 종료까지 어떠한 절차에 의해서 이루어지는지에 대해서 알아보고자 한다.

연방민사소송규칙에는 e-Discovery에서 반드시 준수해야 할 절차가 명시되어 있다. 이 절차에는 당사자들에 의한 초기 증거공개(Initial disclosures by parties)와 당사자 간의 만남과 협의(Meet and confer), 증거개시 계획의 발전(Developing a discovery plan), 환수조항(The clawback provision), 과도한 비용으로 인한 불합리한 접근(Not reasonably accessible because of undue burden or cost), 질문에 대답하기 위한 사업기록으로서의 ESI 생산(Producing ESI as ‘business record’ in response to interrogatories), ESI 생산의 요청(Request for production of ESI), 일상적인 활동에 의하여 훼손된 ESI에 대한 면책(‘Safe harbor’ on sanctions for lost ESI) 등의 내용을 포함한다.

하지만 위의 내용들은 법령에 의해서 지시된 최소한의 절차로 전체적인 e-Discovery의 과정을 명시한 것이라고 보기 어렵고, 전체 절차 중에서 반드시 지켜야 할 내용과 이유, 타당한 상황에서의 예외조항 등을 규정한 것이라고 볼 수 있다.

연방민사소송규칙에 명시된 절차와 목적을 정확하고, 효율적으로 수행하기 위해서는 세부적인 방법과 기술이 필요하다. 이러한 방법과 기술은 소송을 하는 당사자의 금전적 비용을 최소화 시키고, 원하는 정보를 가장 효율적인 방법으로 수집 및 분석하기 위해 다양한 판례와 시행착오를 통해서 발전되고 있다.

e-Discovery의 세부 절차들은 관련 판례의 연구와 학계, 법조계, 컨설팅업체들의 Know-How 등에 대한 분석과 문제점 보완을 통해 발전하고 있다. 그 중에서 가장 활발한 활동을 하고, 많은 영향을 주는 단체는 세도나 회의(The Sedona Conference Institute)라고 볼 수 있다.

세도나 회의는 독점방지법과 복잡한 소송, 지식재산권, e-Discovery와 관련된 분야에 대한 법령, 정책의 발전을 목표로 하는 비영리 목적의 연구 및 교육 단체로서 e-Discovery와 관련된 최신 사례에 대한 분석과 방향을 제시하고, 매년 개정되는 법령에 그 내용을 반영하고 있다.

특히, Zubulake 재판과 연방민사소송규칙의 개정을 담당했던 Shira A. Scheindling 판사와 같은 e-Discovery 전문가들의 활동과 의견제시는 e-Discovery에 대한 정책 수립의 중요한 고려요소가 되고 있다.

세도나 회의에서 제시되고, 언급되는 내용들과 각종 판례 분석, 기술 및 법령 전문가들의 의견들이 반영되어 e-Discovery의 절차는 개발됐고, 이러한 정보들을 종합하여 e-Discovery 벤더나 컨설팅 업체들은 그들만의 특징을 부각시켜 다양한 모델을 제시하게 됐다.

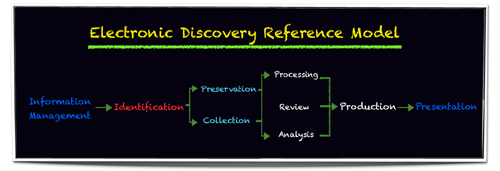

많은 e-Discovery 모델 중에서 일반적으로 제시되는 모델은 EDRM(Electronic Discovery Reference Model)인데, 그 세부적인 내용은 아래와 같다.

첫 번째 단계는 정보관리(information management)로서, 평소부터 기업에서 이루어지는 정보에 대한 관리를 말한다. 정보관리 시스템이 체계적으로 구성되고, 관리되는 경우 e-Discovery 실행에 있어 더 효율적인 계획을 수립할 수 있고, 비용과 시간을 감소시킬 수 있다.

세부적인 구분에 의한 정보의 저장과 관리, 기술적인 효율성, 사업에서의 활용성, 법률 준수, 강력한 보안기능 등이 적절하게 조화된 정보관리 시스템을 구비하고 있다면 e-Discovery가 시작될 때부터 다른 기업에 비해 훨씬 더 많은 시간과 비용을 절감할 수 있으며, 효과적인 계획을 수립할 수 있다.

두 번째 단계는 소송당사자가 보유하고 있는 정보에서 필요한 정보를 확인해 불필요한 정보를 제외하고, 사건과 관련된 정보를 선별하는 정보의 식별(indentification)이다. 이 단계는 정보관리와 달리 소송이 시작되거나 예상되어 e-Discovery 준비를 하는 단계에서의 시작되는 조치라고 볼 수 있다.

ESI는 하드디스크나 백업테이프, CD 등에 저장될 수 있고, 정보의 복사와 공유가 활발하게 이루어진다. 개인의 경우에도 컴퓨터와 스마트폰, 스마트패드, 웹하드디스크 등 다양한 장비와 네트워크에 개인적인 정보와 업무와 관련된 정보를 저장한다. 기업은 개인이 저장하는 정보 외에도 적게는 수십 테라바이트부터 많게는 페타바이트 이상의 정보들을 저장하게 되는데 이 정보들은 개인용 컴퓨터부터 워크스테이션, 서버, 백업 장치 등 여러 종류의 장비에 다양한 형태로 저장 및 관리되고 있다.

이렇게 여러 종류의 저장장치에 다양한 형태로 저장된 정보들 중에서 사건과 관련된 의미있는 정보를 식별하기 위해서 우선 정보들의 종류와 저장장치에 대한 식별 할 필요가 있다.

이 때 자료 도표화(data mapping)가 어떤 종류의 정보들이 어떤 저장장치에 저장이 되어 있는지 식별하는데에 많이 사용된다. 자료도표화는 해당 기업의 부서별 조직도와 시설물의 구조, 각 사무실과 부서 간의 정보망 구조, 인터넷 및 네트워크 관리 정책, 위기 관리 정책, 보안정책 등을 분석하면 수월하게 작성할 수 있다.

자료 도표화가 완성되면 소송과 관련된 의미있는 정보를 식별하는 절차를 수행해야 한다. e-Discovery는 다양한 분야에 종사하는 기업과 개인에게 적용될 수 있기 때문에 e-Discovery 전문가라고 할지라도 소송과 관련된 의미있는 정보를 단독으로 식별할 수는 없다.

그래서 소송에 필요한 관련자들을 선정하게 되는데, 이러한 소송 관련자들은 법정에서의 진술까지 고려하여 신중하게 선정을 해야 한다. 관련자가 선정되면 변호사는 관련자와의 질의 및 응답을 통해 소송에 필요한 정보들을 파악해야 한다.

이렇게 파악된 정보들 중 핵심 용어들을 선정하여, 소송당사자가 보관하고 있는 정보들에서 해당 용어를 검색하는 식별작업을 하게 된다. 이 때 검색대상이 되는 정보들이 저장된 장치는 아래와 같다.

- 소프트웨어 자료

- 개인 소유 정보통신장비

- 시스템 관리자 정보

- 메시지 시스템(e-Mail, messenger 등)

- 기업용 사용 소프트웨어

- 기업용 임베디드 소프트웨어

- 데이터베이스 - 보안 시스템

- 온·오프라인 저장장치

- 네트워크 시스템

- 관리 소스트웨어(위기관리, 문서관리, 회계관리, 고객관리, 제품관리, 시스템 관리 등)

이들 중에서 민사소송 간 e-mail 시스템과 백업(backup) 시스템, 공유자료 저장장치 등과 관련된 e-Discovery 분쟁이 가장 많이 제기되고 있고, 민감한 정보들이 많이 확인되고 있으므로 식별단계부터의 세밀한 접근이 요구된다. 각종 저장장치에서 소송과 연관된 의미있는 정보들이 검색되고 나면 해당 정보와 관련된 인원들과 협의하여 민감한 정보에 대한 식별을 하게 된다. 이렇게 식별된 정보는 수집과 보존을 위한 대상이 됨을 알리고, 훼손을 방지할 필요가 있다. 또한, 식별된 정보는 상대방과의 증거개시 협의간 제공될 정보이므로 체계적인 분석과 정리가 요구된다.

세 번째 단계는 두 번째 단계에서 식별된 정보를 수집(collection)하고, 보존(preservation)하는 단계이다. e-Discovery에서는 소송에서 당사자가 요구하는 정보를 공개할 의무와 보존할 의무가 있다. 보존과 관련된 의무는 상대방이 소송에서 증거공개를 요청한 시점이 아니더라도 ‘소송에 대한 정보가 있거나, 소송이 임박하였음을 고지 받았거나, 소송이 예정되어 있음을 아는 경우’부터 발생한다. 보존에 대한 의무가 발생한 시점은 많은 재판에서 문제가 되고 있으나 소송과 관련된 현실적인 위험을 최소화시켜야 하는 입장이라면 가능한 빠른 시간 내에 소송과 관련된 정보는 보존을 하는 것이 좋다고 본다.

정보를 수집하는 방법은 포렌식 복제와 활성파일 복사의 두 가지로 구분할 수 있다. 그 중에서 가장 많이 사용되는 것은 포렌식 복제(forensic duplicate, bit by bit capture)이다. 앞서 언급한 것처럼 포렌식 복제를 통해서 복제본인 이미지 파일을 생성하게 되면 해당 저장장치에서의 삭제된 영역에 대한 복구와 전체 영역에 대한 분석이 가능하다.

하지만 포렌식 복제는 활성파일만 복사하는 방법에 비해 비용과 시간이 많이 소요되고, 24시간 운영 중이거나 저장공간이 과다한 서버의 경우 포렌식 복제가 제한되는 경우도 있다.

이러한 경우에 소송 상대방과의 협의를 통해 자료를 수집 및 보존하는 방식에 대해서 조정을 할 수 있는데, 소송 간 소요되는 비용을 각자가 부담하는 미국 사법체계에서 비용의 차이가 6배 이상 발생할 수 있는 수집방식에 대한 조정은 합리적인 소송당사자의 경제적 불이익을 감소시킬 수 있는 중요한 요소이다.

또한, 협의과정에서 의견이 일치하지 않거나 상대적으로 경제적 여유가 있는 소송당사자가 상대방의 소송비용 소요를 증가시키기 위해 포렌식 복제를 고집할 경우, 소송당사자가 정보의 수집과 복구를 하는데 불합리하게 많은 비용이 발생하면 법원은 Zubulake 판례와 같이 상대방에게 그 비용을 분담시킬 수도 있기 때문에 수집과 보존 방법에서 합리적인 협의가 이루어져야 한다.

수집과 보존 단계에서의 또 다른 중요한 절차 중 하나는 사본의 제거(de-duplicate)와 불필요 파일의 제거(culling), 색인화(indexing) 작업이다. ESI는 파일의 복사와 이동이 자유로운 만큼 관리가 어렵다. 개인이 사용하는 컴퓨터에서도 동일한 파일이 많이 발견되지만 기업에서 사용하는 서버나 공용 컴퓨터 등에서는 복사본이 수도 없이 존재한다.

특히, e-mail을 통해 전송되는 각종 첨부파일과 자료 공유 폴더 등의 공동 저장공간, 각종 게시판 등에는 수많은 복사본이 존재할 수 있다. 이러한 복사본이 검토 대상에 많이 포함될수록 비용의 증가로 이어지기 때문에 수집 단계부터 확인 및 제거가 이루어져야 한다.

사본 파일 외에도 수집된 ESI에는 불필요한 파일이 많이 존재한다. 그 중 대표적인 것이 컴퓨터의 운영체제와 각종 소프트웨어의 시스템 파일인데, 이러한 정보들은 활성파일 복사의 경우에는 많이 수집되지 않지만 포렌식 복제를 하는 경우 여과없이 수집되기도 한다.

이러한 경우 NIST(National Institute of Standards)에서 제작된 파일리스트를 이용하면 운영체제에서 사용하는 시스템 파일이나 마이크로소프트, 어도비 등 글로벌 소프트웨어 업체들이 일반적으로 사용하는 소프트웨어 운영용 파일들을 쉽게 제거할 수 있다. 정보의 색인화 작업은 문서를 검토하는 변호사 등 검토자가 수월하게 검토할 수 있는 환경을 제공하여 검토에 발생하는 비용을 감소시킬 수 있는 절차이므로, 수집단계에서 정보를 어떻게 색인화할 것인지 충분히 검토하는 작업이 요구된다.

네 번째 단계는 수집된 정보에 대한 검토와 분석단계다. 수집된 정보들은 저마다 다양한 형태를 하고 있다. 문서 파일은 마이크로소프트 제품들이 다수 있을 것이고, 우리나라처럼 ‘한글과 컴퓨터’를 많이 사용하는 환경에서는 ‘한글(hwp)’파일들이 많이 있을 것이며, e-Mail, 음성, 영상, 그래픽 파일 등 다양한 목적을 가진 파일들이 서로 상이한 형태로 존재할 수 있다.

이러한 정보들을 빠른 시간 내에 검색하고, 확인할 수 있게 하기 위해서 e-Discovery소프트웨어들은 tiff나 pdf 등 용이한 파일 형태로 변환시킨 ‘load file’을 생성하기도 한다.

이렇게 수집된 정보들이 e-Discovery 소프트웨어에 의해서 검토할 준비가 되면 온·오프라인 상에서 검토가 진행된다. 온라인상에서 이루어지는 검토는 다양한 제한 사항을 고려해야 하는데, 이는 검토를 할 법률회사의 선정에도 영향을 미친다.

일반적으로 e-Discovery를 진행하는 법률회사들은 대용량 정보들을 검토할 수 있는 충분한 네트워크를 구성하고 있지 않다. 또한 대용량 저장장치도 보유하기 어려워 실제로 온라인 검토를 하기 위해서는 검토대상의 선별이 절대적으로 요구된다.

온라인으로 검토할 문서를 선별하는 과정에서 오프라인에서의 검토가 선행되는데 이 과정은 해당 기업에 소속된 자체 변호사와 고용된 법률회사의 변호사가 협의하여 수행할 수 있다.

또한, 정보의 검토와 선별과정에서 관련 실무자의 정보와 해석이 필요하기도 하고, ESI에 대한 기술적 정보가 필요할 때도 있으므로 소송 관련 실무자와 디지털 포렌식 전문가가 함께 검토에 참여하는 것이 좋다. 선별된 정보의 검토가 종료되고 나면 사전된 협의된 내용에 따라 정보를 생산하여 법정에서 소송 간 활용하게 된다.

위의 절차는 e-Discovery의 세부 절차에 대한 개략적인 내용이다. 이 절차를 진행하는 동안 ESI가 디지털 증거로 활용되기 위한 조건도 충족돼야 하고, 소송과 관련없는 영업비밀이 상대방에게 공개되지 않도록 철저한 검증과 협의도 이루어져야 한다.

또한, 소송과 관련된 자료이더라도 영업비밀이 포함될 경우 법률적인 검토를 통해 해당 자료를 공개하지 않을 수 있는 절차를 찾아야 소송 외 경제적 손실을 예방할 수 있다. 일련의 과정은 모두 유기적으로 이루어지는 만큼 사전에 철저한 분석과 계획이 필요하고, 평소부터 ESI에 대한 체계적인 관리가 이루어지고 있다면 더욱 효과적인 e-Discovery를 진행할 수 있다.

또한, 소송과 관련된 자료이더라도 영업비밀이 포함될 경우 법률적인 검토를 통해 해당 자료를 공개하지 않을 수 있는 절차를 찾아야 소송 외 경제적 손실을 예방할 수 있다. 일련의 과정은 모두 유기적으로 이루어지는 만큼 사전에 철저한 분석과 계획이 필요하고, 평소부터 ESI에 대한 체계적인 관리가 이루어지고 있다면 더욱 효과적인 e-Discovery를 진행할 수 있다.

지금까지의 내용을 읽은 사람들은 많은 생각들이 있겠지만 한 가지 주제에 대한 공통된 생각이 있을 것이라고 생각된다. 필자는 지금까지 언급한 모든 내용의 원인이 ‘Big Data’에 있다고 생각한다. 후에 e-Discovery와 관련된 문제의 원인이 되고, 실무적인 오해와 어려움을 유발시키는 Big Data에 대해서 논의해 보고자 한다.

[글_유 정 호(griphis77@me.com) 기업보안담당자]

필자는-----------------------------------

유 정 호(griphis77@me.com)

다년간 군 수사기관에서 디지털 포렌식과 사이버 수사교관 등을 지내면서 경찰수사 연수원, 지방경찰청 사이버수사대 등 국가기관의 강사로 활동했고, 디지털 포렌식 관련 매뉴얼 집 등 다수 서적을 집필했으며, 각종 번역작업에 참여한 바 있다. 현재는 기업에서 e-Discovery, 디지털 포렌식, 개인정보보호 등의 업무를 담당하고 있다.

-----------------------------------------

<저작권자: 보안뉴스(http://www.boannews.com/) 무단전재-재배포금지>

-1.png)

김경애기자 기사보기

김경애기자 기사보기

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)