교육훈련용 악성파일 관리 문제 제기...보다 신중한 접근 필요성도

[보안뉴스 김경애] 최근 ‘(공지) 중동호흡기증후군(MERS) 감염예방지침’와 ‘메르스_병원 및 환자 리스트.docx.exe’ 악성파일이 발견됐다. 이중 ‘메르스_병원 및 환자 리스트.docx.exe’ 악성파일이 북한 IP와 통신하는 것으로 알려져 파장이 커진 가운데 해당 악성파일은 교육용 자료로 만들었던 것으로 드러났다.

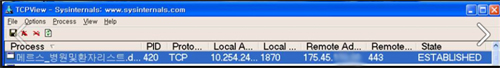

▲ 교육용으로 제작된 악성파일 캡처화면

본지는 시만텍과 보안전문가들의 분석내용을 토대로 ‘메르스 사칭한 악성파일, 북한 IP와 통신?’이라는 제목의 기사를 통해 최근 메르스 관련 정보에 대한 관심이 높은 것을 이용해 악성파일이 유포되고 있고, 해당 악성파일이 북한 IP와 연결돼 있다고 보도한 바 있다.

그러나 해당 악성파일은 지난 3일 한 보안업체가 보안전문가들을 위한 교육과정에 사용하기 위해 강의용으로 제작된 파일로 알려졌다.

교육용 파일이 바이러스 토탈에 올라와

이와 관련 해당 보안업체 대표는 본지와의 통화에서 “해당 악성파일은 교육용 자료로 만든 것으로, 악성코드 분석과 관련된 교육이라 메르스와 같은 사회적 이슈를 접목한 악성파일이 만들어질 수 있다는 시나리오 차원에서 진행된 것”이라며, “그런데 교육생 중 누군가가 바이러스 토탈에 해당 파일을 올린 것 같다. 이것이 보안업체들의 웹 모니터링 과정에서 포착돼 문제가 커진 것 같다”고 설명했다. 이어 그는 “파장이 너무 커져 당혹스럽다”면서 교육자료 관리를 미흡하게 한 점에 대해 사과의 뜻을 나타냈다.

이어 교육용 자료를 직접 만든 보안업체 관계자는 본지와의 인터뷰에서 바이러스 토탈에 뿌려진 파일과 교육용 자료의 해시값을 비교한 결과 일치한 것으로 확인됐다고 밝혔다. 또한, 샘플 내부정보를 살펴본 결과 자신이 자바 프로그래밍 언어를 이용해 수작업으로 만든 파일로 설명했다. 즉, 자신이 만든 교육용 자료라고 최종 확인해준 셈이다.

하지만 북한 IP 설정과 악성파일명이 예사롭지 않아 외부에서 충분히 오해할 수 있는 만큼 악성파일 제작 경위에 대해서도 관심이 모아지고 있다.

악성코드 분석·탐지 교육에 필요한 상황 설정

해당 악성파일 제작이유에 대해 그는 “악성파일 분석·탐지 교육 목적으로 악성파일을 만들었다”며 “와이어샤크 도구를 활용해 패킷 분석방법을 교육하는 과정에서 사회적 이슈를 활용한 공격의 예로 메르스 관련 내용이 포함된 악성파일을 제작해 이를 활용한 것”이라고 말했다.

이어 북한 IP 설정과 관련해 그는 “교육 때는 일반적으로 사설 IP를 주로 사용하는데, 공격자의 IP로 많이 거론되는 동유럽권이나 북한 IP를 설정하게 됐다”며 “파일명 역시 공격자들이 사람들이 읽어보고 싶다는 느낌이 들도록 사회적 이슈를 이용한다는 점을 설명하기 위해 정했다. 여기에 공격자들이 exe 실행파일을 숨기기 위해 많이 사용하는 PPT나 자주 사용하는 확장자를 사용해 교육자료로 만든 것”이라고 말했다.

하지만 악성코드 샘플을 교육생에게 배포하지는 않았고, 네트워크 트래킹에서 수집한 파일을 교육용으로 사용했다는 게 그의 설명이다.

해당 악성파일은 어떻게 유출됐나?

그렇다면 교육용 악성파일이 어떻게 유출된 것일까? 이에 대해 그는 “최초 외부 유출경로는 알 수가 없지만, 아마도 교육생이나 가까운 지인이 올렸을 가능성이 높다”며 “12일 오전 7시경쯤 바이러스 토탈에 해당 악성파일이 올라왔고, 그 이후에 백신업체에서 이를 알게 되어 분석한 것 같다”고 추정했다.

또한, 현재까지 외부 블로그를 통해 공개된 정황은 발견되지 않고 있다며, 모든 교육생에게 확인해서 바이러스 토탈을 이용한 교육생이 있는지 파악할 예정이라고 전했다.

이번 사태와 관련해 한 보안전문가는 “최근 교육용 및 모의훈련용 악성파일이 외부로 유출돼 혼란을 일으키는 경우가 종종 발생하고 있다. 이러한 악성파일이 외부로 유출되지 않도록 철저한 관리가 필요하고, 보안업체, 언론 등에서도 좀더 신중한 접근이 요구된다”고 말했다.

한편, 지난 6월 초에도 스파이앱 스미싱이 발견된 가운데 해당 스미싱이 한 통신사의 모의훈련용인 것으로 드러나 논란이 된 바 있다.

[김경애 기자(boan3@boannews.com)]

<저작권자: 보안뉴스(http://www.boannews.com/) 무단전재-재배포금지>

김경애기자 기사보기

김경애기자 기사보기

.jpg)

_m.jpg)

.jpg)

.jpg)