СЄКИКИШЃ БтОї MЛчРЧ ФкЕх МИэ РЮСѕМ ЙпАп...ЧиХЗ АЁДЩМК СІБт

БЙГЛ РЏАќБтАќПЁ ЧиДч ЛчАЧ РќЦФ...БфБо ДыРРСп

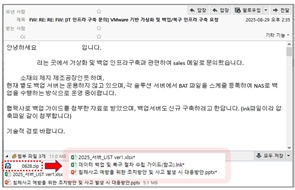

[КИОШДКНК ПјКДУЖ БтРк] БЙЙц Йз ЙцРЇЛъОїУМПЭ ATM, ПЉЧрЛч ЕюРЛ АјАнЧб АЭРИЗЮ Рп ОЫЗССј КЯЧб УпСЄ БЙАЁСіПј ЧиФПСЖСїРЧ ЛѕЗЮПю АјАнРЬ 30РЯ ЙпАпЕХ АќАшБтАќРЬ КёЛѓПЁ АЩЗШДй.

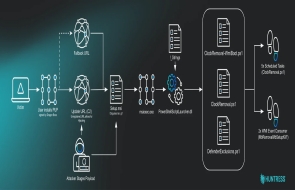

ЖѓРЬЧУ(Rifle) ШЄРК ОШДйИЎПЄ(Andariel)РЬЖѓАэ КвИЎДТ РЬЙј АјАнСЖСїРЬ АњАХ АјАнПЁ ЛчПыЧпДј ЁЎОЯШЃ ОЫАэИЎСђЁЏРЬ БзДыЗЮ ЛчПыЕШ ФкЕхАЁ ЦЏСЄ ЧиПм МЙіПЁМ РЏЦїЕЧАэ РжДТ АЭРЬ ШЎРЮЕЦДй. ЦЏШї, РЬЙј АјАнПЁДТ СЄКИКИШЃ БтОї MЛчРЧ ФкЕхМИэ РЮСѕМАЁ ЙпАпЕЧИщМ ЧиДч БтОїРЧ КИОШ МжЗчМЧРЛ ЛчПыЧЯДТ РЬПыРкЕщ ПЊНУ КёЛѓРЬ АЩЗШДй.

ЧиХЗБзЗь ЖѓРЬЧУ(ОШДйИЎПЄ)РЧ РЬЙј АјАнРЬ ЙпАпЕШ АЭРК 30РЯ ПРШФ, ЙйРЬЗЏНКХфХЛПЁ ПУЖѓПТ ОЧМКФкЕхИІ РЬНКЦЎНУХЅИЎЦМ НУХЅИЎЦМДыРРМОХЭ(ESRC) ЙЎСОЧі МОХЭРхРЬ ЙпАпЧб РЬШФКЮХЭДй. ЙЎСОЧі МОХЭРхРК ОЧМКФкЕх КаМЎАсАњ БзЕПОШ УпРћЧиПдДј ЖѓРЬЧУ(ОШДйИЎПЄ)РЧ АјАнАњ ЕПРЯЧб ОЯШЃ ОЫАэИЎСђРЛ ШЎРЮЧЯАэ ЙйЗЮ СЖЛчПЁ ТјМіЧпДйАэ ЙрЧћДй.

РЬЙјПЁ ЙпАпЕШ ОЧМКФкЕхДТ АњАХ ЖѓРЬЧУ(ОШДйИЎПЄ)РЬ АјАнПЁ ЛчПыЧпДј ФкЕхРЧ ОЯШЃ ОЫАэИЎСђАњ ЕПРЯЧпРИИч, ЦЏШї, 2016Гт IЛчРЧ ФкЕхМИэ РЮСѕМИІ ЧиХЗЧи ОЧМКЧСЗЮБзЗЅРЛ РЏЦїЧпДј ЛчАЧАњ ИХПь РЏЛчЧЯДй. НЧСІЗЮ РЬЙј ЛчАЧПЁМЕЕ ЦЏСЄ СЄКИКИШЃ ОїУМРЧ ФкЕхМИэ РЮСѕМАЁ ЙпАпЕЦБт ЖЇЙЎ. ДйИИ ЧиДч ОїУМАЁ ЧиХЗРЛ ДчЧиМ РЮСѕМАЁ ХЛУыЕШ АЭРЮСі, ОЦДЯИщ РЮСѕМИІ ЛчФЊЧб АЭРЮСіДТ ОЦСї ШЎРЮЕЧСі ОЪОвДй.

ЙЎСІДТ РЬЙјПЁ ЙпАпЕШ MЛчРЧ ФкЕхМИэ РЮСѕМАЁ НЧСІЗЮ АјАнПЁ ЛчПыЕЦРЛ АцПь, MЛчРЧ КИОШМжЗчМЧРИЗЮ РЇРхЧв АЁДЩМКРЬ ХЉБт ЖЇЙЎПЁ ЧиДч ОїУМРЧ КИОШ МжЗчМЧРЛ ЛчПыЧЯДТ БтАќРЬГЊ БтОїРЧ КИОШРЇЧљРЬ ГєОЦСњ Мі РжДйДТ СЁРЬДй.

ЖѓРЬЧУ(ОШДйИЎПЄ)РК 2013Гт ЙцМлАњ БнРЖ, ISP ШИЛчИІ ДыЛѓРИЗЮ Чб ЛчРЬЙіХзЗЏЗЮ БЙГЛПЁ ОЫЗССГРИИч, 2015Гт ЙцРЇЛъОїУМ НКЧЧОюЧЧНЬАњ 2016Гт IЛч ФкЕхМИэ РЮСѕМ ХЛУы, 2016Гт БЙЙцАќЗУ БтЙаХЛУыПЭ 2017Гт VANЛч ЧиХЗРЛ ХыЧб ATM АјАн Ею БзАЃ БЙГЛ БтАќАњ БтОїРЛ ВйСиШї ГыЗСПдДј АЭРИЗЮ ОЫЗССГДй.

ЙЎСОЧі МОХЭРхРК ЁАЦЏСЄ МЙіПЁМ ОЧМКФкЕхАЁ ОЦСїЕЕ РЏЦїЕЧАэ РжАэ, ЦЏСЄ КИОШОїУМРЧ ФкЕх МИэ РЮСѕМЕЕ ЙпАпЕШ ИИХ АќАшБтАќАњ ЧиДч СЄКИКИШЃ ОїУМРЧ СІЧАРЛ ЛчПыЧЯДТ БтОїЕщРК СжРЧЧиОп ЧбДйЁБАэ СЖО№ЧпДй.

ЧбЦэ, РЬЙј ЛчАЧРК АќЗУ БтАќПЁ РќЦФЕЦРИИч, БфБоЧЯАд ДыРРЧЯАэ РжДТ АЭРИЗЮ ОЫЗССГДй.

[ПјКДУЖ БтРк(boanone@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

ПјКДУЖБтРк БтЛчКИБт

ПјКДУЖБтРк БтЛчКИБт

.jpg)

.jpg)

.jpg)

_m.jpg)

.jpg)