#전체기사

#시큐리티월드

#사건사고

#보안리포트

#지식재산

#쿠팡 해킹

#전체기사

#시큐리티월드

#사건사고

#보안리포트

#지식재산

#쿠팡 해킹

|

||||||

| 인터넷기반서비스 내용규제 제도개선 방안연구 | ||||||

방송통신위원회에 2009년 11월 10일 제출된‘인터넷기반서비스 내용규제 제도개선 방안연구’보고서. 연 구 책 임 자 : 이규정(한국정보화진흥원 연구위원)참 여 전 문 가 : 양재모(한양사이버대 교수)참 여 연 구 ... |

||||||

| Trend@Information Security 2008-11-3 | ||||||

2008년 11월 3주 정보보호 동향 |

||||||

| Trend@Information Security 2008-11-2 | ||||||

2008년 11월 2주 정보보호 동향 |

||||||

| 인터넷기반서비스 시장의 규제개선 방안연구 | ||||||

방송통신위원회에 2009년 11월 9일 제출된‘인터넷기반서비스 시장의 규제개선 방안연구’보고서. 연 구 책 임 자 : 이규정(한국정보화진흥원 연구위원)참 여 전 문 가 : 홍대식(서강대학교 법학전문대학원 교수)차성민... |

||||||

| Trend@Information Security 2008-11-1 | ||||||

2008년 11월 1주 정보보호 동향 |

||||||

| Trend@Information Security 2008-10-5 | ||||||

2008년 10월 5주 정보보호 동향 |

||||||

| 전문가가 진단한 방송통신융합시대의 인터넷 이슈 현안과 전망 | ||||||

Ⅰ. 전문가가 진단한 인터넷 비즈니스 이슈Ⅱ. 인터넷 5대 핵심 이슈 분석Ⅲ. 인터넷 5대 핵심 이슈 진단 및 전망[부록]전문가가 진단한 인터넷기반서비스 발전 방안 작 성 : 한국정보화진흥원 정보화정책개발부이규정 연... |

||||||

| 정보시스템 감리 심사방법의 고도화 방안 연구 | ||||||

2008년 12월에 NIA에 제출된 정보시스템 감리 심사방법의 고도화 연구의 최종 연구개발결과보고서. 공동연구책임자: 정호원 교수 (고려대학교)하상용 팀장 (정보사회진흥원)참여연구원: 김소정 선임 (정보사회진흥원)신... |

||||||

| 인터넷 비즈니스 정책개발 연구 | ||||||

2009년 12월 31일 방송통신위원회에 NIA가 제출한 인터넷 비즈니스 정책개발의 연구결과보고서연구기관 : 한국정보화진흥원총괄책임자 : 이규정 연구위원(한국정보화진흥원)참여연구원 : 차재필 선임연구원(한국정보화진흥... |

||||||

| 정보시스템 감리와 국제 IT 가이던스와의 비교 분석 연구 | ||||||

“정보시스템 감리와 국제 IT 가이던스와의 비교 분석 연구”의 최종 연구개발 결과보고서 공동 연구 책임자 : 남기찬 (한국아이티서비스포럼 회장)하상용 (한국정보사회진흥원 EA감리표준팀장)참여 연구원 : 채성욱 (한국... |

||||||

1

아파치 bRPC ‘비상’... 인증 없이 원...

아파치 bRPC ‘비상’... 인증 없이 원...

2

보안 연구원이 해커 안방 점령... DNS ...

보안 연구원이 해커 안방 점령... DNS ...

3

돌아온 굿로더 멀웨어, 윈도우 허점 노린 변...

돌아온 굿로더 멀웨어, 윈도우 허점 노린 변...

4

.jpg) 오현주 국가안보실 3차장 “보안 투자 인센티...

오현주 국가안보실 3차장 “보안 투자 인센티...

5

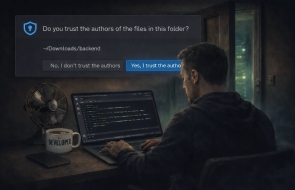

“레포지토리 클론하세요”... 북한 해커, ...

“레포지토리 클론하세요”... 북한 해커, ...

「열린보도원칙」 당 매체는 독자와 취재원 등 뉴스이용자의 권리 보장을 위해 반론이나 정정보도, 추후보도를 요청할 수 있는 창구를 열어두고 있음을 알려드립니다.

고충처리인 권준(kwonjun@boannews.com)