ЙЮАЃ ЗЃМЖПўОю ДыРР ЧљРЧУМ KARA, ЗЃМЖПўОю ЕПЧт КИАэМ ЙпАЃ

ФкЗЮГЊ19 РЬШФ СЖСїШЕШ МКёНКЧќ ЗЃМЖПўОю РЇЧљ ЁЎУжАэСЖЁЏ... СОЧеРћРЮ ДыРР ЧЪПф

УжБй ШААГ ФЁДТ ЁЎLockbit 3.0ЁЏ, ЁЎPhobosЁЏ, ЁЎБЭНХЁЏ ЗЃМЖПўОю АјАн ЦЎЗЛЕх КаМЎ/ДыРР ЙцОШ СІНУ

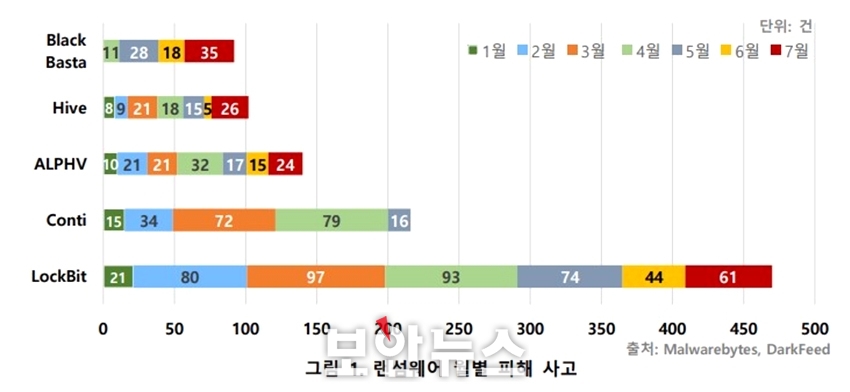

[КИОШДКНК ПјКДУЖ БтРк] 2022Гт ЛѓЙнБт АЁРх БтНТРЛ КЮИА ЗЃМЖПўОюДТ ЁЎЗЯКј(LockBit)ЁЏРЮ АЭРИЗЮ СЖЛчЕЦДй. УжБй 3.0ЙіРќРЬ ГЊПТ ЗЯКјРК ШАЕПРЛ СпСіЧб ФмЦМ(Conti)ГЊ ЦФРЬЛч(PYSA) ЕюРЧ КѓРкИЎИІ УЄПьИч ШАЙпЧб ШАЕПРЛ ЦюУЦДй. SKНЏДѕНК(ДыЧЅРЬЛч ЙкСјШП)ПЭ ЙЮАЃ ЗЃМЖПўОю ДыРР ЧљРЧУМ ЁЎKARA(Korea Anti Ransomware Alliance)ЁЏДТ 2022Гт 1ПљКЮХЭ 7ПљБюСі ЗЃМЖПўОю ЧЧЧиЛчЗЪИІ КаМЎЧб ЗЃМЖПўОю ЕПЧт КИАэМИІ ЙпАЃЧпДйАэ ЙрЧћДй.

ЁуЗЃМЖПўОю ПљКА ЧЧЧи ЛчАэ[РкЗс=KARA]

KARAДТ SKНЏДѕНКРЧ СжЕЕЗЮ БИМКЕШ ЗЃМЖПўОю ДыРР ЙЮАЃ ЧљРЧУМДй. АЂ КаОп РќЙЎ БтОїЕщРЬ ЗЃМЖПўОю УжНХ ЦЎЗЛЕх Йз ЧЧЧи НЧХТПЭ АќЗУЧб СЄБтРћРЮ СЄКИ АјРЏИІ ХыЧи ЛчАэ СЂМіПЭ ДыРР, КЙБИ, ДыУЅБюСі ПјНКХщРИЗЮ ДыРРЧЯДТ ЧСЗЮММНКИІ СІАјЧЯАэ РжДй. ЧіРч ЦЎЗЛЕхИЖРЬХЉЗЮ, СіДЯО№НК, ПЁНКХѕДѕКэРЏ(S2W), ИЧЕ№О№ЦЎ, КЃИЎХИНК, ФГЗдМеЧиКИЧш, Й§ЙЋЙ§РЮ ШПь ЕюРЬ ТќПЉСпРЬДй.

ЗЃМЖПўОюДТ ИХГт АјАн ДыЛѓАњ РќЗЋ, ИіАЊ ПфБИ ЙцЙ§ ЕюРЬ ДйОчЧиСіИщМ ЧЧЧи БдИ№АЁ БтЧЯБоМіРћРИЗЮ СѕАЁЧЯАэ РжДй. ПЉБтПЁ ФкЗЮГЊ19ЗЮ СѕАЁЧб ПјАн БйЙЋ ШЏАцРЛ ГыИА АјАнРЬГЊ УыОрЧб VPN(АЁЛѓЛчМГИС) ЕюРЛ ОЧПыЧи БтОї ГзЦЎПіХЉПЁ ФЇХѕЧб ШФ ЧЧЧи БдИ№ИІ ШЎДыНУХАДТ АјАнРЬ СіМгРћРИЗЮ ЙпЛ§ЧЯАэ РжДй. ЦЏШї, АГЙпРкАЁ ЗЃМЖПўОюИІ СІРлЧи ЦЧИХЧЯАэ АјАнРкДТ РЬИІ БИИХЧи РЏЦїЧЯДТ ЧќХТЗЮ АјАнПЁ МКАјЧв АцПь МіРЭРЛ ГЊДВАЁСіДТ ЁЎМКёНКЧќ ЗЃМЖПўОю(RaaS, Ransomware as a Service)ЁЏРЧ СѕАЁАЁ ДыЧЅРћРЬДй. РЬ ААРК ЁЎМКёНКЧќ ЗЃМЖПўОюЁЏДТ АјАн ЧќХТПЭ ЧљЙк ЙцЙ§РЬ СјШЧЯАэ РжОю КИДй РќЙЎРћРЬАэ СОЧеРћРЮ ДыРРРЬ ПфБИЕЧАэ РжДй.

ЁуKARA ЗЃМЖПўОю ЕПЧт КИАэМ[РкЗс=KARA ]

ПьМБ, KARAДТ ДыЧЅРћРЮ МКёНКЧќ ЗЃМЖПўОю БзЗьРЮ ЁЎVenusLockerЁЏИІ КаМЎЧЯИч Бз РЇЧшМКРЛ АцАэЧпДй. ЁЎVenusLockerЁЏДТ 2016ГтКЮХЭ ЁЎНКЧЧОю ЧЧНЬЁЏ АјАн ЙцЙ§РЛ ЛчПыЧи ЗЃМЖПўОюИІ РЏЦїЧЯИч ШАЕПРЛ НУРлЧиПдДй РЬЕщРК СіБнБюСіЕЕ АјАјБтАќРЛ ЛчФЊЧЯАХГЊ РдЛчСіПјМ АќЗУ РЬЗТМ, ЦїЦЎЦњИЎПР ЕюРЧ ИоРЯЗЮ РЇРхЧи УЗКЮЦФРЯПЁ ЗЃМЖПўОюИІ РЏЦїЧЯИч ВйСиШї ШАЕПРЛ РЬОю ГЊАЁАэ РжДй. УжБй ЁЎVenusLockerЁЏДТ ЁЎLockbitЁЏ ЗЃМЖПўОюИІ 3.0 ЙіРќРИЗЮ ОїЕЅРЬЦЎЧЯИч ЙіБзЙйПюЦМ(КИОШ УыОрСЁ НХАэ ЦїЛѓСІЕЕ)ИІ ЕЕРдЧЯАэ КЙШЃШ СіКв ЙцЙ§РЛ ДйОчШЧЯДТ Ею АјАн ЙцЙ§РЛ ДйАЂШЧЯАэ РжОю АЂКАЧб СжРЧАЁ ЧЪПфЧЯДй.

РЬ ЙлПЁЕЕ, 2017Гт ЙпЛ§Чи ВйСиШї КЏСОРЬ ЙпАпЕЧАэ РжДТ ЁЎPhobosЁЏ ЗЃМЖПўОюПЭ УжБй БЙГЛ БтОїИИРЛ ХИБъРИЗЮ Чи ШСІАЁ ЕШ ЁЎБЭНХЁЏ ЗЃМЖПўОюПЁ ДыЧб ЙшАцАњ ЦЏТЁРЛ РкММШї ЙрЧћДй. РЬЕщРК АјХыРћРИЗЮ АјАн ДыЛѓРЛ МБСЄЧЯБт РЇЧи ДйОчЧб ЙцЙ§РИЗЮ ГЛКЮ СЄТћРЛ НУЕЕЧЯАэ ГЛКЮ РЮЧСЖѓПЁ ФЇРд, ЕЅРЬХЭИІ ОЯШЃШЧи НУНКХлРЛ ИЖКёНУХВ АЭРИЗЮ СЖЛчЕЦДй. РЬШФ ЕЅРЬХЭИІ РЏУтЧЯАкДйДТ ЧљЙкРЛ ХыЧи АјАнРЛ МіЧрЧЯДТ СЄЙаЧЯАэ АэЕЕШЕШ РќЗЋРЛ ЛчПыЧЯАэ РжДТ АЭРИЗЮ КаМЎЕЦДй.

KARAДТ РЬЗЏЧб ЗЃМЖПўОю ЧЧЧиИІ ПЙЙцЧЯБт РЇЧиМ ДмРЯ МжЗчМЧАњ МКёНКАЁ ОЦДб ДмАшКА КИОШ ПфМвПЭ ЧСЗЮММНКИІ ИЖЗУЧи ЗЃМЖПўОюИІ ЙЬИЎ ХНСіЧЯАэ ТїДмЧиОп ЧбДйАэ АСЖЧпДй. ИеРњ, БтОї ГЛКЮРЧ ГзЦЎПіХЉПЭ РЮЧСЖѓ РкЛъ ЕюПЁ ДыЧб АќИЎАЁ УМАшРћРИЗЮ РЬЗяСЎОп ЧЯИч ЛчАэ ЙпЛ§ НУ ДыРР ЧСЗЮММНКАЁ МіИГЕЧОюОп ЧбДй. ЁтГзЦЎПіХЉ ФЇРд ХНСі Йз ТїДм НУНКХл ЕЕРд Ёт EDR(ПЃЕхЦїРЮЦЎ ФЇРд ХНСі Йз ДыРР) МжЗчМЧ БИУр Ёт ГзЦЎПіХЉ ГЛ СЂБй УжМвШ Ёт СЄБтРћРЮ КИОШ БГРА Йз И№РЧ ШЦЗУ Ею СОЧеРћРЮ ДыУЅРЬ ИЖЗУЕЧОюОп ЧбДй. ЖЧЧб, ЙщОї РхКёПЁ КИОШ НУНКХлАњ ИСКаИЎАЁ РћПыЕШ ЁЎКИОШ ЙщОїЁЏ МжЗчМЧРЛ ЕЕРдЧи СЄБтРћРИЗЮ ЕЅРЬХЭИІ ЙщОїЧЯАэ ГЛКЮ ЕЅРЬХЭИІ КИШЃЧЯДТ ЙцОШРЛ АэЗСЧи КМ Мі РжДй.

МКёНКЧќ ЗЃМЖПўОю ДыРР ЙцОШАњ ЗЃМЖПўОю ЕПЧт КаМЎРЬ ДуБф КИАэМДТ SKНЏДѕНК ШЈЦфРЬСіИІ ХыЧи ШЎРЮЧв Мі РжДй. KARAДТ ОеРИЗЮЕЕ ЗЃМЖПўОю ЕПЧт КаМЎ КИАэМИІ СжБтРћРИЗЮ ЙпЧрЧЯАэ СЄБтРћРЮ ММЙЬГЊ, ДыПм ШЋКИШАЕПРЛ РЬОю ГЊАЅ ПЙСЄРЬДй. СжПф ЗЃМЖПўОю БзЗь Йз ЧиДч ОЧМКФкЕхИІ СжБтРћРИЗЮ КаМЎЧЯДТ ШАЕПРЛ ХыЧи ЗЃМЖПўОю ХыЧе ДыРР ЧСЗЮММНК ЖЧЧб АэЕЕШЧи ГЊАЃДйДТ АшШЙРЬДй.

SKНЏДѕНК БшКДЙЋ ХЌЖѓПьЕхЛчОїКЛКЮРхРК ЁАУжБй ЗЃМЖПўОю АјАнРкЕщРК СЖСїРћРЮ НУНКХлРЛ АЎУч ЧЅРћ АјАнРЛ МіЧрЧЯИч МіНЪОя ПјРЧ ИіАЊРЛ ПфБИЧЯДТ Ею ЗЃМЖПўОю АјАнРЬ НЩАЂЧб ЛчШИРћ ЙЎСІЗЮ РЬОюСіАэ РжДйЁБИч ЁАSKНЏДѕНКДТ KARA ШИПјЛчПЭ ЧдВВ ЗЃМЖПўОю АјАнПЁ ДыЧб УМАшРћРЮ ДыРР ЧСЗЮММНКИІ ИЖЗУЧЯАэ СжПф ЗЃМЖПўОю СЄКИПЭ ДыКёУЅРЛ АјРЏЧЯДТ ШАЕПРЛ СіМгРћРИЗЮ РЬОю ГЊАЅ АЭЁБРЬЖѓАэ ЙрЧћДй.

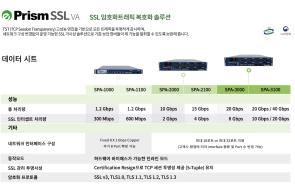

ЧбЦэ, SKНЏДѕНКДТ 24НУАЃ 365РЯ ДыРР АЁДЩЧб ЁЎЗЃМЖПўОю ДыРР МОХЭЁЏИІ ПюПЕ СпПЁ РжРИИч ЗЃМЖПўОю АјАн ДмАшПЁ ЕћЖѓ ЁЎЗЃМЖПўОю РЇЧљ ЛчРќ СЁАЫЁЏ, ЁЎНЧНУАЃ ФЇРд ХНСі Йз ТїДм УМАш БИУрЁЏ, ЁЎЗЃМЖПўОю ЛчАэ ДыРР Йз КЙБИЁЏ МКёНКИІ СІАјЧЯАэ РжДй. ЦЏШї РкУМ ЗЃМЖПўОю РЇЧљ СјДм ToolРЛ КИРЏЧЯАэ РжОю PCГЊ МЙіАЁ ЗЃМЖПўОюПЁ ГыУтЕЧОю РжДТСі НБАэ КќИЃАд СЁАЫРЬ АЁДЩЧЯДй. ЧиХЗ ЛчАэ ЙпЛ§ НУПЁДТ ЗЃМЖПўОю ДыРР ЧСЗЮММНКПЁ ЕћЖѓ SKНЏДѕНКАЁ ПјРЮ КаМЎ, МжЗчМЧ ЕЕРд, ЧЧЧи КЙБИ, Й§Рћ ДыРР, КИЧш АЁРд ЕюРЧ МКёНКИІ БтОї ШЏАцПЁ ИТУуЧќРИЗЮ СіПјЧбДй.

[ПјКДУЖ БтРк(boanone@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

ПјКДУЖБтРк БтЛчКИБт

ПјКДУЖБтРк БтЛчКИБт

[2025-04-07]

[2025-04-07]

.jpg)