내년 디지털 금융보안 10대 트렌드 선정·발표

금융사 주도적 보안 흐름 속 제로트러스트 적용 강조

[보안뉴스 조재호 기자] 금융보안원이 ‘금융사 주도적 보안 관리’를 2026년 가장 주목해야 할 트렌드로 꼽았다. 규제 이행 수준을 넘어 금융회사가 스스로 보안을 강화하고 책임지는 흐름을 의미한다.

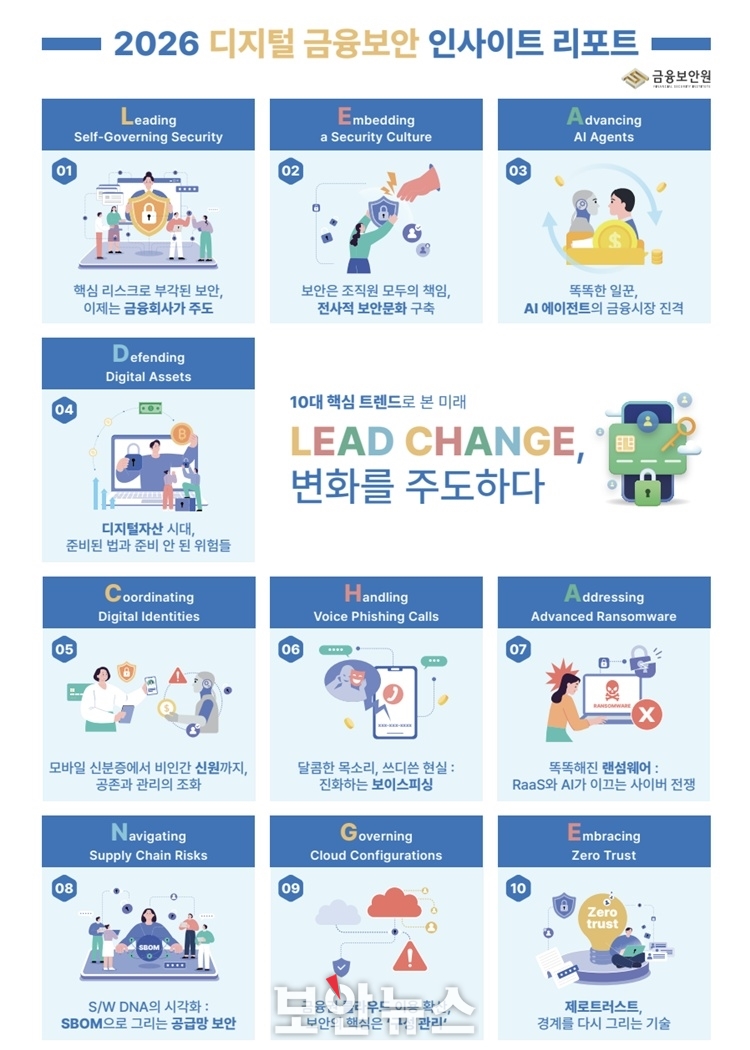

금융보안원은 ‘2026 디지털 금융보안 인사이트 리포트’를 발간했다고 17일 밝혔다. 2026년 디지털 금융보안의 10대 핵심 트렌드를 ‘변화를 주도하라’(LEAD CHANGE)는 키워드로 묶었다.

금융보안원은 금융권 종사자와 정보보호 산·학계 전문가 등의 의견을 수렴, 주도적 보안 관리 외에도 △전사적 보안 문화 △AI 에이전트 △디지털자산 △신원(Identity) △보이스피싱 △랜섬웨어 △공급망 보안 △클라우드 △제로트러스트 등을 내년 주요 트렌드로 지목했다.

보안을 특정 조직의 역할이 아니라 조직원 모두의 책임으로 받아들여 금융사 주된 경영 과제로 자리매김하도록 하는 Ⓔ보안문화 내재화(Embedding a Security Culture)도 주요한 과제가 될 전망이다.

스스로 결정을 내리고 동작하는 ⒶAI 에이전트(Advancing AI Agents)의 금융권 도입으로 새로운 보안 위협이 대두됨에 따라 AI 거버넌스 및 위험 통제 대책 필요성도 커진다.

Ⓓ디지털자산(Defending Digital Assets)의 금융 제도권 편입이 본격화되면서 디지털 자산에 특화된 보안 규율 체계 및 대응 방안도 마련해야 한다.

Ⓒ디지털 신원 관리(Coordinating Digital Identities)는 디지털 신원 확인이 인간과 사람이 아닌 디지털 주체가 공존하는 형태로 복잡해짐에 따라, 이를 통합해 체계적으로 관리하는 신원관리 프레임워크가 필요함을 의미한다.

Ⓗ보이스피싱 대응(Handling Voice Phishing Calls)도 여전히 중요한 과제다. 갈수록 정교해지는 보이스피싱 공격 수법에 맞서 ‘보이스피싱 AI 플랫폼’(ASAP)을 이용한 금융사·통신사·수사기관 간 긴밀한 공조체계 확립이 필요하다.

이중 갈취와 AI 악용 등으로 고도화되는 Ⓐ 랜섬웨어에 대응(Addressing Advanced Ransomware)하기 위해선 외부 연결구간 통제 강화와 함께 랜섬웨어에 감염될 경우 복구 가능한 백업 체계가 필수이다.

클라우드와 오픈소스 등 제3자 서비스 활용이 늘어남에 따라 소프트웨어 자재 명세서(SBOM)과 연계한 체계를 마련해 Ⓝ공급망 위험 관리(Navigating Supply Chain Risks)에 나서야 한다.

금융권 클라우드 활용이 늘어남에 따라 Ⓖ클라우드 구성 관리(Governing Cloud Configurations)를 강화해 취약 요인을 제거할 필요성도 커진다.

또, 네트워크 간 경계가 모호해지면서 모든 접근을 검증하는 제로트러스트 모델이 현실적 보안 전략으로 부상한 가운데, 금융사는 재택근무 등 위험도가 높은 구간부터 단계적으로 Ⓔ제로트러스트 적용(Embracing Zero Trust)에 나서야 한다.

박상원 금융보안원장은 “금융사는 보안을 핵심 리스크로만 보지 않고 디지털금융 경쟁력의 근간으로 인식, 규제에 따르는 수준을 넘어 스스로 보안을 주도해 나가야 한다”고 말했다.

[조재호 기자(sw@boannews.com)]

금융사 주도적 보안 흐름 속 제로트러스트 적용 강조

[보안뉴스 조재호 기자] 금융보안원이 ‘금융사 주도적 보안 관리’를 2026년 가장 주목해야 할 트렌드로 꼽았다. 규제 이행 수준을 넘어 금융회사가 스스로 보안을 강화하고 책임지는 흐름을 의미한다.

금융보안원은 ‘2026 디지털 금융보안 인사이트 리포트’를 발간했다고 17일 밝혔다. 2026년 디지털 금융보안의 10대 핵심 트렌드를 ‘변화를 주도하라’(LEAD CHANGE)는 키워드로 묶었다.

금융보안원은 금융권 종사자와 정보보호 산·학계 전문가 등의 의견을 수렴, 주도적 보안 관리 외에도 △전사적 보안 문화 △AI 에이전트 △디지털자산 △신원(Identity) △보이스피싱 △랜섬웨어 △공급망 보안 △클라우드 △제로트러스트 등을 내년 주요 트렌드로 지목했다.

보안을 특정 조직의 역할이 아니라 조직원 모두의 책임으로 받아들여 금융사 주된 경영 과제로 자리매김하도록 하는 Ⓔ보안문화 내재화(Embedding a Security Culture)도 주요한 과제가 될 전망이다.

스스로 결정을 내리고 동작하는 ⒶAI 에이전트(Advancing AI Agents)의 금융권 도입으로 새로운 보안 위협이 대두됨에 따라 AI 거버넌스 및 위험 통제 대책 필요성도 커진다.

Ⓓ디지털자산(Defending Digital Assets)의 금융 제도권 편입이 본격화되면서 디지털 자산에 특화된 보안 규율 체계 및 대응 방안도 마련해야 한다.

Ⓒ디지털 신원 관리(Coordinating Digital Identities)는 디지털 신원 확인이 인간과 사람이 아닌 디지털 주체가 공존하는 형태로 복잡해짐에 따라, 이를 통합해 체계적으로 관리하는 신원관리 프레임워크가 필요함을 의미한다.

Ⓗ보이스피싱 대응(Handling Voice Phishing Calls)도 여전히 중요한 과제다. 갈수록 정교해지는 보이스피싱 공격 수법에 맞서 ‘보이스피싱 AI 플랫폼’(ASAP)을 이용한 금융사·통신사·수사기관 간 긴밀한 공조체계 확립이 필요하다.

이중 갈취와 AI 악용 등으로 고도화되는 Ⓐ 랜섬웨어에 대응(Addressing Advanced Ransomware)하기 위해선 외부 연결구간 통제 강화와 함께 랜섬웨어에 감염될 경우 복구 가능한 백업 체계가 필수이다.

클라우드와 오픈소스 등 제3자 서비스 활용이 늘어남에 따라 소프트웨어 자재 명세서(SBOM)과 연계한 체계를 마련해 Ⓝ공급망 위험 관리(Navigating Supply Chain Risks)에 나서야 한다.

금융권 클라우드 활용이 늘어남에 따라 Ⓖ클라우드 구성 관리(Governing Cloud Configurations)를 강화해 취약 요인을 제거할 필요성도 커진다.

또, 네트워크 간 경계가 모호해지면서 모든 접근을 검증하는 제로트러스트 모델이 현실적 보안 전략으로 부상한 가운데, 금융사는 재택근무 등 위험도가 높은 구간부터 단계적으로 Ⓔ제로트러스트 적용(Embracing Zero Trust)에 나서야 한다.

박상원 금융보안원장은 “금융사는 보안을 핵심 리스크로만 보지 않고 디지털금융 경쟁력의 근간으로 인식, 규제에 따르는 수준을 넘어 스스로 보안을 주도해 나가야 한다”고 말했다.

[조재호 기자(sw@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

.jpg)

.jpg)

.jpg)

조재호기자 기사보기

조재호기자 기사보기

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.png)