접근통제, 기밀성, 무결성, 가용성을 만족시키기 위한 기본 통제장치

<게재순서>

①CBK의 개요

②Domain 1 Information Security and Management(정보보안과 위험관리)

③Domain 2 Access Control (접근통제)

④Domain 3 Cryptography (암호학)

⑤Domain 4 Physical (Environmental) Security (물리적(환경적) 보안)

⑥Domain 5 Security Architecture and Design (보안 아키텍처와 설계)

⑦Domain 6 Business Continuity and Disaster Recovery Planning (기업연속 및 재난복구계획)

⑧Domain 7 Telecommunications and Network Security (통신 및 네트워크 보안)

⑨Domain 8 Application Security (응용프로그램 보안)

⑩Domain 9 Operations Security (운영보안)

⑪Domain 10 Legal, Regulations, Compliance and Investigations (법, 규정, 준수 및 조사)

사무실에서 근무하다 보면 “관계자 외 출입금지(staff only, authorized staff only)”라고 쓰여진 방이나 특정 지역을 보게 된다. 왜 들어가지 못하게 하는지 궁금하기도 하다. 할인매장이나 대형 사무실 빌딩을 가보면 중간중간에 역시 이런 구역들이 눈에 보인다. 영화에서나 미국 드라마에서 보면 “police line”이라고 노란 테이프를 사건현장에 둘러 치게 된다. 노란 테이프 안쪽 구역에는 접근하지 말라는 것이다.

이번 연재에서 얘기하고자 하는 것은 접근통제이다. 접근을 통제한다는 것은 아무도 접근을 못하는 것이 아니라 접근해야 할 사람만이 접근해야 한다는 것이다.

CBK(Common Body of Knowledge: (정보보안)지식체계)를 이해하는 시간, 그 두 번 주제(도메인이라고 표현해도 될 것 같다)를 살펴보자. 정보보호로 밥을 먹는 분들이나 혹은 정보보안의 혜택이나 통제를 받으시는 분들이 ‘보안’하면 제일 먼저 떠오르기도 하고 쉽게 접할 수 있는 영역일 것이다.

보안의 시작도 인간사의 역사와 같이 해왔으며 그러기에 접근통제는 CBK 본문에서도 페이지 수도 많고 내용 또한 관리적/물리적/기술적 보안에 전반적으로 설명을 해 놓았다.

지능이 발달하고 자기 소유라는 개념이 생겨 났을 때 인간은 무얼 만들었을까? 울타리도 만들고 방도 만들고 자물쇠도 만들었다. 왜 그랬을까? 자물쇠를 가지고 있는 사람만이 대문을 열고 방문을 열고 자물쇠를 열고 그 안에 있는 자기 소유의 소중한 것을 보호 하려 했을 것이다.

정보보안에서 얘기하는 접근통제 또한 맥락을 같이한다. 독자들 주위에 정보보안과 동 떨어진 일을 하시는 분들, 그리고 전산 1 세대이신 분들은 정보보안에 대해 어렵거나 나하고는 상관없는 일이기에 저 멀리서 바라보는 시각을 갖고 있는 것 같다. 하지만 정보보안은 우리 생활과 깊숙한 연관이 있으며 조금만 생각의 방향을 바꾸면 정보보안을 이해하기 어렵지 않으며, 특히나 CISSP가 되고자 하는 분들, 그리고 이미 CISSP 이신 분들도 우리 생활과 연관된 정보보안을 항상 기억한다면 정보보안의 효과성은 더욱 높아 질 것이다.

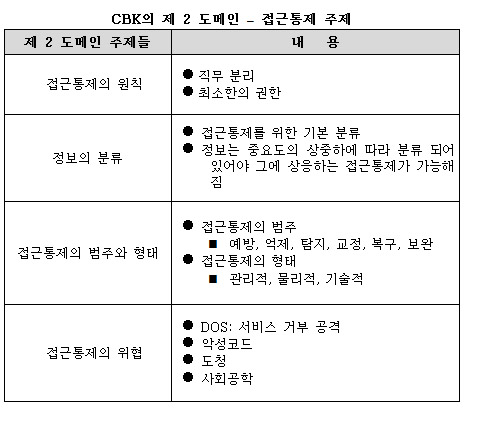

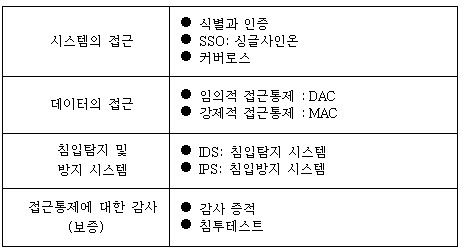

오늘 집에서 출근하면서 집의 대문 열쇠를 갖고 나왔을 것이며, 혹은 번호로 여는 현관문의 경우 비밀번호를 기억하고 있을 것이며, 집안에 항상 사람이 있는 분은 집안으로 들어 가면서 “나야 문 열어” 하면서 본인임을 입증할 것이다. 본문에서 다루고자 하는 접근통제가 지금 얘기한 집안의 현관문을 열고 들어가는 방법과 똑같다고 보면 된다. (아래 표의 주제 내용들을 유심히 보라)

그리고 왜 접근 통제를 하는지는 앞의 구절에서 얘기한, 나만이 소중히 보관하거나 보호 해야 할 것이 있기 때문이다. 내 집에 아무나 들어와서는 안되지만 출입해야 하는 사람은, 즉 우리집 식구는 당연히 집안에 들어가야 한다.

정보는 자산이다. 부동산도 자산이다. 내가 소유한 자동차도 자산이다. 자산은 어떤 방법으로든 내 것임을 분명히 밝힌다. 내 것이기에 보호하고 관리해야 한다. 이런 개념으로 근간으로 본문의 내용을 이해하면 되겠다.

CISSP (Certified Information System Security Professional: 국제공인 정보시스템 보안 전문가) 자격증을 소지하고 정보보안 분야에서 활발히 활동을 하는 독자나 혹은 CISSP를 지금 도전하는 있는 독자, 또한 CISSP를 처음 들어보는 독자이건 간에 CBK를 읽어 보면서 즐겁게 읽기 바란다. 즐겁게 읽기 위해서는 질문을 하면서 읽으면 된다. 왜 이렇게 써 놨지? 왜 필요할까? 이런 질문이 계속되는 가운데 CBK의 저자들과 책을 통해 대답을 듣고, 질문과 대답이 계속되는 가운데 지식은 쌓여가면서 정보보안의 업무를 하게 되었을 때 효과·효율적으로 일을 하면서 스스로 달라진 모습을 보게 될 것이다.

CBK를 만나면서 질문과 대답이 이어지는 가운데 독자들이 전문가로서 한발 한발 앞서 나가기를 바란다.

Access Control (접근통제)

접근통제를 시작하기 위해서는 정보보안의 3요소를 얘기하게 된다. 정보보안의 3요소라고 하면 정보보안 계통에서 일하시는 분들은 너무나 잘 아는 기밀성, 무결성, 가용성이다. 접근통제는 이 3요소를 만족시키기 위한 기본적인 통제장치로 볼 수 있다.

무결성이라 함은 정보는 생성된 그 상태로서 변조되거나 위조되지 않았음을 얘기한다. 의미 있는 자료가 모아져 만들어진 정보는 그 자체로서 그대로 보존된 것을 얘기한다.

기밀성은 정보는 접근이 허가된 대상만이 볼 수 있거나 열람할 수 있음을 얘기한다. 역으로 얘기해서 비 인가된 대상은 볼 수 없게 만드는 것이다.

가용성은 정보를 이용하고 싶을 때 이용할 수 있는 것을 얘기한다.

이 세가지 요소는 각각 떨어져서 별개로 존재하는 것이 아니다. 맞물려 잇거나 뗄래야 뗄 수가 없다. 3요소가 하나라는 것을 이해할 때 CISSP 라고 얘기 할 수 있다. 무슨 얘기인가 하면, 정보는 그 자체로서 변형이 없이 그 정보를 이용할 수 있는 대상만이 이용해야 하고 이용하고 싶을 때 이용 가능해야 한다. 예를 들면 24시간 문을 여는 ATM기기의 경우 내 통장 안에 입금된 금액은 정확하고 또한 비밀번호를 눌러서 이체를 하고 24시간 아무 때나 이용할 수 있어야 하는 것이다.

한 지붕 세 가족, 보안이라는 한 지붕 안에 살고 있는 세 가족인 것이다. 그러므로 정보의 3요소를 그림으로 표현하면 아래와 같다.

CBK 제 2 도메인의 주제들

접근통제의 주제들을 보도록 하자.

정보보호에 대한 3번째 시간이면서 CBK의 주제로는 2번째 주제인 접근통제에 대해서 알아 보았다. 이미 CISSP를 보유하고 정보보호를 하고 계신 분은 그 옛날 CISSP 자격증 공부를 하면서 공부했던 때가 생각나서 미소를 지을 수도 있으며, 지금 공부중인 분들께서는 최근 공부한 내용의 복습요약으로 요긴할 것이며, 이 글을 통해 정보보안에 대해 관심을 갖게 된 분이면 쉽게 이해를 하기를 필자는 바란다.

필자의 메시지를 얘기한다면 정보보안은 정보보안 전문가들에서만 다루어 지는 내용이 아닌 우리 모두의 관심사이며 관리대상이라는 것을 알릴 필요가 있으며, CISSP (Certified Information System Security Professional: 국제공인 정보시스템 보안 전문가) 여러분들은 나만의 영역이라는 울타리 보다는 모두의 관심사이며 관리 대상인 정보보안에 대해 조금 더 공부하고 알고 있는 사람으로서 기업과 조직에 도움과 가치를 주는 보안전문가임을 상기하기 바란다.

필자와 함께 CBK를 둘러보면서 왜? 라는 의문점을 가지며 CBK의 원문을 다시 읽어 보면서 대답을 찾는 과정에서 CBK의 저자들의 본심을 읽어 내기 바란다. 처음 보안에 관심이 있어서 CBK를 대하는 분들도 마찬가지이다.

묻고 답하는 과정에서 CBK에서 말하는 목소리가 들리지 않는가? 정보보안 또한 기업과 조직 내에서 어우러져 그 안에서 가치를 만들어 내야 한다는 것을…

보다 자세한 내용은 http://www.isc2.org/혹은 http://www.cisspkorea.or.kr/에서 찾아볼 수 있다.

<참고자료 및 출처>

Official (ISC)2 Guide to the CISSP CBK, Auerbach Publications, 2007~2008

Information Security Governance, ITGI, 2008

InfoSecurity Professional Magazine, ISC2, 2008~2009

[글·조 희 준]

CISSP, CSSLP, CISM, ISO27001, CGEIT, CISA, COBIT, PMP, CIA, ITIL, ISO 20000, 정보시스템감리원

[필자 약력]

- IT컨설팅 및 감리법인 (주)키삭 컨설턴트 재직

- (사)한국정보시스템 감사통제협회 ISACA Korea GRA 임원

- 한국 CISSP 협회 ISC2 Korea 교육연구분과 임원

- 감사행정학과 석사과정

- ISC2 CISSP 국제공인 강사

- 라이지움, 한국생산성 본부 강사

- 주 관심사: IT 감사와 정보보호를 확장하여 비즈니스에 연계하는 분야

IT 거버넌스 활동

- 메일: josephc@chol.com

[정리: 길민권 기자(reporter21@boannews.com)]

<저작권자: 보안뉴스(http://www.boannews.com/) 무단전재-재배포금지>

길민권기자 기사보기

길민권기자 기사보기

.jpg)

.jpg)

.jpg)

.jpg)