2013년 독일 주간지가 공개한 정부들의 감시 툴 목록

감시와 검열도 위협 - 알면 알수록 결국 정보보안의 실력이 되어

[보안뉴스 문가용] 미국 정보기관인 NSA의 기밀문서 중 ANT 카탈로그(ANT Catalog)라는 게 있다. 간단히 설명하자면 NSA가 사이버 검열을 할 수 있도록 돕는 툴들의 목록인데, 여기에 자극을 받은 보안 커뮤니티에서 지난 수년 간 여러 전문가들이 공동으로 작업해 최신 보안 툴을 만들어내는 데 성공했다. 심지어 카탈로그 안에 있는 툴들보다 기능도 좋고 사용도 쉬우며 커뮤니티 출생답게 일부 오픈소스 버전도 있다고 한다.

이 프로젝트의 이름은 NSA 플레이셋(NSA Playset)으로 “정부가 사용하는 툴들과 같은 수준의 툴을 만들어내는 것”이 목표였다고 무선 부문 전문가인 마이클 오스만(Michael Ossmann)은 설명한다. “그래서 사람들이 이전에는 상상하지 못했던 위협이 존재한다는 사실을 직접 눈으로 보여주고 싶었습니다. 실제 일어나고 있는 일들이 무엇인지, 화면 건너편에서 어떤 눈이 도사리고 있는지 보여주고 싶었지요.”

2013년 12월 30일, 독일 최고의 시사 주간지인 슈피겔(Der Spiegel)에서 처음 세상에 공개한 기밀문서인 ANT 카탈로그에 따르면 감시 툴을 사용하는 정부는 호주, 캐나다, 뉴질랜드, 영국 등이 있다. “즉, 미국이라는 나라만의 문제가 아니라는 것이죠. 이는 전 네티즌들을 다 아우르는 이슈입니다.”

하지만 NSA에서 나온 기밀문서라고 해서 인류가 깜짝 놀랄 신기술들만 나열된 건 아니었다. “공개되었을 당시에도 이미 보안 전문가들은 ‘별 거 아니다’라는 반응을 보였습니다. 다 아는 것들이었거든요. 하지만 그 중에는 분명히 보안 커뮤니티에서 듣도 보도 못한 기술들도 있었습니다. 거기서부터 호기심이 발동된 것이죠. 우리가 모르는 이 기술들은 도대체 어디서 나온 것일까 궁금했습니다.”

그렇게 프로젝트가 시작되고 5가지 종류의 플레이셋이 완성되었다. 이 프로젝트에 참가한 사람들은 굉장히 많은 것을 배울 수 있었다고 한다. “이런 문서들이 유출될 때마다 보안 커뮤니티는 배울 기회로 삼아야 합니다. 실제로 그런 의미가 크죠. 일단 이런 신기술을 똑같이 구현해내지는 못해도, 대비책은 하나 둘 만들 수 있게 되니까요. ANT 카탈로그를 보고 저희가 제일 먼저 배운 것도 그런 것이었습니다. 생각지도 못한 공격의 가능성을 익히게 된 것이죠.”

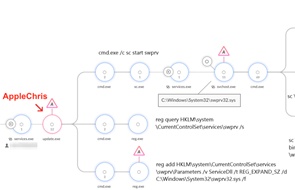

NSA 플레이셋에는 5가지 카테고리가 마련되어 있는데, 물리적 정복, 하드웨어 임플란트, 수동적인 전파 가로채기, 능동적인 전파 가로채기, 전파 주파수 역반사이며 각각의 카테고리에는 여러 가지 기능을 가진 툴들이 포진되어 있다. 내용은 다음과 같다.

물리적 정복

이 카테고리 안의 대표적인 툴은 슬롯스크리머(Slotscreamer)로 이는 저렴한 PCI 엑스프레스 공격 툴로 다양한 방법으로 활용이 가능하다. 컴퓨터 안에 이식이 가능하며, 이식이 되었을 경우 메모리 버스에 접근하게 해준다. 이 툴의 프로토타입은 조 프리츠(Joe Fritz)와 마일즈 크래빌(Miles Crabill)이 상용화된 마이크로칩을 기반으로 만들었으며 겉보기에는 일반 USB와 동일하다. 물리적으로 표적이 되는 시스템에 꽂혔을 경우 메모리를 읽고 보안 관련 소프트웨어 및 하드웨어를 전부 우회할 수 있다.

하드웨어 임플란트

컴퓨터에 대부분 존재하지만 많은 사람들이 잘 모르는 시리얼 버스 중에 I2C라는 게 있다. 전자 설계를 업으로 삼는 사람들은 대부분 사용하는 것으로, 대부분 낮은 속도의 퍼리퍼럴 IC(peripheral IC)를 프로세서와 마이크로컨트롤러에 연결시티는 데 사용된다. OS에 노출된 PC 머더보드에 I2C 버스들을 발견할 수 있을 것이다. 그런데 가끔 VGA 케이블이나 HDMI 포트 등을 통해 컴퓨터 외부로 I2C가 노출되는 경우가 있다. 여기에 특정 인터페이스를 연결시키면 컴퓨터 내부에서 멀웨어를 실행시키는 커뮤니케이션 채널이 완성된다. 이를 실행하는 툴이 처크웨건(ChuckWagon)이며, 프로토타입은 조시 다트코(Josh Datko)와 테디 리드(Teddy Reed)가 작년 데프콘 행사를 통해 공개했다.

수동적인 전파 가로채기

NSA 플레이셋에 있는 툴 중 세계 무선 통신 시스템(GSM)을 스니핑하는 기능을 가진 툴들이 몇몇 있다. 그 중 하나가 ‘레위의 서(Leviticus)’다. 휴대용 스펙트럼 분석기로 NSA 플레이셋 이전부터 존재해왔다. “(NSA 플레이셋) 프로젝트를 시작하고 보니 ‘수동적인 전파 가로채기’ 부문에 딱 적합한 툴이었어요. 그래서 그냥 넣기로 했죠.”

‘레위의 서’ 혹은 레비티쿠스는 사실은 칼립소(Calypso)라는 칩셋을 사용하는 오래된 모바일 폰이다. 해커들이 이 칩셋을 위한 코딩 기술을 익히면서 재미있는 툴들이 추가로 등장하기 시작했다. 그중 하나는 베이스밴드에서부터 들어온 시그널의 세기를 측정하기도 하고 RSSI 데이터를 스펙트럼 분석 앱으로 유도하기도 한다. “보통 주위에서 흔히 볼 수 있는 모바일 폰을 가지고 라디오전파를 가지고 놀 수 있다는 게 재미있습니다. 하드웨어 조작을 하나도 하지 않고서도요.”

능동적인 전파 가로채기

이 카테고리에 들어가는 대표적인 툴은 타이니 알라모(Tiny Alamo)다. 블루투스 키스트로크 감시 및 인젝션에 사용된다. 역시 작년 데프콘에서 마이크 라이언(Mike Ryan)이란 인물을 통해 공개된 바 있다. 설명 그대로 블루투스 기반 기기의 키보드 및 마우스를 표적으로 한 소프트웨어 공격이다. 라이언은 작년 무선 블루투스 마우스를 스푸핑해 키스트로크를 주입시키는 공격을 성공적으로 해냈다. 일반인들 중 무선 마우스의 보안까지 염려하는 사람은 없는데, 라이언의 작년 공격 시연으로 인해 무선 마우스도 무시 못할 공격 지점이라는 걸 세상에 알렸다. 위 ‘수동적인 가로채기’는 그저 전파를 수집하는 것에 불과했다면 ‘능동적인 가로채기’는 가짜 내용을 담은 전파를 주입시키는 것까지 가능하다.

전파 주파수 역반사

콩가플록(CongaFlock)이란 툴이 대표적이며 오스만이 스스로 개발했다. “전파 주파수 역반사라는 개념은 현대 정보보안에서 점점 더 중요해지고 있습니다. 시그널을 엿들을 수 있기 때문입니다. 콩가플록은 케이블, 모니터, 키보드, PC 등 전선을 타고 시그널을 전송하는 기기 안에 이식돼서 작동하는 것이 가능합니다. 그리고 레이더를 사용하여 전선을 오가는 시그널을 가로채는 걸 가능하게 해주죠. 예를 들어 키보드에 이식시키면 해커가 피해자의 키스트로크 패턴을 익히거나 영상 화면을 스니핑하는 게 가능합니다. 즉 사용자의 족적을 굉장히 밀접하게 관찰하고 수집하고 저장할 수 있는 것이죠.”

지금도 NSA 플레이셋 프로젝트는 계속해서 진행 중이며 최근 새로운 툴의 개발에 착수했다고 한다. “그러므로 아직 미완성인 프로젝트라고 할 수 있습니다. 미완성이기 때문에 아직 오픈소스로 전환할 툴들의 공개시점을 아직 검토하고 있습니다. 정부의 감시 및 검열에 맞서는 방법에는 성토나 시위도 있겠지만, 이렇게 자발적인 프로젝트를 진행하여 비슷한 툴을 만들어가면서 역량을 키워가는 방법도 있다는 것을 먼저 알리고 싶었습니다. 결국 아무리 성토를 하고 시위를 해도 실력이 뒷받침되지 않으면 공허한 메아리만 될 뿐이니까요.”

Copyrighted 2015. UBM-Tech. 117153:0515BC

[국제부 문가용 기자(globoan@boannews.com)]

<저작권자: 보안뉴스(http://www.boannews.com/) 무단전재-재배포금지>

문가용기자 기사보기

문가용기자 기사보기

.jpg)

.jpg)

_m.jpg)

.jpg)

.jpg)