관리되지 않은 채 방치된 웹사이트, 해커들의 악성코드 유포지로 악용

[보안뉴스 민세아] 더 이상 관리되지 않은 채 방치된 웹사이트는 해커들의 좋은 놀이터가 된다. 그 중 한 웹사이트에서 디도스(DDoS) 공격의 예비작업으로 사용자들을 좀비로 만들어 버리는 악성코드가 유포되고 있는 것으로 드러났다.

지금은 거의 운영되지 않는 특허 온라인출원 대행 사이트인 PATFI**을 통해 디도스(DDoS) 악성코드가 유포됐다. 해당 악성코드는 갓모드(GodMode) 취약점이 악용됐다.

갓모드 취약점은 Windows OLE 취약점(CVE-2014-6332)으로, 인터넷익스플로러(IE)의 OLE 객체를 처리하는 과정에서 원격으로 악성코드를 실행할 수 있는 취약점이다.

이전에도 중국 해커로 인한 파밍 악성코드나 사용자를 좀비로 만드는 악성코드는 빈번하게 유포돼 왔다. 그때마다 관리가 허술하거나 더 이상 운영되지 않아 방치된 웹사이트는 해커들의 단골 유포지로 악용된다.

제보자는 “중국 내에서 경쟁 사이트들을 디도스 공격할 때 이용하기 위한 것으로, 해당 홈페이지는 중국 해커들에 의해 해킹되어 악성코드가 심어졌다”며, “C&C서버와 연결은 되지만 아직 해커가 명령을 내린 상태는 아니다”라고 전했다.

또한 제보자는 “이미 해커가 해당 웹서버의 권한을 모두 탈취해 웹 서버에 중요한 자료가 있었다면 다 가져갔을 것”이라고 덧붙였다.

해당 웹사이트는 게시글이 2011년 이후로 올라오지 않은 말 그대로 ‘방치된 웹사이트’다. 물론 방치된 웹사이트인 만큼 방문자 수가 거의 없어 좀비PC가 되는 사용자가 많지 않겠지만, 해당 웹사이트는 해커가 다른 웹사이트를 해킹할 때 경유지 역할을 함으로써 해커가 처음 어디서 공격을 시작했는지 추적하기 어렵게 만드는 데 한몫한다.

해당 웹사이트를 관리하던 업체는 현재 특허출원과 관련 없이 오프라인에서 기술을 거래하는 사업을 진행하고 있다. 업체 관계자도 “해당 웹사이트는 지금은 거의 사용하지 않는 곳”이라고 전했다.

제보자는 “국내에 이처럼 방치된 채 해커들에게 악용되는 웹사이트가 너무나 많다”며, “악성코드 유포지로 이용되는 불명예를 안지 않으려면 지속적인 관리가 중요하다”고 말했다. 그는 이어 “좀비PC에 명령을 내리는 C&C서버만 한국에서 막아도 감염된 좀비들이 명령을 받지 못하기 때문에 디도스 공격에 악용되지 않을 것”이라고 덧붙였다.

[민세아 기자(boan5@boannews.com)]

[보안뉴스 민세아] 더 이상 관리되지 않은 채 방치된 웹사이트는 해커들의 좋은 놀이터가 된다. 그 중 한 웹사이트에서 디도스(DDoS) 공격의 예비작업으로 사용자들을 좀비로 만들어 버리는 악성코드가 유포되고 있는 것으로 드러났다.

지금은 거의 운영되지 않는 특허 온라인출원 대행 사이트인 PATFI**을 통해 디도스(DDoS) 악성코드가 유포됐다. 해당 악성코드는 갓모드(GodMode) 취약점이 악용됐다.

갓모드 취약점은 Windows OLE 취약점(CVE-2014-6332)으로, 인터넷익스플로러(IE)의 OLE 객체를 처리하는 과정에서 원격으로 악성코드를 실행할 수 있는 취약점이다.

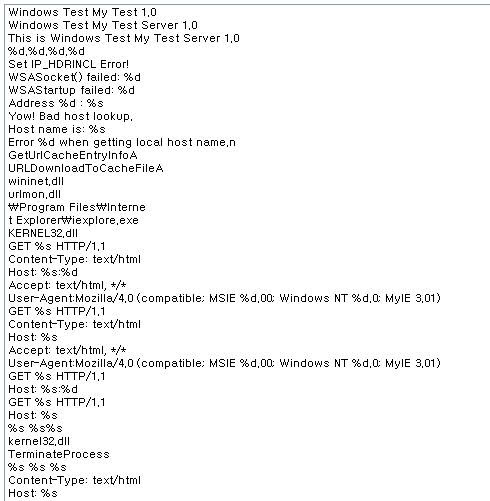

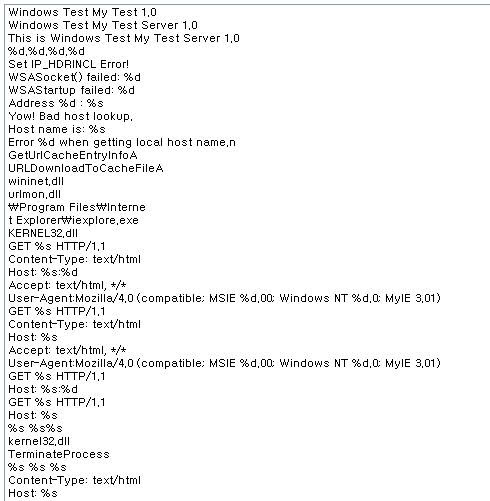

▲악성코드에 포함된 DDoS 공격 내용 캡쳐. (C&C서버 주소 - 59.173.238.54:8091)

이전에도 중국 해커로 인한 파밍 악성코드나 사용자를 좀비로 만드는 악성코드는 빈번하게 유포돼 왔다. 그때마다 관리가 허술하거나 더 이상 운영되지 않아 방치된 웹사이트는 해커들의 단골 유포지로 악용된다.

제보자는 “중국 내에서 경쟁 사이트들을 디도스 공격할 때 이용하기 위한 것으로, 해당 홈페이지는 중국 해커들에 의해 해킹되어 악성코드가 심어졌다”며, “C&C서버와 연결은 되지만 아직 해커가 명령을 내린 상태는 아니다”라고 전했다.

또한 제보자는 “이미 해커가 해당 웹서버의 권한을 모두 탈취해 웹 서버에 중요한 자료가 있었다면 다 가져갔을 것”이라고 덧붙였다.

해당 웹사이트는 게시글이 2011년 이후로 올라오지 않은 말 그대로 ‘방치된 웹사이트’다. 물론 방치된 웹사이트인 만큼 방문자 수가 거의 없어 좀비PC가 되는 사용자가 많지 않겠지만, 해당 웹사이트는 해커가 다른 웹사이트를 해킹할 때 경유지 역할을 함으로써 해커가 처음 어디서 공격을 시작했는지 추적하기 어렵게 만드는 데 한몫한다.

해당 웹사이트를 관리하던 업체는 현재 특허출원과 관련 없이 오프라인에서 기술을 거래하는 사업을 진행하고 있다. 업체 관계자도 “해당 웹사이트는 지금은 거의 사용하지 않는 곳”이라고 전했다.

제보자는 “국내에 이처럼 방치된 채 해커들에게 악용되는 웹사이트가 너무나 많다”며, “악성코드 유포지로 이용되는 불명예를 안지 않으려면 지속적인 관리가 중요하다”고 말했다. 그는 이어 “좀비PC에 명령을 내리는 C&C서버만 한국에서 막아도 감염된 좀비들이 명령을 받지 못하기 때문에 디도스 공격에 악용되지 않을 것”이라고 덧붙였다.

[민세아 기자(boan5@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

.jpg)

민세아기자 기사보기

민세아기자 기사보기

[2025-04-07]

[2025-04-07]

.jpg)

.jpg)