국내 대기업 및 중소기업의 임직원 이메일 서명 도용해 발송

[보안뉴스 김경애 기자] 보안전문기업 하우리(대표 김희천)는 최근 국내 대기업 및 중소기업의 임직원에 대한 이메일 서명을 도용하거나 위장해 이메일 하단에 서명을 첨부하고 악성코드와 함께 유포하는 이메일 공격 사례가 발견되고 있어 사용자들의 주의가 필요하다고 밝혔다.

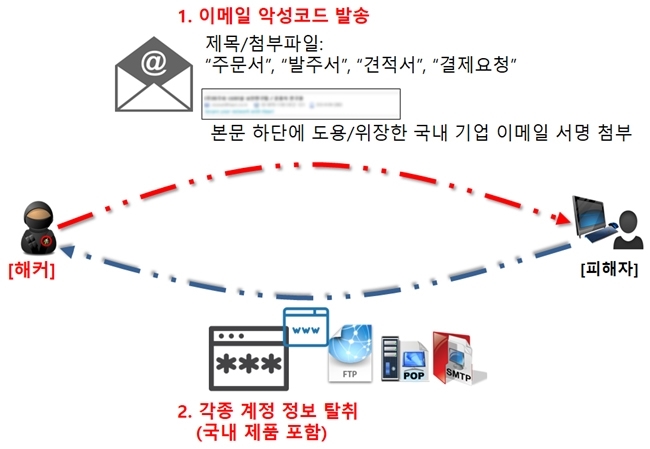

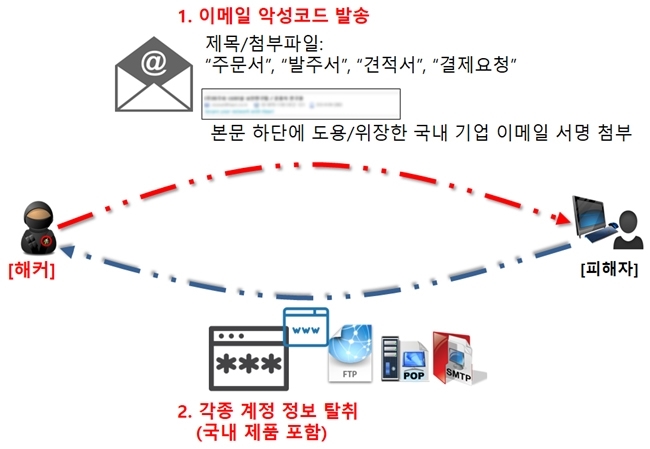

해당 이메일은 주로 “주문서”, “발주서”, “견적서”, “결제요청” 등과 같은 제목과 첨부파일로, 본문에는 한국어 또는 영문으로 관련된 내용이 작성되어 있으며 특히 하단에는 국내 기업의 정보가 포함된 이메일 서명이 덧붙여 있다.

이메일 서명이란 주로 이메일 하단에 자신의 소속과 연락처 등을 텍스트, 이미지 등으로 추가하여 자신을 알리기 위해 사용한다. 공격자는 국내 기업들의 이메일 서명을 도용 및 위장해 이메일 수신자에게 신뢰감을 주고자 하는 의도로 파악된다.

압축된 첨부파일에는 주로 문서로 위장한 실행파일이 포함되어 있으며, 해당 실행파일을 실행할 경우 악성코드가 실행된다. 악성코드는 주로 PC에 저장되어 있는 웹 브라우저 및 원격 접속 프로그램(FTP) 등의 계정정보(서버주소, 아이디, 패스워드) 등을 수집하여 원격에 있는 특정 서버로 전송한다. 공격자는 이렇게 수집된 정보를 토대로 2차 공격에 활용할 것으로 추정된다.

공격자는 해당 이메일 발송을 위해 국내 포털 이메일 서비스를 이용하여 해당 메일을 발송하기도 한다. 또한, 위장한 송신자 및 수신자의 이메일 주소는 주로 인터넷 검색엔진을 통해 수집하고 있는 것으로 추정되며, 정부사이트에서 추출된 이메일들도 많이 발견되고 있다.

최상명 CERT 실장은 “공격자는 국내 기업들에 대한 정보를 수집하여 공격에 활용하고 있으며 최근 관련 공격이 크게 증가하고 있다”며, “이메일 열람 전에 발신인에 이메일 전송 여부를 확인한 후 이메일을 열람하는 것이 필요하다”고 밝혔다.

[김경애 기자(boan3@boannews.com)]

[보안뉴스 김경애 기자] 보안전문기업 하우리(대표 김희천)는 최근 국내 대기업 및 중소기업의 임직원에 대한 이메일 서명을 도용하거나 위장해 이메일 하단에 서명을 첨부하고 악성코드와 함께 유포하는 이메일 공격 사례가 발견되고 있어 사용자들의 주의가 필요하다고 밝혔다.

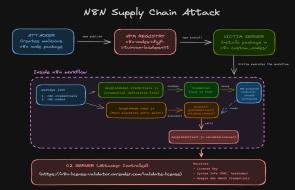

▲국내 기업 위장 이메일 악성코드 공격 개요도[이미지=하우리]

해당 이메일은 주로 “주문서”, “발주서”, “견적서”, “결제요청” 등과 같은 제목과 첨부파일로, 본문에는 한국어 또는 영문으로 관련된 내용이 작성되어 있으며 특히 하단에는 국내 기업의 정보가 포함된 이메일 서명이 덧붙여 있다.

이메일 서명이란 주로 이메일 하단에 자신의 소속과 연락처 등을 텍스트, 이미지 등으로 추가하여 자신을 알리기 위해 사용한다. 공격자는 국내 기업들의 이메일 서명을 도용 및 위장해 이메일 수신자에게 신뢰감을 주고자 하는 의도로 파악된다.

압축된 첨부파일에는 주로 문서로 위장한 실행파일이 포함되어 있으며, 해당 실행파일을 실행할 경우 악성코드가 실행된다. 악성코드는 주로 PC에 저장되어 있는 웹 브라우저 및 원격 접속 프로그램(FTP) 등의 계정정보(서버주소, 아이디, 패스워드) 등을 수집하여 원격에 있는 특정 서버로 전송한다. 공격자는 이렇게 수집된 정보를 토대로 2차 공격에 활용할 것으로 추정된다.

공격자는 해당 이메일 발송을 위해 국내 포털 이메일 서비스를 이용하여 해당 메일을 발송하기도 한다. 또한, 위장한 송신자 및 수신자의 이메일 주소는 주로 인터넷 검색엔진을 통해 수집하고 있는 것으로 추정되며, 정부사이트에서 추출된 이메일들도 많이 발견되고 있다.

최상명 CERT 실장은 “공격자는 국내 기업들에 대한 정보를 수집하여 공격에 활용하고 있으며 최근 관련 공격이 크게 증가하고 있다”며, “이메일 열람 전에 발신인에 이메일 전송 여부를 확인한 후 이메일을 열람하는 것이 필요하다”고 밝혔다.

[김경애 기자(boan3@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

김경애기자 기사보기

김경애기자 기사보기

.gif)

.jpg)

.jpg)

.jpg)

.png)

.jpg)