메모리 침투해 민감한 정보 탈취 가능케 해주는 취약점

칩셋 설계 단계의 문제라 취약점의 근원 계속해서 남아있어

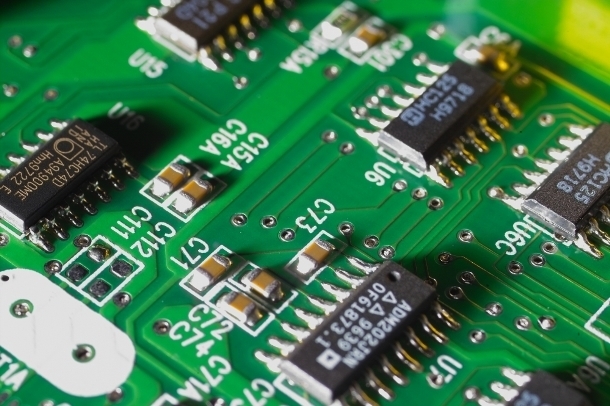

[보안뉴스 문가용 기자] 이제는 모든 보안 전문가들이 익히 잘 알고 있겠지만, 스펙터(Spectre)와 멜트다운(Meltdown) 취약점은 컴퓨터 하드웨어의 가장 기본적인 단계에서부터 발생하며, 명령 실행과 캐시 저장소 사이의 논리 인터페이스에 중대한 영향을 미친다.

인텔과 OS 제조사들은 이 문제점이 발견된 이후부터 계속해서 패치를 발표하고 있다. 하지만 CPU 자체의 구조적인 약점은 고쳐지지 않은 상태다. 그렇기에 이번 주에만 스펙터의 새로운 변종이 두 가지나 발표되었음에도 전혀 놀랍지 않다.

새롭게 발견된 스펙터 변종 두 가지에는 각각 3a와 4라는 번호가 붙었다. 이 두 가지는 인텔, AMD, ARM 등이 만든 CPU들에서 발견된 가장 최근의 취약점들이라고 볼 수 있다. 둘 다 소프트웨어가 아닌 시스템의 기본적인 실행 구조 내에 존재하고 있어 패치가 쉽지 않은 상황이라고 한다.

두 취약점을 발견한 건 여러 보안 전문가들이다. 구글 프로젝트 팀의 잔 혼(Jann Horn), 마이크로소프트 보안 대응 센터(MSRC)의 켄 존슨(Ken Johnson)가 따로 연구를 진행 중에 스펙터 4를 발견했고, 시스코 에이지(SYSGO AG)의 즈데넥 소이카(Zdenek Sojka), 루돌프 마렉(Rudolf Marek), 알렉스 주엡케(Alex Zuepke) 및 바이존LLC(BiZone LLC)의 이노켄티 센노브스키(Innokentiy Sennovskiy)가 스펙터 3a를 함께 발견했다.

이중 현재 관심을 끌고 있는 건 스펙터 변종 4번이다. 언어 기반의 런타임 환경에서 익스플로잇이 가능하기 때문이다. 언어 기반의 런타임 환경은 보통 실행 시간에 해석 혹은 컴파일 되는 자바스크립트 같은 언어들로 구성되어 있으며 웹 기반 애플리케이션들에서 발견되는 것으로 스펙터 취약점의 관점에서는 좋은 점과 나쁜 점을 모두 가지고 있다.

나쁜 점부터 말하자면, ‘편재성’이다. 요즘 시대 컴퓨터 장비 중에서 웹 브라우저가 하나도 없는 걸 찾아낼 수 있을까? 그것도 기업 환경에서 말이다. 그렇기에 이 취약점은 상당히 많은 시스템에 영향을 미칠 수 있다. 좋은 소식은 대부분 사용자들이 사용하는 메이저급 브라우저 제조사들은 이미 스펙터 관련 업데이트를 마친 상태이며, 따라서 사용자들이 최신 버전을 사용하고 있다면 공격으로부터 안전하다는 것이다.

스펙터 4를 공격자들이 성공적으로 익스플로잇 하면 메모리 내부를 들여다볼 수 있게 되며, 메모리에 접근한 프로그램이나 프로세스, 사용자의 정보를 취득할 수 있게 된다. 스펙터 3a의 경우도 비슷한데, 공격자가 얻을 수 있는 정보는 시스템 환경설정 및 상태 정보에 국한된다고 한다.

원래의 스펙터 취약점과 마찬가지로 이 두 가지 버전의 취약점 모두 가장 걱정스러운 부분은 클라우드에서의 영향력이라고 한다. 보안 업체 래피드7(Rapid7)의 연구 책임자인 토드 베어즐리(Tod Beardsley)는 “오리지널 스펙터의 경우 클라우드 계정을 5달러 주고 구매하고 코드를 실행하면 클라우드 내 이웃들과 메모리를 공유할 수 있게 된다는 것이 가장 큰 문제였다”고 설명한다. “즉 아마존과 같은 회사들이 가장 먼저 경계해야만 하는 문제였죠.”

실제로 클라우드 제공 업체들은 대부분 인텔 등이 제공한 패치들을 진작 적용한 상태다. 하지만 문제는 패치를 했느냐 마느냐가 아니다. “스펙터의 변종이 계속해서 나타나고 있다는 것이 더 큰 문제입니다. 취약점들 중 연쇄적인 익스플로잇이 개발되는 경우는 왕왕 있어왔습니다. 워너크라이가 낫페트야로 변천한 것도 그 예죠. 둘 다 SMB 취약점을 익스플로잇 한 것이었습니다.” 보안 업체 사이버비트(Cyberbit)의 오렌 아피르(Oren Apir) CTO가 지적한다.

그러나 스펙터는 워너크라이 등과는 차원이 다른 문제다. “스펙터 변종이 계속해서 등장하는 것이 워너크라이가 자꾸만 발생하는 것보다 더 큰 문제인 건, 스펙터가 현대 컴퓨터 시스템의 핵심 요소에 계속해서 남아 있기 때문입니다. 칩셋을 새로운 것으로 완전히 교환하지 않는 이상 이 문제는 계속해서 우리의 불안감을 자극할 것입니다. 게다가 그 새로운 칩셋에 다른 취약점이 없으리라는 보장도 없고요.”

보안 업체 테너블(Tenable)의 CTO인 레노드 드레이즌(Renaud Deraison)은 “산업 불문 모든 사람들이 ‘속도’를 미덕으로 삼고, 그 가치에 모든 걸 맞춰왔다는 것이 우리에게 되돌아오는 것”이라고 말한다. “조금이라도 더 빠른 CPU를 만들다가 이런 취약점이 생긴 것이니까요. 퍼포먼스에 맞춘 개발 방향 때문에 이처럼 큰 보안 사태가 발생했지만, 이러한 정서가 바뀌리라고 기대하기는 어려운 상황입니다. 그게 제일 큰 문제입니다.”

실제로 패치를 적용하면 속도 문제가 생길 수 있다고 인텔 및 여러 패치 제공자들은 경고하고 있다. 베어즐리는 “그렇기에 많은 사람들이 패치를 하지 않고 위험을 감수할 것”이라고 예상한다. 또한 아스피르와 베어즐리 모두 스펙터 5와 스펙터 6 등이 계속해서 나타날 것이라고 확신한다. “이미 여러 변종이 발견되어 있을 가능성도 있습니다. 다만 패치가 나올 때까지 발표만 못하고 있을 뿐이죠.”

그래도 한 가지 희망이 있다면 IT 업계와 메이저 회사에서 손꼽히는 인재들이 스펙터와 멜트다운 취약점에 대해 파고들기 시작했다는 점이다. 베어즐리는 “대단히 똑똑한 사람들이 이 문제를 해결코자 노력 중에 있다”며 “분명 근본적인 해결책이 등장할 것”이라고 말했다.

[국제부 문가용 기자(globoan@boannews.com)]

칩셋 설계 단계의 문제라 취약점의 근원 계속해서 남아있어

[보안뉴스 문가용 기자] 이제는 모든 보안 전문가들이 익히 잘 알고 있겠지만, 스펙터(Spectre)와 멜트다운(Meltdown) 취약점은 컴퓨터 하드웨어의 가장 기본적인 단계에서부터 발생하며, 명령 실행과 캐시 저장소 사이의 논리 인터페이스에 중대한 영향을 미친다.

[이미지 = iclickart]

인텔과 OS 제조사들은 이 문제점이 발견된 이후부터 계속해서 패치를 발표하고 있다. 하지만 CPU 자체의 구조적인 약점은 고쳐지지 않은 상태다. 그렇기에 이번 주에만 스펙터의 새로운 변종이 두 가지나 발표되었음에도 전혀 놀랍지 않다.

새롭게 발견된 스펙터 변종 두 가지에는 각각 3a와 4라는 번호가 붙었다. 이 두 가지는 인텔, AMD, ARM 등이 만든 CPU들에서 발견된 가장 최근의 취약점들이라고 볼 수 있다. 둘 다 소프트웨어가 아닌 시스템의 기본적인 실행 구조 내에 존재하고 있어 패치가 쉽지 않은 상황이라고 한다.

두 취약점을 발견한 건 여러 보안 전문가들이다. 구글 프로젝트 팀의 잔 혼(Jann Horn), 마이크로소프트 보안 대응 센터(MSRC)의 켄 존슨(Ken Johnson)가 따로 연구를 진행 중에 스펙터 4를 발견했고, 시스코 에이지(SYSGO AG)의 즈데넥 소이카(Zdenek Sojka), 루돌프 마렉(Rudolf Marek), 알렉스 주엡케(Alex Zuepke) 및 바이존LLC(BiZone LLC)의 이노켄티 센노브스키(Innokentiy Sennovskiy)가 스펙터 3a를 함께 발견했다.

이중 현재 관심을 끌고 있는 건 스펙터 변종 4번이다. 언어 기반의 런타임 환경에서 익스플로잇이 가능하기 때문이다. 언어 기반의 런타임 환경은 보통 실행 시간에 해석 혹은 컴파일 되는 자바스크립트 같은 언어들로 구성되어 있으며 웹 기반 애플리케이션들에서 발견되는 것으로 스펙터 취약점의 관점에서는 좋은 점과 나쁜 점을 모두 가지고 있다.

나쁜 점부터 말하자면, ‘편재성’이다. 요즘 시대 컴퓨터 장비 중에서 웹 브라우저가 하나도 없는 걸 찾아낼 수 있을까? 그것도 기업 환경에서 말이다. 그렇기에 이 취약점은 상당히 많은 시스템에 영향을 미칠 수 있다. 좋은 소식은 대부분 사용자들이 사용하는 메이저급 브라우저 제조사들은 이미 스펙터 관련 업데이트를 마친 상태이며, 따라서 사용자들이 최신 버전을 사용하고 있다면 공격으로부터 안전하다는 것이다.

스펙터 4를 공격자들이 성공적으로 익스플로잇 하면 메모리 내부를 들여다볼 수 있게 되며, 메모리에 접근한 프로그램이나 프로세스, 사용자의 정보를 취득할 수 있게 된다. 스펙터 3a의 경우도 비슷한데, 공격자가 얻을 수 있는 정보는 시스템 환경설정 및 상태 정보에 국한된다고 한다.

원래의 스펙터 취약점과 마찬가지로 이 두 가지 버전의 취약점 모두 가장 걱정스러운 부분은 클라우드에서의 영향력이라고 한다. 보안 업체 래피드7(Rapid7)의 연구 책임자인 토드 베어즐리(Tod Beardsley)는 “오리지널 스펙터의 경우 클라우드 계정을 5달러 주고 구매하고 코드를 실행하면 클라우드 내 이웃들과 메모리를 공유할 수 있게 된다는 것이 가장 큰 문제였다”고 설명한다. “즉 아마존과 같은 회사들이 가장 먼저 경계해야만 하는 문제였죠.”

실제로 클라우드 제공 업체들은 대부분 인텔 등이 제공한 패치들을 진작 적용한 상태다. 하지만 문제는 패치를 했느냐 마느냐가 아니다. “스펙터의 변종이 계속해서 나타나고 있다는 것이 더 큰 문제입니다. 취약점들 중 연쇄적인 익스플로잇이 개발되는 경우는 왕왕 있어왔습니다. 워너크라이가 낫페트야로 변천한 것도 그 예죠. 둘 다 SMB 취약점을 익스플로잇 한 것이었습니다.” 보안 업체 사이버비트(Cyberbit)의 오렌 아피르(Oren Apir) CTO가 지적한다.

그러나 스펙터는 워너크라이 등과는 차원이 다른 문제다. “스펙터 변종이 계속해서 등장하는 것이 워너크라이가 자꾸만 발생하는 것보다 더 큰 문제인 건, 스펙터가 현대 컴퓨터 시스템의 핵심 요소에 계속해서 남아 있기 때문입니다. 칩셋을 새로운 것으로 완전히 교환하지 않는 이상 이 문제는 계속해서 우리의 불안감을 자극할 것입니다. 게다가 그 새로운 칩셋에 다른 취약점이 없으리라는 보장도 없고요.”

보안 업체 테너블(Tenable)의 CTO인 레노드 드레이즌(Renaud Deraison)은 “산업 불문 모든 사람들이 ‘속도’를 미덕으로 삼고, 그 가치에 모든 걸 맞춰왔다는 것이 우리에게 되돌아오는 것”이라고 말한다. “조금이라도 더 빠른 CPU를 만들다가 이런 취약점이 생긴 것이니까요. 퍼포먼스에 맞춘 개발 방향 때문에 이처럼 큰 보안 사태가 발생했지만, 이러한 정서가 바뀌리라고 기대하기는 어려운 상황입니다. 그게 제일 큰 문제입니다.”

실제로 패치를 적용하면 속도 문제가 생길 수 있다고 인텔 및 여러 패치 제공자들은 경고하고 있다. 베어즐리는 “그렇기에 많은 사람들이 패치를 하지 않고 위험을 감수할 것”이라고 예상한다. 또한 아스피르와 베어즐리 모두 스펙터 5와 스펙터 6 등이 계속해서 나타날 것이라고 확신한다. “이미 여러 변종이 발견되어 있을 가능성도 있습니다. 다만 패치가 나올 때까지 발표만 못하고 있을 뿐이죠.”

그래도 한 가지 희망이 있다면 IT 업계와 메이저 회사에서 손꼽히는 인재들이 스펙터와 멜트다운 취약점에 대해 파고들기 시작했다는 점이다. 베어즐리는 “대단히 똑똑한 사람들이 이 문제를 해결코자 노력 중에 있다”며 “분명 근본적인 해결책이 등장할 것”이라고 말했다.

[국제부 문가용 기자(globoan@boannews.com)]

Copyrighted 2015. UBM-Tech. 117153:0515BC

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

TH.jpg)

문가용기자 기사보기

문가용기자 기사보기

[2025-04-07]

[2025-04-07]