ЖѓПьХЭ ФЇЧиЧЯАэ ОїЕЅРЬЦЎ ЧСЗЮММНКПЁ АГРд...ЧУЗЙЕхЖѓДТ ЙщЕЕОю НЩОю

[КИОШДКНК ЙЎАЁПы БтРк] ЛчРЬЙі СЄТћ БзЗьРЮ КэЗЂХзХЉ(BlackTech)АЁ ПЁРЬМіНК РЅНКХфИЎСі(ASUS WebStorage) ОжЧУИЎФЩРЬМЧРЧ ОїЕЅРЬЦЎ АњСЄПЁ АГРдЧЯДТ СпАЃРк АјАнРЛ НЧНУЧи ЧУЗЙЕх(Plead)ЖѓДТ ЙщЕЕОюИІ НЩАэ РжДйАэ КИОШ ОїУМ РЬМТ(ESET)РЬ АјАГЧпДй.

[РЬЙЬСі = iclickart]

ЁААјАнРЬ ЙпЛ§ЧЯБт НУРлЧб АЧ 2019Гт 4ПљИЛРЬИч, AsusWSPanel.exeЖѓДТ ПЁРЬМіНК ХЌЖѓПьЕх НКХфИЎСі МКёНКПы РЉЕЕПь ХЌЖѓРЬО№ЦЎ ЧСЗЮММНКИІ ХыЧи ЧУЗЙЕхАЁ МГФЁЕЧАэ НЧЧрЕЧДТ АЭРЬ СжПф ГЛПыРдДЯДй.ЁБ РЬМТ УјРЧ МГИэРЬДй.

АјАнРкЕщРЬ АјАнПЁ ЛчПыЧЯДТ ЦФРЯРК Upate.exeЗЮ ЁЎОїЕЅРЬЦЎЁЏЖѓДТ БлРкПЭ КёНСЧб РЬИЇРЛ АЁСіАэ РжДй. АдДйАЁ ПЁРЬМіНК ХЌЖѓПьЕх ФкЦлЗЙРЬМЧ(ASUS Cloud Corporation)РЬ Е№СіХа МИэРЛ Чб АЭРЬЖѓ КёСЄЛѓРИЗЮ ХНСіЕЧСіЕЕ ОЪДТДй. ЁАМИэ ЛѓХТИІ КИАЧЕЅ АјАнРкЕщРЬ НЧСІ ПЁРЬМіНКРЧ ОїЕЅРЬЦЎ ЧСЗЮММНКПЁ ФЇХѕЧЯДТ ЕЅ МКАјЧб АЭРИЗЮ КИРдДЯДй. НЧСІ AsusWSPanel.exeДТ МвЧСЦЎПўОю ОїЕЅРЬЦЎАЁ СјЧрЕЧДТ ЕПОШ КёНСЧб РЬИЇРЧ ЦФРЯ РЬИЇРЛ Л§МКЧв Мі РжНРДЯДй.ЁБ

РЬЗБ АјАнРЬ АЁДЩЧб АЧ РЅНКХфИЎСі ЙйРЬГЪИЎЕщРЬ HTTPИІ ХыЧи ЙшЦїЕЧБт ЖЇЙЎРЬЖѓАэ РЬМТРК СіРћЧбДй. ЁАРЬ ЖЇЙЎПЁ РЬЙј ФЇЧи ЛчАЧПЁ ДыЧЯПЉ ЕЮ АЁСі АсЗаРЛ ВјОюГЛДТ Ад АЁДЩЧеДЯДй. ЧЯГЊДТ АјАнРкАЁ ПЁРЬМіНК РЅНКХфИЎСі ХЌЖѓПьЕх МКёНКПЁ АјБоИС АјАнРЛ ЧпРЛ Мі РжДйДТ АЭРЬАэ, ДйИЅ ЧЯГЊДТ СпАЃРк АјАнРЛ АЈЧрЧпРЛ Мі РжДйДТ АЬДЯДй.ЁБ

ЧЯСіИИ РЬМТРК НЧСІЗЮ СпАЃРк АјАнРЧ АЁДЩМКПЁ ЙЋАдИІ ЕЮАэ РжДй. ЁАОїЕЅРЬЦЎИІ РЇЧб ЦфРЬЗЮЕхАЁ ОЯШЃШ ЕЧСі ОЪАэ РќМлЕЧДТ АЭЕЕ ЙЎСІСіИИ, ДйПюЗЮЕх ЕШ ЙйРЬГЪИЎИІ НЧЧрЧЯБт РќПЁ ШЎРЮЧЯДТ ДмАшЕЕ ОјНРДЯДй. СпАЃРк АјАнРЬЕч АјБоИС АјАнРЬЕч АЁДЩМКРЬ ШАТІ ПЗСРжДйДТ ЖцРЬСв.ЁБ

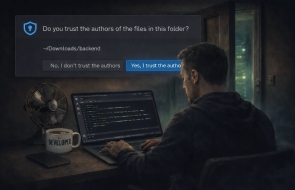

ЧУЗЙЕхЖѓДТ ИжПўОюДТ ПЙРќКЮХЭ АЃАЃШї ЕюРхЧпДј АјАн ХјЗЮ, СжЗЮ СпАЃРк АјАнРЛ ХыЧи ЦлСіДТ АЭРИЗЮ РЏИэЧЯДй. РЬМТРЬ СпАЃРк АјАнРЧ АЁДЩМКРЛ Дѕ РЧНЩЧЯДТ АЭЕЕ РЬ ЖЇЙЎРЬДй. ЁАЧУЗЙЕхИІ ЛчПыЧЯДТ АјАнРкЕщРК ПЙРќКЮХЭ ЖѓПьХЭИІ ФЇЧиЧи СпАЃРк АјАнРЛ НЧНУЧЯДТ РќЗЋРЛ БИЛчЧпНРДЯДй.ЁБ НЧСІЗЮ РЬЙј ЧУЗЙЕх АјАнПЁ ДчЧб ЧЧЧи СЖСїЕщРЧ АцПь ААРК СІСЖЛчАЁ ИИЕч ЖѓПьХЭИІ ЛчПыЧЯАэ РжОњАэ, ЖѓПьХЭРЧ АќИЎРк ЦаГЮПЁ ДыЧб ПјАн СЂБйРЬ АЁДЩЧб ЛѓХТПДДй.

ЁАРЬЗБ РњЗБ АќЗУ ЛчНЧЕщРЛ СЖЧеЧпРЛ ЖЇ АјАнРкЕщРЬ ЖѓПьХЭИІ ФЇЧиЧи СпАЃРк АјАнРЛ НЧНУЧб ШФ ПЁРЬМіНК ХЌЖѓПьЕх МКёНКРЧ ОїЕЅРЬЦЎ АњСЄПЁ АГРдЧпРЛ АЁДЩМКРЬ ГєОЦ КИРдДЯДй.ЁБ

РЬМТРК ПЁРЬМіНК РЅНКХфИЎСіРЧ ОїЕЅРЬЦЎ АњСЄПЁ ДыЧи ДйРНАњ ААРЬ МГИэЧбДй. ЁАХЌЖѓРЬО№ЦЎАЁ ОїЕЅРЬЦЎ ПфУЛРЛ МЙіЗЮ КИГРДЯДй. БзЗЏИщ МЙіАЁ РЬИІ СЂМіЧи XML ЧќХТЗЮ РРДфРЛ КИГРДЯДй. РЬ XMLРК РќПЊ АэРЏ НФКАРк(guid)ПЭ ИЕХЉИІ ЦїЧдЧЯАэ РжДТЕЅ, ИеРњДТ ЧіРч ХЌЖѓРЬО№ЦЎПЁ МГФЁЕШ ОлРЧ ЙіРќРЛ ШЎРЮЧеДЯДй. БзИЎАэ ОїЕЅРЬЦЎАЁ ЧЪПфЧб АцПь ОїЕЅРЬЦЎПы ЙйРЬГЪИЎИІ ДйНУ ПфУЛЧЯДТЕЅ, РЬ ЖЇ XMLПЁ ЦїЧдЕЧОю РжДј ИЕХЉИІ ЛчПыЧеДЯДй.ЁБ

БзЗИДйДТ АЧ АјАнРкАЁ XML ГЛРЧ РќПЊ АэРЏ НФКАРкПЭ ИЕХЉ СЄКИИІ СЖРлЧдРИЗЮНс РкБтАЁ ПјЧЯДТ ЦфРЬЗЮЕхИІ НЩРЛ Мі РжДйДТ ЖцРЬ ЕШДй. ЁАСпАЃРк АјАнРЛ ХыЧи РЬ XML ГЛ СЄКИИІ ЙйВуФЁБт ЧпРЛ АЁДЩМКРЬ ГєНРДЯДй. БзИЎАэ РЬЗБ НФРЧ АјАн ЛчЗЪАЁ АњАХПЁ ОјДј АЭЕЕ ОЦДЯАэПф.ЁБ

РЬЙј АјАнПЁМ ЧиФПЕщРК ДйДмАш ДйПюЗЮЕх ЙцНФРЛ ЛчПыЧпДйАэ ЧбДй. ЁААјАнРкЕщРК ИеРњ 1ДмАш ДйПюЗЮДѕИІ НУНКХлПЁ НЩОњНРДЯДй. РЬ ДйПюЗЮДѕДТ АјАнРкРЧ МЙіЗЮКЮХЭ fav.icoЖѓДТ ЦФРЯРЛ ДйПюЗЮЕх ЙоАэ, РЬ ОЦРЬФм ЦФРЯЗЮКЮХЭ 2ДмАшРЧ ЗЮДѕАЁ ЦФЛ§ЧеДЯДй. РЬ ЗЮДѕДТ ЁЎНУРл ЧСЗЮБзЗЅЁЏ ЦњДѕПЁ РњРхЕЧИч, ИоИ№ИЎ ГЛПЁМ МаФкЕхИІ НЧЧрЧеДЯДй.ЁБ РЬ МаФкЕхАЁ НЧЧрЕЧИщ 3ДмАш DLLРЮ ЧУЗЙЕхАЁ ЗЮЕљЕЧДТЕЅ, TSФэХА(TSCookie)ЖѓДТ РЬИЇРИЗЮЕЕ АјАГЕШ РћРЬ РжДй.

ЁАСпАЃРк АјАнАњ АјБоИС АјАн, БзИЎАэ РЬЗБ АјАн БтЙ§РЛ ШЅЧе Йз РРПыЧб РќЗЋЕщРЬ АјАнРкЕщ ЛчРЬПЁМ СЁСЁ Дѕ ИЙРЬ ГЊХИГЊАэ РжНРДЯДй. Рќ ММАшРћРИЗЮ ГЊХИГЊДТ АјХыРћРЮ ЧіЛѓРдДЯДй. МвЧСЦЎПўОю АГЙпРкЕщРК РЬСІ РкНХЕщРЬ ИИЕхДТ ЧСЗЮБзЗЅИИРЬ ОЦДЯЖѓ, АГЙпРЬ РЬЗяСіАэ РЏЦїЕЧДТ ШЏАц РкУМЕЕ НХАцРЛ НсОп ЧеДЯДй. ШИЛчЕщРК ОїЕЅРЬЦЎ АјБо ЕюПЁ ДыЧб И№ДЯХЭИЕРЛ КИДй РћБиРћРИЗЮ ЧиОп ЧЯАкАэПф.ЁБ РЬМТРЧ АсЗаРЬДй.

3Сй ПфОр

1. КэЗЂХзХЉЖѓДТ ЧиХЗ ДмУМ, СпАЃРк АјАн ХыЧи ПЁРЬМіНК ХЌЖѓПьЕх МКёНК ОїЕЅРЬЦЎ АњСЄ ФЇЧи.

2. ОїЕЅРЬЦЎ ЦфРЬЗЮЕхАЁ ОЯШЃШ ЕЧСі ОЪАэ РќДоЕЧИч, НЧЧр РќПЁ ШЎРЮЧЯДТ Р§ТїЕЕ ОјДТ АЭ ГыИА Еэ.

3. АјБоИС АјАнАњ СпАЃРк АјАн, СЁСЁ Дѕ ШАМКШЕЧАэ РжОю АГЙпАњ РЏХы ШЏАцБюСіЕЕ НХАц НсОп Чд.

[БЙСІКЮ ЙЎАЁПы БтРк(globoan@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

ЙЎАЁПыБтРк БтЛчКИБт

ЙЎАЁПыБтРк БтЛчКИБт

.gif)

.jpg)

.jpg)

.png)

.jpg)

.png)

.jpg)

.png)