피해자들의 눈을 공략하는 게 최선...진짜와 똑같이 생긴 가짜 사이트 효과 가장 높아

피싱에 특히 많이 당하는 건 남미와 남아시아의 사용자들...모바일 환경일 거라 추측돼

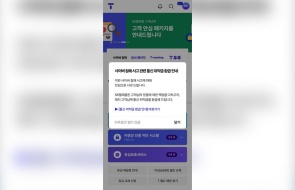

[보안뉴스 문가용 기자] 현재의 블랙리스트 기술로 탐지되지 않는 피싱 사이트가 20%가 넘는다는 연구 결과가 발표됐다. 보안 업체 아카마이(Akamai)가 지난 10월부터 4개월 동안 조사해 집계한 결과다. 피싱 공격자들은 유명 브랜드들이 운영하는 진짜 웹사이트들에서 각종 그래픽 요소들을 복사해와 똑같이 생긴 가짜 사이트를 만드는데, 이 수법이 꽤나 잘 통한다고 한다.

아카마이의 보안 연구원인 오르 캐츠(Or Katz)는 “별 새로울 것도 없는 피싱 공격 수법이 여전히 블랙리스트를 유의미하게 통과하는 것을 보면, 앞으로도 피싱 공격으로 인한 사건 사고들이 꽤나 오랜 시간 우리를 괴롭힐 것이 익히 예상된다”고 말한다. “20%라는 숫자만 보면 작다고 느낄 수 있습니다. 하지만 피싱 공격의 절대량이 어마어마하다는 걸 생각해야 합니다. 20%나 놓치고 있다는 건 실제적으로 정말 많은 공격들이 방어막을 뚫고 피해자들에게 도달한다는 것을 뜻합니다.”

공격자들의 ‘피싱 사랑’은 이미 오래된 트렌드이며, 당분간 변하지 않을 것으로 보인다. 2019년 한 해 동안 벌어진 모든 침해 사고의 1/3이 피싱 공격으로부터 시작됐다. 현재 정보 침해 성공률이 가장 좋은 공격 기법 역시 피싱이다. 버라이즌(Verizon)의 ‘2019 데이터 침해 수사 보고서(DBIR)’에 의하면 시뮬레이션 된 피싱 공격의 경우 링크 클릭율이 2018년에 비해 3%, 2012년에 비해 25% 가까이 줄어들었지만, 피싱 사고 발생률은 여전히 높다고 한다.

보안 업체 트렌드 마이크로(Trend Micro) 또한 “그 동안 차단한 고위험군 이메일의 90%가 피싱 메일이었다”며 “이 중 44%는 사용자에게 크리덴셜을 입력하라고 요구하는 것이었다”고 발표했다. 크리덴셜 입력을 요구하는 피싱 공격은 2018년 전체 피싱 공격의 9%에 불과했었다. 이는 이번 달 트렌드 마이크로가 발표한 ‘클라우드 앱 보안 2019 보고서(Cloud App Security 2019 Report)’의 내용이다.

공격자들이 탐지를 피하기 위해 정상 크리덴셜을 훔치는 데에 혈안이 되어 있다는 걸 생각해보면 이는 당연한 결과라고 트렌드 마이크로는 덧붙였다. 사용자들을 현혹시키는 가장 효과적인 방법은 ‘유명 브랜드 사이트와 똑같은 사이트를 만드는 것’으로 나타났다. 이런 종류에 속하는 URL이 4개월 동안 1300개나 발각됐다.

피싱 공격의 피해자들은 남미에 꽤나 많이 쏠려 있었는데, 남아시아도 만만치 않아 전체 피해의 28%를 차지했다고 아카마이는 밝혔다. 이는 약 240만 명의 잠정적 피해자를 추적하여 얻어낸 결과라고 한다. “이 피해자들 중 상당 수가 ‘유명 브랜드와 비슷한 웹사이트’에서 당했습니다. 브랜드의 웹사이트라고 생각하고 ‘안전하다’고 여긴 것이죠. 모양만 보고 신뢰할 것을 결정한 거나 마찬가진데요, 범인들이 교모함이 여기서 드러나기도 하지만, 보안 교육의 시급함이 증명되기도 합니다.”

아쉬운 건 아카마이로서는 피싱 피해자들이 모바일 환경에서 당한 것인지, PC 환경에서 당한 것인지 보고서를 통해 제대로 나타내지 않았다는 것이다. 하지만 버라이즌의 2019년 DBIR에 의하면 “악성 링크를 클릭하는 모바일 사용자가 빠른 속도로 늘어나고 있다”고 한다. 그러면서 “모바일 환경에서는 사용자들에게 ‘의심’을 심어줄 만한 장치가 부족하기 때문에 공격자들에게 안성맞춤의 공간이 되어가고 있다”고 지적했다.

“모바일 장비는 하드웨어나 소프트웨어 때문에 정보의 질에 제한이 올 수밖에 없습니다. 또한 ‘속도’가 중요시 되는 환경이기도 해서, 사용자들도 빨리빨리 정보를 취득하고, 다음 정보로 넘어가고 싶어 하죠. 그런 정서적인 측면도 문제가 됩니다. 그래서 앞으로 모바일 환경에서는 피싱 공격이 크게 성행할 것으로 예상합니다.”

3줄 요약

1. 피싱 공격은 점점 더 늘어나고 있는데 블랙리스트로는 80%밖에 막지 못함.

2. 피싱 공격의 양이 어마어마하기 때문에 20% 뚫리는 것도 사실은 절대 적은 게 아님.

3. 피싱 공격은 남미와 남아시아 일대에서 특히 많은 피해를 일으키고 있음.

Copyrighted 2015. UBM-Tech. 117153:0515BC

[국제부 문가용 기자(globoan@boannews.com)]

피싱에 특히 많이 당하는 건 남미와 남아시아의 사용자들...모바일 환경일 거라 추측돼

[보안뉴스 문가용 기자] 현재의 블랙리스트 기술로 탐지되지 않는 피싱 사이트가 20%가 넘는다는 연구 결과가 발표됐다. 보안 업체 아카마이(Akamai)가 지난 10월부터 4개월 동안 조사해 집계한 결과다. 피싱 공격자들은 유명 브랜드들이 운영하는 진짜 웹사이트들에서 각종 그래픽 요소들을 복사해와 똑같이 생긴 가짜 사이트를 만드는데, 이 수법이 꽤나 잘 통한다고 한다.

[이미지 = iclickart]

아카마이의 보안 연구원인 오르 캐츠(Or Katz)는 “별 새로울 것도 없는 피싱 공격 수법이 여전히 블랙리스트를 유의미하게 통과하는 것을 보면, 앞으로도 피싱 공격으로 인한 사건 사고들이 꽤나 오랜 시간 우리를 괴롭힐 것이 익히 예상된다”고 말한다. “20%라는 숫자만 보면 작다고 느낄 수 있습니다. 하지만 피싱 공격의 절대량이 어마어마하다는 걸 생각해야 합니다. 20%나 놓치고 있다는 건 실제적으로 정말 많은 공격들이 방어막을 뚫고 피해자들에게 도달한다는 것을 뜻합니다.”

공격자들의 ‘피싱 사랑’은 이미 오래된 트렌드이며, 당분간 변하지 않을 것으로 보인다. 2019년 한 해 동안 벌어진 모든 침해 사고의 1/3이 피싱 공격으로부터 시작됐다. 현재 정보 침해 성공률이 가장 좋은 공격 기법 역시 피싱이다. 버라이즌(Verizon)의 ‘2019 데이터 침해 수사 보고서(DBIR)’에 의하면 시뮬레이션 된 피싱 공격의 경우 링크 클릭율이 2018년에 비해 3%, 2012년에 비해 25% 가까이 줄어들었지만, 피싱 사고 발생률은 여전히 높다고 한다.

보안 업체 트렌드 마이크로(Trend Micro) 또한 “그 동안 차단한 고위험군 이메일의 90%가 피싱 메일이었다”며 “이 중 44%는 사용자에게 크리덴셜을 입력하라고 요구하는 것이었다”고 발표했다. 크리덴셜 입력을 요구하는 피싱 공격은 2018년 전체 피싱 공격의 9%에 불과했었다. 이는 이번 달 트렌드 마이크로가 발표한 ‘클라우드 앱 보안 2019 보고서(Cloud App Security 2019 Report)’의 내용이다.

공격자들이 탐지를 피하기 위해 정상 크리덴셜을 훔치는 데에 혈안이 되어 있다는 걸 생각해보면 이는 당연한 결과라고 트렌드 마이크로는 덧붙였다. 사용자들을 현혹시키는 가장 효과적인 방법은 ‘유명 브랜드 사이트와 똑같은 사이트를 만드는 것’으로 나타났다. 이런 종류에 속하는 URL이 4개월 동안 1300개나 발각됐다.

피싱 공격의 피해자들은 남미에 꽤나 많이 쏠려 있었는데, 남아시아도 만만치 않아 전체 피해의 28%를 차지했다고 아카마이는 밝혔다. 이는 약 240만 명의 잠정적 피해자를 추적하여 얻어낸 결과라고 한다. “이 피해자들 중 상당 수가 ‘유명 브랜드와 비슷한 웹사이트’에서 당했습니다. 브랜드의 웹사이트라고 생각하고 ‘안전하다’고 여긴 것이죠. 모양만 보고 신뢰할 것을 결정한 거나 마찬가진데요, 범인들이 교모함이 여기서 드러나기도 하지만, 보안 교육의 시급함이 증명되기도 합니다.”

아쉬운 건 아카마이로서는 피싱 피해자들이 모바일 환경에서 당한 것인지, PC 환경에서 당한 것인지 보고서를 통해 제대로 나타내지 않았다는 것이다. 하지만 버라이즌의 2019년 DBIR에 의하면 “악성 링크를 클릭하는 모바일 사용자가 빠른 속도로 늘어나고 있다”고 한다. 그러면서 “모바일 환경에서는 사용자들에게 ‘의심’을 심어줄 만한 장치가 부족하기 때문에 공격자들에게 안성맞춤의 공간이 되어가고 있다”고 지적했다.

“모바일 장비는 하드웨어나 소프트웨어 때문에 정보의 질에 제한이 올 수밖에 없습니다. 또한 ‘속도’가 중요시 되는 환경이기도 해서, 사용자들도 빨리빨리 정보를 취득하고, 다음 정보로 넘어가고 싶어 하죠. 그런 정서적인 측면도 문제가 됩니다. 그래서 앞으로 모바일 환경에서는 피싱 공격이 크게 성행할 것으로 예상합니다.”

3줄 요약

1. 피싱 공격은 점점 더 늘어나고 있는데 블랙리스트로는 80%밖에 막지 못함.

2. 피싱 공격의 양이 어마어마하기 때문에 20% 뚫리는 것도 사실은 절대 적은 게 아님.

3. 피싱 공격은 남미와 남아시아 일대에서 특히 많은 피해를 일으키고 있음.

Copyrighted 2015. UBM-Tech. 117153:0515BC

[국제부 문가용 기자(globoan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

TH.jpg)

문가용기자 기사보기

문가용기자 기사보기

[2025-04-07]

[2025-04-07]