#전체기사

#시큐리티월드

#사건사고

#보안리포트

#미토스 충격

#전체기사

#시큐리티월드

#사건사고

#보안리포트

#미토스 충격

|

||||||

| Trend@Information Security 2008-3-2 | ||||||

2008년 3월 2주 정보보호 동향 |

||||||

| Trend@Information Security 2009-3-2 | ||||||

2009년 3월 2주 정보보호 동향 |

||||||

| Trend@Information Security 2008-3-1 | ||||||

2008년 3월 1주 정보보호 동향 |

||||||

| Trend@Information Security 2009-3-1 | ||||||

2009년 3월 1주 정보보호 동향 |

||||||

| Trend@Information Security 2008-3-4 | ||||||

2008년 3월 4주 정보보호 동향 |

||||||

| 2008년 정보화통계집-정보보호 및 보안 통계편 | ||||||

2008년 정보화통계집 중 제4장 정보보호 및 보안 통계 자료. |

||||||

| Trend@Information Security 2009-2-4 | ||||||

2009년 2월 4주 정보보호 동향 |

||||||

| Trend@Information Security 2008-2-3 | ||||||

2008년 2월 3주 정보보호 동향 |

||||||

| 한국식 정보화 모델의 탐색 | ||||||

이 논문은 한국식 정보화 모델을 찾기 위해 IT전략∙목표, 정부, 기업, 국민의 네 측면에서 한국 IT발전과정의 특성을 분석하였다. 첫째, IT전략∙목표 측면에서 한국은 매우 도전적인 목표를 설... |

||||||

| 인터넷 침해사고에 의한 피해손실 측정 | ||||||

정보화의 발달과 함께 인터넷 침해사고가 점차 다양한 형태로 발생하고 있으며, 이로 인한 피해 규모와 범위도 확대되고 있다. 이러한 인터넷 침해사고의 발생에 대한 예방과 대책을 강구할 필요성이 강조되고 있으나, 현재까... |

||||||

1

“VS코드로 들어와 메모리 직접 때린다” 카...

“VS코드로 들어와 메모리 직접 때린다” 카...

2

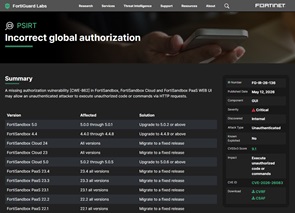

포티넷, 무선 AP 및 네트워크 운영체제 등...

포티넷, 무선 AP 및 네트워크 운영체제 등...

3

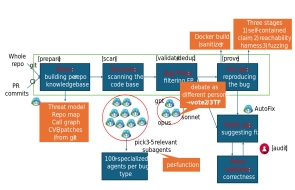

이번엔 마이크로소프트... 새 AI 보안 시...

이번엔 마이크로소프트... 새 AI 보안 시...

4

“공장 네트워크 완전 마비” 폭스콘 북미 공...

“공장 네트워크 완전 마비” 폭스콘 북미 공...

5

.jpg) 강병탁 AI스페라 대표, “AI 시대 보안...

강병탁 AI스페라 대표, “AI 시대 보안...

「열린보도원칙」 당 매체는 독자와 취재원 등 뉴스이용자의 권리 보장을 위해 반론이나 정정보도, 추후보도를 요청할 수 있는 창구를 열어두고 있음을 알려드립니다.

고충처리인 권준(kwonjun@boannews.com)