코로나19, 전국민 48% 확진... 겨울철 재유행 주의해야

랜섬웨어, 지능화되고 고도화된 공격으로 기업들 집중적으로 노려

[보안뉴스 김경애 기자] 우리를 그토록 괴롭히던 코로나19가 점차 감소되고 있다. 실외 마스크 착용 의무가 해제되고, 해외에서 국내 입국시 코로나 검사도 전면 폐지되면서 어느덧 긴 터널을 빠져나올 수 있다는 희망이 보이기 시작했다.

하지만 여전히 현재진행형이란 점도 간과해선 안 된다. 특히, 겨율철 재유행이 우려되고 있는 상황이다. 보안사고도 바이러스 확대도 익숙해지고 방심할 때 발생하기 때문이다. 10월 22일 기준으로 신규 확진자는 26,256명으로 집계됐다. 특히, 우리나라 국민의 절반가량인 48%가 코로나에 확진된 것으로 조사됐다.

중앙재난안전대책본부에 따르면 10월 첫째 주(10.2∼9) 주간 확진자 중 재감염 추정 사례 비율은 10.11%로 전주(10.21%)와 비슷했다. 그러나 가을철 각종 행사, 축제, 등산 등 사람들이 많이 모이는 시기인 만큼 감염 확산에 각별한 주의를 당부했다.

여기 코로나19 만큼이나 우리를 끊임없이 괴롭히는 랜섬웨어 이슈가 있다. 러-우크라이나 전쟁 이슈에 가려져 덜 주목되는 것처럼 보이나 여전히 기업을 노리고 활개를 치고 있다. 코로나19의 변이 바이러스처럼 각종 변종 랜섬웨어가 개인과 기업을 노리며 데이터를 탈취하고 돈을 요구하고 있다.

최근 랜섬웨어 트렌드를 살펴보면 지능화·고도화 공격으로 기업을 위협하고 있으며, 공격 조직 또한 세분화, 조직화되고 있는게 특징이다. 이와 관련 SK쉴더스가 지난 9월말 발표한 ‘KARA 랜섬웨어 동향 보고서’에 따르면 “랜섬웨어 공격은 주로 금전적 이익을 얻을 수 있는 기업을 노리고 지능화된 공격으로 진화하고 있다”며 “전 세계적으로 랜섬웨어 감염으로 인한 피해액이 계속해서 증가하고 있으며, 라스(RaaS: Ransomware-as-a-Service)로 발전하고 있다. 뿐만 아니라 록빗(Lockbit), 콘티(Conti) 랜섬웨어와 같이 세분화·조직화되고 있다”고 분석했다.

특히, 다양한 전략과 방법을 사용해 랜섬웨어 감염을 유도하고 있다. 블랙캣(BlackCat) 랜섬웨어와 같이 공격조직이 수사망을 피하기 위해 조직 이름을 바꿔(리브랜딩: Re-branding) 활동하거나 록빗 랜섬웨어와 같이 기술적으로 고도화하기 위해 업데이트하고 있다. 더 많은 피해를 입히기 위해 크로스 플랫폼(Cross-platform) 랜섬웨어(Conti, BlackCat, Deadbolt 등)를 제작해 다양한 플랫폼을 서슴없이 공략한다. 파일 암호화와 함께 탈취된 정보를 다크웹에 게시하는 이중 협박 전략, 정보 유출을 위한 Custom 툴 사용, Anti-Anaysis & Evasion으로 실행 시 특정 키 값을 사용하거나 MSI, NSIS 등 유포 방식을 변화시키는 등 랜섬웨어는 계속해서 진화하고 있다.

한국인터넷진흥원이 발표한 ‘TTPs#8 Operation GWISIN - 맞춤형 랜섬웨어 공격 전략 분석’ 보고서에 따르면 “타깃이 정해진 공격자는 타깃의 방어 환경을 무력화하기 위해 많은 시간을 들여서 TTP를 학습하고 연습한다. 그리고, 확보된 TTP를 지속적으로 활용할 수 있는 대상들이 새로운 타깃이 된다”며 “공격자의 TTP는 언제나 방어 환경의 특성과 맞물려 있다. 그래서 방어자는 방어 환경에 대해 정확히 이해하고 있어야 하며, 공격의 흐름과 과정을 패턴이나 기법이 아닌 전략·전술 관점으로 볼 것”을 당부했다.

따라서 방어자의 환경과 공격자의 TTP는 함께 이야기돼야 한다는 게 KISA측 설명이다. TTP를 이해한 방어자는 ‘공격자의 TTP가 방어자 환경에 유효한 것인지 여부’, ‘유효하다면 TTP를 무력화할 수 있는 방어 전략은 무엇인지’ 2가지를 설명할 수 있어야 한다는 얘기다.

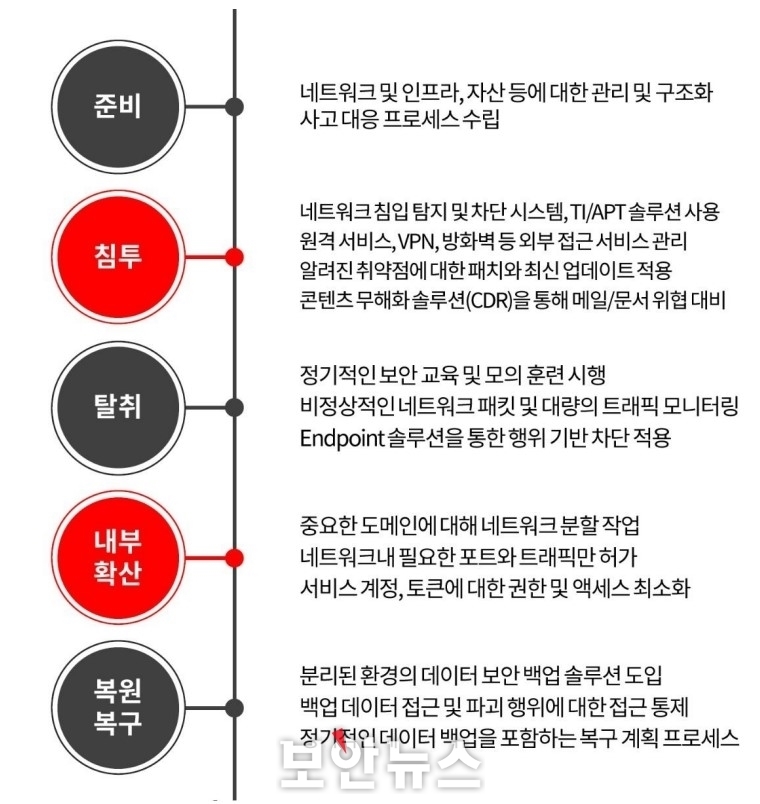

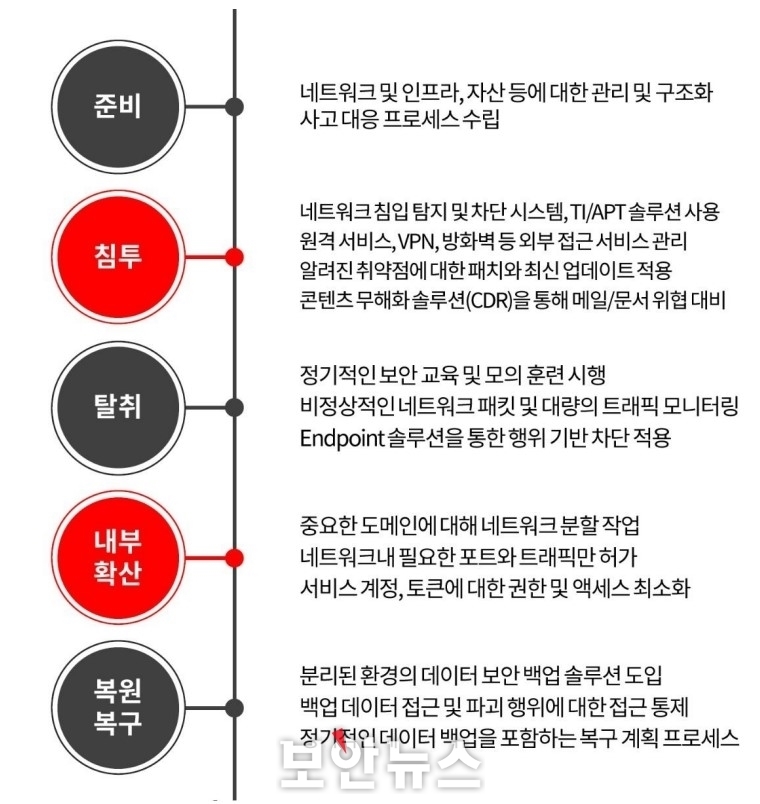

공격자는 공격대상을 선정하기 위해 공격자 그룹이 수립한 전략을 통해 다양한 방법으로 정찰을 수행하며 이후 내부 인프라에 침입하여 파일을 암호화시키고 자산을 위협하며 데이터 유출을 통한 협박을 시도한다. 이러한 피해를 예방하기 위해 타깃형 APT 공격에 대한 대비와 함께 침입에 대한 각 단계별 적절한 보안 요소 및 프로세스를 마련해 공격자 그룹이 목표를 달성하기 전에 탐지하고 차단해야 한다.

이러한 위기감에 정부도 랜섬웨어 관련 컨퍼런스를 개최하고, 피해가 심각한 중소기업의 복구 지원에 나서고 있지만 좀처럼 체감되진 않는다. 랜섬웨어 관련 이슈는 여전히 뜨겁게 언론을 달구고 있고, 보안업계는 각종 통계자료와 위협분석 보고서를 쉼 없이 쏟아내고 있음에도 기업의 대응은 아직까지 ‘공포’ 수준에만 머물러 있기 때문이다.

[김경애 기자(boan3@boannews.com)]

랜섬웨어, 지능화되고 고도화된 공격으로 기업들 집중적으로 노려

[보안뉴스 김경애 기자] 우리를 그토록 괴롭히던 코로나19가 점차 감소되고 있다. 실외 마스크 착용 의무가 해제되고, 해외에서 국내 입국시 코로나 검사도 전면 폐지되면서 어느덧 긴 터널을 빠져나올 수 있다는 희망이 보이기 시작했다.

[자료=네이버]

하지만 여전히 현재진행형이란 점도 간과해선 안 된다. 특히, 겨율철 재유행이 우려되고 있는 상황이다. 보안사고도 바이러스 확대도 익숙해지고 방심할 때 발생하기 때문이다. 10월 22일 기준으로 신규 확진자는 26,256명으로 집계됐다. 특히, 우리나라 국민의 절반가량인 48%가 코로나에 확진된 것으로 조사됐다.

중앙재난안전대책본부에 따르면 10월 첫째 주(10.2∼9) 주간 확진자 중 재감염 추정 사례 비율은 10.11%로 전주(10.21%)와 비슷했다. 그러나 가을철 각종 행사, 축제, 등산 등 사람들이 많이 모이는 시기인 만큼 감염 확산에 각별한 주의를 당부했다.

여기 코로나19 만큼이나 우리를 끊임없이 괴롭히는 랜섬웨어 이슈가 있다. 러-우크라이나 전쟁 이슈에 가려져 덜 주목되는 것처럼 보이나 여전히 기업을 노리고 활개를 치고 있다. 코로나19의 변이 바이러스처럼 각종 변종 랜섬웨어가 개인과 기업을 노리며 데이터를 탈취하고 돈을 요구하고 있다.

최근 랜섬웨어 트렌드를 살펴보면 지능화·고도화 공격으로 기업을 위협하고 있으며, 공격 조직 또한 세분화, 조직화되고 있는게 특징이다. 이와 관련 SK쉴더스가 지난 9월말 발표한 ‘KARA 랜섬웨어 동향 보고서’에 따르면 “랜섬웨어 공격은 주로 금전적 이익을 얻을 수 있는 기업을 노리고 지능화된 공격으로 진화하고 있다”며 “전 세계적으로 랜섬웨어 감염으로 인한 피해액이 계속해서 증가하고 있으며, 라스(RaaS: Ransomware-as-a-Service)로 발전하고 있다. 뿐만 아니라 록빗(Lockbit), 콘티(Conti) 랜섬웨어와 같이 세분화·조직화되고 있다”고 분석했다.

[자료=SK쉴더스]

특히, 다양한 전략과 방법을 사용해 랜섬웨어 감염을 유도하고 있다. 블랙캣(BlackCat) 랜섬웨어와 같이 공격조직이 수사망을 피하기 위해 조직 이름을 바꿔(리브랜딩: Re-branding) 활동하거나 록빗 랜섬웨어와 같이 기술적으로 고도화하기 위해 업데이트하고 있다. 더 많은 피해를 입히기 위해 크로스 플랫폼(Cross-platform) 랜섬웨어(Conti, BlackCat, Deadbolt 등)를 제작해 다양한 플랫폼을 서슴없이 공략한다. 파일 암호화와 함께 탈취된 정보를 다크웹에 게시하는 이중 협박 전략, 정보 유출을 위한 Custom 툴 사용, Anti-Anaysis & Evasion으로 실행 시 특정 키 값을 사용하거나 MSI, NSIS 등 유포 방식을 변화시키는 등 랜섬웨어는 계속해서 진화하고 있다.

한국인터넷진흥원이 발표한 ‘TTPs#8 Operation GWISIN - 맞춤형 랜섬웨어 공격 전략 분석’ 보고서에 따르면 “타깃이 정해진 공격자는 타깃의 방어 환경을 무력화하기 위해 많은 시간을 들여서 TTP를 학습하고 연습한다. 그리고, 확보된 TTP를 지속적으로 활용할 수 있는 대상들이 새로운 타깃이 된다”며 “공격자의 TTP는 언제나 방어 환경의 특성과 맞물려 있다. 그래서 방어자는 방어 환경에 대해 정확히 이해하고 있어야 하며, 공격의 흐름과 과정을 패턴이나 기법이 아닌 전략·전술 관점으로 볼 것”을 당부했다.

따라서 방어자의 환경과 공격자의 TTP는 함께 이야기돼야 한다는 게 KISA측 설명이다. TTP를 이해한 방어자는 ‘공격자의 TTP가 방어자 환경에 유효한 것인지 여부’, ‘유효하다면 TTP를 무력화할 수 있는 방어 전략은 무엇인지’ 2가지를 설명할 수 있어야 한다는 얘기다.

공격자는 공격대상을 선정하기 위해 공격자 그룹이 수립한 전략을 통해 다양한 방법으로 정찰을 수행하며 이후 내부 인프라에 침입하여 파일을 암호화시키고 자산을 위협하며 데이터 유출을 통한 협박을 시도한다. 이러한 피해를 예방하기 위해 타깃형 APT 공격에 대한 대비와 함께 침입에 대한 각 단계별 적절한 보안 요소 및 프로세스를 마련해 공격자 그룹이 목표를 달성하기 전에 탐지하고 차단해야 한다.

이러한 위기감에 정부도 랜섬웨어 관련 컨퍼런스를 개최하고, 피해가 심각한 중소기업의 복구 지원에 나서고 있지만 좀처럼 체감되진 않는다. 랜섬웨어 관련 이슈는 여전히 뜨겁게 언론을 달구고 있고, 보안업계는 각종 통계자료와 위협분석 보고서를 쉼 없이 쏟아내고 있음에도 기업의 대응은 아직까지 ‘공포’ 수준에만 머물러 있기 때문이다.

[김경애 기자(boan3@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

김경애기자 기사보기

김경애기자 기사보기

[2025-04-07]

[2025-04-07]

TH.jpg)

th.jpg)