[보안뉴스 권 준] 국내에서 알려진 한글 소프트웨어의 취약점을 악용하여 악성코드 감염을 시도한 사례가 26일 또 다시 발견됐다고 안랩 시큐리티센터(ASEC) 측은 밝혔다.

ASEC에서는 지난 6월 15일 한글과 컴퓨터에서 개발한 한글 소프트웨어에 존재하는 코드 실행 취약점을 악용한 악성코드 유포 사례가 발견됐다고 공개한 바 있다.

현재 해당 코드 실행 취약점에 대해서는 한글과 컴퓨터에서 지난 6월 22일 해당 취약점을 제거할 수 있는 보안 패치를 공개하여, 해당 취약점을 악용한 악성코드 감염 시도에 대해서는 원천적인 차단이 가능하다.

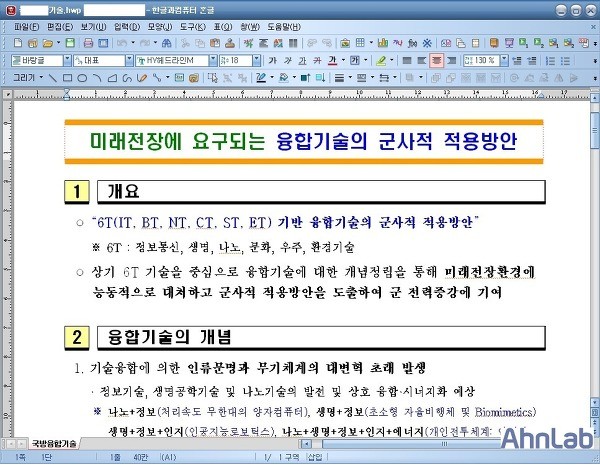

이번에 유포된 취약한 한글 파일은 국내 특정 조직들을 대상으로 발송된 이메일의 첨부 파일 형태로 유포됐으며, 첨부된 취약한 한글 파일을 열게 되면 아래 이미지와 같은 내용이 보여진다.

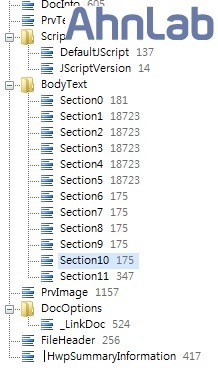

해당 취약한 파일은 아래 이미지와 같은 구조로 되어 있으며, 6월 15일 발견된 코드 실행 취약점을 응용한 형태가 아니라 이미 보안 패치가 제공되어 있는 취약점이다.

이번에 발견된 해당 취약한 한글 파일은 HncTextArt_hplg에 존재하는 스택(Stack)의 경계를 체크하지 않아 발생하는 버퍼 오버플로우(Buffer Overflow) 취약점이며, 해당 취약점은 2010년부터 지속적으로 악용되어 왔던 한글 소프트웨어 취약점들 중 하나이다.

해당 취약점이 존재하는 한글 소프트웨어를 사용하는 시스템에서 26일 유포된 취약한 한글 파일을 열게 되면 사용자 계정의 임시 폴더에 scvhost.exe(138,752 바이트) 파일을 생성하게 된다.

c:\documents and settings\[사용자 계정명]\local settings\temp\scvhost.exe (138,752 바이트)

생성된 scvhost.exe(138,752바이트) 파일이 실행되면 윈도우 폴더(c:\windows) 폴더에 wdmaud.drv (78,848바이트)와 wdmaud.dat(78,848바이트)를 생성하게 된다.

C:\WINDOWS\wdmaud.drv (78,848 바이트)

C:\WINDOWS\wdmaud.dat (78,848 바이트)

wdmaud.dat(78,848바이트)는 인코딩되어 있는 파일로 해당 파일을 디코딩하게 되면 실행 가능한 PE 파일이 wdmaud.drv(78,848바이트)이 생성된다.

wdmaud.dat(78,848바이트)의 디코딩 작업이 완료되어 wdmaud.drv(78,848바이트)가 생성되면 해당 scvhost.exe(138,752바이트)에 의해 해당 파일은 삭제된다.

그리고 생성된 wdmaud.drv (78,848 바이트)는 감염된 시스템에서 다음의 정보들을 수집하여 외부로 전송을 시도하게 되나 분석 당시에는 정상적으로 접속이 되지 않았다고 ASEC 측은 밝혔다.

- 하드웨어 정보

- 윈도우 운영체제 정보

- 로그인 사용자 정보

- 파일 업로드 및 다운로드

- 감염된 시스템의 IP 주소 및 프록시(Proxy) 서버 주소

26일 발견된 기존에 알려진 한글 소프트웨어 취약점을 악용한 악성코드들은 V3 제품군에서 다음과 같이 진단한다.

HWP/Agent

Win-Trojan/Npkon.138752

Trojan/Win32.Dllbot

APT 전문 대응 솔루션인 트러스와쳐(TrusWatcher)에 포함된 DICA(Dynamic Intelligent Content Analysis)에 의해 시그니처 없이 아래와 같이 탐지가 가능하다.

Exploit/HWP.AccessViolation-DE

향후 출시 예정인 V3 인터넷 시큐리티(Internet Security) 9.0에 포함 예정인 ASD 2.0의 MDP 엔진에서도 시그니처 없이 다음과 같이 탐지가 가능하다.

Dropper/MDP.Document(57)

26일 유포된 취약한 한글 파일은 이미 한글과 컴퓨터에서 보안 패치를 배포 중인 상태이다. 그러므로 해당 보안 패치를 설치하는 것이 악성코드 감염을 근본적으로 차단하는 방안이라고 ASEC 측은 밝혔다.

[권 준 기자(editor@boannews.com)]

<저작권자: 보안뉴스(http://www.boannews.com/) 무단전재-재배포금지>

TH.jpg)

.JPG)

.jpg)

권준기자 기사보기

권준기자 기사보기

[2025-04-07]

[2025-04-07]

THJ.jpg)

TH.jpg)

th.jpg)

.jpg)

.png)

.jpg)

.jpg)