“계층적·전방위적 방어체계 구축 등 정보보호에 맞는 슈트 필요”

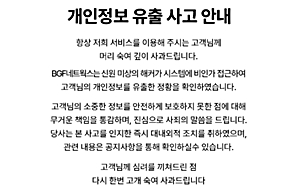

[보안뉴스 김경애] 올 상반기 전국을 뜨겁게 달군 개인정보 유출사고. 많은 국내기업·기관 등은 빠져나가는 개인정보에 애달픈 가슴앓이만 하고 있다. 이에 본지는 ‘개인정보보호페어 & CPO워크숍(PIS FAIR 2014)’에서 보안전문가들이 제시한 해법을 살펴보고자 한다.

[보안뉴스 김경애] 올 상반기 전국을 뜨겁게 달군 개인정보 유출사고. 많은 국내기업·기관 등은 빠져나가는 개인정보에 애달픈 가슴앓이만 하고 있다. 이에 본지는 ‘개인정보보호페어 & CPO워크숍(PIS FAIR 2014)’에서 보안전문가들이 제시한 해법을 살펴보고자 한다.

보메트릭코리아 김현준 이사- 파일·DB·API·클라우드·디스크 암호화, 키 관리, 엑세스 제어 등 그동안은 각 요건에 따라 도입되는 솔루션에 대해 별도의 인프라 관리 환경 및 교육이 필요했다. 그러나 이제는 단일 플랫폼 도입을 통한 손쉬운 운영과 비용 절감, 유연한 아키텍처 등 엔터프라이즈급 대응으로 개인정보보호 수준을 끌어올려야 한다.

닉스테크 장준하 부장- 하나의 솔루션에 의존하지 말아야 한다. 외부 침입 대응을 위해 파일암호화, 애플리케이션 사용 통제, 매체 및 출력제어, 네트워크 사용통제, 네트워크 접근통제 등 계층적 보안(Defense in Depth) 전략으로 빈틈없는 방어체계를 구축해야 한다.

디에스앤텍 김봉석 팀장- 경영진과 기업보안의 악순환 고리를 살펴보면 보안사고의 증가->예산부족 및 투자미흡->수동적 보안정책->기업보안수준 하락의 반복적인 문제로 보안사고가 발생한다. 이에 대응하기 위해서는 정책관리, 사용자 단말기 보안관리, 사용자 행위관리로 구분해 개인정보가 보호돼야 한다.

정책관리는 사용자의 정의, 교육, 대상 규제 등 컴플라이언스 내부통제 계획으로 진행되어야 한다. 사용자 단말기 보안관리는 데이터 및 어플리케이션을 통제해야 하고, 사용자 행위 관리는 사용자 접속기록과 IT자산 활용기록, ITCMS 포탈 분석 통계가 이뤄져야 한다.

특히 통합보안을 위해서는 기술적 보호조치뿐만 아니라 편리성과 협업 등 많은 고민과 논의가 필요하다. 그 다음 단계로는 소통을 통해 컨트롤 영역, 관리자 및 실무자 교육, 모니터링이 이뤄지는 정보보호에 꼭 맞는 슈트가 마련되어야 한다.

한국오라클 현은석 상무- 개인정보 유출경로를 크게 구분해 보면 AP레이어(Layer), DB레이어, OS레이어 단으로 나눌 수 있다. 특히 개인정보 98%가 DB에서 유출되기 때문에 기본적으로 내부자 통제가 돼야 한다. 이를 위해선 사전예방적·모니터링 및 감지·관리보안 측면으로 분류해 보안을 강화해야 한다. 특히 커널에서 암·복호화를 적용해야 한다.

좀더 구체적으로 얘기하자면 인간을 중심으로 한 관리·통제(정책/정보접근관리), 애플리케이션 거래감지·대응, 데이터 암호화 및 복제, 시스템 운영관리, 하드웨어(서버·OS·스토리지) 레벨에서 암호화가 돼야 한다.

▲보메트릭의 김현준 이사 ▲바넷정보기술 한병창 이사 ▲위즈디엔에스 김기배 대표

▲닉스테크 장준하 부장

▲디에스앤텍 김봉석 팀장

▲한국오라클 현은석 상무

바넷정보기술 한병창 이사- 업로드된 파일에 의한 대량 개인정보 유출위험 등이 갈수록 커지고 있다. 이제는 테스트 DB에 대한 보안관리체계를 재점검할 시점이다. 그러기 위해서는 무엇보다 개발 테스트 환경에서의 보안강화가 절실하다.

첫째, 테스트 데이터 이행 자동화를 통해 시간 단축 등 테스트 환경 구축이 용이해져야 하며, 사전허가절차가 수립 및 이행되어야 한다.

둘째, 임시파일에 의한 대량 유출 위험을 차단하고, 복원 및 유추불가능한 방법으로 변환되어야 한다. 이렇듯 보안역할 분리에 따른 데이터 이행을 통제할 수 있어야 한다.

셋째, 변환데이터 정합성 보장으로 고품질의 테스트 데이터를 제공할 수 있어야 하며, 감사데이터 생성으로 IT 감사에 대응할 수 있어야 한다.

위즈디엔에스코리아 김기배 대표- 개인정보보호 담당자의 애로사항을 살펴보면 접속기록 생성 대상 선정의 어려움, 예산 부족, 지속적인 내외부 환경 발생, 담당자의 정기적인 교체, 다수의 정보사용자에 대한 관리 어려움 등이 있다.

이를 대응하기 위해서는 접속기록을 어떻게 활용하는 냐가 핵심이다. 감시·경고를 포함한 부정 추적, 처리, 대응에 있어 일원화된 보안 프로세스가 필요하다. 개인정보가 포함된 접속기록도 유출사례가 있기 때문에 기록을 남길 때부터 암호화해야 한다. 특히 부정사용 추적은 행위기반, 사용자기반, 사용정보 기반으로 분석해야 한다.

[김경애 기자(boan3@boannews.com)]

<저작권자: 보안뉴스(http://www.boannews.com/) 무단전재-재배포금지>

.jpg)

.jpg)

.jpg)

김경애기자 기사보기

김경애기자 기사보기

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)