서드파티 앱스토어에서 안드로이드 루팅 멀웨어 발견

구글 플레이 게임 앱에서 트로이목마, MediaTek 프로세서에서 백도어 발견

[보안뉴스 김경애] 서드파티 앱스토어에서 안드로이드 루팅 멀웨어가 발견됐으며, 구글 플레이 게임 앱을 노린 트로이목마가 출현했다. 뿐만 아니라 MediaTek 프로세서에서 백도어가 발견됐으며, 크롬 브라우저와 OS 유저를 노린 스캐머가 급증한 것으로 나타났다. 다음은 한 주간 발생한 보안이슈다.

1. 서드파티 앱스토어, 안드로이드 루팅 멀웨어 발견

서드파티 앱 스토어 일부에서 악성 앱들이 발견됐다. 이 악성앱들은 인기있는 모바일 게임, 보안앱, 카메라 앱, 음악 스트리밍 앱 등으로 위장해 다운로드 수를 높였다. 또한, 이 악성앱들 중에는 ANDROIDOS_LIBSKIN.A 악성코드가 포함되어 있으며, 이 앱들은 기기를 루팅할 수 있는 것으로 분석됐다.

알약 블로그에 따르면 이 앱들은 사용자 모르게 다른 앱들을 내려받고, 다른 앱들을 다운로드 하도록 유도하는 광고 창 등을 띄운다며 사용자 데이터를 수집해 공격자에게 전송한다고 밝혔다.

지난 1월 29일부터 2월 1일까지 기준으로 ANDROIDOS_LIBSKIN.A로 탐지된 악성 apk는 총 1,163개에 달하는 것으로 나타났으며, 169개국의 4개 서드파티 앱 스토어인 Aptoide, Mobogenie, mobile9, 9apps에서 발견됐다.

2. 구글 플레이 게임 노린 트로이목마 발견

다음은 구글 플레이 스토어 60개 이상의 게임 앱에서 Android.Xiny.19.origin이라는 악성코드가 발견됐다.

이에 대해 알약 블로그 측는 “Android.Xiny.19.origin에 감염되면 사용자의 IMEI, 맥주소, 버전 및 OS 시스템의 사용 언어, 통신사 등의 정보를 탈취한다”며 “공격자는 사용자 디바이스에 임의의 apk 파일을 다운로드 하고 실행시킨다”고 밝혔다.

또한, 해당 악성코드는 루트 권한을 얻지 못했을 경우 사용자가 소프트웨어들을 설치하도록 유도하거나 서버로부터 익스플로잇을 내려받아 앱을 사용자 모르게 설치 혹은 삭제할 수 있는 것으로 분석됐다.

특해, 해당 악성코드는 이미지 안에 악성코드를 숨기는 ‘스테가노그래피’ 기술을 사용한 것으로 나타났다. 그러나 Android.Xiny.19.origin이 어떻게 구글 바운서를 우회했는지 아직 밝혀지지 않았다.

3. MediaTek 프로세서, 백도어 발견

이어 MediaTek 프로세서에서 안드로이드 기기를 원격 해킹에 악용될 수 있는 백도어가 발견됐다.

MediaTek은 스마트폰과 태블릿에 사용되는 하드웨어 칩과 프로세서를 생산하는 대만 기업이다.

이번에 발견된 취약점은 통신사들이 네트워크 상에서 기기를 테스트 해볼 수 있는 디버그 툴툴 설치로 인해 발생한 것으로 알려졌으며, 테스트용이 아닌 실제 출고된 기기에도 포함된 것으로 드러났다. 이는 공격자에게 백도어를 열어준 셈이나 다름 없다.

이와 관련 알약 블로그 측은 디버그 기능을 악용할 경우, 공격자들은 안드로이드 기기 내의 사용자 연락처, 메시지, 사진, 비디오 등을 포함한 데이터에 접근할 수 있게 된다고 분석했다.

이에 MediaTek 측은 “해당 이슈에 대해 알고있으며, 현재 보안팀이 확인 중에 있다”며 “이는 대부분 안드로이드 4.4 킷캣을 사용 중인 기기에서 발견되었으며, 중국에서 통신사 내부 테스트를 위해 반들어 둔 디버그 기능 때문에 발생했다”고 밝혔다.

이번 취약점은 MediaTek MT6582 프로세서에 존재하며, 인기가 많은 안드로이드 기기에 대부분 탑재돼 있는 것으로 알려졌다.

현재 사용하고 있는 스마트폰에 해당 프로세서가 탑재돼 있을 경우 공격을 차단하는 법은 안드로이드 기기의 인터넷을 차단하는 수밖에 없다. MediaTek은 모든 OEM사에 해당 이슈에 대해 공지했다.

4. 크롬 브라우저 및 OS 유저 노린 스캐머 급증

멀버타이징 공격과 애드웨어 설치 등을 위해 악성 크롬 확장 프로그램을 사용하는 해커들도 상당수였던 것으로 드러났다.

이들은 크롬과 크롬 OS 사용자를 노리고 있는데, 대부분의 사용자들은 크롬의 확장 프로그램을 다운로드 할 때 주의를 기울이지 않기 때문이다. 공격자들은 악성 확장 프로그램을 이용했으며, 악성행위의 종류에는 데이터탈취, 스파잉, 팝업광고 등이 있다.

발견된 샘플에는 사용자들에게 계산기 확장 프로그램인 iCalc를 설치하라고 푸쉬를 한 다름 푸쉬를 클릭하면 팝업 메시지와 음성 메시지가 끊임없이 노출되기 때문에 창을 닫거나 앱 설치를 거부하는 것은 불가능하다는 게 알약 블로그 측의 설명이다.

현재 해당 확장프로그램은 삭제된 상태지만, 공식 크롬 웹스토어에서는 1000회 이상 다운로드된 상태다.

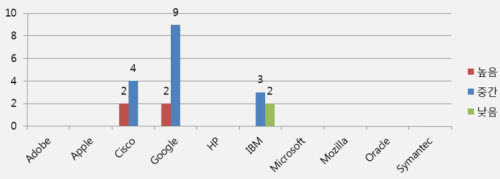

5. 한 주간 벤더별 취약점, 구글 11건으로 가장 많아

한 주간 벤더별 취약점은 구글이 11건으로 가장 많이 발견됐다. SK인포섹에 따르면 지난주에 발생된 총 22건의 벤더별 취약점은 구글 11건(50%), 시스코 6건(27%), IBM 5건(23%)순으로 나타났다.

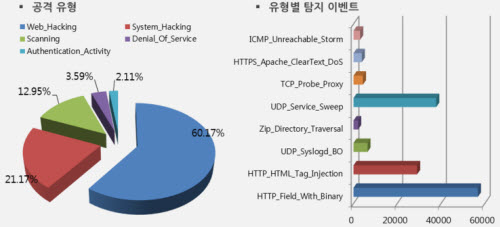

지난 한 주간 탐지된 공격 유형 가운데는 웹해킹 60.17%, 시스템 해킹 21.17%가 높은 점유율을 차지했고, 탐지된 패턴은 HTTP_Field_With_Binary 56,865건(7.74%)가 가장 많았다.

[김경애 기자(boan3@boannews.com)]

구글 플레이 게임 앱에서 트로이목마, MediaTek 프로세서에서 백도어 발견

[보안뉴스 김경애] 서드파티 앱스토어에서 안드로이드 루팅 멀웨어가 발견됐으며, 구글 플레이 게임 앱을 노린 트로이목마가 출현했다. 뿐만 아니라 MediaTek 프로세서에서 백도어가 발견됐으며, 크롬 브라우저와 OS 유저를 노린 스캐머가 급증한 것으로 나타났다. 다음은 한 주간 발생한 보안이슈다.

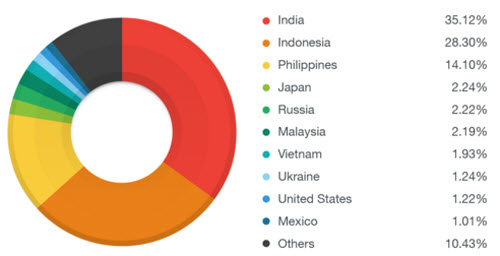

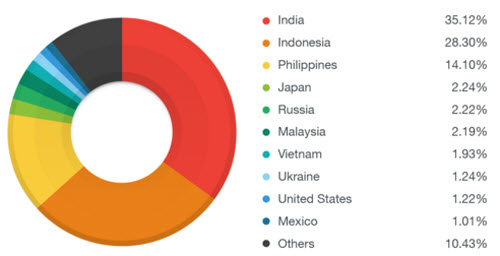

▲지난 1월 29일부터 2월 1일까지 국가별 루팅 멀웨어에 감염된 비율(출처:트렌드마이크로)

1. 서드파티 앱스토어, 안드로이드 루팅 멀웨어 발견

서드파티 앱 스토어 일부에서 악성 앱들이 발견됐다. 이 악성앱들은 인기있는 모바일 게임, 보안앱, 카메라 앱, 음악 스트리밍 앱 등으로 위장해 다운로드 수를 높였다. 또한, 이 악성앱들 중에는 ANDROIDOS_LIBSKIN.A 악성코드가 포함되어 있으며, 이 앱들은 기기를 루팅할 수 있는 것으로 분석됐다.

알약 블로그에 따르면 이 앱들은 사용자 모르게 다른 앱들을 내려받고, 다른 앱들을 다운로드 하도록 유도하는 광고 창 등을 띄운다며 사용자 데이터를 수집해 공격자에게 전송한다고 밝혔다.

지난 1월 29일부터 2월 1일까지 기준으로 ANDROIDOS_LIBSKIN.A로 탐지된 악성 apk는 총 1,163개에 달하는 것으로 나타났으며, 169개국의 4개 서드파티 앱 스토어인 Aptoide, Mobogenie, mobile9, 9apps에서 발견됐다.

2. 구글 플레이 게임 노린 트로이목마 발견

다음은 구글 플레이 스토어 60개 이상의 게임 앱에서 Android.Xiny.19.origin이라는 악성코드가 발견됐다.

▲출처: 구글 플레이

이에 대해 알약 블로그 측는 “Android.Xiny.19.origin에 감염되면 사용자의 IMEI, 맥주소, 버전 및 OS 시스템의 사용 언어, 통신사 등의 정보를 탈취한다”며 “공격자는 사용자 디바이스에 임의의 apk 파일을 다운로드 하고 실행시킨다”고 밝혔다.

또한, 해당 악성코드는 루트 권한을 얻지 못했을 경우 사용자가 소프트웨어들을 설치하도록 유도하거나 서버로부터 익스플로잇을 내려받아 앱을 사용자 모르게 설치 혹은 삭제할 수 있는 것으로 분석됐다.

특해, 해당 악성코드는 이미지 안에 악성코드를 숨기는 ‘스테가노그래피’ 기술을 사용한 것으로 나타났다. 그러나 Android.Xiny.19.origin이 어떻게 구글 바운서를 우회했는지 아직 밝혀지지 않았다.

3. MediaTek 프로세서, 백도어 발견

이어 MediaTek 프로세서에서 안드로이드 기기를 원격 해킹에 악용될 수 있는 백도어가 발견됐다.

MediaTek은 스마트폰과 태블릿에 사용되는 하드웨어 칩과 프로세서를 생산하는 대만 기업이다.

이번에 발견된 취약점은 통신사들이 네트워크 상에서 기기를 테스트 해볼 수 있는 디버그 툴툴 설치로 인해 발생한 것으로 알려졌으며, 테스트용이 아닌 실제 출고된 기기에도 포함된 것으로 드러났다. 이는 공격자에게 백도어를 열어준 셈이나 다름 없다.

이와 관련 알약 블로그 측은 디버그 기능을 악용할 경우, 공격자들은 안드로이드 기기 내의 사용자 연락처, 메시지, 사진, 비디오 등을 포함한 데이터에 접근할 수 있게 된다고 분석했다.

이에 MediaTek 측은 “해당 이슈에 대해 알고있으며, 현재 보안팀이 확인 중에 있다”며 “이는 대부분 안드로이드 4.4 킷캣을 사용 중인 기기에서 발견되었으며, 중국에서 통신사 내부 테스트를 위해 반들어 둔 디버그 기능 때문에 발생했다”고 밝혔다.

이번 취약점은 MediaTek MT6582 프로세서에 존재하며, 인기가 많은 안드로이드 기기에 대부분 탑재돼 있는 것으로 알려졌다.

현재 사용하고 있는 스마트폰에 해당 프로세서가 탑재돼 있을 경우 공격을 차단하는 법은 안드로이드 기기의 인터넷을 차단하는 수밖에 없다. MediaTek은 모든 OEM사에 해당 이슈에 대해 공지했다.

4. 크롬 브라우저 및 OS 유저 노린 스캐머 급증

멀버타이징 공격과 애드웨어 설치 등을 위해 악성 크롬 확장 프로그램을 사용하는 해커들도 상당수였던 것으로 드러났다.

▲출처: 구글 크롬

이들은 크롬과 크롬 OS 사용자를 노리고 있는데, 대부분의 사용자들은 크롬의 확장 프로그램을 다운로드 할 때 주의를 기울이지 않기 때문이다. 공격자들은 악성 확장 프로그램을 이용했으며, 악성행위의 종류에는 데이터탈취, 스파잉, 팝업광고 등이 있다.

발견된 샘플에는 사용자들에게 계산기 확장 프로그램인 iCalc를 설치하라고 푸쉬를 한 다름 푸쉬를 클릭하면 팝업 메시지와 음성 메시지가 끊임없이 노출되기 때문에 창을 닫거나 앱 설치를 거부하는 것은 불가능하다는 게 알약 블로그 측의 설명이다.

현재 해당 확장프로그램은 삭제된 상태지만, 공식 크롬 웹스토어에서는 1000회 이상 다운로드된 상태다.

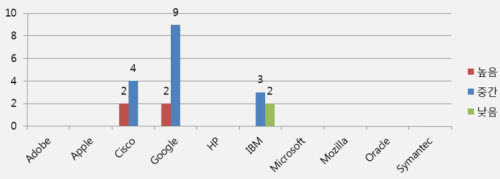

5. 한 주간 벤더별 취약점, 구글 11건으로 가장 많아

▲주간 벤더별 취약점(출처:SK 인포섹 블로그)

한 주간 벤더별 취약점은 구글이 11건으로 가장 많이 발견됐다. SK인포섹에 따르면 지난주에 발생된 총 22건의 벤더별 취약점은 구글 11건(50%), 시스코 6건(27%), IBM 5건(23%)순으로 나타났다.

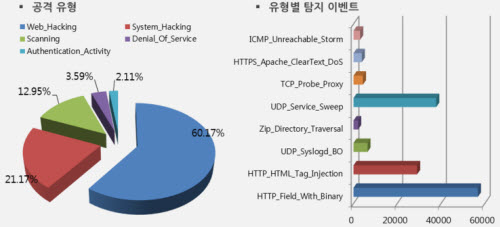

▲공격 유형 통계(출처:SK 인포섹 블로그)

지난 한 주간 탐지된 공격 유형 가운데는 웹해킹 60.17%, 시스템 해킹 21.17%가 높은 점유율을 차지했고, 탐지된 패턴은 HTTP_Field_With_Binary 56,865건(7.74%)가 가장 많았다.

[김경애 기자(boan3@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

김경애기자 기사보기

김경애기자 기사보기

[2025-04-07]

[2025-04-07]

TH.jpg)

th.jpg)