관리자 웹페이지에 출처 불분명한 URL·파일 제거 필요

사용자는 스크립트 자동사용 해제해야 안전

[보안뉴스 김태형] 최근 대학교 웹사이트를 중심으로 악성 파밍 악성코드에 감염되는 사례가 늘어나고 있어 주의가 필요하다. 에프원시큐리티는 자사의 악성코드 탐지 솔루션을 통해 대학 사이트를 중심으로 악성 파밍 스크립트가 탐지되었다고 밝혔다.

에프원시큐리티 조재근 연구원은 “이번에 탐지된 이 악성코드 유포지는 지난 10일에 발견되었으며 감염된 페이지는 XX대학교, 구립 XX도서관 페이지로, XX대학교가 구립 XX도서관 페이지에 의해 탐지됐다”면서 “ealib.or.kr에 악성 유포지가 존재한다고 기록되어 있어 접속해 보니, 접속하자마자 네이버 파밍 페이지로 접속됐다. 이는 로그인을 해야 사용이 가능한 것처럼 유도해 접속자의 네이버 계정을 탈취하려는 것임을 알 수 있다”고 설명했다.

이어서 그는 “6월 14일 현재까지도 해당 페이지 맨 상단에 스크립트로 악성 js 파일이 연결되어 있다. 이러한 악성파일에 대한 조치방법으로는 관리자의 경우 자신이 관리하는 웹페이지에 출처가 불분명한 URL이나 파일이 있다면 즉시 제거해야 한다. 그리고 사용자는 스크립트 자동사용을 해제하고 믿을 수 있는 페이지에서만 스크립트 사용을 허용해야 한다”고 덧붙였다.

에프원시큐리티는 이 외에도 앞서 언급한 XX대학교 관련 웹페이지 하단에 해당 학교 대학원 관련학과 페이지로 이동하도록 하이퍼링크가 걸려있는데, 해당 대학원 관련학과 페이지는 이전에도 악성코드 유포지로 이용된 적이 있다고 밝혔다.

현재 해당 대학원 관련학과 웹 서비스는 이미 종료된 상태로, 외부에서 도메인을 구입해 악성 광고 페이지로 이용하고 있는 것으로 알려졌다. 더욱 큰 문제는 이러한 웹페이지의 관리자 계정 관리가 제대로 이루어지지 않고 있다는 점이다. 이를 해결하기 위해서는 보안관리자가 필요하며 자동 점검 프로그램을 통해 주기적인 보안점검을 진행해야 한다고 에프원시큐리티 측은 강조했다.

[김태형 기자(boan@boannews.com)]

사용자는 스크립트 자동사용 해제해야 안전

[보안뉴스 김태형] 최근 대학교 웹사이트를 중심으로 악성 파밍 악성코드에 감염되는 사례가 늘어나고 있어 주의가 필요하다. 에프원시큐리티는 자사의 악성코드 탐지 솔루션을 통해 대학 사이트를 중심으로 악성 파밍 스크립트가 탐지되었다고 밝혔다.

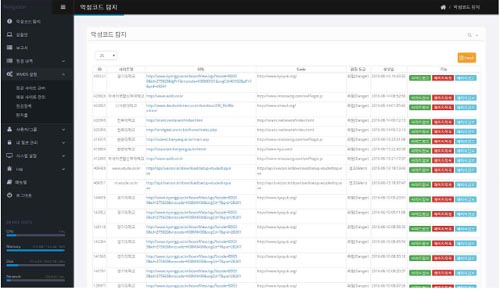

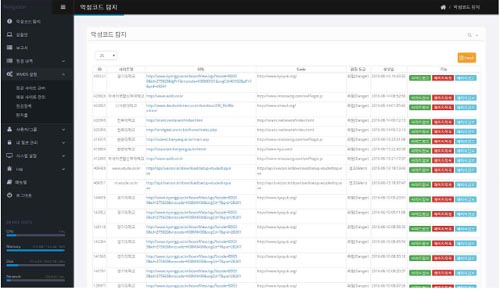

▲ 에프원시큐리티의 악성코드 탐지 솔루션 실시간 탐지 페이지

에프원시큐리티 조재근 연구원은 “이번에 탐지된 이 악성코드 유포지는 지난 10일에 발견되었으며 감염된 페이지는 XX대학교, 구립 XX도서관 페이지로, XX대학교가 구립 XX도서관 페이지에 의해 탐지됐다”면서 “ealib.or.kr에 악성 유포지가 존재한다고 기록되어 있어 접속해 보니, 접속하자마자 네이버 파밍 페이지로 접속됐다. 이는 로그인을 해야 사용이 가능한 것처럼 유도해 접속자의 네이버 계정을 탈취하려는 것임을 알 수 있다”고 설명했다.

이어서 그는 “6월 14일 현재까지도 해당 페이지 맨 상단에 스크립트로 악성 js 파일이 연결되어 있다. 이러한 악성파일에 대한 조치방법으로는 관리자의 경우 자신이 관리하는 웹페이지에 출처가 불분명한 URL이나 파일이 있다면 즉시 제거해야 한다. 그리고 사용자는 스크립트 자동사용을 해제하고 믿을 수 있는 페이지에서만 스크립트 사용을 허용해야 한다”고 덧붙였다.

에프원시큐리티는 이 외에도 앞서 언급한 XX대학교 관련 웹페이지 하단에 해당 학교 대학원 관련학과 페이지로 이동하도록 하이퍼링크가 걸려있는데, 해당 대학원 관련학과 페이지는 이전에도 악성코드 유포지로 이용된 적이 있다고 밝혔다.

현재 해당 대학원 관련학과 웹 서비스는 이미 종료된 상태로, 외부에서 도메인을 구입해 악성 광고 페이지로 이용하고 있는 것으로 알려졌다. 더욱 큰 문제는 이러한 웹페이지의 관리자 계정 관리가 제대로 이루어지지 않고 있다는 점이다. 이를 해결하기 위해서는 보안관리자가 필요하며 자동 점검 프로그램을 통해 주기적인 보안점검을 진행해야 한다고 에프원시큐리티 측은 강조했다.

[김태형 기자(boan@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

김태형기자 기사보기

김태형기자 기사보기

[2025-04-07]

[2025-04-07]

TH.jpg)

th.jpg)