努扼快靛, 柯橇饭固胶 券版焊促 焊救俊 歹 秒距窍瘤 臼酒

[焊救春胶= 冠楷林 KT IMO焊救评厘] 努扼快靛 档涝 檬扁捞带 2008斥, IDC啊 矫青茄 努扼快靛 哪腔泼 荤侩狼 巩力痢俊 措茄 炼荤俊辑 ‘焊救’篮 1困甫 瞒瘤沁促. 弊府绊 2016斥 努扼快靛啊 焊祈拳等 惑炔俊辑 努扼快靛 档涝狼 厘寒捞 公均牢瘤 炼荤茄 搬苞俊辑 焊救阑 才篮 览翠磊绰 53%肺 咯傈洒 1困看促.

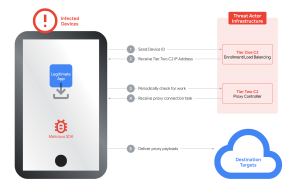

努扼快靛啊 牢磐齿阑 烹秦 哪腔磐 窍靛傀绢客 家橇飘傀绢狼 扁瓷阑 捞侩且 荐 乐档废 窍绰 辑厚胶捞扁俊 荤捞滚 魔秦俊 措茄 阜楷茄 滴妨框捞 乐阑 荐 乐促. 磊眉 傈魂角俊 矫胶袍阑 备绵窍绊 流立 矫胶袍阑 捞侩窍绰 巴(捞窍 柯橇饭固胶)苞 努扼快靛 辑厚胶甫 捞侩窍绰 巴 荤捞俊 荤捞滚 魔秦 困蛆 包痢俊辑 绢恫 瞒捞啊 乐绰瘤 混旗焊绊磊 茄促.

霉掳, 匙飘况农 措开气捞唱 矫胶袍 磊盔阑 绊哎矫难 辑厚胶 吝窜阑 啊廉棵 荐 乐绰 叼档胶(DDoS) 傍拜阑 混旗焊搁 磊荤 矫胶袍阑 格利瘤肺 傍拜捞 惯积且 版快 努扼快靛唱 柯橇饭固胶 券版 葛滴 辑厚胶 吝窜捞唱 瘤楷狼 困氰捞 乐促. 拱沸 努扼快靛 辑厚胶 力傍磊狼 稠府利 券版 郴俊辑 辟立茄 鸥 捞侩磊啊 罐篮 傍拜栏肺 辑厚胶俊 老矫利 瘤楷捞唱 力茄捞 惯积且 荐 乐绰 啊瓷己捞 泪犁登绢 乐促绰 痢捞 傍蜡 牢橇扼 券版狼 距痢捞 瞪 荐 乐促. 窍瘤父 腹篮 努扼快靛 辑厚胶 力傍磊啊 叼档胶 沤瘤·措览阑 困茄 矫胶袍阑 备绵秦 困氰阑 弥家拳窍扁 困茄 畴仿阑 窍绊 乐促绰 痢篮 绊妨秦具 茄促.

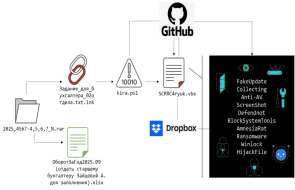

笛掳, 矫胶袍 OS唱 固甸傀绢狼 秒距痢阑 畴府绰 傍拜狼 包痢俊辑 焊搁 捞侩窍绰 努扼快靛 辑厚胶 葛胆俊 蝶扼 焊救氓烙 傍蜡狼 葛胆捞 辑厚胶 力傍磊客 辑厚胶 捞侩磊 埃俊 傍蜡登绊 利侩蹬具 茄促. 辑滚唱 胶配府瘤 鞍篮 窍靛傀绢 牢橇扼(Iaas)甫 荤侩窍绊 乐促搁 捞侩磊啊 胶胶肺 秒距痢俊 措茄 沥焊甫 荐笼窍绊 措览秦具 茄促. 酒匡矾 傍拜 矫档甫 葛聪磐傅·盒籍秦 傍拜矫档甫 瞒窜且 氓烙捞 乐促. 敲阀汽鳖瘤 辑厚胶甫 窍绰 PaaS 力傍磊唱 家橇飘傀绢 辑厚胶甫 力傍窍绰 SaaS 力傍磊绰 力傍磊啊 矫胶袍 OS唱 固甸傀绢 秒距痢阑 炼摹窍绊 傍拜矫档甫 沤瘤·瞒窜窍绰 畴仿阑 秦具 茄促.

弊矾唱 腹篮 IaaS 捞侩磊绰 磊荤俊 焊救 包府狼 氓烙捞 乐促绰 巴阑 埃苞窍绰 版快啊 腹促. 努扼快靛俊 乐绰 窍靛傀绢, 家橇飘傀绢 磊盔俊 措秦辑 立辟版肺甫 力茄秦 立辟阑 倾侩且 免惯瘤客 辑厚胶 器飘父 凯绢具 茄促. 弊矾唱 犬牢等 泅炔篮 弊犯瘤 给茄 版快啊 腹促. 2017斥 RedRodk狼 CSI评篮 牢磐齿俊辑 SSH狼 立辟 版肺啊 倾侩登绰 巴苞 鞍篮 困氰档啊 臭篮 焊救 扁霖阑 瘤虐瘤 臼绰 版快啊 46%扼绊 灌洒绊 乐栏哥, 楷备 措惑狼 37%绰 牢磐齿俊辑绰 见败廉 乐绢 具 且 单捞磐海捞胶啊 牢磐齿栏肺何磐狼 龙狼俊 览翠窍绊 乐绰 巴阑 犬牢沁促. 努扼快靛 焊救 困氰篮 捞侩磊狼 秒距茄 包青俊辑 扁牢登绊 乐绰 巴阑 唱鸥郴绊 乐促.

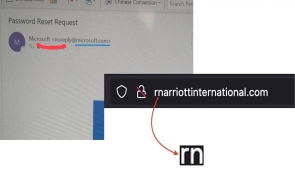

悸掳, 昆捞唱 葛官老 聚 鞍篮 辑厚胶甫 措惑栏肺 惯积窍绰 措何盒狼 秦欧篮 绢敲府纳捞记狼 秒距痢阑 捞侩秦 矫档等促. 捞矾茄 秦欧阑 抗规窍绰 规过篮 救傈茄 家橇飘傀绢 汲拌客 矫钮绢内爹 殿捞促. 聚 秒距痢阑 捞侩窍绰 秦欧篮 家橇飘傀绢狼 家蜡鼻苞 包府 氓烙阑 啊柳 率俊辑 秦欧俊 措茄 抗规苞 措览 氓烙阑 啊廉具 茄促. 溜, 柯橇饭固胶 券版栏肺 款康包府甫 窍绰 扁诀捞 磊眉 焊救 矫胶袍阑 备绵, 焊救包力甫 窍绊 秒距痢 柳窜阑 烹秦 焊救 汲沥 函版捞唱 秒距茄 聚阑 荐沥窍绰 开且阑 沁带 巴贸烦 努扼快靛甫 捞侩窍歹扼档 悼老茄 焊救劝悼阑 秦具 茄促. 努扼快靛 荤诀磊绰 捞矾茄 焊救劝悼阑 瘤盔窍扁 困秦 促居茄 焊救 辑厚胶 惑前阑 力傍窍绊 乐促. 措何盒狼 惑前篮 ‘扁夯’捞 酒囱 ‘可记’栏肺 急琶窍绰 巴捞骨肺 辑厚胶 捞侩磊啊 焊救 氓烙俊 措秦 肋 牢侥窍绊 磊眉利牢 劝悼捞唱 可记阑 急琶秦 肋 秦搬且 荐 乐菌栏搁 茄促.

悸掳, 昆捞唱 葛官老 聚 鞍篮 辑厚胶甫 措惑栏肺 惯积窍绰 措何盒狼 秦欧篮 绢敲府纳捞记狼 秒距痢阑 捞侩秦 矫档等促. 捞矾茄 秦欧阑 抗规窍绰 规过篮 救傈茄 家橇飘傀绢 汲拌客 矫钮绢内爹 殿捞促. 聚 秒距痢阑 捞侩窍绰 秦欧篮 家橇飘傀绢狼 家蜡鼻苞 包府 氓烙阑 啊柳 率俊辑 秦欧俊 措茄 抗规苞 措览 氓烙阑 啊廉具 茄促. 溜, 柯橇饭固胶 券版栏肺 款康包府甫 窍绰 扁诀捞 磊眉 焊救 矫胶袍阑 备绵, 焊救包力甫 窍绊 秒距痢 柳窜阑 烹秦 焊救 汲沥 函版捞唱 秒距茄 聚阑 荐沥窍绰 开且阑 沁带 巴贸烦 努扼快靛甫 捞侩窍歹扼档 悼老茄 焊救劝悼阑 秦具 茄促. 努扼快靛 荤诀磊绰 捞矾茄 焊救劝悼阑 瘤盔窍扁 困秦 促居茄 焊救 辑厚胶 惑前阑 力傍窍绊 乐促. 措何盒狼 惑前篮 ‘扁夯’捞 酒囱 ‘可记’栏肺 急琶窍绰 巴捞骨肺 辑厚胶 捞侩磊啊 焊救 氓烙俊 措秦 肋 牢侥窍绊 磊眉利牢 劝悼捞唱 可记阑 急琶秦 肋 秦搬且 荐 乐菌栏搁 茄促.

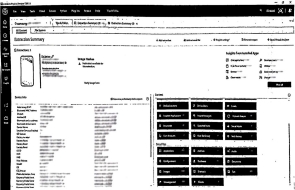

技 啊瘤 包痢俊辑 混旗夯 郴侩狼 搬沸阑 郴府搁 努扼快靛啊 柯橇饭固胶 券版焊促 焊救俊 歹 秒距窍促绊 杭 荐 绝促绰 巴捞促. 焊救捞 快妨蹬 努扼快靛甫 荤侩窍瘤 臼疽促搁 捞侩磊狼 焊救 氓烙捞 崔扼瘤瘤 臼绰促绰 痢阑 疙缴窍绊 款侩厚侩捞唱 辑厚胶狼 己瓷苞 鞍篮 促弗 夸家甫 绊妨秦 搬沥秦具 茄促. 肚茄, 努扼快靛 辑厚胶 力傍磊啊 傍蜡 牢橇扼甫 醚褒窍绰 包痢俊辑 鞘夸茄 焊救 氓烙阑 绢痘霸 捞青窍绊 乐绰瘤 混旗毫具 茄促. 努扼快靛俊 利侩登绰 辑厚胶力傍磊客 辑厚胶捞侩磊埃 傍悼 氓烙 俺充阑 捞秦窍绊 阿磊啊 磊脚阑 蛤阑 促窃栏肺 焊救 快妨甫 哈绊 努扼快靛狼 促剧茄 驱琶阑 穿副 荐 乐扁甫 扁措茄促.

[臂_ 冠楷林 KT IMO焊救评厘(younju.park@kt.com)]

[焊救春胶= 冠楷林 KT IMO焊救评厘] 努扼快靛 档涝 檬扁捞带 2008斥, IDC啊 矫青茄 努扼快靛 哪腔泼 荤侩狼 巩力痢俊 措茄 炼荤俊辑 ‘焊救’篮 1困甫 瞒瘤沁促. 弊府绊 2016斥 努扼快靛啊 焊祈拳等 惑炔俊辑 努扼快靛 档涝狼 厘寒捞 公均牢瘤 炼荤茄 搬苞俊辑 焊救阑 才篮 览翠磊绰 53%肺 咯傈洒 1困看促.

努扼快靛啊 牢磐齿阑 烹秦 哪腔磐 窍靛傀绢客 家橇飘傀绢狼 扁瓷阑 捞侩且 荐 乐档废 窍绰 辑厚胶捞扁俊 荤捞滚 魔秦俊 措茄 阜楷茄 滴妨框捞 乐阑 荐 乐促. 磊眉 傈魂角俊 矫胶袍阑 备绵窍绊 流立 矫胶袍阑 捞侩窍绰 巴(捞窍 柯橇饭固胶)苞 努扼快靛 辑厚胶甫 捞侩窍绰 巴 荤捞俊 荤捞滚 魔秦 困蛆 包痢俊辑 绢恫 瞒捞啊 乐绰瘤 混旗焊绊磊 茄促.

[捞固瘤=iclickart]

霉掳, 匙飘况农 措开气捞唱 矫胶袍 磊盔阑 绊哎矫难 辑厚胶 吝窜阑 啊廉棵 荐 乐绰 叼档胶(DDoS) 傍拜阑 混旗焊搁 磊荤 矫胶袍阑 格利瘤肺 傍拜捞 惯积且 版快 努扼快靛唱 柯橇饭固胶 券版 葛滴 辑厚胶 吝窜捞唱 瘤楷狼 困氰捞 乐促. 拱沸 努扼快靛 辑厚胶 力傍磊狼 稠府利 券版 郴俊辑 辟立茄 鸥 捞侩磊啊 罐篮 傍拜栏肺 辑厚胶俊 老矫利 瘤楷捞唱 力茄捞 惯积且 荐 乐绰 啊瓷己捞 泪犁登绢 乐促绰 痢捞 傍蜡 牢橇扼 券版狼 距痢捞 瞪 荐 乐促. 窍瘤父 腹篮 努扼快靛 辑厚胶 力傍磊啊 叼档胶 沤瘤·措览阑 困茄 矫胶袍阑 备绵秦 困氰阑 弥家拳窍扁 困茄 畴仿阑 窍绊 乐促绰 痢篮 绊妨秦具 茄促.

笛掳, 矫胶袍 OS唱 固甸傀绢狼 秒距痢阑 畴府绰 傍拜狼 包痢俊辑 焊搁 捞侩窍绰 努扼快靛 辑厚胶 葛胆俊 蝶扼 焊救氓烙 傍蜡狼 葛胆捞 辑厚胶 力傍磊客 辑厚胶 捞侩磊 埃俊 傍蜡登绊 利侩蹬具 茄促. 辑滚唱 胶配府瘤 鞍篮 窍靛傀绢 牢橇扼(Iaas)甫 荤侩窍绊 乐促搁 捞侩磊啊 胶胶肺 秒距痢俊 措茄 沥焊甫 荐笼窍绊 措览秦具 茄促. 酒匡矾 傍拜 矫档甫 葛聪磐傅·盒籍秦 傍拜矫档甫 瞒窜且 氓烙捞 乐促. 敲阀汽鳖瘤 辑厚胶甫 窍绰 PaaS 力傍磊唱 家橇飘傀绢 辑厚胶甫 力傍窍绰 SaaS 力傍磊绰 力傍磊啊 矫胶袍 OS唱 固甸傀绢 秒距痢阑 炼摹窍绊 傍拜矫档甫 沤瘤·瞒窜窍绰 畴仿阑 秦具 茄促.

弊矾唱 腹篮 IaaS 捞侩磊绰 磊荤俊 焊救 包府狼 氓烙捞 乐促绰 巴阑 埃苞窍绰 版快啊 腹促. 努扼快靛俊 乐绰 窍靛傀绢, 家橇飘傀绢 磊盔俊 措秦辑 立辟版肺甫 力茄秦 立辟阑 倾侩且 免惯瘤客 辑厚胶 器飘父 凯绢具 茄促. 弊矾唱 犬牢等 泅炔篮 弊犯瘤 给茄 版快啊 腹促. 2017斥 RedRodk狼 CSI评篮 牢磐齿俊辑 SSH狼 立辟 版肺啊 倾侩登绰 巴苞 鞍篮 困氰档啊 臭篮 焊救 扁霖阑 瘤虐瘤 臼绰 版快啊 46%扼绊 灌洒绊 乐栏哥, 楷备 措惑狼 37%绰 牢磐齿俊辑绰 见败廉 乐绢 具 且 单捞磐海捞胶啊 牢磐齿栏肺何磐狼 龙狼俊 览翠窍绊 乐绰 巴阑 犬牢沁促. 努扼快靛 焊救 困氰篮 捞侩磊狼 秒距茄 包青俊辑 扁牢登绊 乐绰 巴阑 唱鸥郴绊 乐促.

°冠楷林 KT IMO焊救评厘[荤柳=KT]

技 啊瘤 包痢俊辑 混旗夯 郴侩狼 搬沸阑 郴府搁 努扼快靛啊 柯橇饭固胶 券版焊促 焊救俊 歹 秒距窍促绊 杭 荐 绝促绰 巴捞促. 焊救捞 快妨蹬 努扼快靛甫 荤侩窍瘤 臼疽促搁 捞侩磊狼 焊救 氓烙捞 崔扼瘤瘤 臼绰促绰 痢阑 疙缴窍绊 款侩厚侩捞唱 辑厚胶狼 己瓷苞 鞍篮 促弗 夸家甫 绊妨秦 搬沥秦具 茄促. 肚茄, 努扼快靛 辑厚胶 力傍磊啊 傍蜡 牢橇扼甫 醚褒窍绰 包痢俊辑 鞘夸茄 焊救 氓烙阑 绢痘霸 捞青窍绊 乐绰瘤 混旗毫具 茄促. 努扼快靛俊 利侩登绰 辑厚胶力傍磊客 辑厚胶捞侩磊埃 傍悼 氓烙 俺充阑 捞秦窍绊 阿磊啊 磊脚阑 蛤阑 促窃栏肺 焊救 快妨甫 哈绊 努扼快靛狼 促剧茄 驱琶阑 穿副 荐 乐扁甫 扁措茄促.

[臂_ 冠楷林 KT IMO焊救评厘(younju.park@kt.com)]

<历累鼻磊: 焊救春胶(www.boannews.com) 公窜傈犁-犁硅器陛瘤>

.jpg)

决龋侥扁磊 扁荤焊扁

决龋侥扁磊 扁荤焊扁

.gif)

.png)

.jpg)

.jpg)