ЙќСЫЧќ ГЛКЮРк ЛчАэ 26%, ПЌАЃКёПы 410ИИ ДоЗЏ...Е№ЙйРЬНК КИОШ АќИЎ ЙЬШэ ЕюРИЗЮ ЙпЛ§

ЕЅРЬХЭ МеНЧЙцСі, СЂБй БЧЧб Йз СІОю, ЛчПыРк ЧрЕП КаМЎ ЕюРИЗЮ КИОШ АќИЎ Йз АШЧиОп

[КИОШДКНК БтШЙУыРчЦР] ГЛКЮРк КИОШЛчАэАЁ СіГ 2ГтАЃ ХЉАд СѕАЁЧи РгСїПј АќИЎПЁ КёЛѓЕюРЬ ФбСГДй. ЦЏШї, СіГ 2Гт ЕПОШ ФкЗЮГЊ19ПЭ БоАнЧб Е№СіХа ЧѕНХРИЗЮ РЮЧи ГЛКЮРк АќИЎАЁ МвШІЧиСіИщМ ГЛКЮРк КИОШРЇЧљПЁ ДыЧб КИДй УЖРњЧб АќИЎПЭ ДыРРРЬ ПфБИЕЧАэ РжДТ ЛѓШВРЬДй.

ЁуЁЎ2022 ГЛКЮРк РЇЧљРЧ КёПы БлЗЮЙњ КИАэМЁЏ Сп ГЛКЮРк ЛчАэ УбАш[РкЗс=ПЁНКФЩОю]

БлЗЮЙњ СЄКИКИОШОїУМ ЧСЗчЧСЦїРЮЦЎ(Proofpoint)АЁ ЦїГзИѓ(Ponemon)ПЁ РЧЗкЧи РлМКЧб ЁЎ2022 ГЛКЮРк РЇЧљРЧ КёПы БлЗЮЙњ КИАэМЁЏПЁ ЕћИЃИщ ГЛКЮРк ЛчАэ УбАшДТ 6,803АЧРИЗЮ ПЌАЃ ЦђБе УбКёПыРЬ 1,540ИИ ДоЗЏПЁ ДоЧпДй. РЬ АЁПюЕЅ ОїЙЋ АњНЧАњ АќЗУЕШ ЛчАэДТ 56%РЬИч, АњНЧПЁ РЧЧб ПЌАЃКёПыРК 660ИИ ДоЗЏЗЮ С§АшЕЦДй. ЙќСЫЧќ ГЛКЮРкПЭ АќЗУЕШ ЛчАэДТ 26%РЬИч, РЬПЁ ДыЧб ПЌАЃКёПыРК 410ИИ ДоЗЏЗЮ СЖЛчЕЦДй. РЬОю РкАн СѕИэ Р§ЕЕПЭ АќЗУЕШ ЛчАэДТ 18%РЬИч, РЬПЁ ДыЧб ПЌАЃКёПыРК 460ИИ ДоЗЏИІ БтЗЯЧпДй. ШИЛчАЁ ГЛКЮ КИОШЛчАэ 1АЧРЛ УГИЎЧЯДТЕЅДТ ЦђБе 85РЯРЬ МвПфЕЧИч, 30РЯ РЬГЛПЁ ЧиАсЕШ ЛчАэДТ 12%ПЁ КвАњЧпДй.

РРДфРкРЧ 57%ДТ ГЛКЮРк ЛчАэАЁ СїПјРЧ КЮСжРЧПЭ АќЗУРЬ РжДйАэ ИЛЧпАэ 51%ДТ ОЧРЧРћРЮ ПмКЮРкАЁ ГЛКЮРк РкАн СѕИэРЬГЊ АшСЄРЛ ЕЕПыЧи ЕЅРЬХЭИІ ШЩУЦДйАэ ЙрЧћДй. ЕЅРЬХЭ МеНЧ РЇЧшРЬ АЁРх ХЋ АїРК УыОрЧб IoT Е№ЙйРЬНКЗЮ СЖЛчЕЦРИИч, РРДфРкРЧ 63%ДТ АќИЎЕЧСі ОЪДТ IoT Е№ЙйРЬНКЗЮ РЮЧи ЙЮАЈЧб ЕЅРЬХЭРЧ МеНЧ ЙпЛ§РЛ ПьЗСЧпДй.

РЬУГЗГ ДыКЮКаРЧ ЛчАэ ПјРЮРК СїПјАњ АшОрРкРЧ АњНЧЗЮ РЮЧб ЛчАэ ЙпЛ§РИЗЮ, ЦЏШї Е№ЙйРЬНК КИОШРЛ ШЎНЧЧЯАд АќИЎЧЯСі ОЪАХГЊ, ШИЛчРЧ КИОШСЄУЅРЛ ЕћИЃСі ОЪОЦ ЙпЛ§ЧЯДТ АЭРИЗЮ СЖЛчЕЦДй. ЖЧЧб, КИОШ ЦаФЁПЭ ОїБзЗЙРЬЕхИІ РиОюЙіИЎДТ Ею ДйОчЧб ПјРЮЕЕ ЧдВВ СіИёЕЦДй.

ОЧРЧРћРЮ ГЛКЮРкДТ РЏЧиЧЯАХГЊ КёРБИЎРћРЬАХГЊ КвЙ§РћРЮ ШАЕПРЛ РЇЧи ЕЅРЬХЭПЁ СЂБйЧЯДТ СїПјАњ РЮСѕЕШ АГРЮРИЗЮ ЦФОЧЕЦДй. ЦЏШї, О№СІ ОюЕ№МГЊ БйЙЋЧв Мі РжДТ Е№СіХа ШЏАц КЏШПЁ ЕћЖѓ Дѕ ИЙРК СЂБй БЧЧбРЬ КЮПЉЕХ ЛчАэРВРЛ ГєПДДй. БзЗЏГЊ РЬКИДй Дѕ ХЋ ЙЎСІДТ ПмКЮ АјАнРкГЊ ЧиФПКИДй ОЧРЧРћРЮ ГЛКЮРкПЁ ДыЧб ХНСіАЁ Дѕ ОюЗЦДйДТ СЁРЬДй.

ЁуОюЖВ ГЛКЮРк ЛчАэПЁ ДыЧи АЁРх ПьЗСЧЯДТСіПЁ ДыЧб МГЙЎСЖЛч АсАњ[РкЗс=ПЁНКФЩОю]

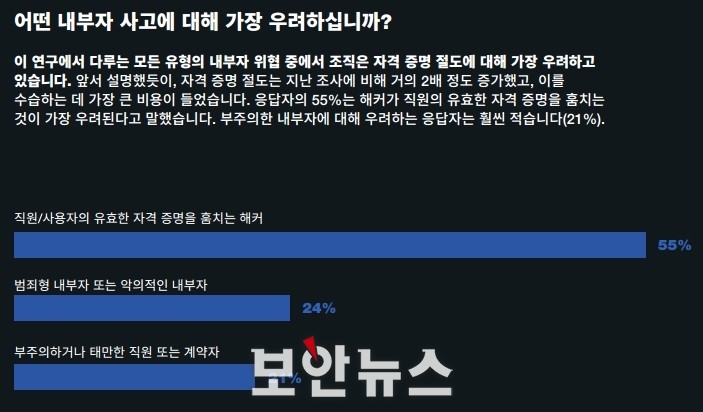

ЦЏШї, И№Еч РЏЧќРЧ ГЛКЮРк РЇЧљ СпПЁМ СЖСїРК РкАнСѕИэ ХЛУы(Р§ЕЕ)ПЁ ДыЧи АЁРх ПьЗСЧпДй. РкАнСѕИэ ХЛУыДТ СіГ ПЌБИПЁ КёЧи АХРЧ 2Йш СЄЕЕ СѕАЁЧпАэ, РРДфРкРЧ 55%ДТ ЧиФПАЁ СїПјРЧ РЏШПЧб РкАнСѕИэРЛ ШЩФЁДТ АЭРЬ АЁРх ПьЗСЕШДйАэ РРДфЧпДй.

АЁРх ЙЮАЈЧб ЕЅРЬХЭДТ СїПјРЧ РЬИоРЯЗЮ СЖЛчЕЦРИИч, РРДфРкРЧ 65%ДТ СїПјРЬ PII(АГРЮ НФКА СЄКИ), IP(СіРћ РчЛъ), БтХИ СпПфЧб КёСюДЯНК СЄКИ Ею СЖСїРЧ АЁРх ЙЮАЈЧб ЕЅРЬХЭИІ РњРхЧЯДТ АїРЛ РЬИоРЯРЬЖѓАэ ЙрЧћДй. РЬЗЏЧб ЛчНЧРЛ Рп ОЫАэ РжДТ ОЧРЧРћРЮ ГЛКЮРкДТ ШИЛч РЬИоРЯРЛ ЛчПыЧи ЙЮАЈЧб ЕЅРЬХЭИІ ШЩФЃДй. РРДфРк АЁПюЕЅДТ ОЧРЧРћРЮ ГЛКЮРкАЁ ПмКЮРкПЁАд ЙЮАЈЧб ЕЅРЬХЭИІ РЬИоРЯЗЮ КИГН ДйРН АГЙцЧќ ЦїЦЎПЭ УыОрМКРЛ НКФЕЧЯАэ(РРДфРкРЧ 62%), ПЊЧвРЬГЊ СїЙЋПЭ ЙЋАќЧб ЙЮАЈЧб ЕЅРЬХЭПЁ СЂБйЧпДйАэ(РРДфРкРЧ 60%) ИЛЧпДй.

РЬПЁ ЕћЖѓ СЖСїРЧ РЇЧш НХШЃЗЮ ЁтОїЙЋПЭ АќЗУЕШ Й§Зќ, РЧЙЋ ЛчЧз ЖЧДТ БдСІ ПфБИ ЛчЧзАњ СЖСїРЧ КИОШПЁ ЙЬФЁДТ ПЕЧт ЕюПЁ ДыЧб СїПјБГРА ЙЬШэ ЁтСїПјЕщРЬ ЛчПы СпРЮ Е№ЙйРЬНК(ШИЛч СіБо Йз BYOD И№ЕЮ)РЧ КИОШСЖФЁ ЙЬШэ ЁтГєРК МіСиРЧ БтЙа ЕЅРЬХЭИІ ХЌЖѓПьЕхРЧ ОШРќЧЯСі ОЪРК РЇФЁЗЮ РќМл ЁтСїПјЕщРЬ ОїЙЋ ДмМјШИІ РЇЧи СЖСїРЧ КИОШСЄУЅ РЇЙн ЁтЕ№ЙйРЬНКПЭ МКёНКРЧ УжНХ ЙіРќ ЦаФЁПЭ ОїБзЗЙРЬЕх ЙЬРћПы ЕюРЬ СіИёЕЦДй.

РЬУГЗГ ГЛКЮРк КИОШРЇЧљПЁ ДыРРЧЯБт РЇЧб НУАЃАњ КёПыРЬ СѕАЁЧдПЁ ЕћЖѓ, ЛчПыРк РЇЧљ ЧрРЇ ХНСі ЕЕБИПЭ КИОШ ПРФЩНКЦЎЗЙРЬМЧ, РкЕПШ Йз РРДф(SOAR)Ањ ААРК АэБо БтМњРЬ ГЛКЮРк КИОШРЇЧљРЛ СйРЬДТЕЅ ДѕПэ СпПфЧиСіАэ РжДй. ГЛКЮРк КИОШРЇЧљРЛ ХНСіЧЯБт РЇЧб ЛчПыРк РЇЧљ ЧрРЇ ХНСі ЕЕБИДТ ГЛКЮРк РЇЧљРЛ СйРЬДТ ЕЅ ЧЪМіРћРЬАХГЊ ИХПь СпПфЧб АЭРИЗЮ АЃСжЕЧАэ РжДй.

ЁуГЛКЮРк КИОШРЇЧљРЧ ММ АЁСі БйКЛ ПјРЮРЧ КёПыРЛ СйРЬДТЕЅ ЛчПыЕЧДТ БтМњ[РкЗс=ПЁНКФЩОю]

ГЛКЮРк КИОШРЇЧљРЧ ММ АЁСі БйКЛ ПјРЮРЧ КёПыРЛ СйРЬДТ ЕЅ ЛчПыЕЧДТ БтМњЗЮДТ DLP(ЕЅРЬХЭ МеНЧ ЙцСі) 64%, PAM(БЧЧб РжДТ ОзММНК АќИЎ) 60%, UEBA(ЛчПыРк Йз ПЃХЭЦМ ЧрЕП КаМЎ) 57%, SIEM(КИОШ СЄКИ Йз РЬКЅЦЎ АќИЎ) 53%, EDR(ПЃЕхЦїРЮЦЎ ХНСі Йз ДыРР) 50%, ITM(ГЛКЮРк РЇЧљ АќИЎ) 41%, БтХИ 3%ЗЮ ГЊХИГЕДй.

ЧСЗчЧСЦїРЮЦЎ(Proofpoint) РќЙЎ ЦФЦЎГЪРЮ ПЁНКФЩОю РБПьШё КЮЛчРхРК ЁАУжБй РчХУБйЙЋРЧ ШАМКШ, ХЌЖѓПьЕх РЮЧСЖѓ ЕЕРдРЧ СѕАЁЗЮ РЮЧи СЄКИ РЏУтРЧ АЁДЩМКРЬ ДѕПэ ГєОЦСіАэ РжДй. ЦЏШї, БтСИ КИОШБтМњПЁ ДыЧб РЬЧиЕЕАЁ ГєРК РЯКЮ СїПјЕщРЬ РћПыЕШ DLP БтМњРЛ ПьШИЧЯДТ СЄКИ РЏУтРЛ НУЕЕЧи ГЛКЮРк РЇЧљАќИЎРЧ ЧЪПфМКРЬ КЮАЂЕЧАэ РжДТ ЛѓШВПЁМ УЗДм ЛъОїБКРЧ СіРћРчЛъБЧ АЁФЁАЁ ГєРК БтОїЕщРЬ ITM(ГЛКЮРк РЇЧљАќИЎ) МжЗчМЧРЛ РћБиРћРИЗЮ ЕЕРдЧЯАэ РжДйЁБАэ РќЧпДй.

[БтШЙУыРчЦР(boan3@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

БЧСиБтРк БтЛчКИБт

БЧСиБтРк БтЛчКИБт

[2025-04-07]

[2025-04-07] .jpg)

.jpg)

.jpg)