РЧНЩ ЧЧЧЯБт РЇЧи ОЧМКЦФРЯАњ СЄЛѓЦФРЯ ЧдВВ КИГЛ...ЛчПыРк ДмИЛ СжПфСЄКИ РњРх Йз РЏУт

[КИОШДКНК БшПЕИэ БтРк] КёЦЎФкРЮ АЁАнРЬ ЛчЛѓ УжАэАЁ ЧрСјРЛ РЬОюАЁДТ АЁПюЕЅ БЙГЛ АХЗЁМв БтСи ЧбЖЇ 1ОяПјРЛ ЕЙЦФЧЯДТ Ею АќНЩЕЕ С§СпЕЧАэ РжДй. КёЦЎФкРЮ НУММАЁ БоСѕЧЯИщМ РЬЗБ ЛчШИРћ АќНЩРЛ ГыИА ЧиХЗ АјАнЕЕ ЙпЛ§ЧЯАэ РжОю РЬПыРкЕщРЧ СжРЧАЁ ПфБИЕШДй.

ЁуОаУрЦФРЯ ЧиСІ ШФ ЦњДѕ ШИщ(РЯКЮ КэЗЏУГИЎ)[РкЗс=СіДЯО№НК НУХЅИЎЦМ МОХЭ]

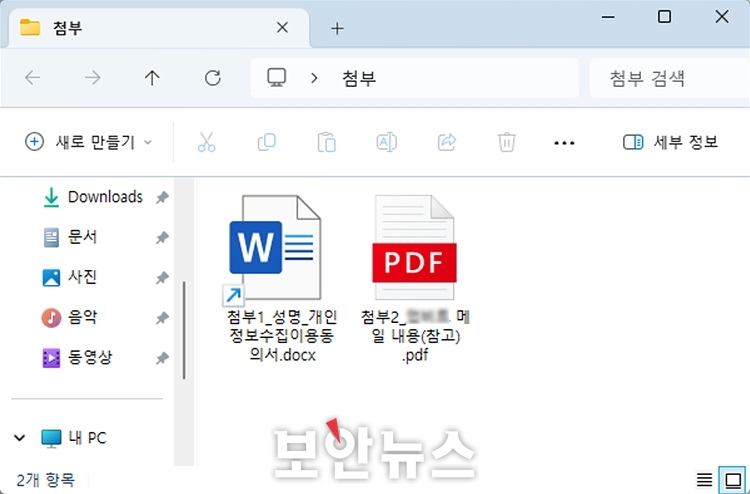

СіДЯО№НК НУХЅИЎЦМ МОХЭ(РЬЧЯ GSC)ДТ РЬДо 7РЯ ЙЋЗЦКЮХЭ ЁЎУЗКЮ.zipЁЏ ЦФРЯИэРИЗЮ ОЧМКЦФРЯРЬ БЙГЛПЁ ЙшЦїЕШ СЄШВРЛ ЦїТјЧи КаМЎРЛ СјЧрЧпДй. ЧиДч ОаУрЦФРЯ ГЛКЮПЁДТ ЁЎУЗКЮ1_МКИэ_АГРЮСЄКИМіС§РЬПыЕПРЧМ.docx.lnkЁЏПЭ ЁЎУЗКЮ2_*** ИоРЯ ГЛПы(ТќАэ).pdfЁЏ Ею 2АГ ЦФРЯРЬ ЦїЧдЕЦДй.

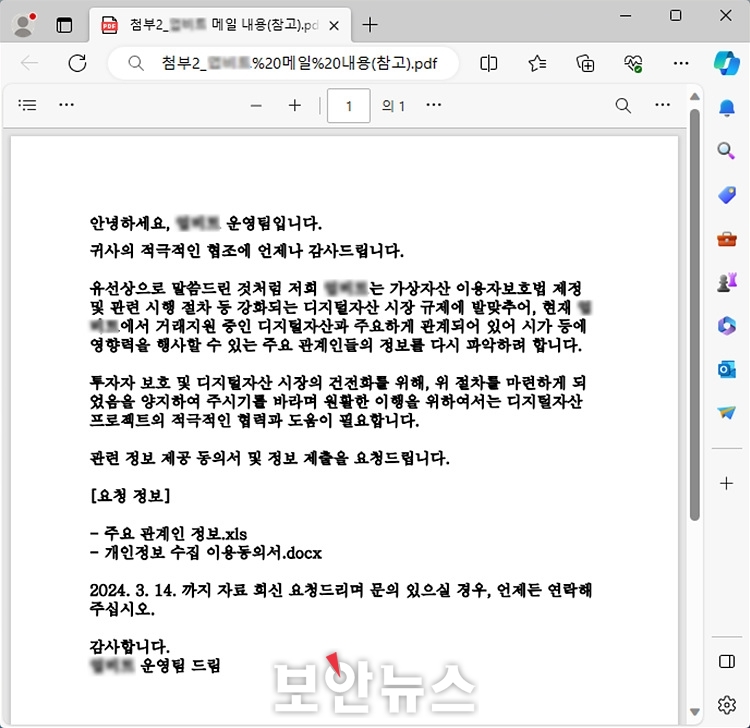

ЧиДч ЕЮ АГРЧ УЗКЮЦФРЯ Сп ЁЎУЗКЮ1_МКИэ_АГРЮСЄКИМіС§РЬПыЕПРЧМ.docx.lnkЁЏЖѓДТ РЬИЇРЧ ЙйЗЮАЁБт(LNK)АЁ НЧСІ АјАнРЛ РЇЧи ЦїЧдЕШ ОЧМКЦФРЯРЬАэ, ДйИЅ ЧЯГЊДТ РЧНЩРЛ ЧЧЧЯБт РЇЧи ЙЬГЂПыРИЗЮ УпАЁЧб СЄЛѓРћРЮ PDF ЙЎМДй.

АјАн НУГЊИЎПРИІ ЛьЦьКИИщ УЪБт АјАн МіЙ§РК АшМг СЖЛчАЁ СјЧр СпРЬСіИИ, ЧіРчЗЮМДТ ЧиХЗ ИоРЯ БтЙн НКЧЧОюЧЧНЬ АјАн АЁДЩМКРЬ ХЉДйДТ Ад GSC УјРЧ КаМЎРЬДй. АјАнПЁ ОВРЮ ЁЎУЗКЮ.zipЁЏ ОаУрЦФРЯРЛ ПОюКИИщ ЁЎУЗКЮ1_МКИэ_АГРЮСЄКИМіС§РЬПыЕПРЧМЁЏЖѓДТ СІИёРЧ ПіЕх ИЕХЉ ЦФРЯАњ ЧдВВ ЁЎУЗКЮ2_XXX ИоРЯ ГЛПы(ТќАэ)ЁЏЖѓДТ PDF ЦФРЯРЬ ШЎРЮЕЧАэ РжДй. ПЉБтМ РЯКЮ ИэФЊРК КэЗЏ УГИЎИІ ЧпДй.

ОаУрРЛ ЧиСІЧб ШФ ГЛПыРЛ ШЎРЮЧЯИщ ОѓЧЭ КИБтПЁДТ ИЖРЬХЉЗЮМвЧСЦЎ ПіЕх(.docs)ГЊ PDF ЙЎМУГЗГ КИРЬДТ ЕЮ АГРЧ ЦФРЯРЬ СИРчЧбДй. ЧЯСіИИ НЧСІЗЮДТ ЁЎУЗКЮ1_МКИэ_АГРЮСЄКИМіС§РЬПыЕПРЧМ.docx.lnkЁЏ ЦФРЯАњ ЁЎУЗКЮ2_*** ИоРЯ ГЛПы(ТќАэ).pdfЁЏ Ею ЕЮ АГРЧ ЦФРЯРЬ РжДй. ПЉБтМ ЙйЗЮАЁБт(LNK) ЦФРЯРК РЬСп ШЎРхРкЗЮ УжСО ШЎРхРкАЁ КИРЬСі ОЪБт ЖЇЙЎПЁ ОЦРЬФмАњ ШЎРхРкИИ КИАэ MS Word DOCX ЙЎМЗЮ НБАд ТјАЂЧв Мі РжДй.

РЬЗЏЧб РќЗЋРЬ РќЧє ЛѕЗЮПю ЙцНФРК ОЦДЯСіИИ, ПУЧи ЛѓЙнБт БтСиРИЗЮ АЁРх МКЧрЧЯДТ АјАнПфМв Сп ЧЯГЊДй. ЕћЖѓМ ОЦРЬФмАњ ШЎРхРкИІ ВФВФШї ЛьЦьКИДТ АЭАњ ЧдВВ ОЦРЬФм СТУј ЧЯДмПЁ [ШЛьЧЅ] ЦїЧд ПЉКЮЗЮ БИКАЧиОп ЧбДй. КИХы РЬЗЏЧб АјАнРК РЬИоРЯ УЗКЮЦФРЯРЬГЊ SNS ИоНХРњ ЕюРИЗЮ РќДоЕЧИч, ОаУрЦФРЯ ГЛКЮПЁ LNK ЦФРЯРЛ ЦїЧдЧбДй. БзЗЏЙЧЗЮ ОаУрЧиСІ ШФ ОЦРЬФмПЁ [ШЛьЧЅ]АЁ ЦїЧдЕХ РжДйИщ П Сп ОЦШЉРК ЧиХЗРЛ НУЕЕЧЯДТ ЦФРЯЗЮ КСЕЕ ХЋ ЙЋИЎАЁ ОјДй.

ЁуСЄЛѓ PDF ЙЎМ НЧЧр ШИщ(РЯКЮ КэЗЏУГИЎ)[РкЗс=СіДЯО№НК НУХЅИЎЦМ МОХЭ]

ЧьДч ОЧМКЦФРЯРЛ КаМЎЧиКИИщ РЇЧљ ЧрРЇРкДТ РЧНЩРЛ УжМвШЧЯБт РЇЧи ЦЏСЄ АЁЛѓРкЛъ АХЗЁМвРЧ ОШГЛ ЙЎМУГЗГ СЖРлЕШ ЁЎУЗКЮ2_*** ИоРЯ ГЛПы(ТќАэ).pdfЁЏ ЦФРЯРЛ АјАнПЁ ЧдВВ ШАПыЧпДй. ЧиДч КЛЙЎ ГЛПЁДТ ЁЎАГРЮСЄКИ МіС§ РЬПыЕПРЧМ.docxЁЏ ЙЎМПЁ ДыЧи ЧљСЖ ПфУЛРЛ ЧЯАэ РжДй.

АјАнРЧ НУРлРК ЁЎУЗКЮ1_МКИэ_АГРЮСЄКИМіС§РЬПыЕПРЧМ.docx.lnkЁЏ ЦФРЯРЛ ХыЧи СјЧрЕЧБт ЖЇЙЎПЁ РЇЧљ ЧрРЇРкДТ КЛЙЎ ГЛПыРИЗЮ АЃСЂ РЏРЮЕЕ НУЕЕЧпДй. ЖЧЧб ЙйЗЮАЁБт ЦФРЯ ГЛКЮПЁДТ ГЕЖШЕШ ЦФПіНЉ(PowerShell) ИэЗЩРЛ ЦїЧдЧЯАэ РжДй.

ЙйЗЮАЁБт РќУМ БцРЬ 0x16EF7F1A АЊРЛ ШЎРЮЧЯАэ, ДйРНАњ ААРК ЕЅРЬХЭ СЖАЧПЁ ЕћЖѓ ЦФРЯРЛ Л§МКЧЯАэ НЧЧрЧбДй. .docx ЦФРЯРК ПјКЛАњ ААРК АцЗЮПЁ ААРК РЬИЇРИЗЮ Л§МКЕЧАэ, .cab ЦФРЯРК АјПы(Public) ЦњДѕ АцЗЮПЁ ЁЎUHCYbG.cabЁЏ РЬИЇРИЗЮ ИИЕчДй.

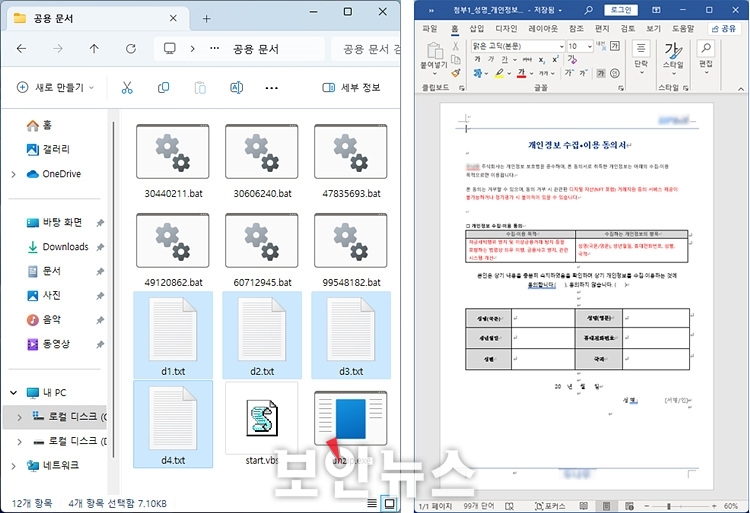

ИеРњ ЦФПіНЉ ГЛКЮ ИэЗЩПЁ ЕћЖѓ ЁЎУЗКЮ1_МКИэ_АГРЮСЄКИМіС§РЬПыЕПРЧМ.docx.lnkЁЏ ЦФРЯРК ААРК РЇФЁПЁ ЁЎУЗКЮ1_МКИэ_АГРЮСЄКИМіС§РЬПыЕПРЧМ.docxЁЏ ЦФРЯЗЮ БГУМЕЧАэ НЧЧрЕШДй. Бз ДйРН АјПы(Public) ЦњДѕ АцЗЮПЁ ЁЎUHCYbG.cabЁЏ ЦФРЯРЛ Л§МКЧЯАэ АјПыЙЎМ(Documents) РЇФЁПЁ ОаУрРЛ ЧиСІЧбДй. ЧиСІЕШ ЦФРЯРЬ НЧЧрЕЧИщ, CAB ЦФРЯРК РкЕПРИЗЮ ЛшСІЕШДй.

ОаУр ГЛКЮПЁДТ start.vbs, 49120862.bat, 78345839.bat, 47835693.bat, 30440211.bat, 60712945.bat, 30606240.bat, 99548182.bat, unzip.exe Ею ЦФРЯРЬ ЦїЧдЕХ РжРИИч, VBS НКХЉИГЦЎПЁ РЧЧи РлЕПРЬ НУРлЕШДй. Бз ДйРН СЖАЧПЁ ЕћЖѓ ПЉЗЏ BAT ЦФРЯРЬ ШЃУтЕЧИщМ ЛчПыРк ФФЧЛХЭ СЄКИ МіС§Ањ РЏУт НУЕЕ, ЗЙСіНКЦЎИЎ ЕюЗЯРЛ ХыЧб СіМгМК РЏСіПЭ УпАЁ ОЧМКЦФРЯ МГФЁ ЕюРЬ РЬОюСјДй. РЬПЭ ААРК АњСЄРЛ АХУФ ЛчПыРк ДмИЛРЧ СжПфСЄКИАЁ РњРхЕЧАэ, РЇЧљ ЧрРЇРкАЁ СіСЄЧб ИэЗЩСІОю(C&C) МЙіЗЮ РЏУт Йз УпАЁ ОЧМКЦФРЯ ДйПюЗЮЕхАЁ НУЕЕЕШДй.

ЁуLNK НЧЧр ШФ КИПЉСіДТ СЄЛѓ ЙЎМ ШИщ Йз АЈПА ДмИЛПЁМ МіС§ЕШ СЄКИ РњРх ХиНКЦЎ ЦФРЯ(СТКЮХЭ)[РкЗс=СіДЯО№НК НУХЅИЎЦМ МОХЭ]

СіБнБюСі ЛьЦьКЛ РЇЧљ ЛчЗЪДТ 2023Гт 7Пљ 31РЯАњ 9Пљ 26РЯПЁ СіДЯО№НКАЁ РЇЧљКаМЎ КИАэМЗЮ ЙпАЃЧб ФкДЯ(Konni) APT ФЗЦфРЮРЧ ПЌРхМБПЁ МгЧбДй. РЬЙј АјАнРК ЁЎБЙММУЛ ПьЦэЙА ЙпМл ОЫИВ ЛчФЊ АјАнЁЏ, ЁЎХыРЯ Йз КЯЧбРЮБЧ КаОп ЧЅРћ ЛчЗЪПЭ АјАнЁЏПЁ ОВРЮ ФкЕх РЏЛчЕЕАЁ ГєДй.

GSC АќАшРкДТ ЁАФкДЯ БзЗьРК КёЦЎФкРЮ АХЗЁ АќАшРк Йз ДыКЯКЯОп СОЛчРк Ею ДйОчЧб РЇЧљ ШАЕПРЛ РќАГ СпРИЗЮ СжЗЮ LNK, VBS, BAT РЏЧќРЧ ОЧМКФкЕхИІ АГЙпЧи АјАнПЁ ЛчПыЧЯАэ РжДйЁБИч ЁАУЪБт РЏРдРЛ ПЙЙцЧЯБт РЇЧи ЙйЗЮАЁБт(LNK) ЦФРЯПЁ ДыЧб СжРЧАЁ ПфБИЕЧАэ, ПЌМтРћРИЗЮ РлЕПЧЯДТ ЙшФЁЦФРЯ(BAT)РЧ РЬЛѓЧрРЇИІ ХНСіЧЯАэ ТїДмЧиОп ЧбДйЁБАэ ИЛЧпДй. РЬОю ЁАЦЏШї РЇЧљ ЧрРЇРкЕщРЬ НУБзДЯУГ БтЙнРЧ ХНСіИІ ШИЧЧЧЯБт РЇЧи C&C МЙіПЭ ИэЗЩ ФкЕхИІ АшМг ЙйВйАэ РжОю СжРЧАЁ ЧЪПфЧЯДйЁБАэ АСЖЧпДй.

[БшПЕИэ БтРк(boan@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

БшПЕИэБтРк БтЛчКИБт

БшПЕИэБтРк БтЛчКИБт

[2025-04-07]

[2025-04-07] .jpg)

.jpg)

.jpg)