И№ПьДй ЁАРЏУтЕШ ЕЅРЬХЭРЧ СјРЇГЊ ЙќРЇ, АГРЮСЄКИ ЧзИёАњ РЏУтНУСЁ ЦФОЧ ОюЗСПіЁБ

ЕЅРЬХЭ БИСЖРЧ РЏЛчМК ЦФОЧЧб ШФ, ШЈЦфРЬСі ХыЧи РЬПыРкПЁАд ХыСі, KISAПЁ НХАэ

КИОШРќЙЎАЁ, ЁА2020ГтАц РЏУтЕШ АЭРИЗЮ УжБйБюСі ЧЧЧиЛчНЧ ИєЖњДйИщ ЙЎСІЁБ

[КИОШДКНК БшАцОж БтРк] СіГ 5Пљ 2РЯ РЧЗсБнРЖ ЧУЗЇЦћ ЁЎИ№ПьДйЁЏПЁМ РЏУтЕШ АЭРИЗЮ УпСЄЕЧДТ АГРЮСЄКИАЁ КэЗЂИЖФЯПЁ ПУЖѓПТ СЄШВРЬ ЦїТјЕЦДй.

ЁуИ№ПьДйРЧ ИоРЮ ШЈЦфРЬСі ШИщ[РЬЙЬСі=ШЈЦфРЬСі ФИУГ]

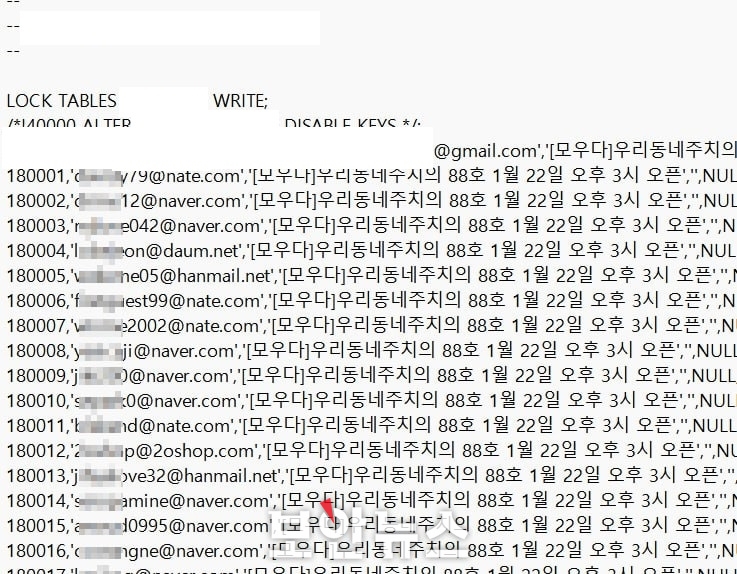

СіГ 2РЯ ХЌЖѓПьЕхПЁ РжДТ И№ПьДйРЧ ЕЅРЬХЭКЃРЬНКЕщРЬ ДйХЉРЅПЁ АјАГЕЦДй. РЏУтЕШ СЄКИДТ УжБй ЙпАпЕЦСіИИ, РЏУт НУСЁРК СіГ 2020ГтАцРИЗЮ ЧиХЗ АјАнРИЗЮ РЮЧи РЏУтЕШ АЭРИЗЮ УпСЄЕЧАэ РжДй. РЬЗЮ РЮЧи ЧиДч ЕЅРЬХЭАЁ РхБтАЃ ПмКЮПЁ РЏЁЄГыУтЕЦРЛ АЁДЩМКРЬ ГєДй.

ЦЏШї СжИёЕЧДТ АЧ ЧиДч ЦФРЯ ЧќНФРЬ ЧиФПАЁ ЧиХЗРИЗЮ ЛЉГН Д§ЧС ЧќНФРЬОњДТЕЅ, ЧиФПДТ МіЙщБтАЁАЁ РЏУтЕШ ЛчРЬЦЎЕщРЛ И№ОЦ АјАГЧпДй. РЏЁЄГыУтЕШ АГРЮСЄКИДТ ЧаБГИэ, ЧаГт, СїОї, АшСЄСЄКИ ЕюРЬИч, АшСЄСЄКИДТ ГзРЬЙі, ГзРЬЦЎ, ЧбИоРЯ ЕюРЬДй.

ЁуД§ЧС ЧќХТРЧ ЕЅРЬХЭ МгПЁ ЦїЧдЕШ АГРЮСЄКИ ЕЅРЬХЭ[РкЗс=СІКИРк]

РЬПЁ <КИОШДКНК>ДТ СіГ 5Пљ 3РЯ ЛчНЧ ШЎРЮРЛ РЇЧи И№ПьДй УјПЁ КэЗЂИЖФЯПЁ ПУЖѓПТ ЧиХЗ СЄШВПЁ ДыЧи МГИэЧпРИИч, СІКИРкРЧ ЕПРЧИІ ЙоОЦ СІКИЧб РЏЁЄГыУт СЄШВ РЬЙЬСіИІ ИоРЯЗЮ РќДоЧпДй. ЧіРч И№ПьДйДТ СЄКИКИШЃ РќДуСЖСїРЬ ОјДТ АЭРИЗЮ ЦФОЧЕЦДй. ЧиДч РЬНДДТ АГЙпЦРПЁМ ДыРРЧпРИИч, УпШФ ЛчНЧ ПЉКЮАЁ ШЎРЮЕЧДТ ДыЗЮ ИоРЯЗЮ ДфКЏРЛ КИГЛБтЗЮ ЧпДй.

БзИЎАэ 11РЯРЬ СіГ 5Пљ 14РЯ И№ПьДйАЁ АјНФ РдРхРЛ КИГЛПдДй. И№ПьДй УјРК ЁАСІАјЙоРК РкЗсЗЮ КМ ЖЇ 2020Гт 3Пљ РЬРќ И№ПьДйРЧ ЕЅРЬХЭ БИСЖПЭ РЏЛчМКРЬ РжРНРЛ ШЎРЮЧпДйЁБИч ЁАПТЖѓРЮХѕРкПЌАшБнРЖОї ЕюЗЯРИЗЮ РЮЧи ЕЅРЬХЭРЧ БИСЖАЁ ХЉАд КЏАцЕЦАэ, МЙі РЬРќРИЗЮ РЮЧи 2020Гт РЬРќРЧ МЙіСЂБй БтЗЯРЛ ШЎРЮЧЯБт ОюЗСПю ЛѓШВРЬДй. <КИОШДКНК>ПЁМ КИГЛСи РкЗсЗЮ РЏУтЕШ ЕЅРЬХЭРЧ СјРЇГЊ ЙќРЇ, АГРЮСЄКИ ЧзИё, РЏУт НУСЁРЛ ЦФОЧЧЯБтДТ ОюЗЦДйЁБДТ РдРхРЛ КИГЛПдДй.

РЬОю И№ПьДй УјРК ЁАЧиХЗРЛ ХыЧб РЏУт АЁДЩМКРЛ ОЫЗССжАэ, АњАХ И№ПьДй ЕЅРЬХЭ БИСЖПЭРЧ РЏЛчМКРЛ ЦФОЧЧб СяНУ СіГ 9РЯ ШЈЦфРЬСі АјСіЛчЧзПЁ ЁЎ[СжПфАјСі] АГРЮСЄКИ РЏУт РЧНЩ СЄШВРЬ ШЎРЮЕЧОю ХыСіЕхИЎИч БэРЬ ЛчАњЕхИГДЯДй.ЁЏЖѕ СІИёРИЗЮ РЬПыРкЕщПЁАд ХыСіЧЯАэ, ЧбБЙРЮХЭГнСјШяПјПЁ ФЇЧи Йз РЏУтНХАэИІ СјЧрЧпДйЁБИч ЁАЧтШФ УпАЁ СЖЛчПЁ ЕћЖѓ РЬПыРкЕщПЁАд СяНУ УпАЁ ХыСі ПЙСЄЁБРЬЖѓАэ РќЧпДй.

РЬОю И№ПьДй УјРК ЁАЧіРч ПТЖѓРЮХѕРкПЌАшБнРЖОї РќЛъ ПфАЧПЁ ЕћЖѓ ГЛЁЄПмКЮИС КаИЎ, РЮСѕМ ОЯШЃШ ЙцНФ, ПмКЮ МЙіСЂБй ТїДм, ЙцШКЎ АШ, КИОШАќСІ НУНКХл РћПы Ею АГРЮСЄКИКИШЃИІ РЇЧб НУНКХлРЛ РЏСіЧЯАэ РжДйЁБИч ЁАСЄБтРћРИЗЮ ПмКЮБтАќРИЗЮКЮХЭ КИОШУыОрСЁ СЁАЫРЛ ЙоАэ РжДйЁБАэ ЙрЧћДй.

РЬПЭ АќЗУ РЭИэРЛ ПфУЛЧб КИОШРќЙЎАЁДТ ЁАЧЧЧиРкДТ ХЌЖѓПьЕх МКёНКИІ РЬПыЧи ЕЅРЬХЭКЃРЬНКИІ ПюПЕЧпРИГЊ ЧиХЗРЛ ХыЧи ЕЅРЬХЭКЃРЬНКАЁ РЏУтЕШ АЭ ААДйЁБИч ЁАУжБйПЁ ИЙРК МКёНКЕщРЬ ХЌЖѓПьЕхИІ ХыЧи ПюПЕЕЧСіИИ СІДыЗЮ ЕШ КИОШ МГСЄРЛ ЧЯСі ОЪОЦ ЧиХЗЕЧДТ АцПьАЁ ИЙДйЁБАэ ПьЗСЧпДй. РЬОю БзДТ ЁА2020ГтАцПЁ РЏУтЕЧОю УжБйБюСі ДйХЉРЅ ЕюПЁМ РЏУт РкЗсАЁ ПмКЮЗЮ ГыУтЕЦРНПЁЕЕ КвБИЧЯАэ, РЬ ЛчНЧРЛ ПРЗЇЕПОШ ЧЧЧи БтОїРЬ ИєЖњДйДТ СЁРК ХЋ ЙЎСІЁБЖѓАэ СіРћЧпДй.

ЖЧЧб ИЎДЯОюИЎЦМ ЧбНТПЌ ДыЧЅДТ ЁАРЏУтЕШ DB Д§ЧС Сп member ХзРЬКэРЧ АцПь ЁЎ--add-drop-tableЁЏ ПЩМЧРЬ ЛчПыЕШ АЭРЛ КМ Мі РжДТЕЅ, РЬДТ КИХы АГЙпРкГЊ ПюПЕРкЕщРЬ ЛчПыЧЯДТ ПЩМЧЁБРЬЖѓИщМ, ЁААјАнРкАЁ DBМЙіПЁ ДыЧб СЂБй БЧЧбРЛ ОђДТ ЕЅДТ НЧЦаЧпРЛ МіЕЕ РжАэ, ЧиХЗЧб МЙіПЁ ГВОЦ РжДј DB Д§ЧС ШЄРК ЙщОї ЦФРЯРЛ ШЙЕцЧб АЭРЯ МіЕЕ РжДйЁБАэ ПЙУјЧпДй. БзЗЏИщМ Чб ДыЧЅДТ ЁАDMZ РЅ МЙі ЕюПЁ ЙЮАЈЧб СЄКИАЁ ЦФРЯ ЧќХТЗЮ СИРчЧв АцПь АјАнРкПЁ РЧЧи ПмКЮЗЮ РЏУтЕЩ Мі РжОю КвЧЪПфЧб ЦФРЯРЬЖѓИщ ЛшСІЧЯАХГЊ КАЕЕРЧ ЙщОї МЙіЗЮ РЬАќЧЯДТ ЕюРЧ КИШЃСЖФЁАЁ ЧЪПфЧЯДйЁБАэ ДчКЮЧпДй.

РЇСюФкИЎОЦ БшШЦ КЮЙЎРхРК ЁААШЕШ АГРЮСЄКИКИШЃЙ§ПЁ ЕћЖѓ АГРЮСЄКИ РЏУтЛчАэ ЙпЛ§НУ ЁЎРќУМ ИХУтОзРЧ 3%ЁЏЗЮ СЖСЄЕЧОю ГєРК АњТЁБнРЬ КЮАњЕЧАэ РжДйЁБИч ЁАУжБй GЛчПЁ ЁЎ75ОяЁЏ АњТЁБнРЬ КЮАњЕЧДТ Ею АГРЮСЄКИ РЏУтЛчАэАЁ БоСѕЧЯАэ РжДйЁБАэ ПьЗСЧпДй. РЬОю Бш КЮЙЎРхРК ЁААјАјБтАќРЧ АГРЮСЄКИ РЏУтРЛ ЙцСіЧЯБт РЇЧи АГРЮСЄКИРЧ ОШРќМК ШЎКИСЖФЁ БтСиПЁМ СпПфЧб НУНКХл ДыЛѓРЛ МБСЄЧпАэ, СЂБй БЧЧб АќИЎ, СЂМгБтЗЯ АќИЎ, МвИэ АќИЎИІ ЧЯДТ 3ДмАш ОШРќСЖФЁИІ РЧЙЋШЧЯАэ РжДйЁБИч ЁААГРЮСЄКИ СЂМгБтЗЯ АќИЎ МжЗчМЧРЛ ЕЕРдЧи ДйПюЗЮЕх Ею РЬЛѓ ЧрРЇИІ КаМЎЧЯАэ ХНСіЕШ РЬЛѓЧрРЇДТ ХыЧе МвИэ АќИЎ НУНКХлРЛ РћПыЧи РкЕПШЕШ ЧСЗЮММНКЗЮ ЛчРЏ АќИЎИІ ЧиОп ЧбДйЁБАэ МГИэЧпДй.

ДѕПНЩШї БшМКШЦ CISOДТ ЁАИ№Еч IT МКёНКИІ РЇЧб ЛчПыРкРЧ АшСЄАњ АќЗУ СЄКИДТ ЕЅРЬХЭКЃРЬНКПЁ РњРхЕШДйЁБИч ЁАЕЅРЬХЭКЃРЬНК РкУМПЭ ЕЅРЬХЭКЃРЬНКПЁ СЂБйЧв Мі РжДТ ОжЧУИЎФЩРЬМЧРЬ НЧЧрЕЧДТ МЙіПЁ ДыЧб СЂБйСІОюАЁ ЙЋОљКИДй СпПфЧЯДйЁБАэ АСЖЧпДй. РЬОю Бш CISOДТ ЁАМЙі СЂБй БЧЧбРЛ СІЧбЧЯАэ, ЛчШФ АЈЛч КИОШ МжЗчМЧРЛ БИУрЧиОп ЧбДйЁБИч ЁАКИОШРЧ ЧйНЩРК РЯЛѓРћРЬАэ СЄБтРћРЮ И№ДЯХЭИЕ ШАЕПРЮ ИИХ РлРК СЖСїРЬЖѓЕЕ СЄКИКИШЃ РќДуРЮЗТРЛ АЎУчОп ЧбДйЁБАэ ИЛЧпДй.

РЬДТ РЯЙнРћРИЗЮ КИОШ НУНКХлРЬ Рп АЎУпОюСј МЙіКИДйДТ ГЛКЮ СїПјРЧ ОїЙЋПы PC, ДмИЛ ЕюРЛ ДыЛѓРИЗЮ ЧиХЗ АјАнРЛ Чв АцПь МКАјЗќРЬ Дѕ ГєБт ЖЇЙЎРЬДй. ЕћЖѓМ ПЃЕхЦїРЮЦЎ КИОШ МжЗчМЧ ЕЕРдАњ ЧдВВ РгСїПј ДыЛѓРЧ КИОШРЮНФ СІАэ БГРАРЬ КДЧрЕЩ ЧЪПфАЁ РжДй.

БзЗЏИщМ БшМКШЦ CISOДТ ЁАИИОр ПмКЮ ЧљЗТОїУМ ЖЧДТ ГЛКЮ ПюПЕРкАЁ ПмКЮПЁМ ГЛКЮ НУНКХлПЁ СЂМгЧв ЧЪПфАЁ РжДйИщ РЬСпРЮСѕ ЕюРЛ ХыЧи КЮСЄЧб СЂМг АЁДЩМКРЛ ТїДмЧиОп ЧбДйЁБАэ ЕЁКйПДДй.

[БшАцОж БтРк(boan3@boannews.com)]

<РњРлБЧРк: КИОШДКНК(www.boannews.com) ЙЋДмРќРч-РчЙшЦїБнСі>

.jpg)

БшАцОжБтРк БтЛчКИБт

БшАцОжБтРк БтЛчКИБт

[2025-04-07]

[2025-04-07]

.jpg)

.jpg)

.jpg)