마이크로소프트(이하 MS)의 올해 마지막 정기 업데이트가 배포된 지 하루 만에 인터넷 익스플로러(이하 IE) 7의 제로데이 취약성과 워드패드 텍스트 컨버터의 취약성이 발견 돼 충격을 주고 있다.

어제(9일, 현지 시각) IE 7에 영향을 끼칠 뿐만 아니라 워드패드 텍스트 컨버터(WordPad Text Converter)의 패치되지 않은 취약성에 대한 공격이 될 수 있는 제로데이 버그가 발견됐다. 특히 12월 정기 패치가 배포된 지 하루 만에 발견됐다는 점에서 MS는 또다시 비난을 면치 못하게 됐다.

MS는 IE 7의 제로데이 취약성에 대한 이슈가 점점 확대되자 신속하게 보안권고(Microsoft Security Advisory) 961051을 발표해 “자사 보안 권고에 적용한 고객들은 이 공격이 성공하지 않는 것으로 파악됐다”고 주장하는 등 진화에 나섰지만 아직까지 특정한 패치 계획 등에 대해서는 언급하지 않았다.

알려진 바에 의하면 IE 취약성 익스플로이트 코드는 기형적인 XML 컨텐트 파싱 이슈를 이용한다. 그러나 시만텍의 보안 연구자 엘리아 플로리오(Elia Florio)는 이 문제가 IE 7의 XML 파싱 엔진 뿐만 아니라 라이브러리 MSHTML.DLL에도 영향을 끼친다고 경고했다.

SANS 인터넷 스톰센터는 “인터넷 익스플로러 제로데이 익스플로이트가 유통되고 있다고 일부 연구자들이 보고 했다”며 “현재 이 익스플로이트가 많이 이용되고 있지는 않은 것으로 나타났지만 코드가 일반적으로 이용될 수 있어 이로 인한 피해가 나타나는 것은 시간문제”라고 언급했다.

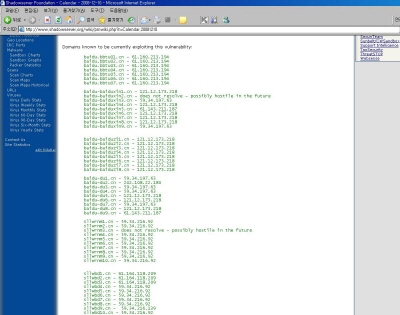

아울러 쉐도우서버는 손상된 사이트의 리스트를 제공, 현재에도 계속해서 업데이트하고 있으며 리스트에 올라있는 사이트들을 결코 방문하지 말 것을 당부하고 있다.

▲ IE7 제로데이 익스플로이트된 사이트들 ⓒshadowserver.org

한편, MS는 “현재까지 조사한 바에 의하면 이 공격은 윈도우 XP 서비스 팩 2, 3, 윈도우 비스타, 윈도우 비스타 서비스팩 1, 윈도우 서버 2008을 지원하는 에디션의 IE 7에 대한 것으로 파악됐다”며 “위협 조망을 모니터하고 이 취약성의 익스플로이트를 시도하는 악성 사이트에 조치를 취하는 등 고객들을 보호하기 위해 적극적으로 대응하고 있다”고 밝혔다.

[김동빈 기자(foregin@boannews.com)]

<저작권자: 보안뉴스(http://www.boannews.com/) 무단전재-재배포금지>

.jpg)

김동빈기자 기사보기

김동빈기자 기사보기

[2025-04-07]

[2025-04-07] .jpg)

.jpg)

.jpg)