[보안뉴스 김정완] 마이크소프트 윈도우 익스플로러 6과 7에서 표적 공격에서 사용되는 새로운 제로데이 취약점이 발견돼 사용자들의 주의가 요구된다.

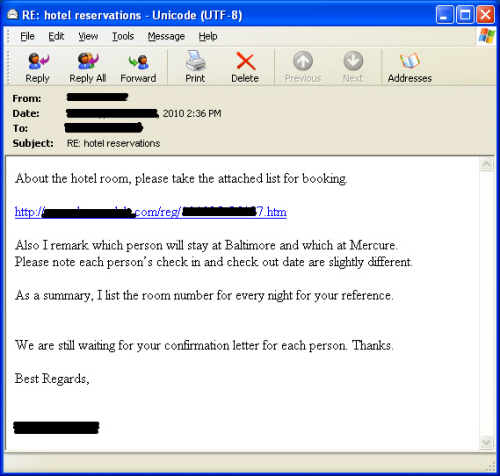

▲IE 제로데이 취약점을 악용한 표적공격용 이메일 샘플. @시만텍.

4일, 시만텍 보안 연구소가 마이크로소프트 윈도우 익스플로러 6 및 7에서 표적 공격(Targeted attack)에 사용되는 새로운 제로데이 취약점이 발견돼 사용자들의 주의가 요구된다고 경고했다.

이번 취약점은 공격자들이 공격할 기업의 특정인들에게 이메일을 발송, 악의적인 웹사이트로의 접속을 유도해 악성코드를 설치하도록 만든다. 공격자들은 합법적인 웹사이트의 접근권한을 획득한 후 소유자 몰래 악성코드가 포함된 특정 웹페이지를 심어둔 후 이메일에 해당 웹페이지로의 링크를 삽입해 접속을 유도한다.

이 링크에는 사용자의 웹 브라우저와 운영체제 버전을 확인할 수 있는 스크립트가 포함되어 있기 때문에 해당 인터넷 익스플로러 6 및 7 사용자만을 골라 악성코드가 심어진 웹페이지로의 방문을 허용한다.

일단 해당 웹페이지에 접속하게 되면 부지불식간에 사용자의 컴퓨터로 악성코드가 다운로드되며, 이후 사용자 몰래 원격으로 실행시킬 수 있는 프로그램을 설치한다. 감염된 후 악성코드는 컴퓨터를 재구동 시킨 후 ‘넷웨어 워크스테이션(NetWare Workstation)’이란 서비스 명으로 구동된다. 또한 악성코드의 일부는 컴퓨터에 백도어를 설치한 후 폴란드에 있는 특정 원격 서버와의 연결을 시도해 .gif 확장자를 가진 소용량 파일들을 내려받는다. 이 암호화된 파일들은 트로이목마가 이후 어떤 공격을 할 지 알려주는 명령어들을 포함한다.

시만텍은 처음 이 인터넷 익스플로러의 취약점을 발견했을 당시 ‘다운로더(Downloader)’로 분류했다가 이후 ‘다운로더 및 트로이 목마(Downloader and Trojan Horse)’로 명명했으며, 현재는 해당 취약점을 ‘Backdoor.Pirpi’로 명명하고 있다.

시만텍은 악성코드가 심어진 웹페이지를 호스팅하던 두 개의 웹사이트를 발견해 해당 소유자들에게 통보한 상태다. 하지만 아직까지 MS에서 해당 문제점에 대한 패치를 발표하지 않은 상황인 만큼 시만텍은 해당 제로데이 취약점을 악용한 공격 시도를 주의 깊게 모니터링하면서 추가 정보가 확인되는 즉시 관련 내용을 공지할 예정이다.

시만텍은 MS가 보안 패치를 배포하기 전까지 제로데이 공격에 대한 응급조치로 데이터실행방지(DEP) 기능을 활성화시키고, 인터넷 익스플로러 옵션창에서 인터넷 보안수준을 높게 설정하거나 액티브 스크립트의 사용을 제한해야 하며, 안티바이러스 프로그램을 최신버전으로 유지하고, 신뢰할 수 있는 웹사이트만 방문할 것을 권장하고 있다.

한편 MS 사이트(www.microsoft.com/technet/security/advisory/2458511.mspx)를 통해 관련 정보를 확인할 수 있으며, 기타 새로운 인터넷 익스플로러 제로데이 취약점 및 공격 유형에 대한 보다 자세한 정보는 시만텍 보안 블로그 포스팅(www.symantec.com/connect/blogs/new-ie-0-day-used-targeted-attacks)을 통해 확인 할 수 있다.

[김정완 기자(boan3@boannews.com)]

<저작권자: 보안뉴스(http://www.boannews.com/) 무단전재-재배포금지>

김정완기자 기사보기

김정완기자 기사보기

[2024-10-31]

[2024-10-31] .jpg)